Esta secção fornece uma breve visão geral e os procedimentos detalhados para configurar o NSD baseado em caminho via Gateway para o gateway do VMware Cloud on AWS.

Visão geral do NSD baseado em caminho via Gateway para o gateway do VMware Cloud on AWS

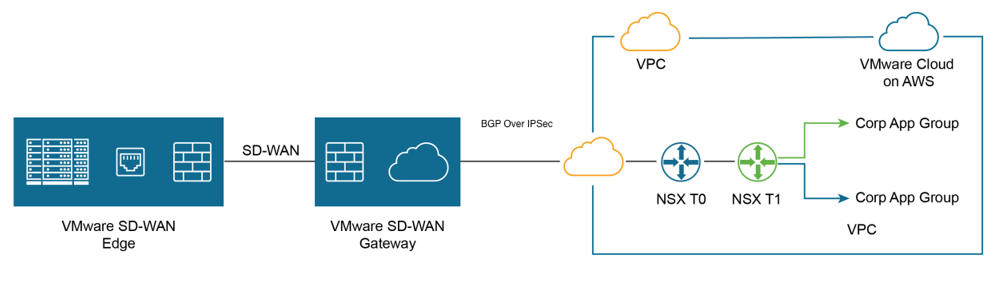

A figura abaixo ilustra a integração do VMware SD-WAN e do VMware Cloud on AWS, que utiliza a conectividade IPSec entre o VMware SD-WAN Gateway e o gateway do VMware Cloud.

Procedimento

Esta secção fornece procedimentos passo a passo sobre como alcançar a conectividade entre um SDWAN Gateway e um gateway do VMware Cloud.

- Inicie sessão na consola do VMware Cloud com base no URL da sua organização SDDC (a página de início de sessão dos VMware Cloud Services). Na plataforma de serviços na cloud, selecione VMware Cloud on AWS.

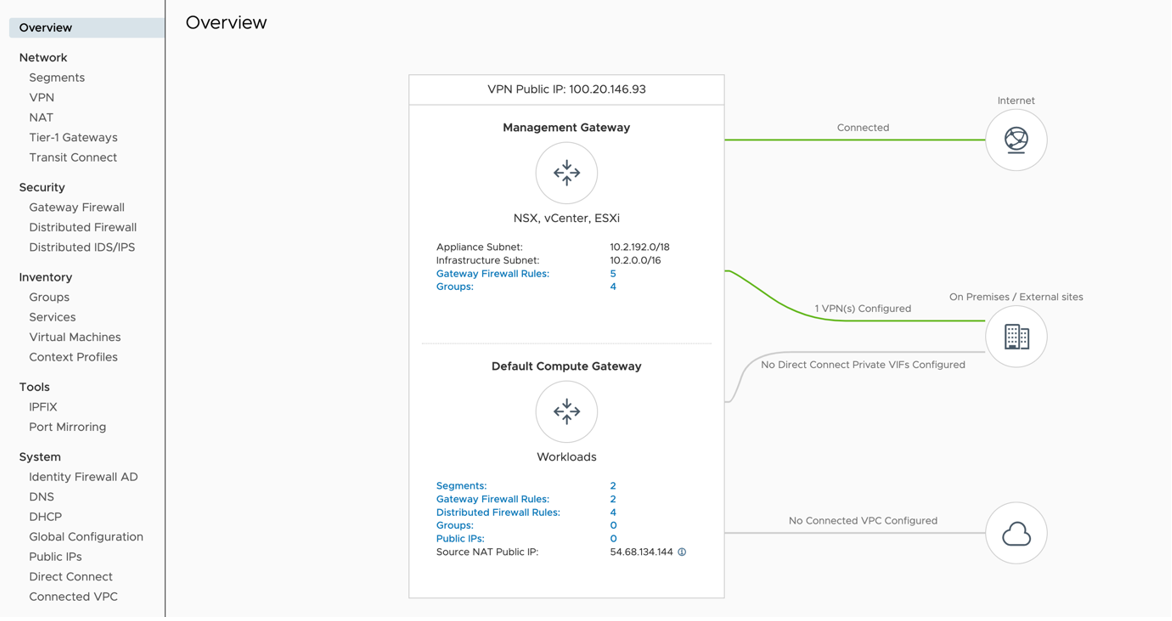

- Encontre o IP público utilizado para a conectividade da VPN clicando no separador Rede e segurança (Networking and Security). O IP público da VPN é apresentado abaixo do painel Visão geral (Overview).

- Determine as redes/sub-redes para a seleção de encriptação de tráfego (tráfego interessante) e anote-as. Estes devem ser originários de segmentos na rede/segurança na VMware Cloud. (Localize isto clicando em Segmentos (Segments), em Rede (Network)).

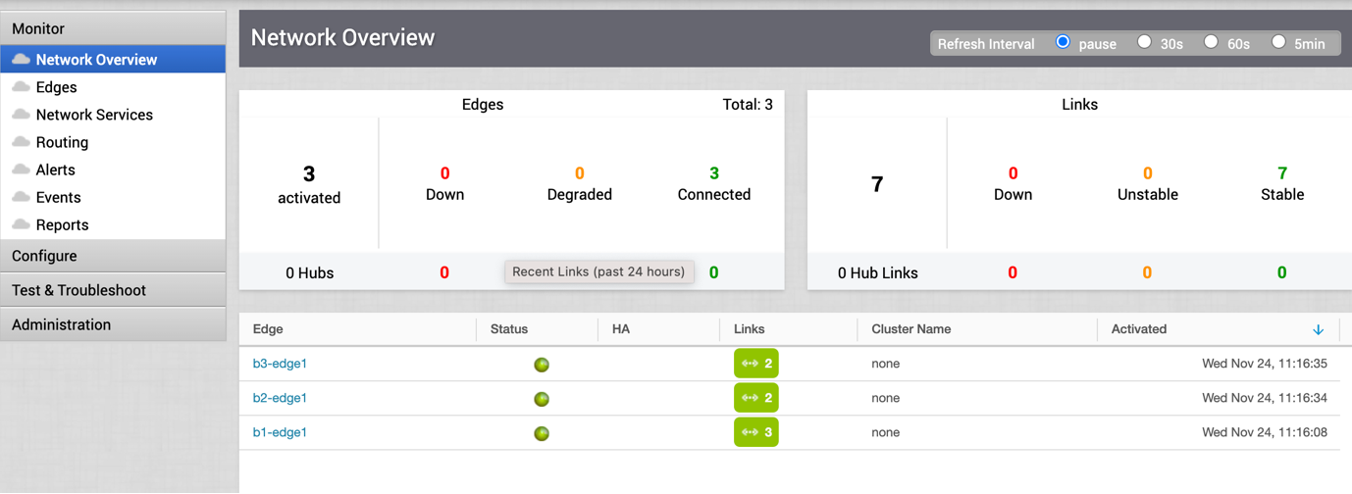

- Inicie sessão no SD-WAN Orchestrator e verifique se os SD-WAN Edges são apresentados (com um ícone de estado verde apresentado ao lado).

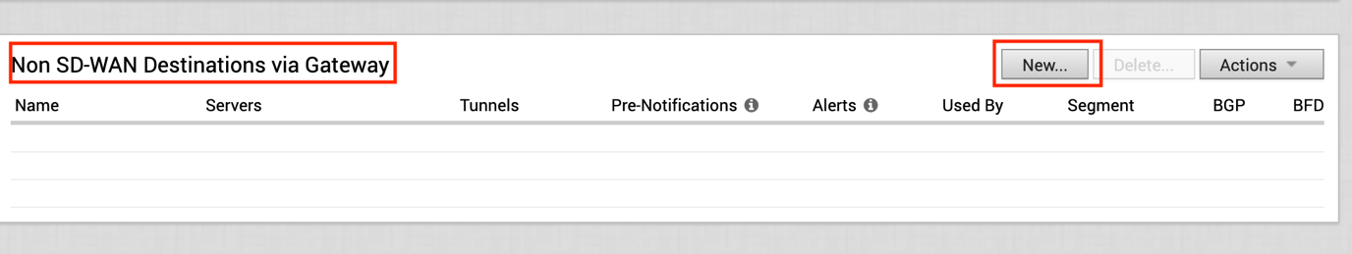

- Aceda ao separador Configurar (Configure) e clique em Serviços de rede (Network Services). Em Destino Não-SD-WAN via Gateway (Non SD-WAN Destination via Gateway), clique no botão Novo (New).

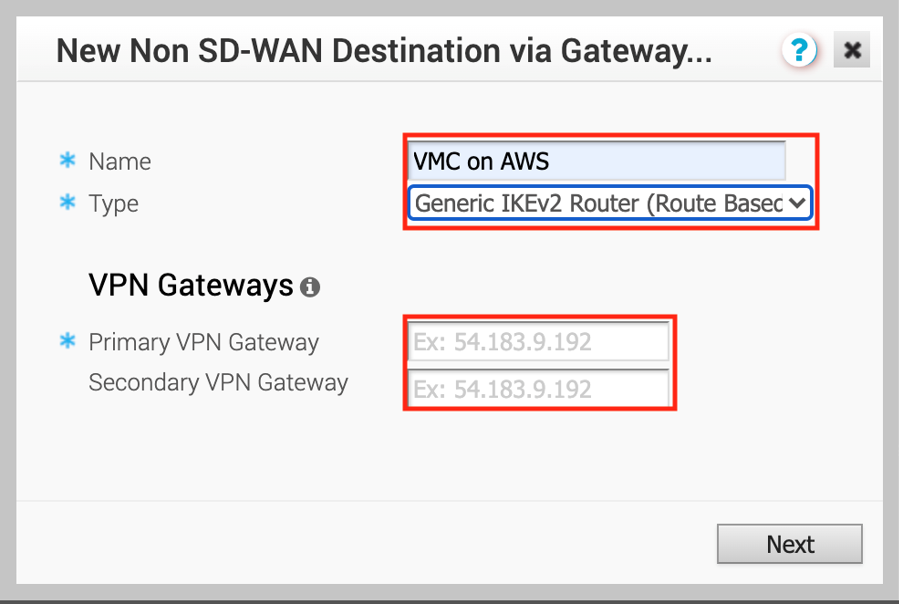

- Indique um nome para Destino Não-SD-WAN via Gateway (Non SD-WAN Destination). Selecione o tipo. Neste caso, Router genérico IKEv2 (VPN baseada em caminho) (Generic IKEv2 Router (Route Based VPN)), introduza o IP público no VMC obtido no Passo 2 e clique em Seguinte (Next).

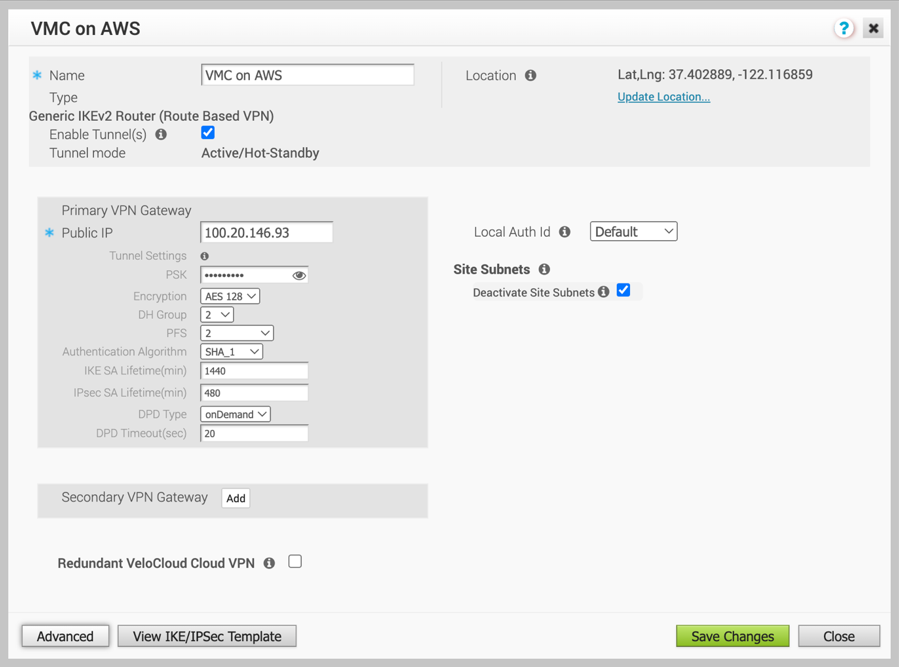

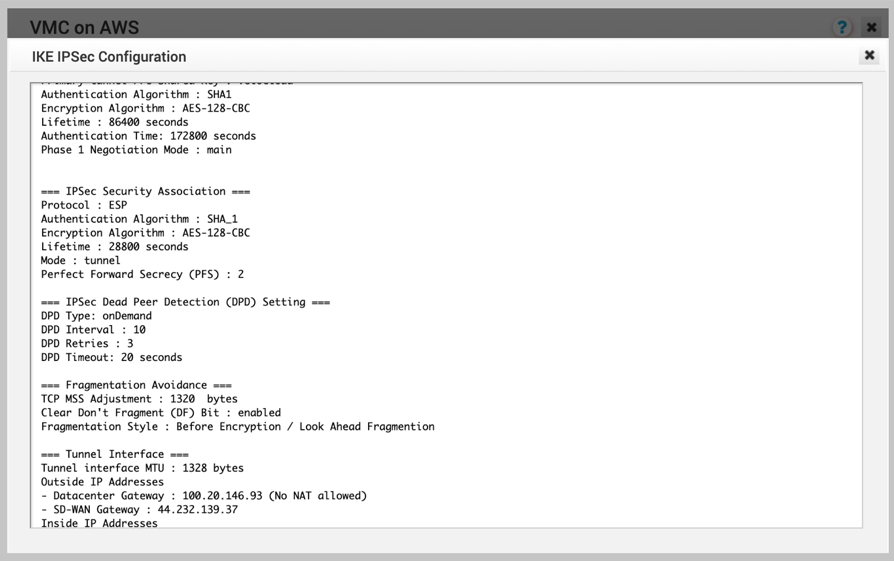

- Clique no botão Avançado (Advanced ) e proceda da seguinte forma:

- Mude para a PSK desejada.

- Certifique-se de que a encriptação está definida como AES 128.

- Mude o grupo DH para 2.

- Ative o PFS para 2.

- Algoritmo Auth definido como SHA 1.

- Desative a sub-rede do local, uma vez que as sub-redes são aprendidas via BGP. (Se o BGP não estiver configurado, adicione as sub-redes do site obtidas no passo 3, como caminho estático).

- Clique na caixa de verificação junto a Ativar túneis (Enable Tunnels).

- Clique em Guardar alterações (Save Changes).

- Clique em Ver modelo IKE/IPSec (View IKE/IPSec Template) e copie a informação para um ficheiro de texto e, em seguida, feche a janela.

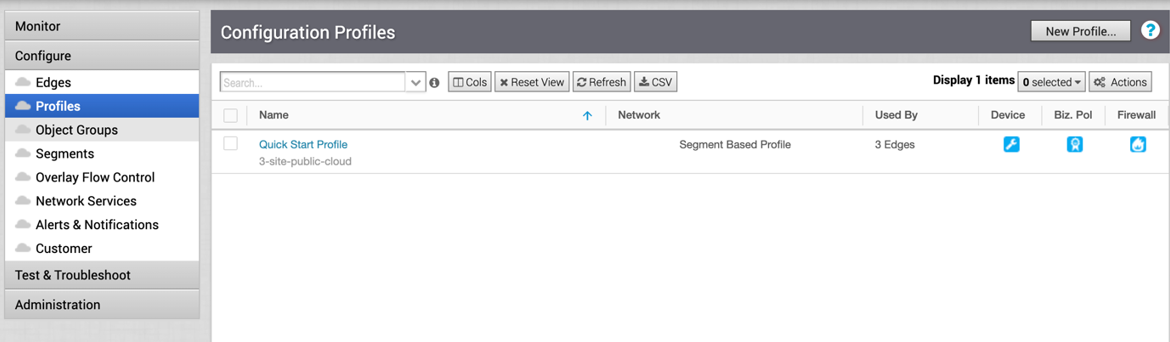

- No painel esquerdo, clique em Configurar > Perfis (Configure > Profiles).

- Aceda ao perfil do SD-WAN Edge associado e clique no perfil apropriado.

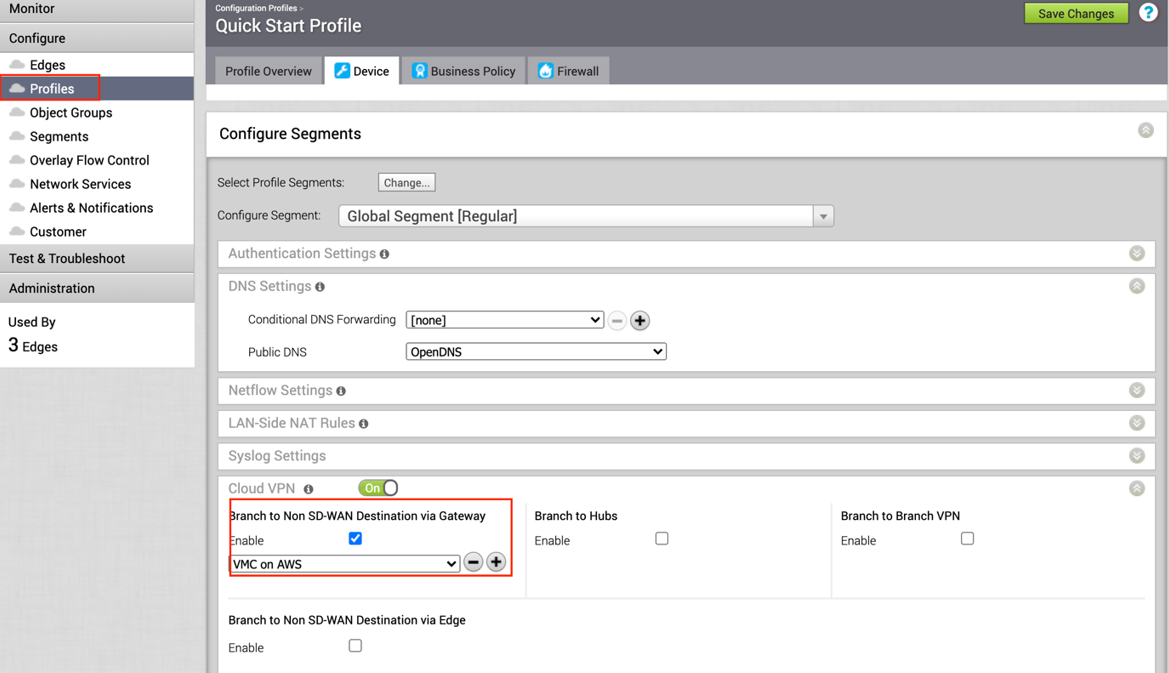

- No perfil correto, proceda da seguinte forma.

- Aceda ao separador Dispositivo (Device), em VPN de Cloud (Cloud VPN) e Ramo a Destino Não-SD-WAN via Gateway (Branch to Non SD-WAN Destination via Gateway), e clique na caixa de verificação junto a Ativar (Enable).

- No menu pendente, selecione o NSD via Gateway que foi criado (a começar no passo 6).

- Clique no botão Guardar alterações (Save Changes) na parte superior do ecrã.

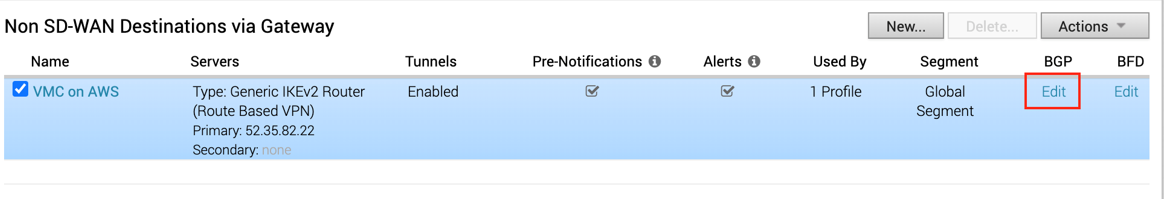

- Aceda à página Serviço de rede (Network service) e clique no botão BGP na área do serviço NSD via Gateway.

- Configure os parâmetros BGP:

- Configure o ASN local 65001

- IP vizinho – 169.254.32.2 c) ASN do par (Peer ASN) – 65000 (o ASN predefinido do VMC é 65000)

- IP local – 169.254.32.1

Nota: Recomenda-se a utilização de um CIDR /30 da sub-rede 169.254.0.0/16, excluindo os seguintes endereços VMC reservados – 169.254.0.0-169.254.31.255, 169.254.101.0-169.254.101.3

- Inicie sessão na consola do VMware Cloud.

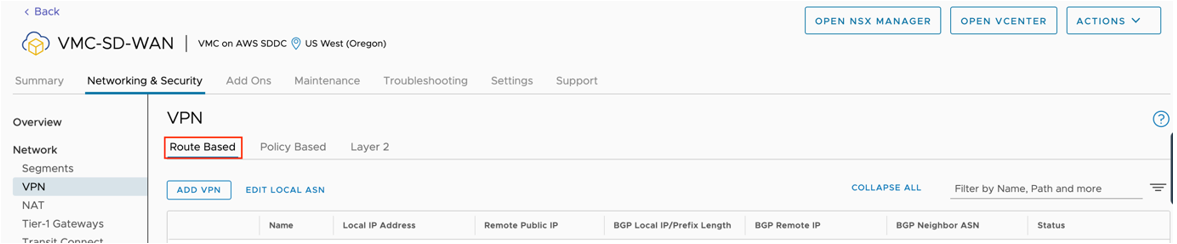

- Aceda a Rede e segurança (Networking and Security) e clique no separador VPN. Na área VPN, selecione VPN baseada em caminho (Route Based VPN) e clique em Adicionar VPN (Add VPN).

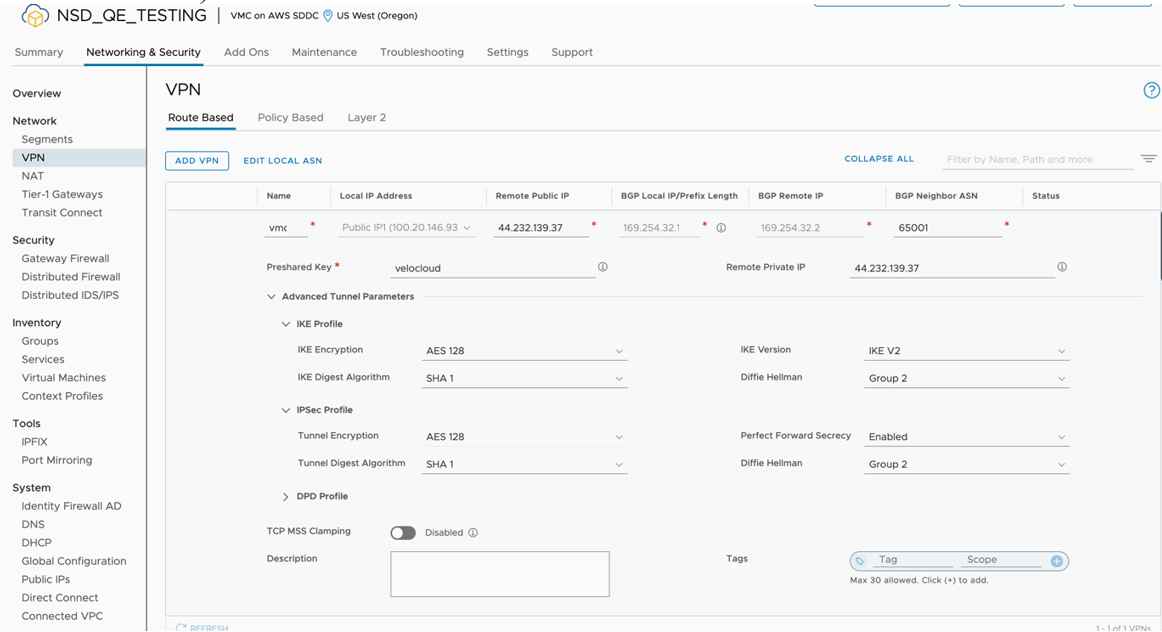

- Indique um nome para a VPN baseada em caminho e configure o seguinte:

- Escolha um nome. (Escolha um nome que comece por “To_SDWAN_Gateway”, para que a VPN possa ser facilmente identificada durante a resolução de problemas e suporte futuro).

- Selecione o IP Público.

- Introduza o IP público remoto.

- Introduza o IP privado remoto. NOTA: isto vai requer uma chamada para o suporte GSS. Consulte o seguinte artigo BDC e mencione o ID da BDC ao contactar o suporte. https:// ikb.vmware.com/s/article/78196.

- Especifique o IP local BGP.

- Especifique o IP remoto BGP.

- Em Encriptação do túnel (Tunnel Encryption), selecione AES 128.

- Em Algoritmo de resumo do túnel (Tunnel Digest Algorithm), selecione SHA1.

- Certifique-se de que o Segredo de encaminhamento perfeito (Perfect Forward Secrecy) está definido como Ativado (Enabled).

- Introduza a PSK, para corresponder ao passo 7A.

- Em Encriptação IKE (IKE Encryption), selecione AES 128.

- Em Algoritmo de resumo de IKE (IKE Digest Algorithm), selecione SHA 1.

- Em Tipo de IKE (IKE Type), selecione IKEv2.

- Em Diffie Hellman, selecione Grupo 2.

- Clique em Guardar (Save).

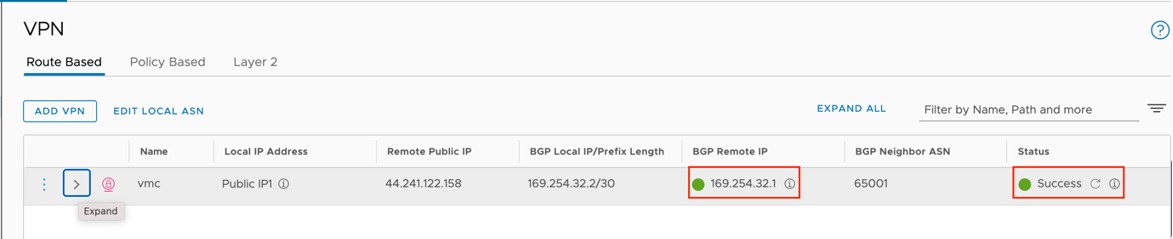

- Uma vez concluída a configuração, o túnel é automaticamente ativado e procederá à negociação dos parâmetros da fase 1 e fase 2 do IKE com o par, que é o SD-WAN Gateway.

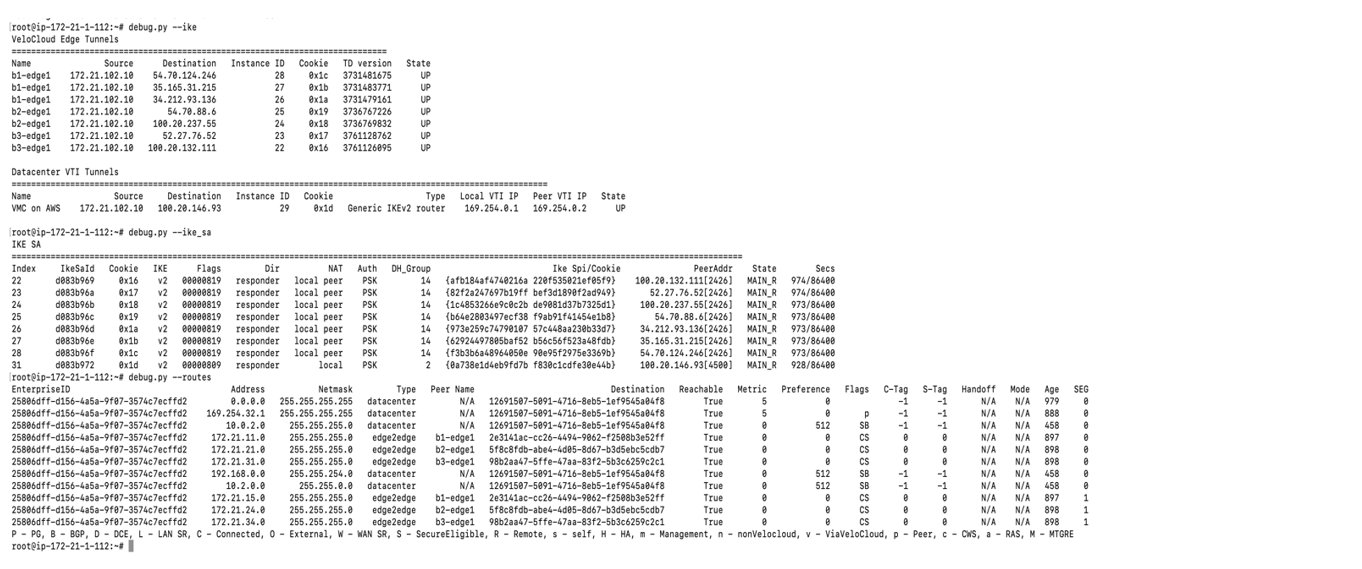

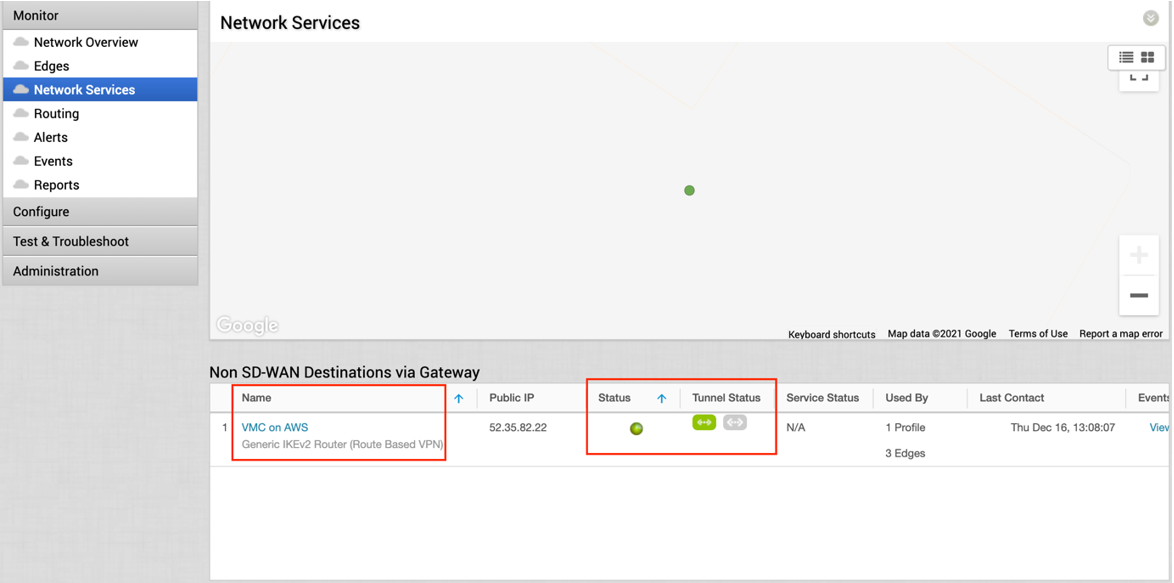

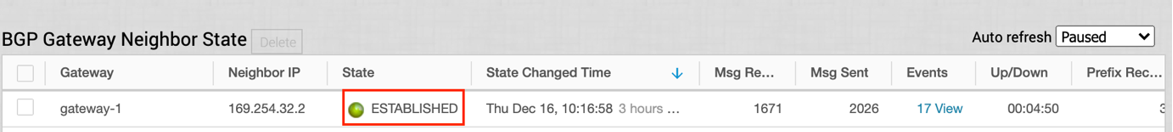

- Uma vez apresentado o túnel (verde), verifique o estado do BGP/túnel do NSD via Gateway no SD-WAN Orchestrator (aceda a Monitor > Serviços de rede (Network Services)).

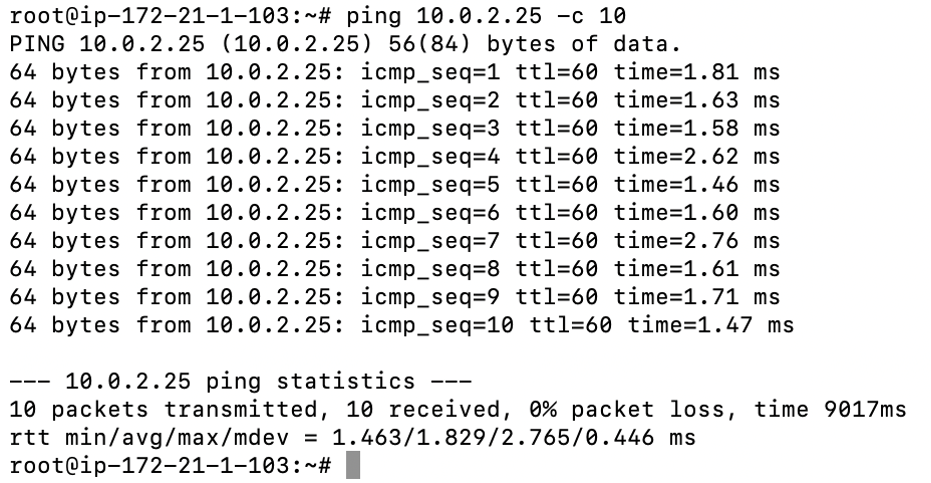

- Inicie um ping a partir de um cliente ligado em cada extremidade na direção do cliente oposto e verifique a acessibilidade do ping. A configuração do túnel foi concluída e verificada.