Para implementar o serviço VMware Secure Access utilizando o SASE Orchestrator:

Pré-requisitos

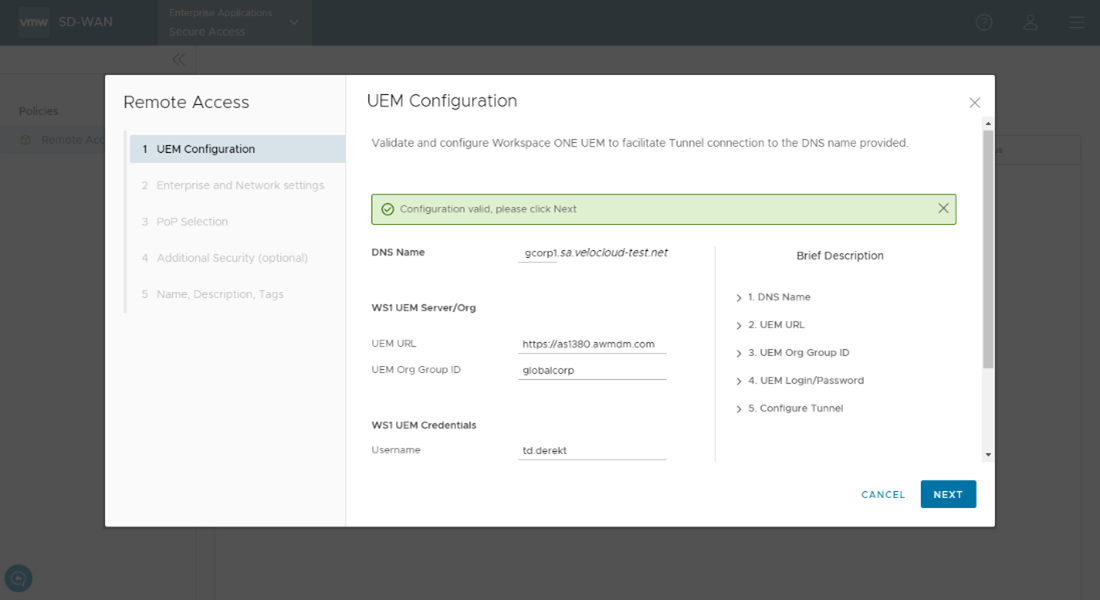

- Certifique-se de que concluiu a configuração necessária no Workspace ONE UEM. Para obter mais detalhes, consulte Começar a implementar o VMware Secure Access.

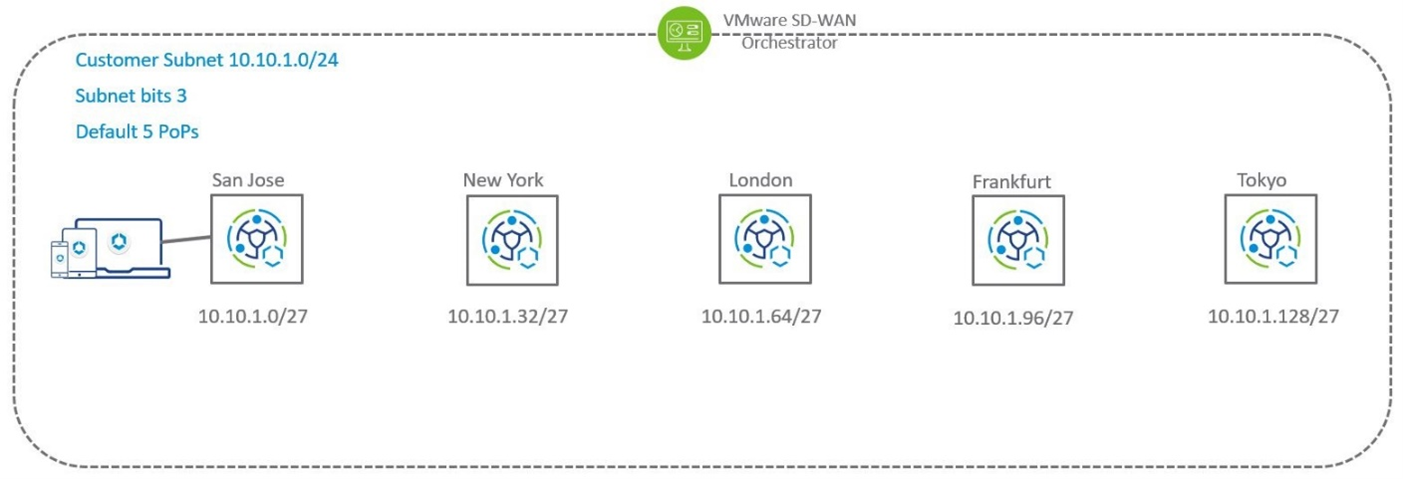

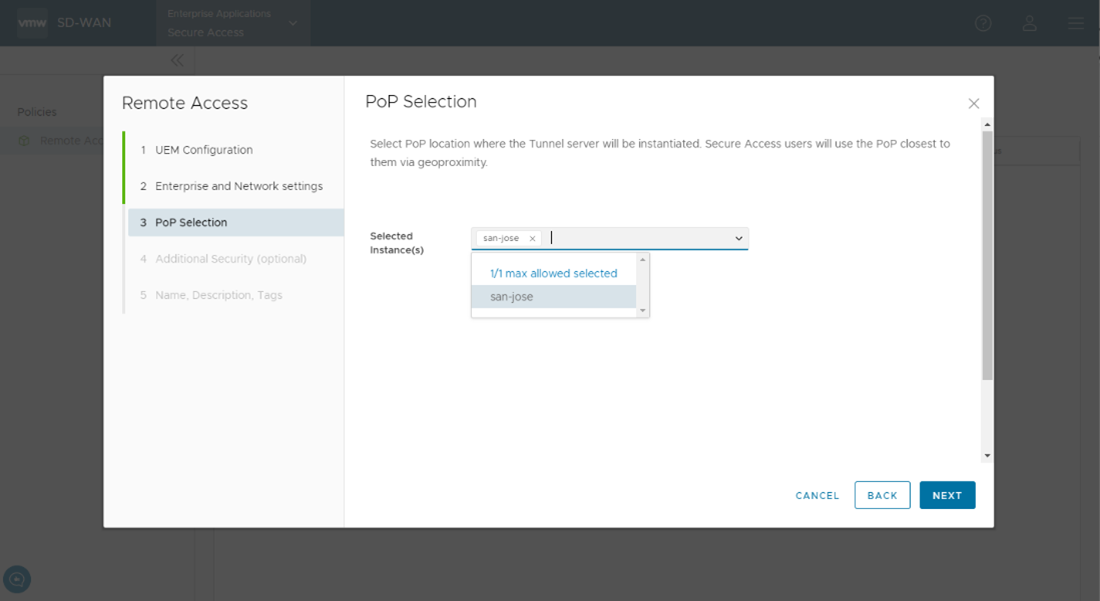

- Certifique-se de que definiu o número máximo de PoPs para o Secure Access no SASE Orchestrator. O número máximo depende do número de VMware SASE PoPs implementados no SASE Orchestrator. Para definir o número máximo de PoPs, aceda a Configurar > Cliente > Configuração do cliente > Acesso ao serviço (Configure > Customer > Customer Configuration > Service Access).

Procedimento

Resultados

Consulte a tabela abaixo para obter uma descrição dos títulos da coluna para o serviço Secure Access.

Como proceder a seguir

Tem de registar os dispositivos na aplicação Workspace ONE Intelligent Hub. Consulte Registar dispositivos no Workspace ONE Intelligent Hub.

Modificar e atualizar serviços de túnelEditar ou eliminar um serviço Secure Access

Após criar um novo serviço com os passos descritos na secção anterior, pode Editar (Edit), Eliminar (Delete) ou Reiniciar (Restart) o serviço. Selecione o serviço que deseja editar ou eliminar clicando na caixa de verificação ao lado do Nome do serviço (Service Name). Clique em Editar (Edit) para fazer alterações na caixa de diálogo Configuração do Workspace ONE UEM. Clique em Eliminar (Delete) para eliminar o Serviço Secure Access.

Reiniciar o Serviço Secure Access

A funcionalidade Reiniciar (Restart) no ecrã Políticas do Secure Access (Secure Access Policies) atualiza a versão do servidor do túnel UEM que o cliente está a utilizar para a versão mais recente, que inclui mais correções de erros e a funcionalidade de gestão de registos. Durante a atualização do servidor do túnel UEM, os utilizadores serão, momentaneamente, desligados em lotes e, em seguida, ligados novamente automaticamente. Após a conclusão deste processo, os registos do utilizador podem ser visualizados através de Monitorizar > Registos > Registos do Secure Access (Monitor > Logs > Secure Access Logs) no portal de empresa do Secure Access.

Para reiniciar o Serviço Secure Access, clique na caixa de verificação ao lado do respetivo nome do serviço e clique em Reiniciar (Restart).

O que fazer a seguir:Veja os registos do Secure Access através de Monitorizar > Registos > Registos do Secure Access (Monitor > Logs > Secure Access Logs) no portal de empresa do Secure Access.