Чтобы клиент AirWatch Tunnel направлял трафик на прокси-сервер HTTPS для устройств Android, необходимо настроить правила маршрутизации сетевого трафика. Для этого в них следует указать список приложений Android, которые настроены с использованием параметра «Отдельные сети VPN для приложений», а также настроить адрес прокси-сервера и имя узла назначения.

Об этой задаче

Настройте правила маршрутизации трафика устройства, чтобы управлять на устройствах способом обработки трафика от указанных приложений. Правила маршрутизации трафика устройства обеспечивают в приложении AirWatch Tunnel отправку трафика через туннель, блокировку всего трафика указанных доменов, обход внутренней сети и подключение к Интернету напрямую или отправку трафика на прокси-сайт по протоколу HTTPS.

Дополнительные сведения о создании правил сетевого трафика см. в руководстве по VMware AirWatch Tunnel на веб-сайте AirWatch Resources.

Необходимые условия

Настроен параметр AirWatch Tunnel и установлен компонент для туннелирования каждого приложения.

Создан профиль VPN для Android.

Для каждого приложения Android, добавленного к правилам сетевого трафика, включен параметр «Отдельные сети VPN для приложений».

Процедура

- В консоли администрирования AirWatch последовательно щелкните > .

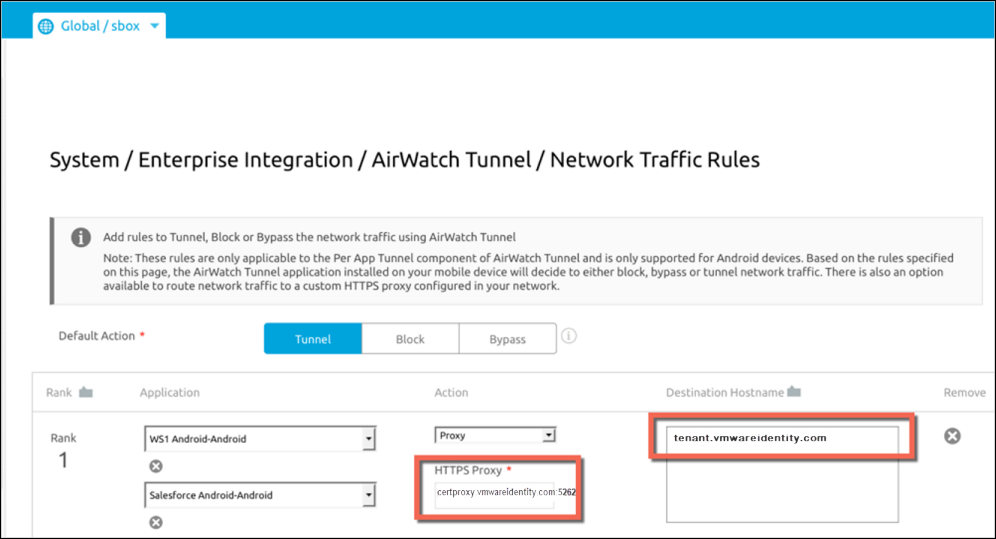

- На вкладке Правила маршрутизации трафика устройства настройте параметры правил маршрутизации трафика устройства, как описано в руководстве по AirWatch Tunnel. Для конфигурации единого входа для мобильных устройств с Android настройте следующие параметры.

- Выберите действие по умолчанию.

Параметр |

Описание |

Tunnel |

Для конфигурации VPN с единым входом для мобильных устройств с Android выберите параметр Tunnel в качестве действия по умолчанию. Все приложения на устройстве, настроенные с использованием отдельного профиля VPN для каждого приложения, отправляют сетевой трафик через туннель. |

Bypass |

Для единого входа на устройствах с Android выберите параметр Bypass в качестве действия по умолчанию.

Важно:

Если в качестве действия по умолчанию используется параметр Bypass, все приложения с использованием отдельного профиля VPN для каждого приложения обходят туннель и подключаются напрямую к Интернету. При этом трафик не отправляется на сервер Tunnel, если клиент Tunnel используется только для единого входа.

|

Для единого входа на устройствах Android с помощью VPN выберите параметр Bypass в качестве действия по умолчанию.

Важно:

Если в качестве действия по умолчанию используется параметр Bypass, все приложения с использованием отдельного профиля VPN для каждого приложения обходят туннель и подключаются напрямую к Интернету. При этом трафик не отправляется на сервер Tunnel, если клиент Tunnel используется только для единого входа.

- В столбце «Приложение» добавьте приложения Android, которые настроены с использованием профиля VPN для каждого отдельного приложения.

- В столбце «Действие» выберите прокси-сервер и укажите сведения о прокси-сервере HTTPS. Введите имя и порт узла VMware Identity Manager. Например, страница_входа.example.com:5262.

Примечание:

В случае предоставления внешнего доступа к узлу VMware Identity Manager необходимо открыть порт брандмауэра 5262 или направлять трафик, поступающий на порт 5262, через обратный прокси-сервер в ДМЗ.

- В столбце «Имя узла назначения» введите имя узла назначения VMware Identity Manager. Например, моя_компания.example.com. Клиент AirWatch Tunnel направляет трафик на прокси-сервер HTTPS с узла VMware Identity Manager.

- Нажмите кнопку Сохранить.

Дальнейшие действия

Опубликуйте эти правила. После публикации правил устройство получает обновленный профиль VPN, а в приложении AirWatch Tunnel включается единый вход.

Перейдите в консоль администрирования VMware Identity Manager и настройте единый вход для мобильных устройств с Android на странице встроенного поставщика удостоверений. См. руководство администратора VMware Identity Manager.