Чтобы настроить проверку подлинности при едином входе для мобильных устройств (Apple), настройте параметры проверки подлинности с помощью сертификатов (для Apple) в консоли Workspace ONE Access и отправьте сертификат издателя для проверки подлинности с помощью сертификатов.

Workspace ONE AccessМетод проверки подлинности при едином входе для мобильных устройств (Apple) — это реализация метода проверки подлинности с использованием сертификата для устройств с iOS под управлением Workspace ONE UEM. Сертификат развертывается в профиле устройства UEM и устанавливается на устройство при регистрации устройства в управлении устройствами. Когда пользователи получают доступ к корпоративным приложениям и ресурсам, сертификат отображается автоматически, что устраняет необходимость повторного ввода учетных данных для открытия приложений на устройстве.

Настройте облачные методы проверки подлинности в консоли Workspace ONE Access на странице «Интеграции» > «Методы проверки подлинности». После настройки метода проверки подлинности необходимо связать этот метод со встроенным поставщиком удостоверений Workspace ONE Access на странице «Интеграции» > «Поставщик удостоверений» и создать правила политики доступа, которые будут применяться к методу проверки подлинности на странице «Ресурсы» > «Политики». В консоли Workspace ONE UEM можно настроить профиль устройства Apple с помощью параметра расширения Apple для единого входа и определить тип сертификата UEM для развертывания на устройствах Apple с iOS.

Сведения о том, как установить и настроить все компоненты для проверки подлинности при едином входе для мобильных устройств (Apple), см. в разделе «Реализация единого входа для мобильных устройств VMware Workspace ONE Access (Apple)» в руководстве «Проверка подлинности для мобильных устройств Apple под управлением Workspace ONE UEM».

Настройка проверки подлинности с помощью сертификата для единого входа для мобильных устройств (Apple)

Необходимые условия

- Сохраните сертификат издателя, который будет отправлен для проверки подлинности при едином входе для мобильных устройств (Apple). Если используется сертификат Workspace ONE UEM, экспортируйте и сохраните корневой сертификат со страницы в консоли Workspace ONE UEM.

- (Необязательно.) Список идентификаторов объекта (OID) с действительными политиками сертификатов для проверки подлинности с помощью сертификата.

- Расположение файла CRL и URL-адрес сервера OCSP для проверки отзыва.

- (Необязательно) Расположение файла ответа OCSP на подписание сертификата.

- (Необязательно) Выберите биометрическую проверку подлинности для настройки.

- В консоли Workspace ONE Access перейдите на страницу и выберите Единый вход для мобильных устройств (Apple).

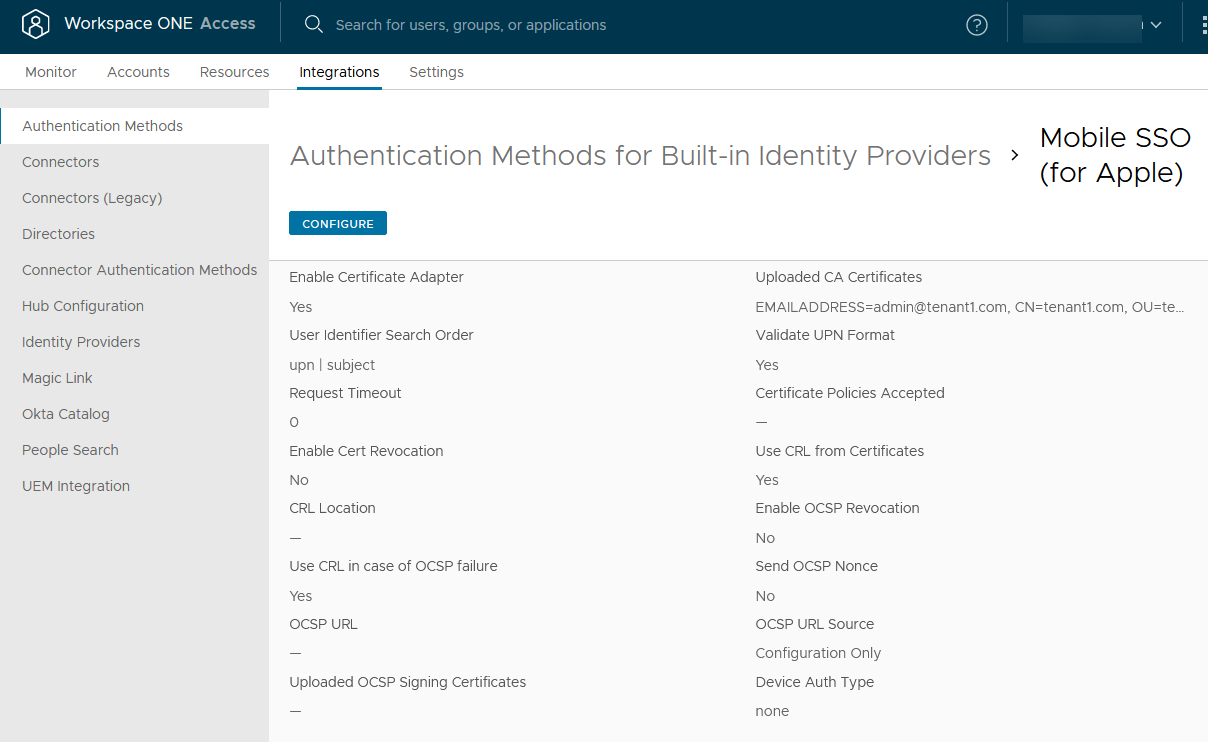

- Нажмите НАCТРОИТЬ и настройте параметры проверки подлинности с помощью сертификата.

Параметр Описание Включить адаптер сертификатов Установите переключатель в положение Да, чтобы включить проверку подлинности с помощью сертификата. Сертификаты корневого и промежуточного центров сертификации Загруженные сертификаты ЦС

Выберите корневой сертификат, сохраненный из консоли Workspace ONE UEM для отправки. Здесь перечислены отправленные файлы сертификата.

Порядок поиска идентификатора пользователя Выберите порядок поиска, чтобы найти идентификатор пользователя в сертификате. При проверке подлинности при едином входе для мобильных устройств (Apple) значение атрибута идентификатора должно быть одинаковым в службах Workspace ONE Access и Workspace ONE UEM. В противном случае произойдет сбой единого входа на устройства Apple.

- основное имя пользователя. Значение UserPrincipalName альтернативного имени субъекта.

- адрес эл. почты. Адрес эл. почты альтернативного имени субъекта.

- субъект. Значение идентификатора UID субъекта. Если идентификатор UID не найден в различающемся имени субъекта, то при настройке текстового поля CN используется содержащееся в нем значение идентификатора UID.

Примечание:- Если для создания клиентского сертификата используется центр сертификации Workspace ONE UEM, поиск идентификатора пользователя должен выполняться в следующем порядке: Основное имя пользователя | Субъект.

- Если используется сторонний корпоративный центр сертификации, поиск идентификатора пользователя должен выполняться в порядке Основное имя пользователя | Адрес электронной почты | Субъект, а шаблон сертификата должен содержать имя субъекта CN={DeviceUid}:{EnrollmentUser}. Необходимо использовать двоеточие (:).

Подтверждение формата UPN Установите переключатель в положение Да, чтобы проверить формат текстового поля UserPrincipalName. Время ожидания запроса Введите время ожидания ответа в секундах. Если ввести ноль (0), система будет ожидать ответа на неопределенное время. Политики сертификата приняты Создайте список идентификаторов объектов, которые принимаются в расширениях политик сертификатов. Введите числа objectID (OID) для политики выпуска сертификата. Нажмите Добавить, чтобы добавить дополнительные идентификаторы объектов.

Включить отзыв сертификатов Установите переключатель в положение Да, чтобы включить проверку отзыва сертификатов. В этом случае пользователи, у которых отозваны сертификаты, не смогут пройти проверку подлинности.

Использовать CRL из сертификатов Установите переключатель в положение Да, чтобы использовать список отзыва сертификатов (CRL), опубликованный центром сертификации, выдавшим сертификаты, для подтверждения состояния сертификата (отозван он или нет). Расположение CRL Введите путь к файлу на сервере или локальный путь к файлу, из которого нужно извлечь список отозванных сертификатов. Включить отзыв OCSP Установите переключатель в положение Да, чтобы использовать протокол проверки состояния сертификатов (OCSP) и задать статус отзыва сертификата. Использовать CRL в случае отказа OCSP Если настроены и CRL, и OCSP, можно включить этот переключатель, чтобы откатить к использованию CRL, если параметр проверки по OCSP недоступен. Отправить специальный параметр OCSP Включите этот переключатель, чтобы отправлять в ответе уникальный идентификатор запроса OCSP. URL-адрес OCSP Если включен отзыв по OCSP, введите адрес сервера OCSP для проверки отзыва. Источник URL-адреса OCSP Выберите источник, который следует использовать для проверки отзыва. - Выберите Только конфигурация, чтобы выполнять проверку отзыва сертификатов с помощью URL-адреса OCSP, указанного в текстовом поле URL-адреса OCSP, чтобы подтвердить всю цепочку сертификатов.

- Выберите Только сертификат (обязательно), чтобы выполнять проверку отзыва сертификатов с помощью URL-адреса OCSP, который имеется в расширении Authority Information Access (AIA) каждого сертификата в цепочке. Каждый сертификат в цепочке должен иметь определенный URL-адрес OCSP. В противном случае проверка отзыва сертификата произойдет сбоем.

- Выберите Только сертификат (необязательно), чтобы выполнять проверку только отзыва сертификата с помощью URL-адреса OCSP, который имеется в расширении AIA каждого сертификата. Не выполняйте проверку отзыва, если URL-адрес OCSP отсутствует в расширении AIA сертификата.

- Выберите Сертификат с возвратом в основную среду для конфигурации, чтобы выполнять проверку отзыва сертификата с помощью URL-адреса OCSP, извлеченного из расширения AIA каждого сертификата в цепочке, при наличии URL-адреса OCSP.

Если URL-адрес OCSP отсутствует в расширении AIA, резервной является проверка отзыва с помощью URL-адреса OCSP, настроенного в текстовом поле URL-адреса OCSP. Текстовое поле URL-адреса OCSP должно быть настроено с помощью адреса сервера OCSP.

Сертификаты подписи ответчика OCSP Сертификаты подписи OCSP загружены

Выберите файлы сертификатов подписи ответчика OCSP для отправки. Здесь перечислены файлы сертификатов подписи ответчика OCSP.

Тип проверки подлинности устройства Единый вход для мобильных устройств (Apple) поддерживает требование проверки подлинности пользователей с помощью устройства, использующего биометрический механизм (FaceID или TouchID), или секретного кода перед использованием сертификата на устройстве для проверки подлинности с помощью Workspace ONE Access. Если пользователи должны проверить с помощью биометрических данных или биометрических данных с помощью секретного кода в качестве резервной копии, выберите правильный параметр. В противном случае выберите НЕТ. - Нажмите кнопку СОХРАНИТЬ.

Параметры конфигурации отображаются на странице «Методы проверки подлинности при едином входе для мобильных устройств (Apple)».

Следующие шаги

Свяжите метод проверки подлинности «Единый вход для мобильных устройств (Apple)» во встроенном поставщике удостоверений.

Настройте правило политики доступа по умолчанию для единого входа для мобильных устройств (Apple).