По мере того как повышается мощность виртуализации и облачных вычислений, изменяется традиционная трехуровневая сетевая модель. Традиционную модель «ядро-агрегирование-доступ» постепенно заменяет схема «листья и ствол».

Сеть должна отвечать потребностям разных сущностей организации. Среди этих сущностей можно назвать приложения, службы, хранилище, администраторов и пользователей.

Чтобы обеспечить приемлемый уровень безопасности, используйте, где это нужно, контролируемый доступ или изоляцию.

Для упрощения архитектуры сети воспользуйтесь схемой «листья и ствол».

Чтобы поддержать перенос и отработку отказа виртуальных машин, настройте на узлах общие имена групп портов.

Чтобы повысить безопасность и производительность, распределите ключевые службы отдельно по сети.

Часто при работе в центре обработки данных настоятельно рекомендуется изолировать сеть. В среде vRealize Suite может быть несколько ключевых сетей VLAN, которые занимают несколько физических кластеров.

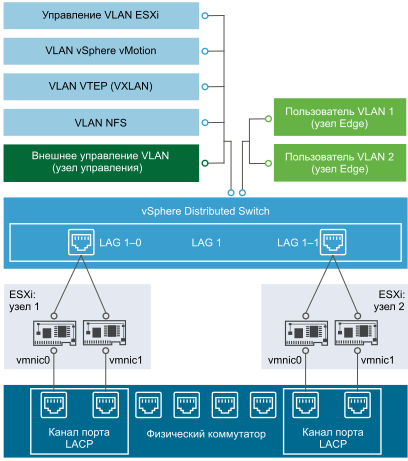

В следующей иллюстрации все узлы являются частью ESXi Management, vSphere vMotion, VXLAN и VLAN NFS. Узел управления подключен также к внешней сети VLAN, а каждый пограничный узел подключается к сети VLAN определенного клиента.

В этом случае в подключениях используется протокол Link Aggregation Control Protocol (LACP), который предоставляется решением vSphere Distributed Switch. Он используется для агрегирования пропускной способности физических сетевых карт на узлах ESXi, подключенных к каналам портов LACP. На распределенном коммутаторе можно создать несколько групп агрегирования каналов. Такая группа включает в себя несколько портов и подключает к ним физические сетевые карты. Эти порты группируются в группе агрегирования каналов в целях избыточности, и сетевой трафик распределяется между портами — в рамках балансировки нагрузки — с помощью алгоритма LACP.

См. Поддержка LACP на распределенном коммутаторе vSphere.