PowerShell 指令碼能為您的環境備妥所有組態設定。當您執行 PowerShell 指令碼來部署 Unified Access Gateway 時,解決方案會在首次系統開機時做好生產準備。

重要: 您可以利用 PowerShell 部署在 INI 檔案中提供所有設定,而

Unified Access Gateway 執行個體在開機後便會處於生產就緒狀態。如果您在部署後不想變更任何設定,則不需提供管理員 UI 密碼。

不過,如果並未在部署期間提供管理員 UI 密碼,則管理員 UI 和 API 皆無法使用。如果並未在部署時提供管理員 UI 密碼,則您稍後將無法新增使用者來啟用對管理員 UI 或 API 的存取。您必須重新部署您的 Unified Access Gateway。

您可以在 INI 檔案中包含參數,以用於建立具有監控角色的低權限管理員使用者。不支援建立超級使用者管理員使用者。在部署 Unified Access Gateway 執行個體之前,您可以為根使用者和管理員使用者設定密碼原則。

如需有關參數的詳細資訊,您可以查看使用對等的管理員 UI 參數的章節。例如,用於部署 Unified Access Gateway 的 PowerShell 參數和使用 OVF 範本精靈來部署 Unified Access Gateway中介紹了一些部署參數,有關系統組態、Syslog 伺服器設定、網路設定等,其中所用參數的資訊,請參閱從管理組態頁面設定 Unified Access Gateway,以及有關 Edge 服務及其他 Unified Access Gateway 使用案例 (例如 Workspace ONE Intelligence 和身分識別橋接) 中所用參數的資訊,請參閱Unified Access Gateway 的部署使用案例。

必要條件

- 若為 Hyper-V 部署,且如果您要升級使用靜態 IP 的 Unified Access Gateway,請先刪除較舊的應用裝置,然後再部署 Unified Access Gateway 的較新執行個體。

- 請確認系統需求適當且可供使用。

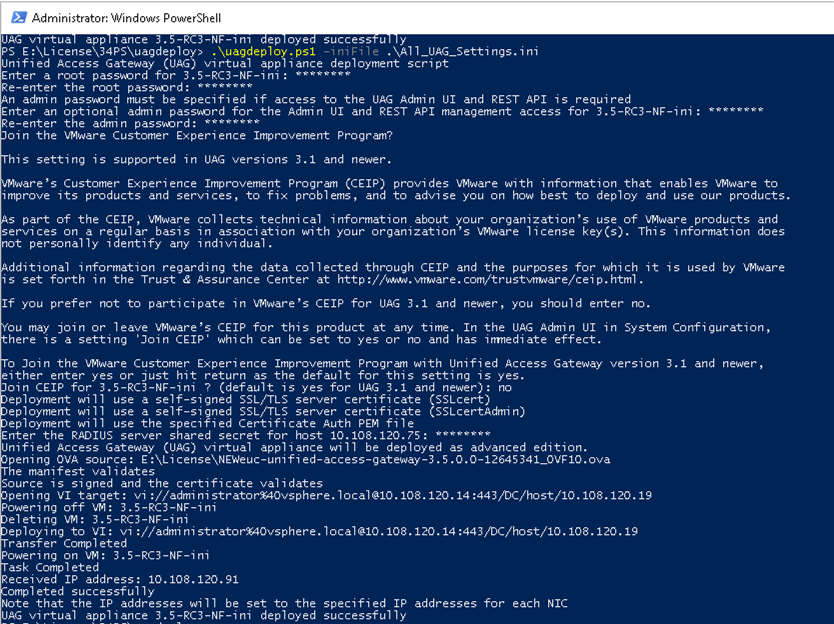

以下是在環境中部署 Unified Access Gateway 的範例指令碼。

圖 1. 範例 PowerShell 指令碼

程序

結果

下一步

如果您想要升級

Unified Access Gateway 同時保留現有的設定,請編輯

.ini 檔案將來源參考變更為新版本,然後重新執行

.ini 檔案:

uagdeploy.ps1 uag1.ini。此程序可能需要長達 3 分鐘。

[General] name=UAG1 source=C:\temp\euc-unified-access-gateway-3.2.1-7766089_OVF10.ova

如果您想要在服務不中斷的情況下升級,請參閱不停機升級。