VMware Cloud Director 使用 SSL 信號交換保護用戶端與伺服器之間通訊的安全。

對於 VMware Cloud Director 10.4,如果啟用舊版主控台 Proxy 實作,則必須設定 VMware Cloud Director 公用主控台 Proxy 位址,因為每個 VMware Cloud Director 伺服器都必須支援兩個不同的 SSL 端點,一個用於 HTTPS 通訊,另一個用於主控台 Proxy 通訊,並且應用裝置對主控台 Proxy 服務使用具有自訂連接埠 8443 的單一 IP 位址。請參閱本文件的 VMware Cloud Director 10.3 版本。

簽署憑證由授權的憑證授權機構 (CA) 簽署,只要本機作業系統信任存放區具有 CA 的根憑證和中繼憑證的複本,瀏覽器就會信任這些憑證。一些 CA 要求提交憑證需求,其他一些 CA 要求提交憑證簽署要求 (CSR)。在這兩種情況下,您都將建立自我簽署憑證,並依據該憑證產生 CSR。CA 使用其私密金鑰對憑證進行簽署,然後您可以使用其公開金鑰複本對其進行解密,並建立信任關係。

更新已過期的 SSL 憑證時,無需向 VMware Cloud Director 提供有關已過期憑證的任何資料。這意味著,將所需的 SSL 憑證匯入到 VMware Cloud Director 應用裝置後,無需對其進行備份。

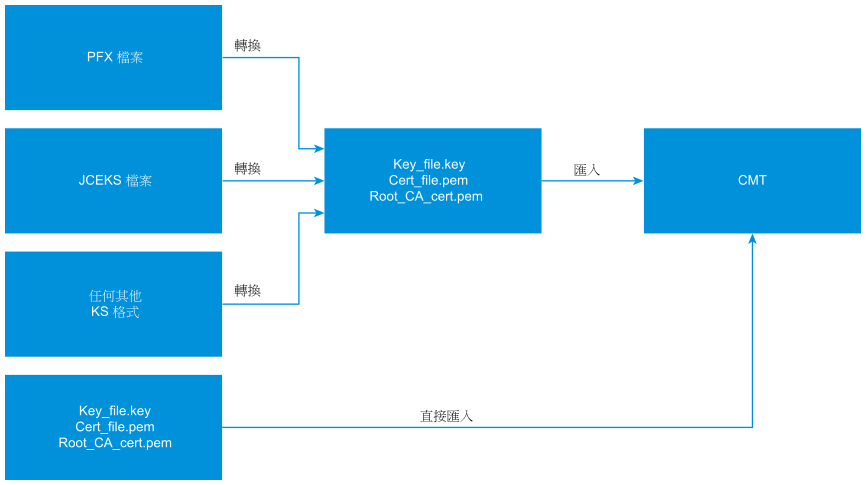

從 VMware Cloud Director 10.2.2 開始,可以將 PEM 檔案直接匯入到 VMware Cloud Director 應用裝置。如果憑證檔案採用其他格式,則可以先使用 OpenSSL 將其轉換為 PEM,然後再使用儲存格管理工具將其匯入到 VMware Cloud Director。

- 如果要使用已簽署的萬用字元憑證部署 VMware Cloud Director,請參閱使用已簽署的萬用字元憑證部署 VMware Cloud Director 應用裝置 10.4.1 及更新版本以進行 HTTPS 通訊。

- 如果要將新部署應用裝置的自我簽署憑證取代為 CA 簽署憑證,請參閱將私密金鑰和 CA 簽署的 SSL 憑證匯入 VMware Cloud Director 應用裝置 10.4.1 及更新版本。

- 如果要建立 CA 簽署憑證並將其匯入到 VMware Cloud Director 應用裝置,請參閱對於 VMware Cloud Director 應用裝置 10.4.1 及更新版本,建立和匯入 CA 簽署的 SSL 憑證。

- 如果要更新用於 VMware Cloud Director 的 HTTPS 通訊以及內嵌式 PostgreSQL 資料庫和 VMware Cloud Director 應用裝置管理使用者介面的憑證,請參閱更新版本 10.4.1 及更新版本的 VMware Cloud Director 應用裝置憑證。