您可以將內部使用者的 Kerberos 驗證 (需要輸入連線模式) 新增至輸出連線模式連接器的部署。您可以設定相同的連接器,以便對來自內部網路的使用者使用 Kerberos 驗證,而對來自外部網路的使用者使用另一個驗證方法。若要這麼做,請根據網路範圍定義驗證原則。

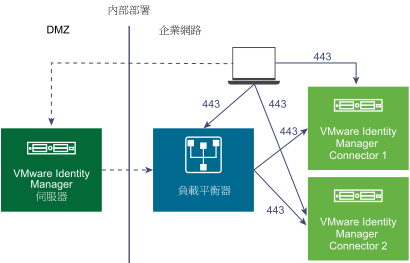

下圖說明內部部署 VMware Identity Manager 部署中的 Kerberos 驗證。

Kerberos 驗證的需求和考量事項包含下列:

無論您在 VMware Identity Manager、Active Directory over LDAP 或透過整合式 Windows 驗證的 Active Directory 中設定何種類型的目錄,都可以設定 Kerberos 驗證。

VMware Identity Manager Connector 安裝所在的 Windows 機器必須加入至 Active Directory 網域。

您必須已在安裝連接器所在的 Windows 機器上,以隸屬於管理員群組的網域使用者身分來安裝 VMware Identity Manager Connector,且必須以 Windows 網域使用者的身分執行 VMware IDM Connector 服務。

請務必為連接器選取使用者易記的適當主機名稱。設定好 Kerberos 驗證後,使用者可以看到 VMware Identity Manager Connector 主機名稱。

每個已設定 kerberos 驗證的連接器,皆必須具有受信任的 SSL 憑證。您可以從內部憑證授權機構取得憑證。Kerberos 驗證無法搭配自我簽署憑證使用。

無論您是在單一連接器上啟用 Kerberos,還是為了高可用性在多個連接器上啟用,都需要受信任的 SSL 憑證。

若要設定 Kerberos 驗證的高可用性,則必須具備負載平衡器。