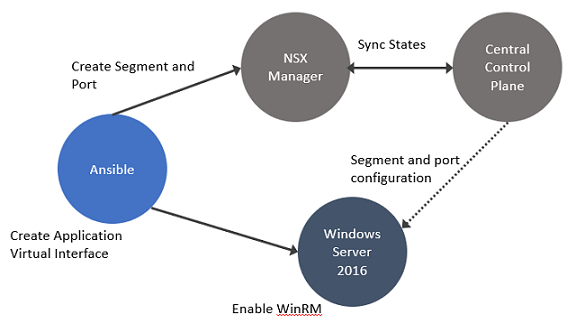

使用 Ansible 在 Windows Server 2016 上設定應用程式 VIF,並將其與 NSX-T 整合。伺服器上安裝的 NSX-T 代理程式可為裸機工作負載提供連線和安全性。

在此程序中,於工作負載與 NSX Manager 之間建立連線。然後設定 DFW 規則,以保護在虛擬或實體與 Windows Server 2016 裸機工作負載之間執行的入口和出口流量。

程序

- 在 Windows Server 2016 上啟用 Windows 遠端管理 (WinRM),以允許 Windows Server 與第三方軟體和硬體進行交互操作。啟用具有自我簽署憑證的 WinRM 服務。

- 執行 PS$ wget -o ConfigureWinRMService.ps1 https://github.com/vmware/bare-metal-server-integration-with-nsxt/blob/master/bms-ansible-nsx/windows/ConfigureWinRMService.ps1。

- 執行 PS$ powershell.exe -ExecutionPolicy ByPass -File ConfigureWinRMService.ps1。

- 設定 WinRM 以使用 HTTPS。用於 HTTPS 的預設連接埠為 5986。

- 以管理員身分執行 Powershell。

- 執行 winrm quickconfig。

- 執行 winrm set winrm/config/service/auth @{Basic="true"}。

- 執行 winrm set winrm/config/service @{AllowUnencrypted="true"}。

- 執行 winrm create winrm/config/Listener?Address=*+Transport=HTTPS @{Hostname="win16-colib-001";CertificateThumbprint="cd 65 61 d8 b2 25 a7 ca 99 f8 1f a5 0c 55 8b f1 38 0d 06 26"}。

- 確認 WinRM 的組態。執行 winrm e winrm/config/listener。

- 使用 Ansible,建立適用於 Windows Server 的應用程式介面。

- 使用 Ansible,在 NSX Manager 上建立透過 WinRM 通道的區段和區段連接埠。

應用程式虛擬介面、 NSX Manager 和 Windows 遠端管理會與為應用程式虛擬介面建立的區段和連接埠進行同步。

- 在 Windows 中,為 Windows Server 自訂 OVSIM 驅動程式,以建立兩個新的網路介面卡 - 應用程式虛擬介面和用於支援覆疊工作負載的虛擬通道端點 (VTEP)。

$:> Get-NetAdaptervEthernet1-VTEP:用於支援覆疊的 VTEP 介面。支援 VLAN 的工作負載不需要。vEthernet1-VIF1:用於裸機 Windows Server 的虛擬介面或應用程式介面。

- 若要確認網路介面卡,請移至 Windows Server 並執行 Get-NetAdapter。

- 將裸機伺服器新增為獨立傳輸節點。在 NSX Manager 中,移至系統 → 網狀架構 → 節點 → 主機傳輸節點。

- 在管理者下拉式功能表中,選取獨立主機,然後按一下 + 新增。

- 在建立傳輸節點期間,確保符合下列條件:

- 在上行欄位中,將上行對應至 Windows Server 上的可用 IP 位址。在 Windows Server 上執行 Get-NetAdapter,以瞭解要設定為裸機傳輸節點之上行的乙太網路位址。

- 在支援覆疊的工作負載中,從 IP 集區、靜態 IP 或 DHCP 中選取,以作為指派 VTEP 位址給主機的模式。

- 在支援 VLAN 的工作負載上,主機不需要指派 IP。

備註: NSX-T 在 Windows Server 2016 伺服器上不支援 NIC 整併或 OVS 繫結組態。

- 或者,您可以手動將裸機伺服器準備為傳輸節點,或遵循互動式模式將伺服器準備為傳輸節點。

- 使用 wget 命令下載並安裝 NSX-T LCP Windows 服務包。

- 若要以無訊息方式安裝 NSX-T,請執行 \\install_helper.ps1 -operation install -setupFile VMware-NSX-<version>_baremetal-server_setup.exe -installPath <path>。

- 若要以互動方式安裝 NSX-T,請按兩下 setup.exe 檔案,然後依照精靈完成安裝。

- 執行 nsxcli 命令,將 Windows Server 加入 NSX Manager。

- 從 NSX Manager UI 或 REST API 將主機設定為傳輸節點。如需更多詳細資料,請參閱建立獨立主機或裸機伺服器傳輸節點。

- 確認是否已在 Windows Server 上建立 OVS 橋接器。OVS 橋接器會將應用程式虛擬介面連線至傳輸節點上的 NSX 交換器。

ovs-vsctl show輸出必須顯示從 nsxswitch 及 nsx managed 主機元件建立的橋接器。 nsxswitch 橋接器用於所建立的傳輸節點。 nsx managed 橋接器是針對在 Windows 主機上的應用程式虛擬介面所建立。這些橋接器項目表示已在 NSX 交換器和 Windows 遠端接聽程式之間建立通訊通道。

- 使用 Ansible 用戶端,為支援覆疊或支援 VLAN 的區段設定靜態 IP 位址。

執行 vi win_hosts

- 啟動服務的 Ansible 指導手冊,以設定 Windows 裸機伺服器。

執行 ansible-playbook -i win_hosts win_static_config.yml

- 在支援覆疊的傳輸節點上,確認:

- 靜態 IP 位址會反映為 Windows Server 工作負載所連線覆疊區段的 IP 位址。

- GENEVE 通道是在 Windows 主機上的 NSX 交換器與由 NSX 管理的主機元件之間建立。

備註: 同樣地,在支援 VLAN 的傳輸節點上,確認靜態 IP 位址反映為 Windows Server 工作負載所連線 VLAN 區段的 IP 位址。 - 確認應用程式、Windows 裸機伺服器和 NSX Manager 之間的連線。

- 針對支援覆疊或支援 VLAN 的裸機工作負載新增和發佈 L2 或 L3 DFW 規則。

- 確認虛擬或實體工作負載與裸機工作負載之間的入口和出口流量,是否根據已發佈的 DFW 規則進行流動。