移轉協調器可以使用 vRealize Automation 來移轉 NSX Data Center for vSphere 環境 (如果已在支援拓撲中進行設定)。

- 在 NSX-T Data Center 3.1 或更新版本中

-

- 無服務的隨選路由網路

- 具有 DHCP 伺服器的隨選路由網路

- 隨選私人網路 (隔離網路)

- 隨選安全群組

- 現有安全群組

此外,在 vRealize Automation 部署中耗用,且在 NSX-v 中預先建立的下列物件支援進行移轉:- 現有網路 (邏輯交換器、VLAN 分散式虛擬連接埠群組)

- 現有安全群組

- 分散式邏輯路由器 (DLR)

- 從 NSX-T Data Center 3.1.1 開始

-

- 僅具有 NAT 的隨選輸出網路

- 具有 DHCP、NAT、單肩負載平衡器的隨選輸出網路

- 具有 DHCP、NAT、內嵌負載平衡器的隨選輸出網路

- 具有 DHCP、NAT、單肩負載平衡器、內嵌負載平衡器的隨選輸出網路

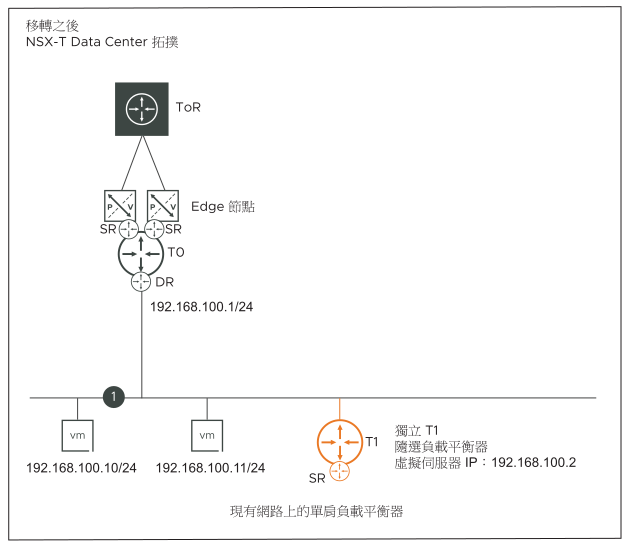

- 現有網路上的隨選單肩負載平衡器

- 具有負載平衡器的隨選安全群組或現有安全群組

您的整合式環境中使用的 vRealize Automation 版本,必須支援對本主題中提及的拓撲進行移轉。如需 vRealize Automation 在移轉中支援哪些拓撲的相關資訊,請參閱《vRealize Automation 8 NSX-V 到 NSX-T 的移轉指南》。

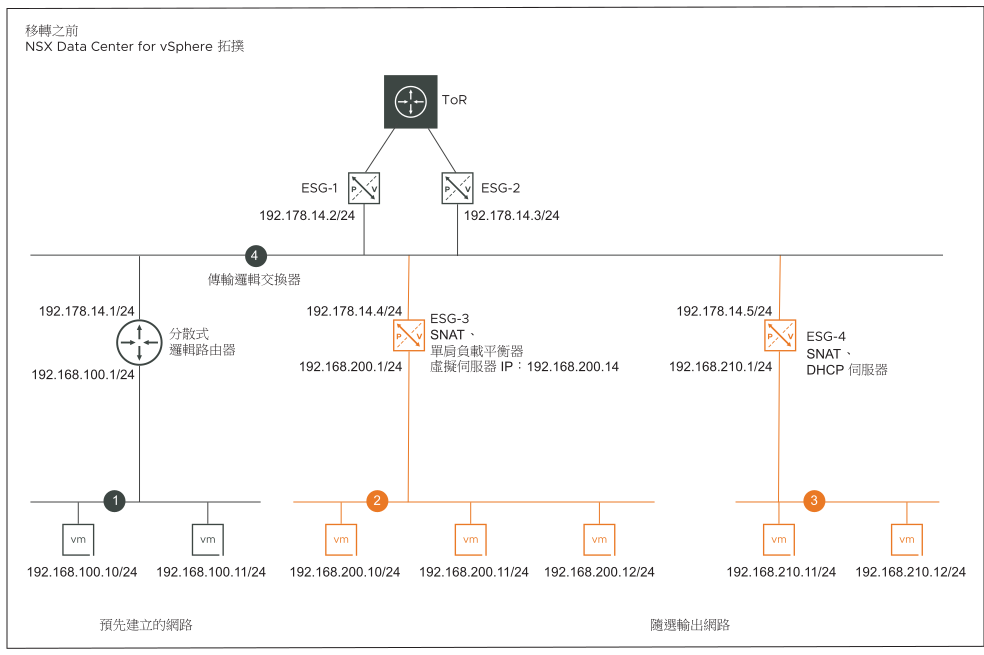

- 移轉拓撲之前

-

在

NSX-v 中預先建立或現有的物件會以深灰色色彩顯示。在

NSX-v 中預先建立的拓撲可符合支援進行移轉之下列四個

NSX-v 拓撲中的任一個:

- 具有高可用性和 L4-L7 服務的 ESG (拓撲 1)

- 不含 L4-L7 服務的 ESG (拓撲 2)

- 在第二層 ESG 上具有 L4-L7 服務的兩層 ESG (拓撲 3)

- 單肩負載平衡器 (拓撲 4)

如需這些受支援拓撲的詳細資料,請參閱移轉協調器支援的拓撲。

以橙色顯示的隨選路由網路、輸出網路和私人網路代表在 vRealize Automation 中建立的資源。

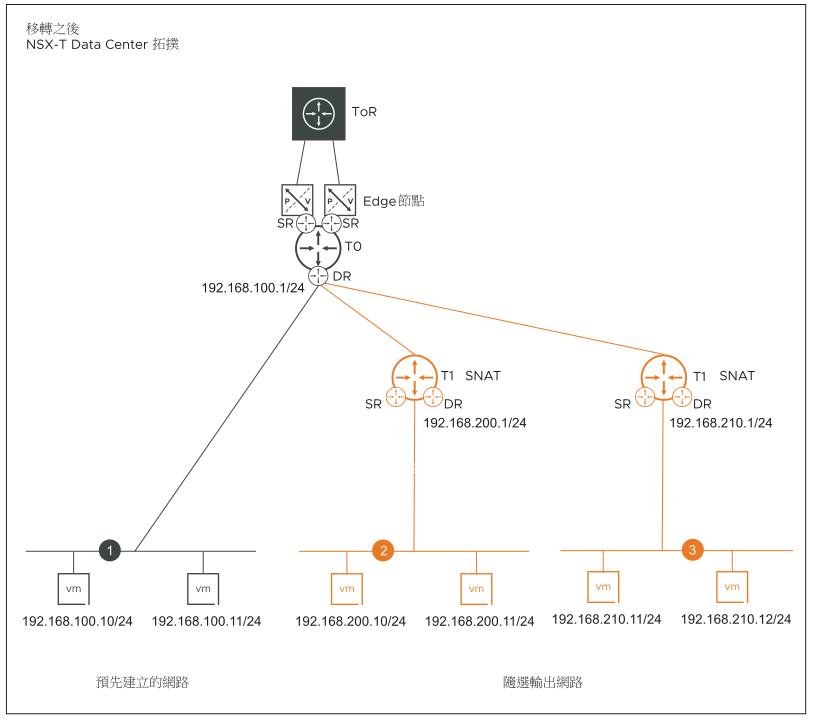

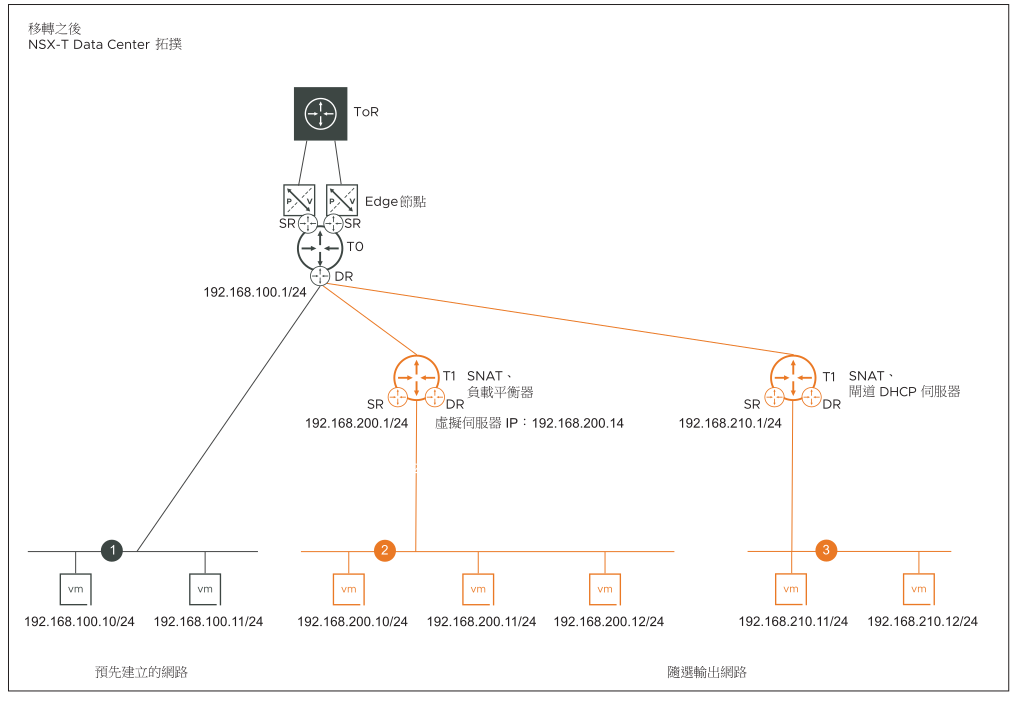

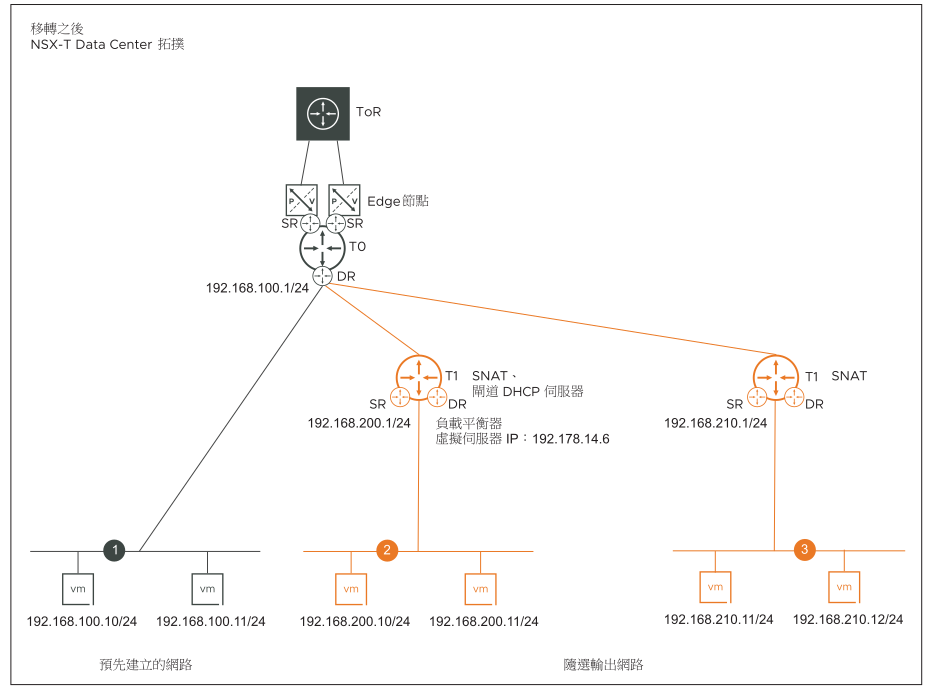

- 移轉拓撲之後

- NSX-v 拓撲對應中的現有或預先建立的物件,會與深灰色色彩的 NSX-T Data Center 物件對應。在 vRealize Automation 中建立的隨選資源會與橙色色彩的 NSX-T 物件對應。

- 在所有支援的拓撲中,vRealize Automation 不會建立分散式邏輯路由器 (DLR) 或北向的 Edge 服務閘道 (ESG)。vRealize Automation 只能耗用在其網路設定檔中的現有 DLR,並將其用於建立隨選路由網路。

- 在所有支援的拓撲中,北向 Edge 服務閘道與實體 ToR 交換器之間支援 BGP,而 Edge 服務閘道與 DLR 之間支援 OSPF。

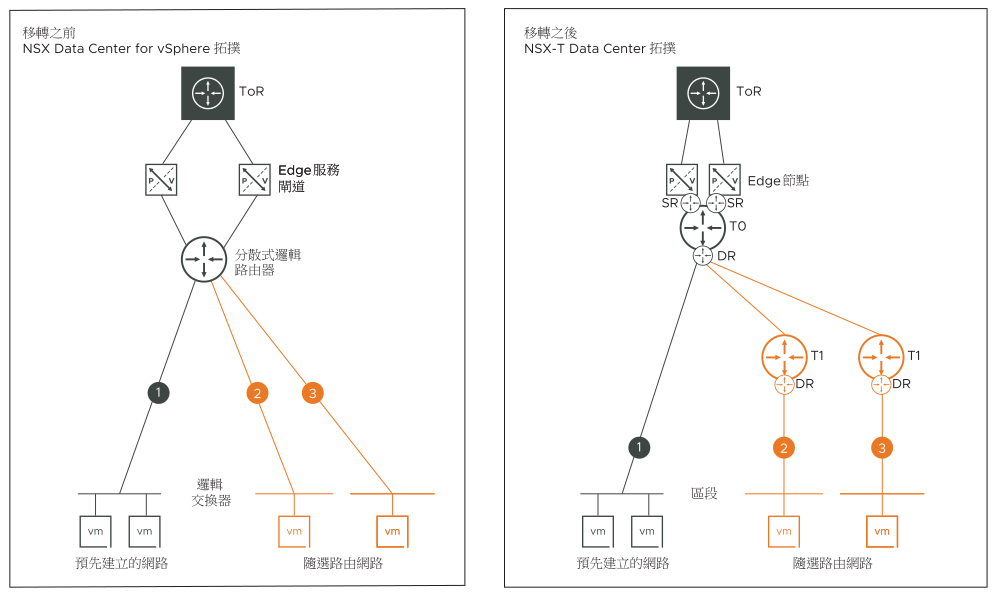

無服務的隨選路由網路 (拓撲 A)

- 在 vRealize Automation 中建立的邏輯交換器會連線至 NSX-v 中的現有分散式邏輯路由器。

- 使用 vRealize Automation 建立的工作負載虛擬機器將連結至在 vRealize Automation 中建立的邏輯交換器。

- 第 1 層閘道是為連線至分散式邏輯路由器之每個 vRealize Automation 建立的邏輯交換器所建立。

- 分散式邏輯路由器的下行介面會對應至第 1 層閘道上的下行介面。

- 系統將為每個 vRealize Automation 建立的邏輯交換器建立 NSX-T 區段。

- 在 vRealize Automation 中建立的工作負載虛擬機器會連結至 NSX-T 區段。

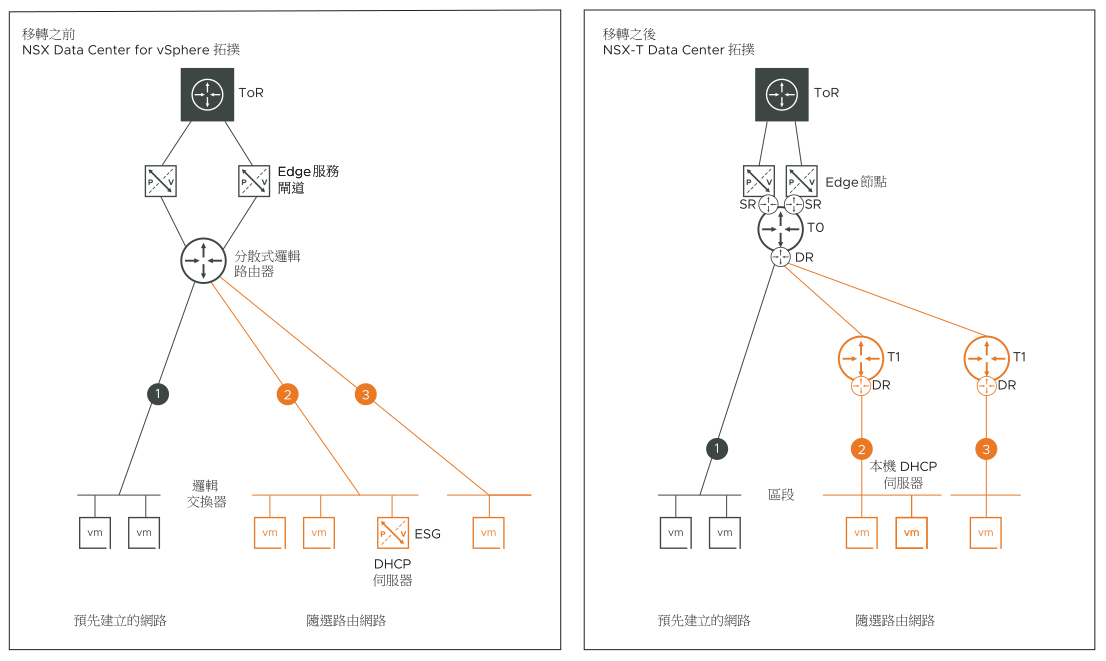

僅包含 DHCP 伺服器的隨選路由網路 (拓撲 B)

- 在 vRealize Automation 中建立的邏輯交換器會連線至 NSX-v 中的現有分散式邏輯路由器。

- 使用 vRealize Automation 建立具有 DHCP 伺服器組態的 Edge 服務閘道。

- Edge 服務閘道會連結至 vRealize Automation 建立的邏輯交換器。

- 第 1 層閘道是為連線至分散式邏輯路由器之每個 vRealize Automation 建立的邏輯交換器所建立。

- 分散式邏輯路由器的下行介面會對應至第 1 層閘道上的下行介面。

- 系統將為每個 vRealize Automation 建立的邏輯交換器建立 NSX-T 區段。

- 在 vRealize Automation 中建立的工作負載虛擬機器會連結至 NSX-T 區段。

- Edge 服務閘道上的 DHCP 伺服器組態會移轉至 NSX-T 區段上的本機 DHCP 伺服器組態。

- 連結至 vRealize Automation 所建立邏輯交換器的工作負載虛擬機器的 DHCP 租用會移轉至 NSX-T。

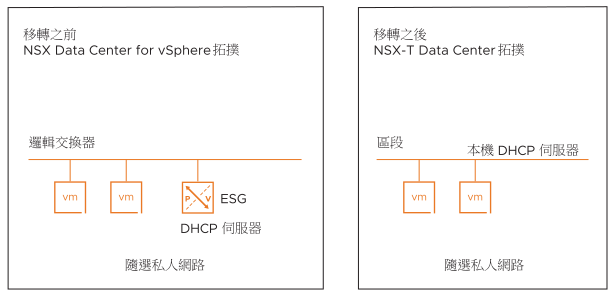

隨選私人網路 (拓撲 C)

- 工作負載虛擬機器在 vRealize Automation 中建立,並連結至 vRealize Automation 建立的邏輯交換器。

- 選擇性:在 vRealize Automation 中建立 Edge 服務閘道,並在此 ESG 上設定 DHCP 伺服器。ESG 會連結至 vRealize Automation 建立的邏輯交換器。

- 系統將為每個 vRealize Automation 建立的邏輯交換器建立 NSX-T 區段。

- 在 vRealize Automation 中建立的工作負載虛擬機器會連結至 NSX-T 區段。

- NSX-T 區段上設定了本機 DHCP 伺服器。

隨選安全群組 (拓撲 D)

- 僅新增虛擬機器 vNIC 作為靜態成員。

- 新增安全性原則。

- 在安全性原則中新增防火牆規則。規則可以包含 IP 位址和應用程式的組合,具有或不具有連接埠和通訊協定組合。

- 將安全性原則套用至 vRealize Automation 建立的安全群組。

如果 vRealize Automation 所建立安全性原則中的防火牆規則包含 IP 位址,則 vRealize Automation 會建立 IP 集合。如果規則包含連接埠和通訊協定組合,則 vRealize Automation 會在防火牆規則中建立必要的應用程式。

- NSX-v 防火牆規則中沒有連接埠和通訊協定組合的 L7 應用程式會對應至 NSX-T 防火牆規則中的單一內容設定檔。

- NSX-v 防火牆規則中有連接埠和通訊協定組合的 L7 應用程式會對應至 NSX-T 防火牆規則中的單一內容設定檔與 L4 服務。

現有安全群組 (拓撲 E)

在此拓撲中,vRealize Automation 會耗用或參考 NSX-v 環境中現有或預先建立的安全群組。不過,系統可透過現有的安全群組支援有限的功能。使用 vRealize Automation,您可以僅將工作負載虛擬機器的 vNIC 新增為現有安全群組中的靜態成員。您無法在 vRealize Automation 中建立分散式防火牆規則,並將其套用至現有的安全群組。

移轉之後,NSX-v 中的安全群組會對應至 NSX-T 中的群組。透過 vRealize Automation 建立的安全性標籤不支援移轉至 NSX-T。如果您已將預先建立的 NSX-v 安全性標籤指派給工作負載虛擬機器,則這些標籤會移轉至 NSX-T,但不會在 vRealize Automation 中更新此資訊。

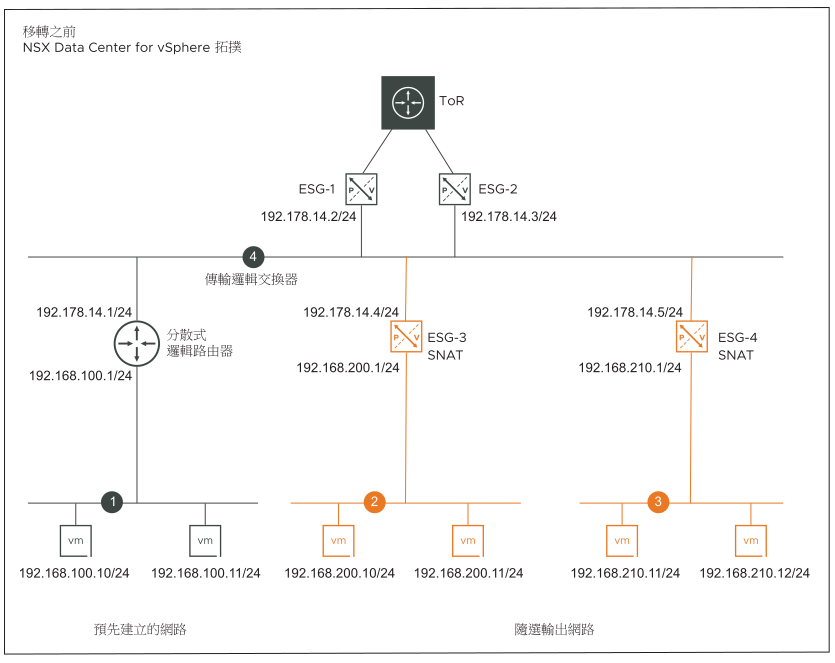

僅具有 NAT 的隨選輸出網路 (拓撲 F)

- 使用 vRealize Automation 建立隨選輸出網路 (邏輯交換器)。例如,移轉前拓撲中的網路 2 和 3 代表隨選輸出網路。

- vRealize Automation 建立的 Edge 服務閘道 (ESG-3 和 ESG-4) 的上行介面會連線至現有的傳輸邏輯交換器 (192.178.14.0/24)。

- vRealize Automation 在隨選輸出網路上建立的虛擬機器具有靜態 IP 位址。

- 使用 vRealize Automation 建立網路位址轉譯 (NAT) 規則。SNAT 動作設定於 ESG-3 和 ESG-4 的上行介面上。SNAT 規則僅允許從輸出網路上的虛擬機器將流量傳出至公用網路上的外部用戶端。vRealize Automation 建立的 SNAT 規則不支援連接埠轉送。

範例:ESG-3 和 ESG-4 上的 NAT 規則組態。

ESG-3 ESG-4 原始

動作:SNAT

套用於:vNIC (上行介面)

通訊協定:任何

來源 IP 範圍:192.168.200.1-192.168.200.14

來源連接埠:任何

目的地 IP 範圍:任何

目的地連接埠:任何

原始

動作:SNAT

套用於:vNIC (上行介面)

通訊協定:任何

來源 IP 範圍:192.168.210.1-192.168.210.14

來源連接埠:任何

目的地 IP 範圍:任何

目的地連接埠:任何

已轉譯

IP 位址:192.178.14.4

連接埠範圍:任何

已轉譯

IP 位址:192.178.14.5

連接埠範圍:任何

- 對於每個由 vRealize Automation 建立且連線至 ESG 的輸出網路,系統皆會建立第 1 層閘道,並將 NSX-T 覆疊區段連結至這個第 1 層閘道的下行。

- SNAT 動作的 NAT 規則會設定於第 1 層閘道上。這些 SNAT 規則與 vRealize Automation 建立的 ESG 上的 SNAT 規則具有相同的組態。

- 第 1 層閘道會建立於第 0 層閘道建立所在的相同 Edge 叢集中。

具有 DHCP、NAT、單肩負載平衡器的隨選輸出網路 (拓撲 G)

- 使用 vRealize Automation 建立隨選輸出網路 (邏輯交換器)。例如,移轉前拓撲圖中的網路 2 和 3 代表隨選輸出網路。

- vRealize Automation 建立的 Edge 服務閘道 (ESG-3 和 ESG-4) 的上行介面會連線至 NSX-v 中的現有傳輸邏輯交換器 (例如 192.178.14.0/24)。

- 為 ESG-3 設定單肩負載平衡器和 NAT 規則 (SNAT 動作)。

- 為 ESG-4 設定 DHCP 伺服器和 NAT 規則 (SNAT 動作)。

- vRealize Automation 在隨選輸出網路 2 上建立的虛擬機器具有靜態 IP 位址。

- 由 DHCP 伺服器為 vRealize Automation 在輸出網路 3 上建立的工作負載虛擬機器指派 IP 位址。

- 使用 vRealize Automation 建立網路位址轉譯 (NAT) 規則。SNAT 動作設定於 ESG-3 和 ESG-4 的上行介面上。SNAT 規則僅允許從輸出網路上的虛擬機器將流量傳出至公用網路上的外部用戶端。

範例:ESG-3 和 ESG-4 上的 NAT 規則組態。

ESG-3 ESG-4 原始

動作:SNAT

套用於:vNIC (上行介面)

通訊協定:任何

來源 IP 範圍:192.168.200.1-192.168.200.14

來源連接埠:任何

目的地 IP 範圍:任何

目的地連接埠:任何

原始

動作:SNAT

套用於:vNIC (上行介面)

通訊協定:任何

來源 IP 範圍:192.168.210.1-192.168.210.14

來源連接埠:任何

目的地 IP 範圍:任何

目的地連接埠:任何

已轉譯

IP 位址:192.178.14.4

連接埠範圍:任何

已轉譯

IP 位址:192.178.14.5

連接埠範圍:任何

- 範例:ESG-3 上的單肩負載平衡器組態:

- 虛擬伺服器 IP:192.168.200.14

- 預設集區:集區 1

- 集區 1 有三個虛擬機器:192.168.200.10/24、192.168.200.11/24、192.168.200.12/24

此處未列出其他負載平衡器組態設定,因為這與此移轉範例無關。

- 範例:ESG-3 的內部介面已設定兩個 IP 位址:主要 IP 位址和次要 IP 位址。

- 主要 IP 位址:192.168.200.1/24。這會將輸出網路連線至 ESG-3 的下行 (內部) 介面。

- 次要 IP 位址:192.168.200.14/24。這會用作虛擬伺服器 IP。

如有必要,您可以在 ESG-3 的內部介面上設定單一 IP 位址。在此情況下,虛擬伺服器 IP 會與主要 IP 位址相同。

- 範例:ESG-4 上的 DHCP 伺服器組態:

- DHCP 集區範圍:192.168.210.20-192.168.210.40

- 預設閘道:192.168.210.1

此處未列出其他 DHCP 伺服器設定,因為這與此移轉範例無關。

- 對於每個由 vRealize Automation 建立且連線至 ESG 的輸出網路,系統皆會建立第 1 層閘道,並將 NSX-T 覆疊區段連結至這個第 1 層閘道的下行。

- SNAT 動作的 NAT 規則會設定於第 1 層閘道上。這些 SNAT 規則與 vRealize Automation 建立的 ESG 上的 SNAT 規則具有相同的組態。

- 第 1 層閘道會建立於第 0 層閘道建立所在的相同 Edge 叢集中。

- ESG-3 上的負載平衡器服務組態會移轉至第 1 層閘道上的負載平衡器服務組態。這個第 1 層閘道會連線至下行的 NSX-T 覆疊區段 2。

- ESG-4 上的 DHCP 服務組態會移轉至第 1 層閘道上的閘道 DHCP 伺服器組態。這個第 1 層閘道會連線至下行的 NSX-T 覆疊區段 3。

移轉協調器會使用預設 DHCP 伺服器 IP 位址來設定 NSX-T 中的閘道 DHCP 伺服器。如有必要,您可以在執行移轉的解決組態步驟期間輸入不同的伺服器 IP 位址。請依照移轉協調器 UI 的提交輸入頁面上顯示的指示,指定不同的伺服器 IP 位址。

- 在 NSX-v 中,租用時間會設定於 DHCP IP 集區的層級上,而 NSX-T 中的租用時間則可在每個區段的層級上設定。如果 NSX-v 網路上的 DHCP 服務設定了多個 DHCP IP 集區,則移轉協調器會取用所有 DHCP IP 集區中最高的租用時間,並將其設定在 NSX-T 區段上。

- 連結至 vRealize Automation 所建立輸出網路 3 的工作負載虛擬機器的 DHCP 租用會移轉至 NSX-T。

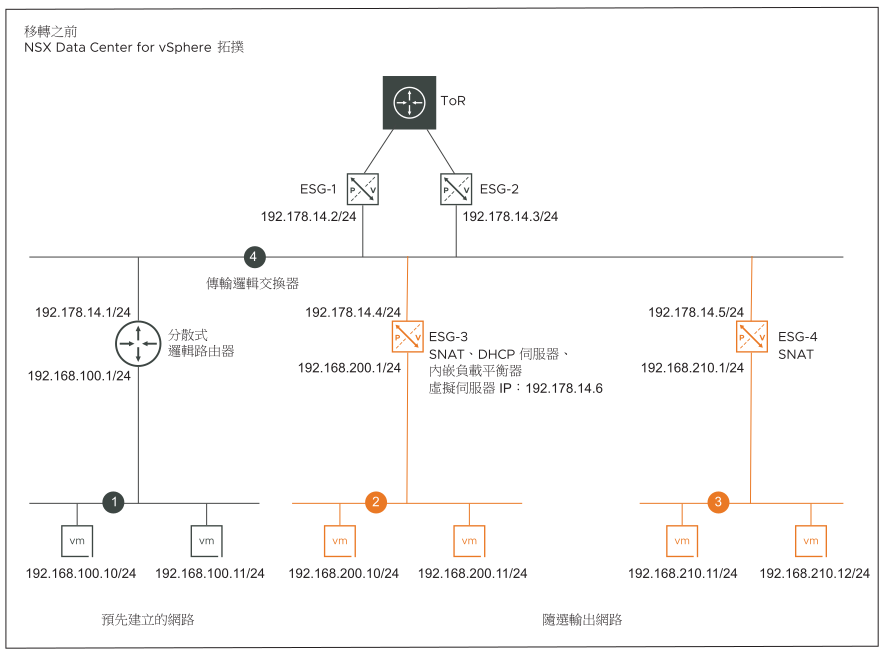

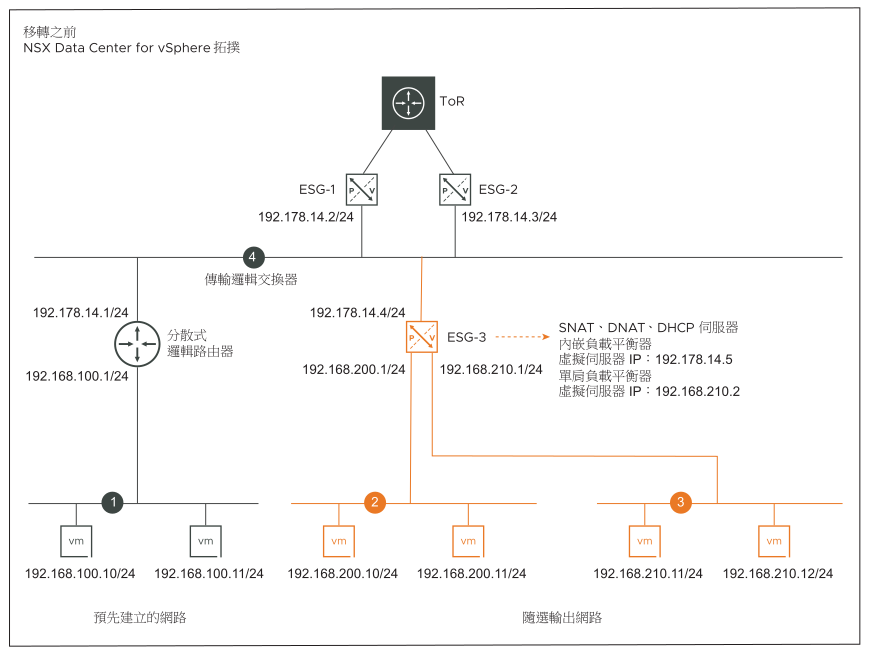

具有 DHCP、NAT、內嵌負載平衡器的隨選輸出網路 (拓撲 H)

- 使用 vRealize Automation 建立隨選輸出網路 (邏輯交換器)。例如,移轉前拓撲圖中的網路 2 和 3 代表隨選輸出網路。

- vRealize Automation 建立的 Edge 服務閘道 (ESG-3 和 ESG-4) 的上行介面會連線至 NSX-v 中的現有傳輸邏輯交換器 (例如 192.178.14.0/24)。

- ESG-3 設定為使用內嵌負載平衡器、DHCP 伺服器和 NAT 規則 (SNAT 動作)。

- 僅為 ESG-4 設定 NAT 規則 (SNAT 動作)。

- 由 DHCP 伺服器為 vRealize Automation 在隨選輸出網路 2 上建立的虛擬機器指派 IP 位址。

- vRealize Automation 在隨選輸出網路 3 上建立的虛擬機器具有靜態 IP 位址。

- 使用 vRealize Automation 建立網路位址轉譯 (NAT) 規則。SNAT 動作設定於 ESG-3 和 ESG-4 的上行介面上。SNAT 規則僅允許從輸出網路上的虛擬機器將流量傳出至公用網路上的外部用戶端。

如需 ESG-3 和 ESG-4 的 NAT 規則組態範例,請參閱本主題中先前針對拓撲 G 說明的移轉前拓撲。

- 範例:ESG-3 上的內嵌負載平衡器組態:

- 虛擬伺服器 IP:192.178.14.6

- 預設集區:集區 1

- 集區 1 有兩個虛擬機器:192.168.200.10/24、192.168.200.11/24

此處未列出其他負載平衡器組態設定,因為這與此移轉範例無關。

- 範例:ESG-3 的上行介面已設定兩個 IP 位址:主要 IP 位址和次要 IP 位址。

- 主要 IP 位址:192.178.14.4/24。這會將 ESG-3 連線至傳輸邏輯交換器。

- 次要 IP 位址:192.178.14.6/24。這會用作虛擬伺服器 IP。

- 範例:ESG-3 上的 DHCP 伺服器組態:

- DHCP 集區範圍:192.168.200.20-192.168.200.40

- 預設閘道:192.168.200.1

此處未列出其他 DHCP 伺服器設定,因為這與此移轉範例無關。

- 對於每個由 vRealize Automation 建立且連線至 ESG 的輸出網路,系統皆會建立第 1 層閘道,並將 NSX-T 覆疊區段連結至這個第 1 層閘道的下行。

- SNAT 動作的 NAT 規則會設定於第 1 層閘道上。這些 SNAT 規則與 vRealize Automation 建立的 ESG 上的 SNAT 規則具有相同的組態。

- 第 1 層閘道會建立於第 0 層閘道建立所在的相同 Edge 叢集中。

- ESG-3 上的負載平衡器服務會移轉至第 1 層閘道上的負載平衡器服務。這個第 1 層閘道會連線至下行的 NSX-T 覆疊區段 2。

- ESG-3 上的 DHCP 服務組態會移轉至第 1 層閘道上的閘道 DHCP 伺服器。

移轉協調器會使用預設 DHCP 伺服器 IP 位址來設定 NSX-T 中的閘道 DHCP 伺服器。如有必要,您可以在執行移轉的解決組態步驟期間輸入不同的伺服器 IP 位址。請依照移轉協調器 UI 的提交輸入頁面上顯示的指示,指定不同的伺服器 IP 位址。

- 在 NSX-v 中,租用時間會設定於 DHCP IP 集區的層級上,而 NSX-T 中的租用時間則可在每個區段的層級上設定。如果 NSX-v 網路上的 DHCP 服務設定了多個 DHCP IP 集區,則移轉協調器會取用所有 DHCP IP 集區中最高的租用時間,並將其設定在 NSX-T 區段上。

- 連結至 vRealize Automation 所建立輸出網路 2 的工作負載虛擬機器的 DHCP 租用會移轉至 NSX-T。

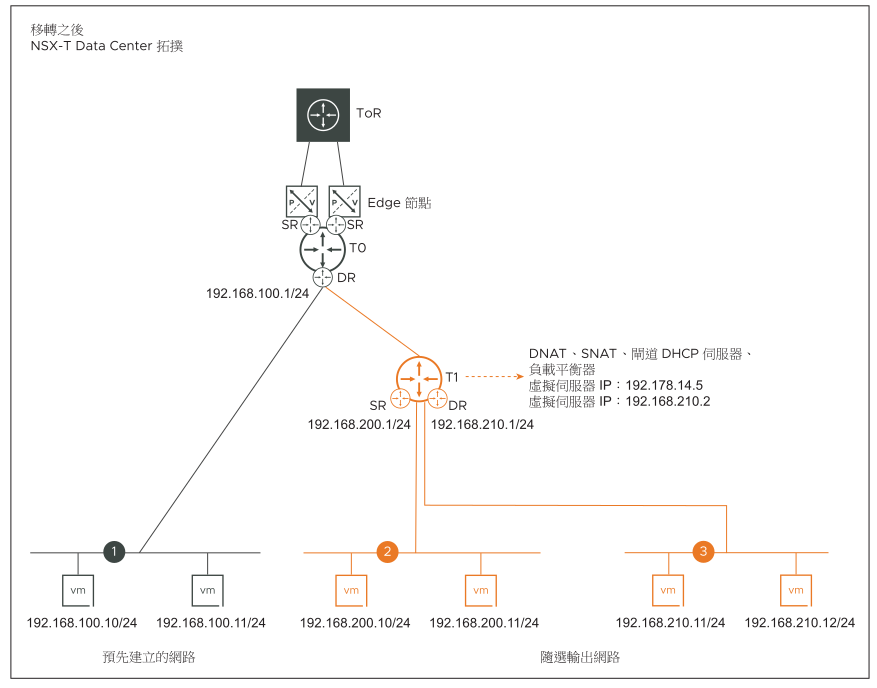

具有 DHCP、NAT、單肩負載平衡器、內嵌負載平衡器的隨選輸出網路 (拓撲 I)

- 使用 vRealize Automation 建立隨選輸出網路 (邏輯交換器)。例如,移轉前拓撲圖中的網路 2 和 3 代表隨選輸出網路。

- 兩個輸出網路均連線至 vRealize Automation 建立的單一 Edge 服務閘道 (ESG-3) 的下行介面。此拓撲圖顯示兩個連線至 ESG-3 的輸出網路。不過,您可以將兩個以上的輸出網路連線至同一個 ESG。

- ESG-3 的上行介面會連線至 NSX-v 中現有的傳輸邏輯交換器 (例如 192.178.14.0/24)。

- 在 ESG-3 上設定下列服務:

- SNAT 和 DNAT 動作的 NAT 規則。

- DHCP 伺服器

- 單肩負載平衡器

- 內嵌負載平衡器

- 由 DHCP 伺服器為 vRealize Automation 在隨選輸出網路 2 和 3 上建立的虛擬機器指派 IP 位址。

- 範例:ESG-3 上的內嵌負載平衡器組態。這會對網路 2 上的流量進行負載平衡:

- 虛擬伺服器 IP:192.178.14.5

- 預設集區:集區 1

- 集區 1 有兩個虛擬機器:192.168.200.10/24、192.168.200.11/24

此處未列出其他負載平衡器組態設定,因為這與此移轉範例無關。

- 範例:ESG-3 上的單肩負載平衡器組態。這會對網路 3 上的流量進行負載平衡:

- 虛擬伺服器 IP:192.168.210.2

- 預設集區:集區 2

- 集區 2 有兩個虛擬機器:192.168.210.11/24、192.168.210.12/24

- 在 ESG-3 上設定 SNAT 動作和 DNAT 動作的 NAT 規則。SNAT 和 DNAT 規則均支援連接埠轉送。

- 範例:ESG-3 上的 SNAT 規則組態。

SNAT 規則 1 SNAT 規則 2 原始

套用於:vNIC (上行介面)

通訊協定:任何

來源 IP 範圍:192.168.200.1-192.168.200.14

來源連接埠:任何

目的地 IP 範圍:任何

目的地連接埠:任何

原始

套用於:vNIC (上行介面)

通訊協定:任何

來源 IP 範圍:192.168.210.1-192.168.210.14

來源連接埠:任何

目的地 IP 範圍:任何

目的地連接埠:任何

已轉譯

IP 位址:192.178.14.5

連接埠範圍:任何

已轉譯

IP 位址:192.178.14.4

連接埠範圍:任何

- 範例:ESG-3 上的 DNAT 規則組態。

原始

通訊協定:任何

來源 IP 範圍:任何

來源連接埠:任何

目的地 IP 範圍:192.178.14.5

目的地連接埠:100

已轉譯

IP 位址:192.178.200.35

連接埠範圍:80

- 範例:ESG-3 上的 DHCP 伺服器組態有兩個 IP 集區:

- DHCP IP 集區 1:192.168.200.20-192.168.200.40

- 集區 1 的預設閘道:192.168.200.1

- DHCP IP 集區 2:192.168.210.20-192.168.210.40

- 集區 2 的預設閘道:192.168.210.1

此處未列出其他 DHCP 伺服器設定,因為這與此移轉範例無關。

- 對於由 vRealize Automation 建立且連線至單一 ESG 的輸出網路,系統將會建立第 1 層閘道,並將 NSX-T 覆疊區段連結至這個第 1 層閘道的下行。

- SNAT 和 DNAT 規則會設定於第 1 層閘道上。這些規則與 vRealize Automation 建立的 ESG-3 上的 SNAT 和 DNAT 規則具有相同的組態。

- 第 1 層閘道會建立於第 0 層閘道建立所在的相同 Edge 叢集中。

- ESG-3 上的負載平衡器服務組態會移轉至第 1 層閘道上的負載平衡器服務組態。

- ESG-3 上的 DHCP 服務組態會移轉至第 1 層閘道上的閘道 DHCP 伺服器。

移轉協調器會使用預設 DHCP 伺服器 IP 位址來設定 NSX-T 中的閘道 DHCP 伺服器。如有必要,您可以在執行移轉的解決組態步驟期間輸入不同的伺服器 IP 位址。請依照移轉協調器 UI 的提交輸入頁面上顯示的指示,指定不同的伺服器 IP 位址。

- 在 NSX-v 中,租用時間會設定於 DHCP IP 集區的層級上,而 NSX-T 中的租用時間則可在每個區段的層級上設定。如果 NSX-v 網路上的 DHCP 服務設定了多個 DHCP IP 集區,則移轉協調器會取用所有 DHCP IP 集區中最高的租用時間,並將其設定在 NSX-T 區段上。

- 與 vRealize Automation 建立的輸出網路相連結的工作負載虛擬機器的 DHCP 租用,會移轉至 NSX-T。

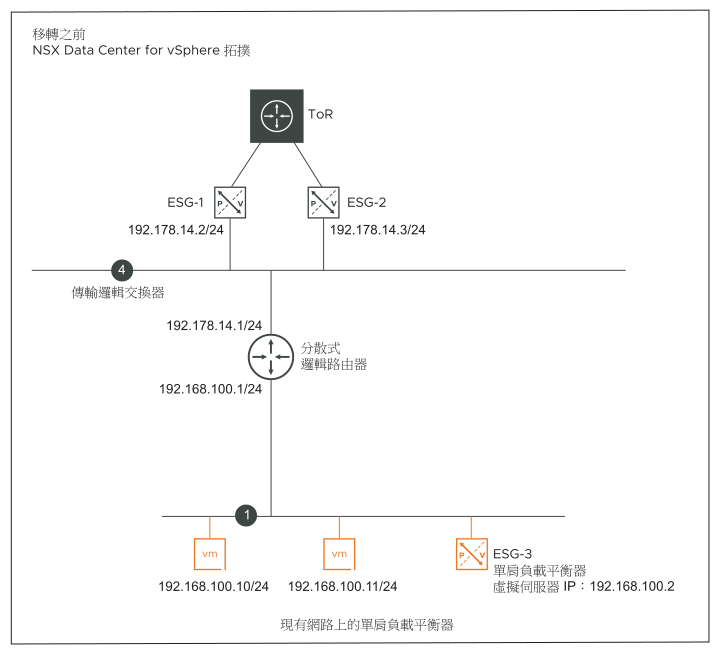

現有網路上的隨選單肩負載平衡器 (拓撲 J)

- 在 vRealize Automation 建立的 ESG 上設定單肩負載平衡器。此 ESG 會連線至 NSX-v 中的現有網路。現有網路可以是 VLAN 或邏輯交換器。

上方的拓撲圖顯示現有網路 1 上的單一單肩負載平衡器。為方便說明此拓撲,我們假設 vRealize Automation 建立的 ESG 上具有單一單肩負載平衡器。不過,此拓撲也支援下列組態:

- 由 vRealize Automation 建立且連線至單一現有網路的多個單肩負載平衡器。每個 vRealize Automation 建立的 ESG 上分別設定一個負載平衡器。所有 ESG 皆部署為單一 vRealize Automation 部署的一部分。

- 由 vRealize Automation 建立的多個單肩負載平衡器,其中,每個負載平衡器分別連線至不同的現有網路。每個 vRealize Automation 建立的 ESG 上分別設定一個負載平衡器。所有 ESG 皆部署為單一 vRealize Automation 部署的一部分。

- 由 vRealize Automation 建立且連線至現有網路的工作負載虛擬機器具有靜態 IP 位址。

- 範例:ESG-3 上的單肩負載平衡器組態。

- 虛擬伺服器 IP:192.168.100.2

- 預設集區:集區 1

- 集區 1 有兩個虛擬機器:192.168.100.10/24、192.168.100.11/24

- NSX-v 拓撲中的 ESG-3 會移轉至 NSX-T 拓撲中的獨立第 1 層閘道。這個第 1 層閘道不會連線至第 0 層閘道。

- ESG-3 上的負載平衡器組態會移轉至第 1 層閘道上的負載平衡器組態。

具有負載平衡器的隨選安全群組或現有安全群組 (拓撲 K)

此拓撲支援由 vRealize Automation 建立且設定了單一負載平衡器的 ESG。ESG 可連線至現有網路或透過 vRealize Automation 建立的隨選網路。

現有安全群組是 vRealize Automation 網路設定檔的一部分,或者,隨選/現有安全群組存在於包含隨選網路的 vRealize Automation 部署中。

在輸入部署組態檔中,vRealize Automation 會自動在 IP 集合物件內新增負載平衡器的虛擬伺服器 IP。此 IP 集合會在 vRealize Automation 網路設定檔中新增為安全群組的成員。或者,系統會透過與負載平衡集區成員相關聯的藍圖,將 IP 集合新增為隨選或現有安全群組的成員。

當此類拓撲移轉至 NSX-T 時,ESG 會對應至 NSX-T 拓撲中的第 1 層閘道。ESG 上的負載平衡器服務組態會移轉至第 1 層閘道上的負載平衡器服務組態。NSX-v 中的安全群組會對應至 NSX-T 中的群組。此 NSX-T 群組包含巢狀群組,其中具有負載平衡器的虛擬伺服器 IP。