建立 Edge 對 Edge 或 Edge 對閘道 IPsec 通道時,您可以修改客戶組態層級的安全性原則組態設定。

程序

- 在操作員入口網站中,導覽至管理客戶 (Manage Customers)。

- 選取客戶,然後按一下動作 (Actions) > 修改 (Modify),或按一下客戶的連結。

- 在企業入口網站中,按一下設定 (Configure) > 客戶 (Customers)。客戶組態 (Customer Configuration) 頁面隨即出現。

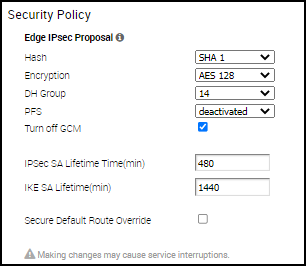

- 在安全性原則 (Security Policy) 區域中,您可以設定下列安全性設定:

- 雜湊 (Hash) - 依預設,沒有為 VPN 標頭設定驗證演算法,因為 AES-GCM 是經過驗證的加密演算法。選取關閉 GCM (Turn off GCM) 核取方塊時,您可以從下拉式清單中選取下列其中一項作為 VPN 標頭的驗證演算法:

- SHA 1

- SHA 256

- SHA 384

- SHA 512

- 加密 (Encryption)—選取 AES 128 或 AES 256 作為加密資料的 AES 演算法金鑰大小。如果未選取關閉 GCM (Turn off GCM) 核取方塊,則預設加密演算法模式為 AES 128-GCM。

- DH 群組 (DH Group)—選取交換預先共用金鑰時所要使用的 Diffie-Hellman (DH) 群組演算法。DH 群組會設定演算法的強度 (以位元為單位)。支援的 DH 群組為 2、5、14、15 和 16。建議使用 DH 群組 14。

- PFS—選取完全正向加密 (PFS) 層級以取得額外的安全性。支援的 PFS 層級為 2、5、14、15 和 16。依預設,會停用 PFS。

- 關閉 GCM (Turn off GCM) - 依預設會啟用 AES 128-GCM。如有需要,請選取此核取方塊以關閉此模式。

- IPsec SA 存留時間 (IPsec SA Lifetime)—針對 Edge 起始網際網路安全性通訊協定 (IPsec) 重設金鑰時的時間。IPSec 存留時間下限為 3 分鐘,IPSec 存留時間上限為 480 分鐘。預設值為 480 分鐘。

- IKE SA 存留時間 (IKE SA Lifetime)—針對 Edge 起始網際網金鑰交換 (IKE) 重設金鑰時的時間。IKE 存留時間下限為 10 分鐘,IKE 存留時間上限為 1440 分鐘。預設值為 1440 分鐘。

備註: 不建議為 IPSec (低於 10 分鐘) 和 IKE (低於 30 分鐘) 設定低存留時間值,因為其可能會因為重設金鑰而導致某些部署中的流量中斷。低存留時間值僅用於偵錯目的。

- 安全預設路由覆寫 (Secure Default Route Override) — 選取此核取方塊,以便使用商務原則對符合來自合作夥伴閘道的安全預設路由 (靜態路由或 BGP 路由) 之流量的目的地進行覆寫。

如需如何在 Edge 上啟用安全路由的指示,請參閱 設定合作夥伴遞交。如需有關設定商務原則規則之網路服務的詳細資訊,請參閱 VMware SD-WAN 說明文件所提供的《VMware SD-WAN 管理指南》中的〈設定商務原則規則的網路服務〉。

- 雜湊 (Hash) - 依預設,沒有為 VPN 標頭設定驗證演算法,因為 AES-GCM 是經過驗證的加密演算法。選取關閉 GCM (Turn off GCM) 核取方塊時,您可以從下拉式清單中選取下列其中一項作為 VPN 標頭的驗證演算法:

- 設定這些設定之後,請按一下儲存變更 (Save Changes)。

備註: 修改安全性設定時,所做的變更可能會導致目前服務中斷。此外,這些設定也可能會降低整體輸送量,並增加 VCMP 通道設定所需的時間,這可能會影響分支到分支動態通道設定時間,以及從叢集中 Edge 故障的復原。