[驗證 (Authentication)] 功能可讓您為企業使用者設定驗證模式。

若要存取

驗證 (Authentication) 索引標籤,請執行以下動作:

- 在企業入口網站中,移至。

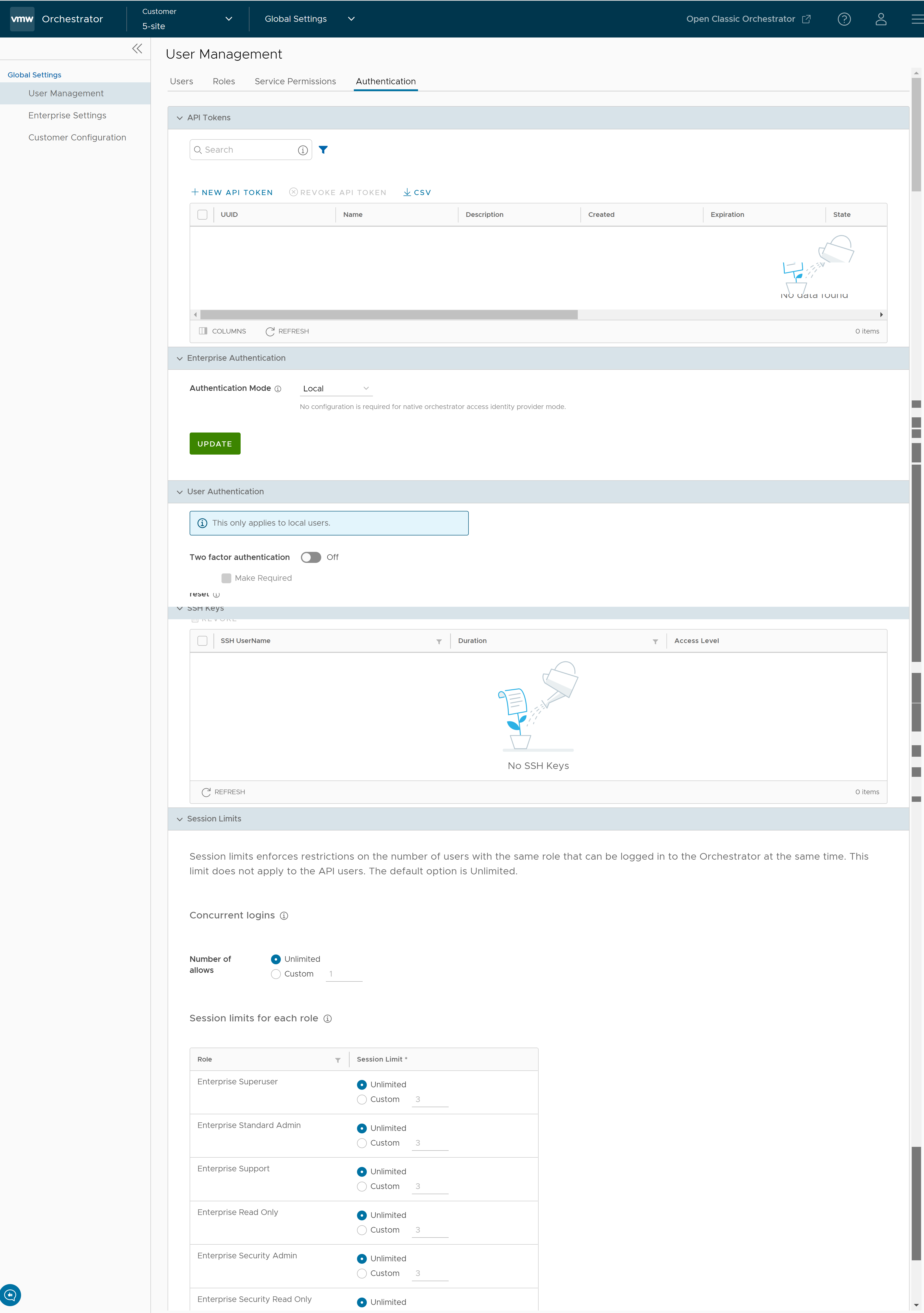

- 從左側功能表中,按一下使用者管理 (User Management),然後按一下驗證 (Authentication) 索引標籤。會顯示以下畫面:

API Token

無論什麼驗證模式,您都可以使用 Token 型驗證來存取 Orchestrator API。您可以檢視核發給企業使用者的 API Token。如有需要,您可以撤銷這些 API Token。

依預設,會啟用 API Token。如果您想要停用這些 Token,請導覽至操作員入口網站中的

,並將系統內容

session.options.enableApiTokenAuth 的值設為

False。

備註: 企業管理員應手動從 Orchestrator 中刪除非作用中身分識別提供者 (IdP) 使用者,以阻止使用者透過 API Token 進行未經授權的存取。

以下是此區段中的可用選項:

| 選項 | 說明 |

|---|---|

| 搜尋 (Search) | 輸入一個搜尋詞彙,以在資料表中搜尋相符的文字。使用進階搜尋選項,可縮小搜尋結果的範圍。 |

| 新增 API Token (New API Token) | 按一下以建立新的 API Token。在新增 Token (New Token) 視窗中,輸入 Token 的名稱 (Name) 和說明 (Description),然後從下拉式功能表中選取存留時間 (Lifetime)。按一下儲存 (Save)。 |

| 撤銷 API Token (Revoke API Token) | 選取 Token,然後按一下此選項以撤銷 Token。只有操作員超級使用者或與 API Token 相關聯的使用者才能撤銷 Token。 |

| CSV | 按一下這個選項,以使用 .csv 檔案格式來下載完整的 API Token 清單。 |

| 資料行 (Columns) | 按一下並選取要在頁面上顯示或隱藏的資料行。 |

| 重新整理 (Refresh) | 按一下以重新整理頁面,從而顯示最新的資料。 |

如需建立和下載 API Token 的資訊,請參閱《VMware SD-WAN 操作員指南》中的 API Token 主題。

企業驗證 (Enterprise Authentication)

選取下列其中一個驗證模式:

- 本機 (Local):這是預設選項,不需要任何其他組態。

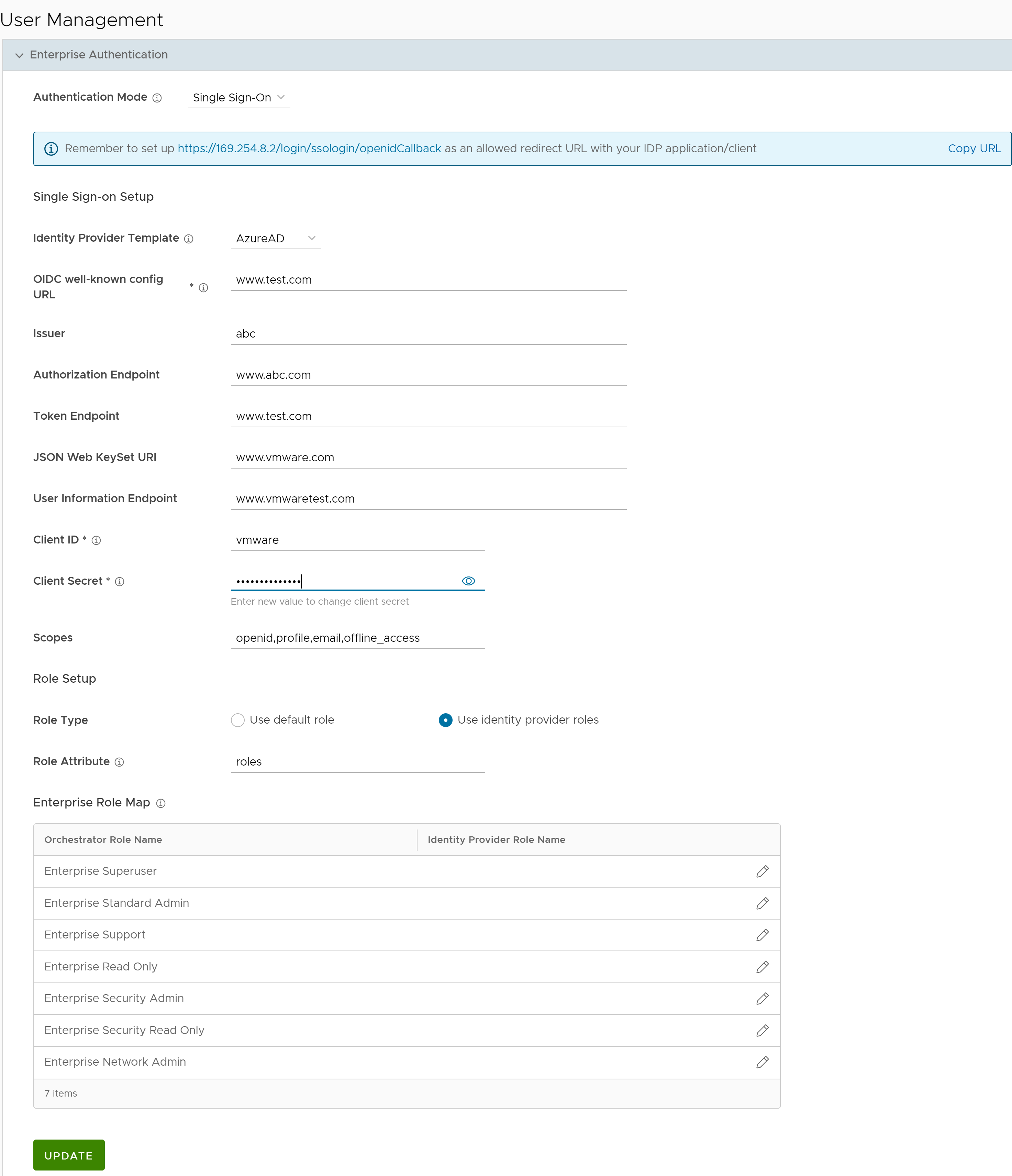

- 單一登入 (Single Sign-On):單一登入 (SSO) 是一種工作階段和使用者驗證服務,可讓 SD-WAN Orchestrator 使用者使用一組登入認證登入 SD-WAN Orchestrator 以存取多個應用程式。將 SSO 服務與 SD-WAN Orchestrator 整合,可為 SD-WAN Orchestrator 使用者的使用者驗證提高安全性,並且讓 SD-WAN Orchestrator 可從其他 OpenID Connect (OIDC) 身分識別提供者 (IDP) 驗證使用者。

若要為 SD-WAN Orchestrator 啟用單一登入 (SSO),您必須使用 SD-WAN Orchestrator 的詳細資料,來設定身分識別提供者 (IDP)。目前支援下列 IDP。按一下每個以下連結,取得您在各種 IDP 中為 SD-WAN Orchestrator 設定 OpenID Connect (OIDC) 應用程式時的步驟指示:當您選取單一登入 (Single Sign-on) 以作為驗證模式 (Authentication Mode) 時,您可以設定以下選項。

選項 說明 身分識別提供者範本 (Identity Provider Template) 從下拉式功能表中,選取您設定給單一登入的慣用身分識別提供者 (IDP)。 備註: 您也可以從下拉式功能表中,選取 其他 (Others),以手動設定自己的 IDP。組織識別碼 (Organization Id) 只有在您選取 VMware CSP 範本時,此欄位才可供使用。輸入 IDP 提供的組織識別碼,格式為: /csp/gateway/am/api/orgs/<full organization ID>。當您登入 VMware CSP 主控台時,您可以按一下使用者名稱來檢視您登入的組織識別碼。組織名稱下方會顯示縮短版本的識別碼。按一下識別碼以顯示完整的組織識別碼。OIDC 知名組態 URL (OIDC well-known config URL) 輸入您 IDP 的 OpenID Connect (OIDC) 組態 URL。例如,Okta 的 URL 格式將是: https://{oauth-provider-url}/.well-known/openid-configuration。簽發者 (Issuer) 此欄位是根據您選取的 IDP 自動填入的。 授權端點 (Authorization Endpoint) 此欄位是根據您選取的 IDP 自動填入的。 Token 端點 (Token Endpoint) 此欄位是根據您選取的 IDP 自動填入的。 JSON Web KeySet URI 此欄位是根據您選取的 IDP 自動填入的。 使用者資訊端點 (User Information Endpoint) 此欄位是根據您選取的 IDP 自動填入的。 用戶端識別碼 (Client ID) 輸入您 IDP 提供的用戶端識別碼。 用戶端密碼 (Client Secret) 輸入您的 IDP 提供的用戶端密碼,以供用戶端將授權碼交換為 Token。 範圍 (Scopes) 此欄位是根據您選取的 IDP 自動填入的。 角色類型 (Role Type) 選取以下兩個選項之一: - 使用預設角色 (Use default role)

- 使用身分識別提供者角色 (Use identity provider roles)

角色屬性 (Role Attribute) 輸入在 IDP 中設定的屬性名稱,以傳回角色。 企業角色對應 (Enterprise Role Map) 將 IDP 提供的角色對應至每個企業使用者角色。 按一下更新 (Update),以儲存輸入的值。已在 SD-WAN Orchestrator 中完成 SSO 驗證設定。

使用者驗證 (User Authentication)

您可以選擇為使用者啟用或停用

雙因素驗證 (Two factor authentication) 功能。

自助式密碼重設 (Self service password reset) 可讓您使用登入頁面上的連結來變更密碼。

備註: 使用者的行動電話號碼必須與其使用者帳戶相關聯,才能為其啟用此功能。

SSH 金鑰 (SSH Keys)

對於每個使用者,您只能建立一個 SSH 金鑰。按一下畫面右上角的使用者資訊 (User Information) 圖示,然後按一下,以建立 SSH 金鑰。

作為客戶,您還可以撤銷 SSH 金鑰。

按一下重新整理 (Refresh) 選項,以重新整理該區段,從而顯示最新的資料。

如需詳細資訊,請參閱新增 SSH 金鑰。

工作階段限制 (Session Limits)

備註: 若要檢視此區段,操作員使用者必須移至

,並將

session.options.enableSessionTracking 系統內容值設定為

True。

以下是此區段中的可用選項:

| 選項 | 說明 |

|---|---|

| 並行登入 (Concurrent logins) | 可讓您設定每個使用者的並行登入數限制。依預設,會選取無限制 (Unlimited),這表示允許使用者無數次並行登入。 |

| 每個角色的工作階段限制 (Session limits for each role) | 可讓您根據使用者角色,來設定並行工作階段數限制。依預設,會選取無限制 (Unlimited),這表示允許角色建立無數個工作階段。

備註: 企業已在

角色 (Roles) 索引標籤中建立的角色會顯示在此區段中。

|

按一下更新 (Update),儲存您選取的值。