具有超級使用者權限的操作員使用者,都可以在 SD-WAN Orchestrator 中設定及配置單一登入 (SSO)。若要為操作員使用者設定 SSO 驗證,請執行此程序的相關步驟。

必要條件

- 確認您具有操作員超級使用者權限。

- 在 SD-WAN Orchestrator 中設定 SSO 驗證之前,請確定您已在慣用身分識別提供者的網站中為 SD-WAN Orchestrator 設定角色、使用者和 OpenID Connect (OIDC) 應用程式。如需詳細資訊,請參閱設定單一登入的 IDP。

備註: VMware 主控 Orchestrator 之操作員管理層級的 SSO 整合,已針對 VMware SD-WAN TechOPS 操作員進行保留。具有主控 Orchestrator 之操作員層級存取權的合作夥伴,無法選擇整合到 SSO 服務。

程序

- 以操作員超級使用者身分登入 SD-WAN Orchestrator 應用程式。

- 按一下 Orchestrator 驗證 (Orchestrator Authentication)。

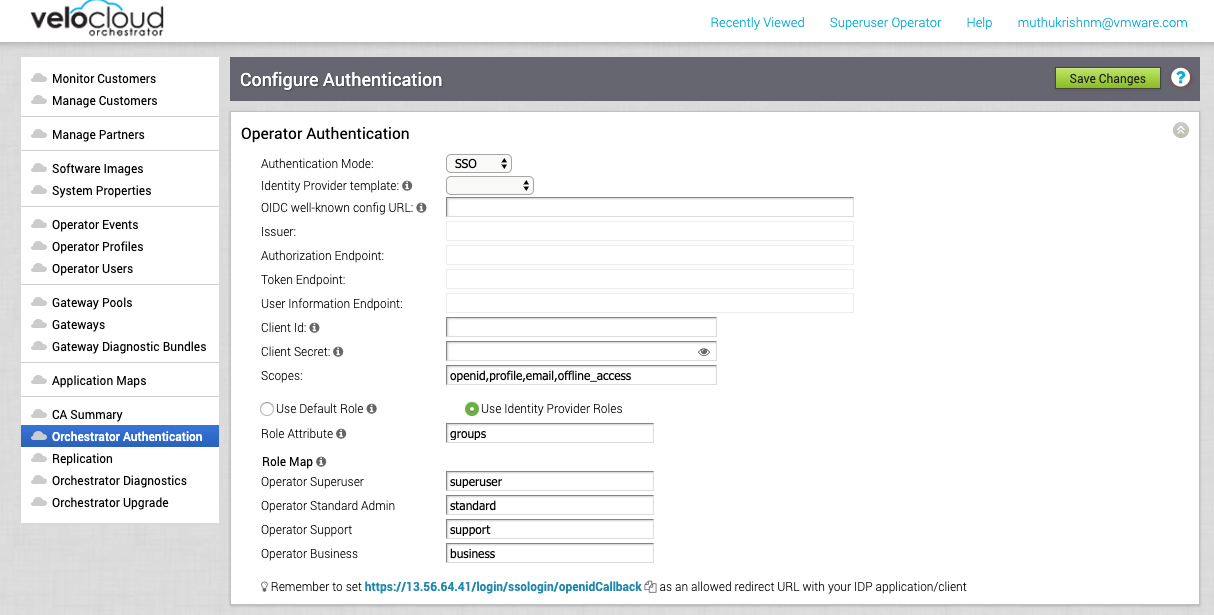

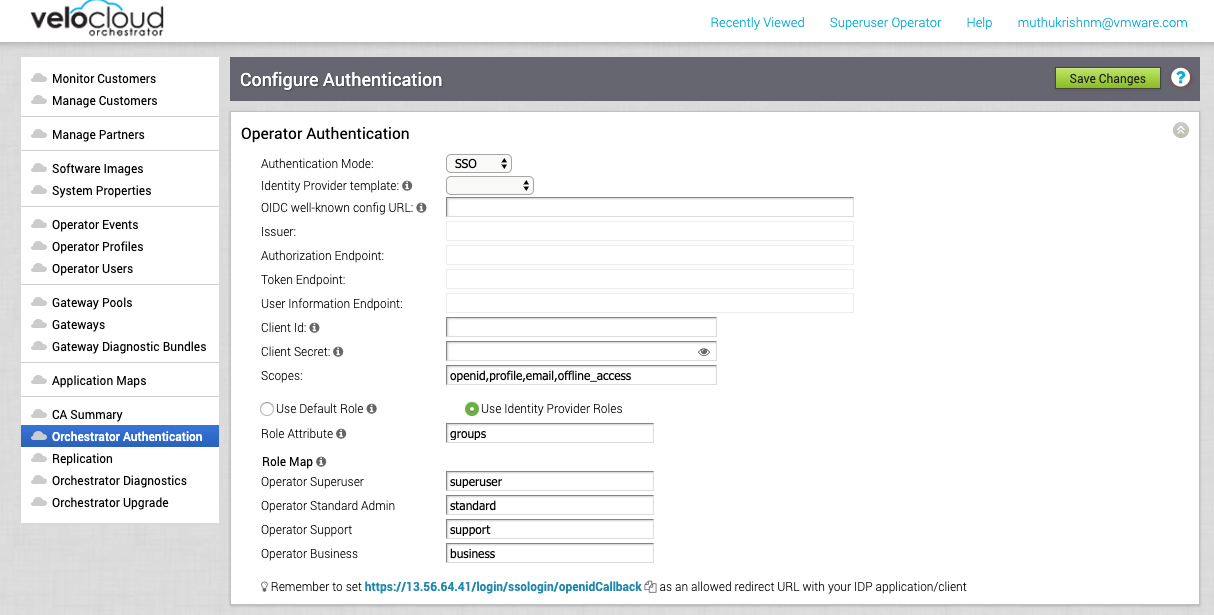

此時會顯示

設定驗證 (Configure Authentication) 畫面。

- 從驗證模式 (Authentication Mode) 下拉式功能表中,選取 SSO。

- 從身分識別提供者範本 (Identity Provider template) 下拉式功能表中,選取您為 Single Sign On 設定的慣用身分識別提供者 (IDP)。

備註: 當您選取 VMwareCSP 作為慣用的 IDP 時,務必依下列格式提供組織識別碼:

/csp/gateway/am/api/orgs/<完整組織識別碼>。

當您登入 VMware CSP 主控台時,您可以按一下使用者名稱來檢視您登入的組織識別碼。組織名稱下方會顯示縮短版本的識別碼。按一下識別碼以顯示完整的組織識別碼。

您也可以從

身分識別提供者範本 (Identity Provider template) 下拉式功能表中選取

其他 (Others),以手動設定自己的 IDP。

- 在 OIDC 知名組態 URL (OIDC well-known config URL) 文字方塊中,輸入 IDP 的 OpenID Connect (OIDC) 組態 URL。例如,Okta 的 URL 格式將是:

https://{oauth-provider-url}/.well-known/openid-configuration

- SD-WAN Orchestrator 應用程式會自動填入 IDP 的端點詳細資料,例如簽發者、授權端點、Token 端點及使用者資訊端點。

- 在用戶端識別碼 (Client Id) 文字方塊中,輸入 IDP 所提供的用戶端識別碼。

- 在用戶端密碼 (Client Secret) 文字方塊中,輸入 IDP 所提供的用戶端密碼,供用戶端將授權碼交換為 Token。

- 若要決定使用者在 SD-WAN Orchestrator 中的角色,請選取下列其中一個選項:

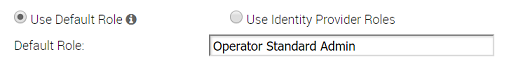

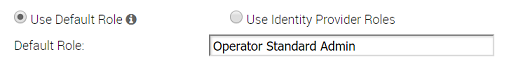

- 使用預設角色 (Use Default Role) – 可讓使用者使用預設角色 (Default Role) 文字方塊 (選取此選項時出現),將靜態角色設定為預設角色。支援的角色為:操作員超級使用者、操作員標準管理員、操作員支援和操作員商務。

備註: 在 SSO 組態設定中,如果選取

使用預設角色 (Use Default Role) 選項,並定義預設使用者角色,則系統會為所有 SSO 使用者指派指定的預設角色。操作員超級使用者可以使用

操作員使用者 (Operator Users) 索引標籤,藉此將特定使用者預先登錄為非原生使用者,並定義特定使用者角色,而非指派具有預設角色的使用者。如需設定新操作員使用者,請參閱

建立新的操作員使用者。

- 使用身分識別提供者角色 (Use Identity Provider Roles) – 使用在 IDP 中設定的角色。

- 選取使用身分識別提供者角色 (Use Identity Provider Roles) 選項時,在角色屬性 (Role Attribute) 文字方塊中輸入 IDP 中設定的屬性名稱,以傳回角色。

- 在角色對應 (Role Map) 區域中,將 IDP 提供的角色對應到每個操作員使用者角色,並使用逗號分隔。

VMware CSP 中的角色遵循以下格式:

external/<服務定義 UUID>/<建立服務範本期間提及的服務角色名稱>。

- 使用 SD-WAN OrchestratorURL (

https://<vco>/login/ssologin/openidCallback) 更新 OIDC 提供者網站中允許的重新導向 URL。

- 按一下儲存變更 (Save Changes) 以儲存 SSO 組態。

- 按一下測試組態 (Test Configuration) 以驗證指定的 OpenID Connect (OIDC) 組態。

使用者會導覽至 IDP 網站,且能夠輸入認證。在 IDP 驗證和成功重新導向至

SD-WAN Orchestrator 測試呼叫時,即會顯示成功的驗證訊息。

結果

已在 SD-WAN Orchestrator 中完成 SSO 驗證設定。