外部憑證授權機構 (CA) 功能適用於部署內部部署 Orchestrator 且需要使用其本身憑證授權機構 (CA) 而非預設自我簽署 Orchestrator 憑證授權機構的大型企業和政府客戶。本節涵蓋如何啟用和設定外部 CA。

設定外部 CA 時,Orchestrator 不會接收憑證簽署要求 (CSR) 並核發裝置憑證本身,而是 Orchestrator 需要將 CSR 傳遞至外部 CA 以核發憑證。裝置憑證將傳回給 Orchestrator 並傳送給 Edge 或閘道。

使用此功能的客戶應已部署商業憑證授權機構,例如透過 PrimeKey (EJBCA PKI),或在某些情況下可能已實作其本身的專屬 CA。

從 5.1.0 版開始,啟用了外部 CA 的 Orchestrator 可能會設定兩種新的 API 就緒模式:

-

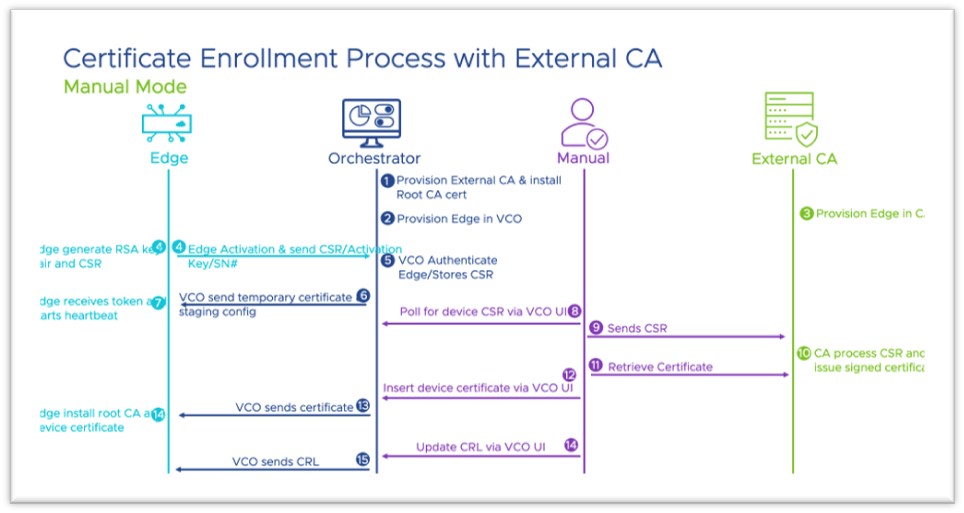

手動模式可支援任何憑證授權機構,並提供彈性和控制,由使用者手動執行憑證程序中的每一個步驟。

-

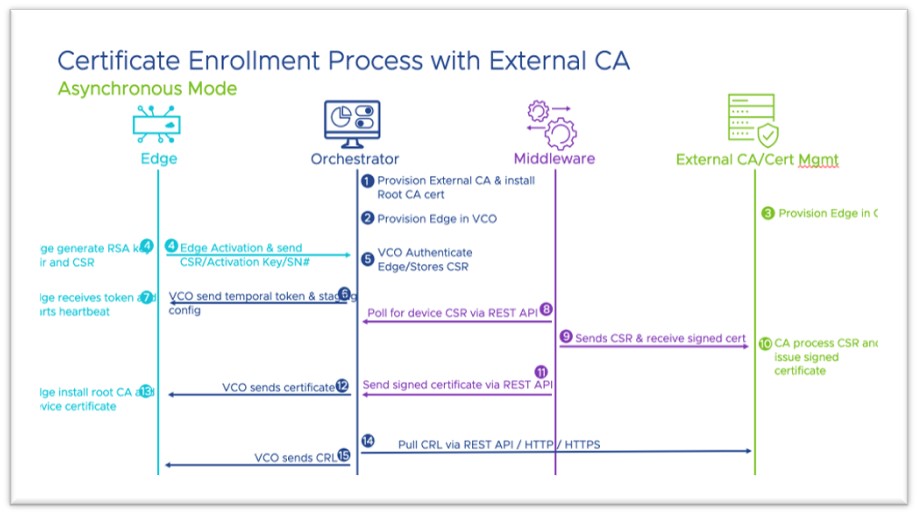

非同步模式可支援任何憑證授權機構,使其能針對手動步驟編寫指令碼,並使週期性工作自動化。

這些模式將新增到同步或自動模式,該模式是 4.3.0 版中推出的第一種模式。在同步模式下,Orchestrator 會直接與外部 CA (對於 4.3.0 版及更新版本,會提供 PrimeKey EJBCA PKI,來作為唯一可用的外部憑證授權機構) 整合,並透過 REST API 來執行憑證要求、更新和撤銷。

啟用外部 CA

外部 CA 功能可透過兩個系統內容啟用。僅能由擁有超級使用者角色的操作員來啟用這些系統內容。

程序

必須啟用的第一個系統內容為 ca.external.configuration。此內容是使用 JSON 資料類型手動建立,且 JSON 已使用與下方〈範例外部 CA 組態〉一節中所顯示範例一致的內容填入。

僅在 ca.external.configuration 建立並啟用後,操作員才應該啟用第二個系統內容:ca.external.enable。

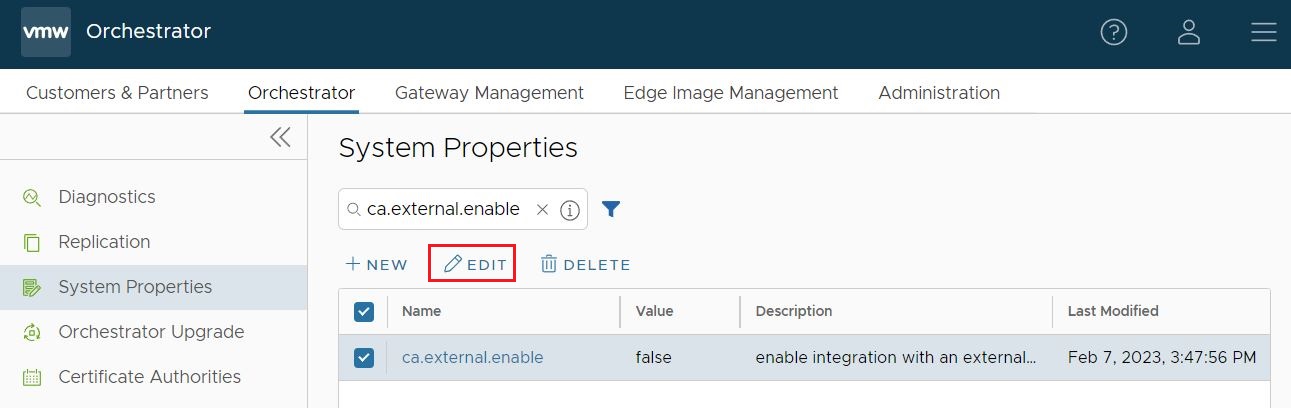

- 在 Orchestrator UI 上,選取系統內容 (System Properties)

- 使用系統內容 (System Properties) 頁面上的搜尋方塊,輸入 ca.external.enable,如下圖所示。

- 找出 ca.external.enable 內容後,按一下該內容,或勾選相應方塊,然後按一下編輯 (Edit)。

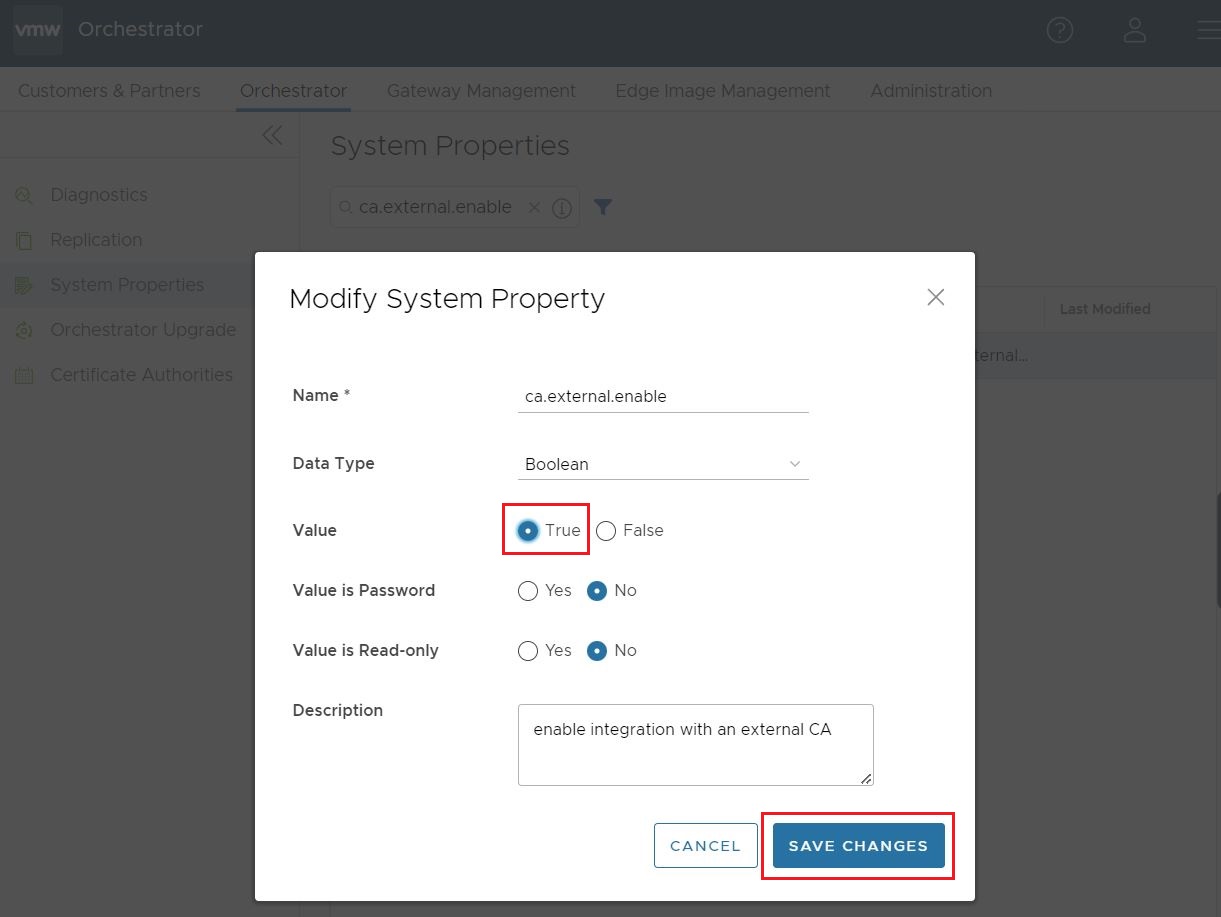

- 將 ca.external.enable 內容變更為 True,然後選取儲存變更 (Save Changes) 以完成變更,如下圖所示。

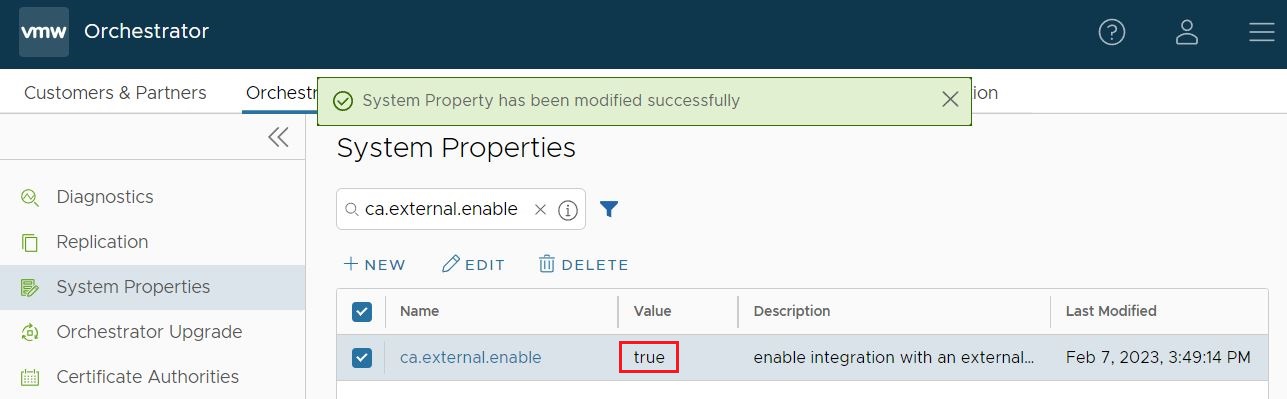

系統內容 (System Property) 頁面會顯示一則確認,指出已成功修改內容,且現在顯示 ca.external.enable 為 True。

設定外部 CA

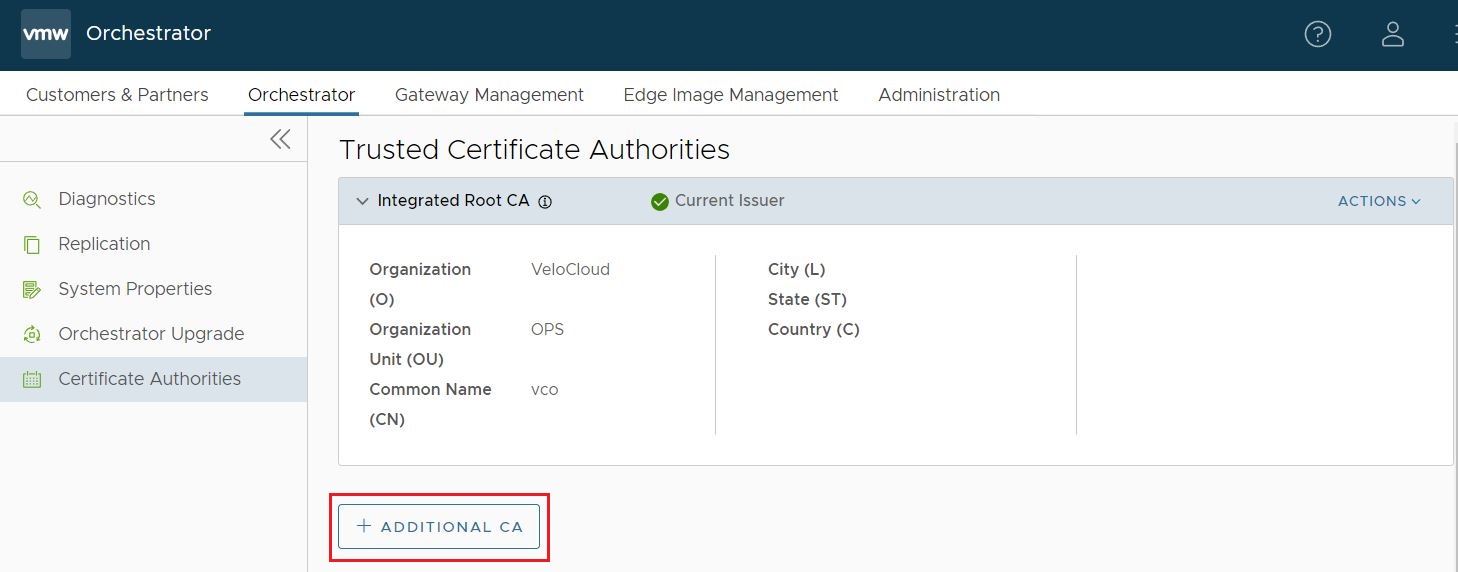

啟用外部 CA 系統內容後,操作員現在可以按一下 ,開始設定外部憑證授權機構。

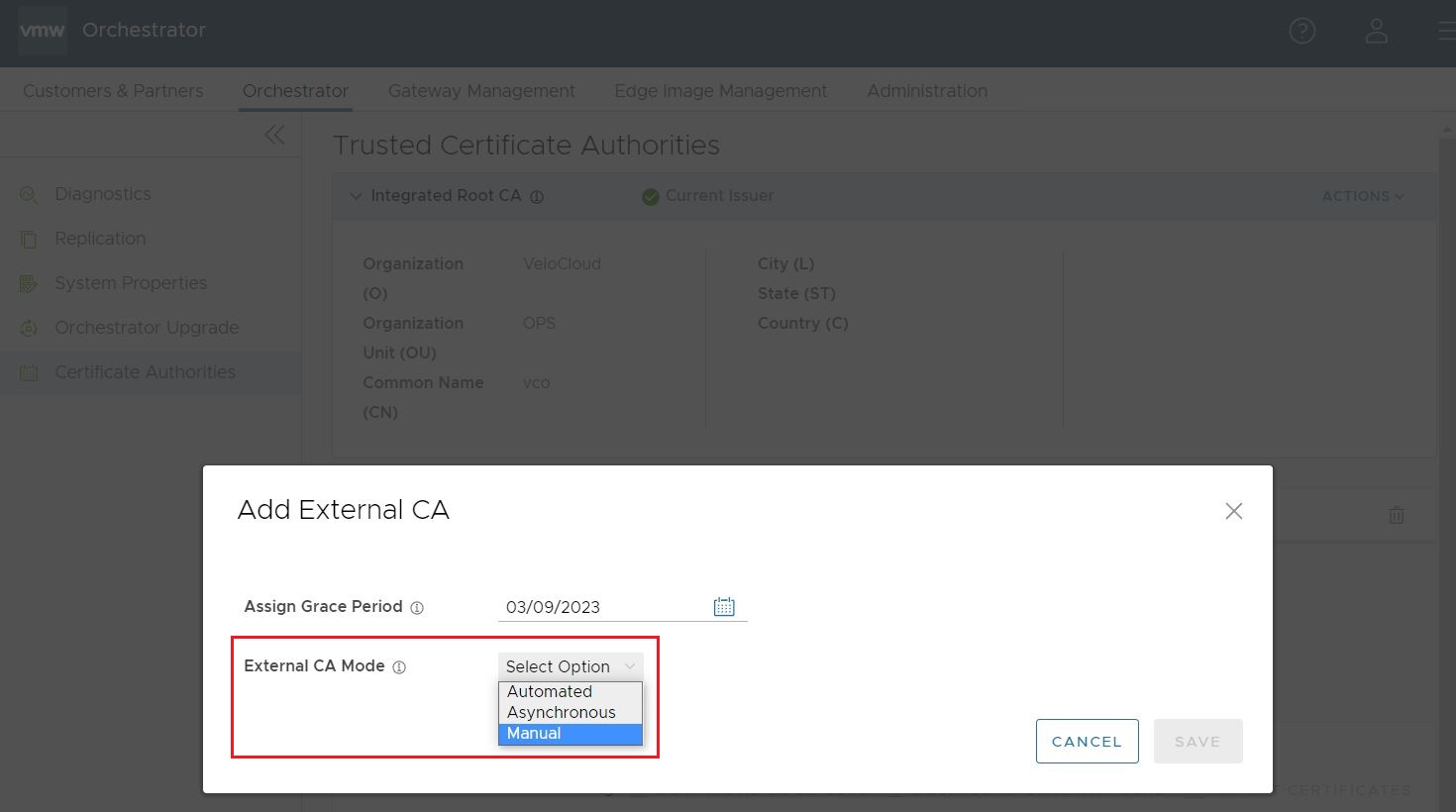

- 自動 (同步) (Automated (Synchronous)):在自動 模式下,僅支援一個外部憑證授權機構,即 PrimeKey EJBCA PKI。

- 手動 (Manual):手動模式可支援任何憑證授權機構,並提供彈性和控制,由使用者手動執行憑證程序中的每一個步驟。

- 非同步 (Asynchronous):非同步模式可支援任何憑證授權機構,使其能針對手動步驟編寫指令碼,同時自動執行週期性工作。

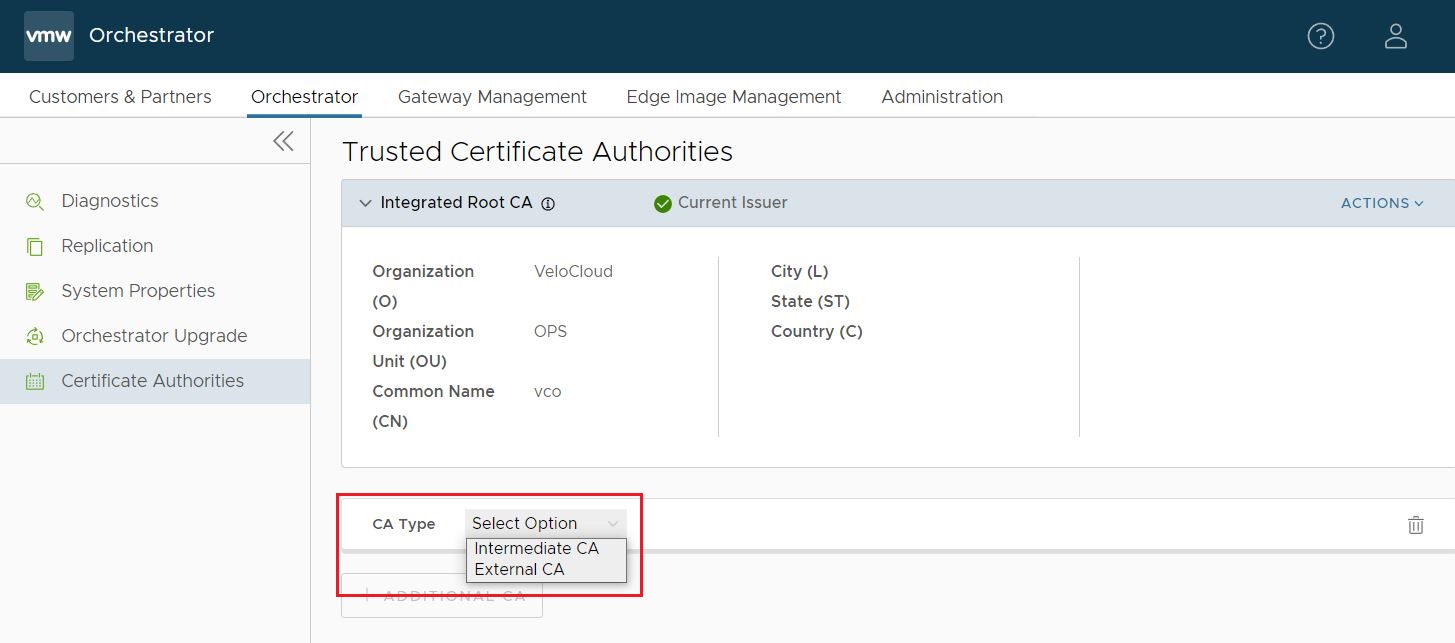

- 在 頁面上,按一下 + 其他 CA (+ Additional CA)。

- 按一下 + 其他 CA (+ Additional CA) 後,UI 將變為 CA 類型 (CA Type),且會顯示下拉式功能表,其中含有中繼 CA (Intermediate CA) 和外部 CA (External CA) 選項。按一下外部 CA (External CA)。

- 按一下 [外部 CA (External CA)] 後,畫面將變為 [新增外部 CA (Add External CA)] 畫面,在該畫面上,操作員可以在前述的三種外部 CA 模式之間挑選:[自動 (同步) (Automated (Synchronous))]、[非同步 (Asynchronous)] 和 [手動 (Manual)]。

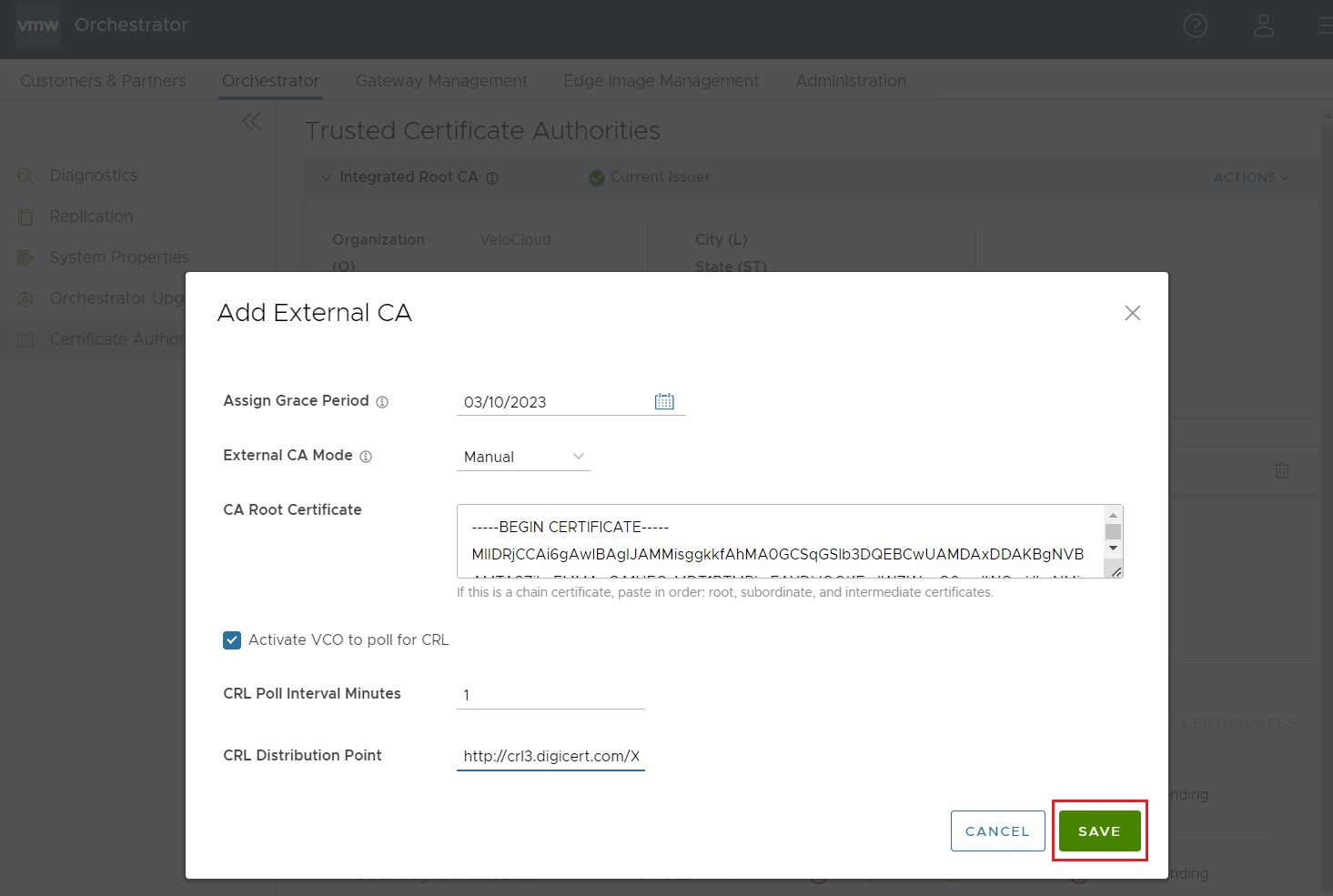

- 選取 CA 模式後,新增外部 CA (Add External CA) 畫面將有所變更,以允許對外部 CA 進行其他設定。在此時顯示的畫面中,操作員可以貼上 CA 根憑證 (CA Root Certificate)。

藉由勾選啟用 VCO 以輪詢 CRL (Activate VCO to poll for CRL) 方塊,操作員可以選擇讓 Orchestrator 使用憑證撤銷清單 (CRL) 來執行憑證撤銷檢查。如果勾選此選項,將額外出現兩個其他組態參數,供操作員設定:

- CRL 輪詢間隔 (分鐘) (CRL Poll Interval in Minutes):決定 Orchestrator 根據最新 CRL 來執行憑證撤銷檢查的頻率 (以分鐘為單位)。

- CRL 發佈點 (CRL Distribution Point):供 Orchestrator 從中擷取最新 CRL 的 URL。

- 操作員填妥所有必要欄位後,會按一下儲存 (Save)。

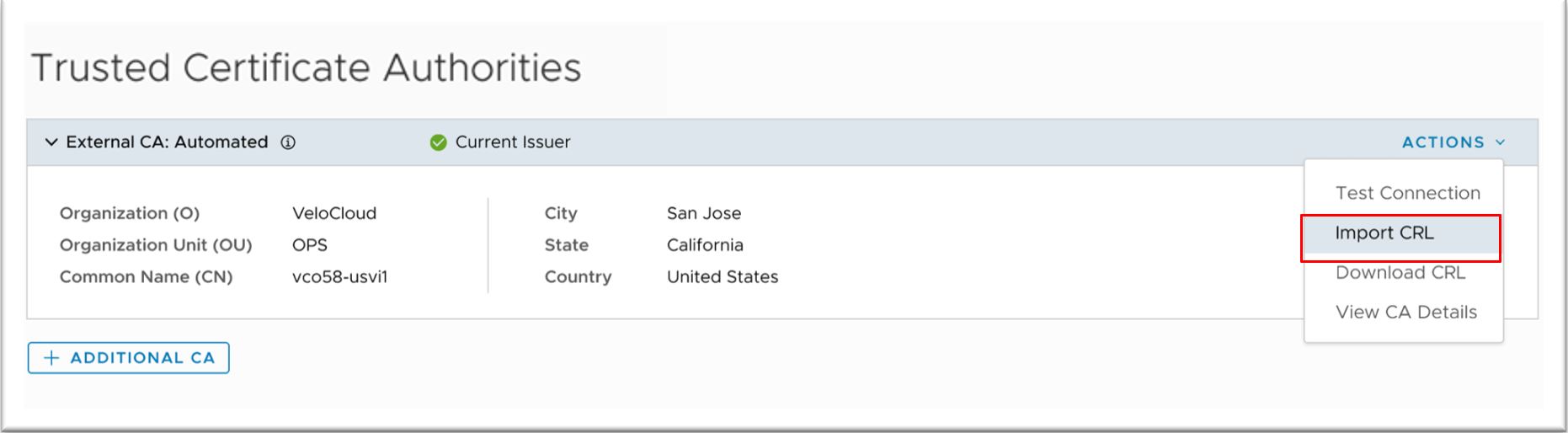

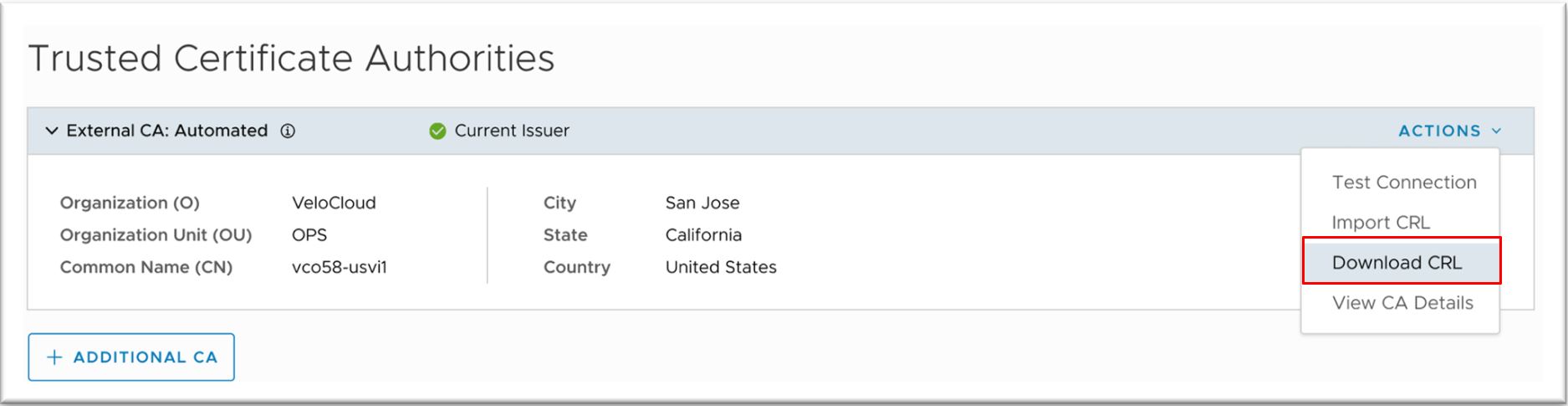

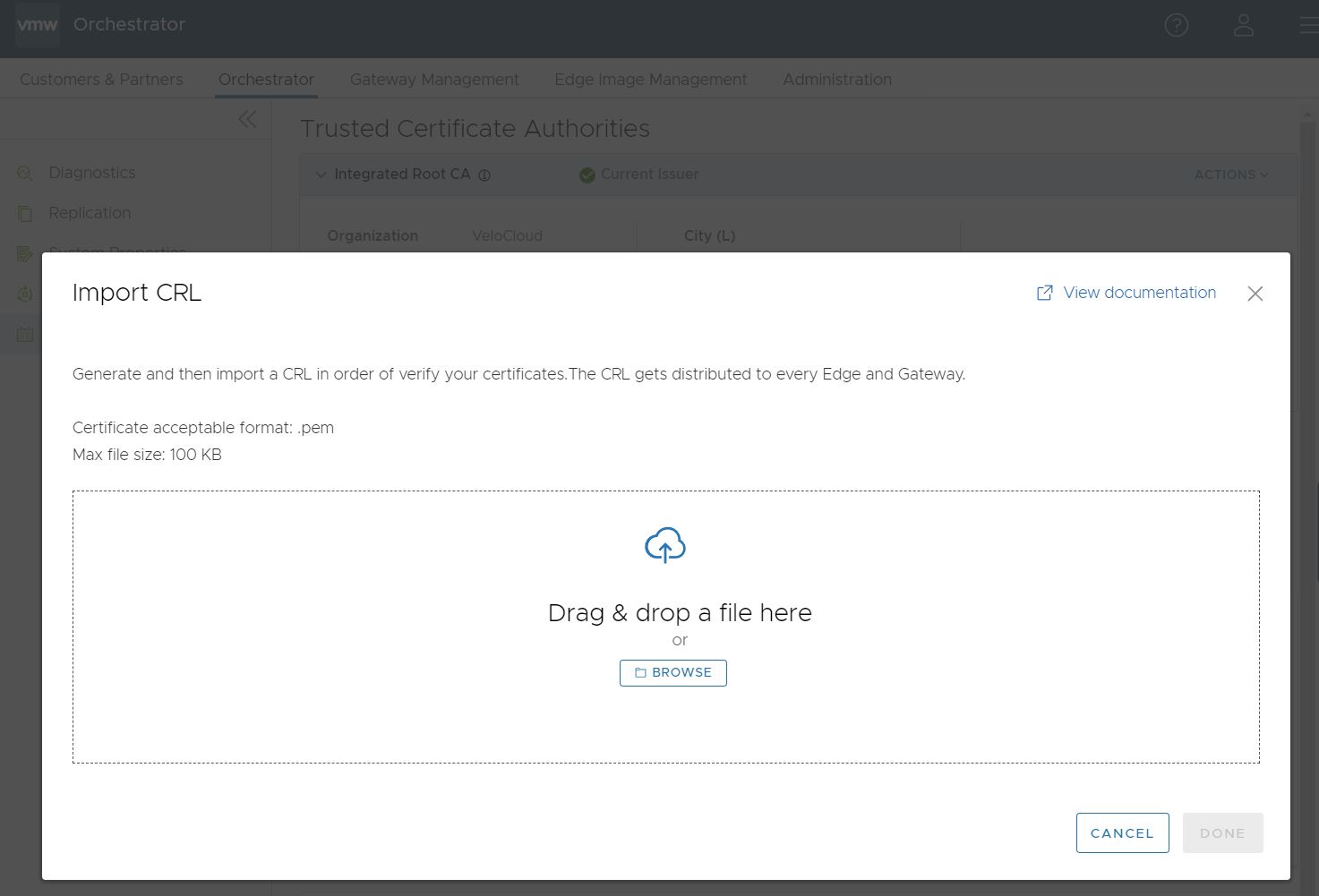

- 設定外部 CA 後,操作員將有新選項可用,亦即,匯入 CRL (Import CRL) 和下載 CRL (Download CRL)。

如果使用匯入 CRL (Import CRL),且還設定了 Orchestrator CRL 輪詢 (Orchestrator CRL Polling),則操作員可以執行批次或個別的匯入和匯出。

在完成任何憑證匯入後,CRL 將執行驗證,且 Orchestrator 會將 CRL 發佈到連線至 Orchestrator 的每一個 Edge 和閘道。

外部 CA 組態範例

本節提供 ca.external.configuration 欄位的組態範例。

{

"integrationType": "SYNCHRONOUS",

"csrDistinguishedName": {

"CN_PID_SN": "VMWare-SDWAN"

},

"synchronous": {

"synchronousIntegrationType": "EJBCA",

"ejbca": {

"serverCaCertificate": "-----BEGIN CERTIFICATE-----\nMIIFFzCCA3+gAwIBAgIUGgattlewRnm/gyPxJ7PW6uJOjCcwDQYJKoZIhvcNAQEL\nBQAwgZIxIzAhBgoJkiaJk/IsZAEBDBNyLTA1OTVhMTNjMTUzZDc2YWU1MRUwEwYD\nVQQDDAxNYW5hZ2VtZW50Q0ExHjAcBgNVBAsMFWFtaS0wMmE0NDc0YzFmNzQ5NDBh\nODE0MDIGA1UECgwraXAtMTAtODEtMTI1LTEzMi51cy13ZXN0LTIuY29tcHV0ZS5p\nbnRlcm5hbDAeFw0yMTAyMDQxOTA0MTRaFw00NjAyMDUxOTA0MTNaMIGSMSMwIQYK\nCZImiZPyLGQBAQwTci0wNTk1YTEzYzE1M2Q3NmFlNTEVMBMGA1UEAwwMTWFuYWdl\nbWVudENBMR4wHAYDVQQLDBVhbWktMDJhNDQ3NGMxZjc0OTQwYTgxNDAyBgNVBAoM\nK2lwLTEwLTgxLTEyNS0xMzIudXMtd2VzdC0yLmNvbXB1dGUuaW50ZXJuYWwwggGi\nMA0GCSqGSIb3DQEBAQUAA4IBjwAwggGKAoIBgQC2r0YYVKnusA7NS6aCSjbRdzMA\nNgbF1j3+aeWn6ZokjpFsk9Tavnu0c9gETIMfVVFj6jCyTLZcHWuPt2r1aEfvuDyk\nW/u4kY8IaGSE5Z5+QH2I8gifTfegQBqFBSk8q4dN7oOnoXFKhUgCRtTf6hd7aSji\nynIUkEV6P/t5q+Mwql1EK6RdZzL6w9ycQOkG7mitfW4onJJcbIKy3abB/vkiTmd8\nSQ10DyDXOzN6gwCrcUV0RfxIgd4YKN8Cj+/+bMw+It8mn5Dd/xl9FutYAQ+brZhy\nSDw5m2W66y/znh3Fr1+DUn8b0wlgHrwPSi9i/QlOefRDMvFmjiDyXq+E/peirDyl\njVxYwn0ySgO5TympwkWw1Riibp4fJpYtwYT4EJU85em1rD6PPrzfBPsGQeG4ljQE\nCZ2YrnOLctbv+sF5rYQzTl0lOrLMAuqJLyV4Shv+3Oj1SzXKwkqJC0sCLcX+djmq\nYOJ9YxBke7DQKubTezHkyuk9tarEq5iHr68Ig3sCAwEAAaNjMGEwDwYDVR0TAQH/\nBAUwAwEB/zAfBgNVHSMEGDAWgBRp8EFk1aYW+s/tweOUwuXh/xuMJzAdBgNVHQ4E\nFgQUafBBZNWmFvrP7cHjlMLl4f8bjCcwDgYDVR0PAQH/BAQDAgGGMA0GCSqGSIb3\nDQEBCwUAA4IBgQCzAO0RZIHJUJw2xbcLr2Cvr0tj+3qbY5f/LYN5GfyMk5RjLK+u\nbaius7FxpRpw40oZ/FH2ichDD4FO8ulqJt4znU3VtwJ0/JmaY2x0XqwEI0CWiEiE\naKiSMzaHjsMvJ7gNQSfcB+QEm8IM/PSPKcxNj2+QnHtDnQwgb5iMN6n88Bjeygrk\nJG0RH0EUJ0sQr9pXo+Gcn66b99HgEyIjojqsGC1dYzkZVHQuFH7RINfU//1OmnRN\nmb6JgjNGgbdPKKHdWrfwrGpCiz1c44yznlkWVFrMdbLA1B+1uLpb8Xka7Hq5qZZn\nLVC0O7Q483FBa8Lkg+RXQjIxYXgx4wkiV600UyKP1pwNSLMJvUUBmIM/Byl1h8xR\nyKIIZn7rc5wA4aKcfnJ9CUVfKCjtUPZffOWlvMt8bDZfaloif20Z0KydJyAStl3Z\nQbsMvcA6747aQQ25JD4tid5rDeRDb2bYi7nLl+lNnhmn5ZB4qGgnaXGj3oFDoN0R\n+kEK69DlZRNudn4=\n-----END CERTIFICATE-----",

"apiCertificate": "-----BEGIN CERTIFICATE-----\nMIIEKzCCApOgAwIBAgIUM83EYfZz4vi4ty1EOJr+n6wMksAwDQYJKoZIhvcNAQEL\nBQAwgZIxIzAhBgoJkiaJk/IsZAEBDBNyLTA1OTVhMTNjMTUzZDc2YWU1MRUwEwYD\nVQQDDAxNYW5hZ2VtZW50Q0ExHjAcBgNVBAsMFWFtaS0wMmE0NDc0YzFmNzQ5NDBh\nODE0MDIGA1UECgwraXAtMTAtODEtMTI1LTEzMi51cy13ZXN0LTIuY29tcHV0ZS5p\nbnRlcm5hbDAeFw0yMTAyMDUwMDA1MTRaFw0yNjAyMDUwMDA1MTNaMBUxEzARBgNV\nBAMMClN1cGVyQWRtaW4wggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQC/\nrPdG0oY89GGUgHbV9iG3n3Y1mPBmQ+iVBvKYD3YpM7fG+KnVQTdJLrYoH5vP7lVY\nQj9H6pjxq0Bh53Mse2Fl9UE/Gew6IZiRd2OK9yM1xRKH7hjPB3tqFlA98mar+BYA\nGPhapmq+sSFz6TS2ssToUllG8QgJeMxh6+vSP/Ca9O+HiDB7TqECufVv6lrL7sfK\nqfyQ5YzITKm7IGDQfdCiorwndvd1i1NB+vviiYsk1fEW8gvRUu7wMRlzmPwxnUxd\nKmb/b7+O65md7+FlkqU6EzYMQ/224ZJonwJfzmNTO1AGt4aaJDNKn1i5wV22xqqQ\nZvA6nrkBd+06pUwVTen1AgMBAAGjdTBzMAwGA1UdEwEB/wQCMAAwHwYDVR0jBBgw\nFoAUafBBZNWmFvrP7cHjlMLl4f8bjCcwEwYDVR0lBAwwCgYIKwYBBQUHAwIwHQYD\nVR0OBBYEFFj+bk/epA/jPXZywy1D4XV5sWlMMA4GA1UdDwEB/wQEAwIF4DANBgkq\nhkiG9w0BAQsFAAOCAYEARNN08PUMCAWI+wLpu4FRuApRJrWn7U07D2ZDirV5a7pq\nICCbREe34EYmbLyqdUCMHS8xJlPun5ER3E5YFzckC7wJ9y2h8giB7O3cjx/wWkax\nNEkz/Is634XZveIRNf1TmV9/71LnfUBDJjHYFPNzyw6CBtVn/niL1Q9o3SvbbZLQ\nCcdcpFm1rxku0UOuCaQgOSuLn5nqTFCNi4Sx40shg8wDrc1AUuv+yX09dM2G+27h\ndCJrkqHwbtWQMY2sOBdTIq6TMyJyrsvTCTQ67vqRtdJuSqOw/CnPnSo2/lSrkNWC\nIl7mQzq6+2ayQBxsm6xuHXD0INoRB+flq/QhY+CQIaTLYLezVITo0bZhe0TpNqYK\nlINUWjxI8mCBBiXZZ9zxbyOqzZouZcNH12OCEqU8alTfyW0EpGYClemRTgXxboDK\n+uEwKH6sngYMkG0Usni4WIKBvZV2dJa5o8RhuCUFhwBJ2aHuiTq86RLrazJBE3wA\nGvpl0ZmGVYmond3aBOYu\n-----END CERTIFICATE-----",

"apiKey": "-----BEGIN PRIVATE KEY-----\nMIIEvgIBADANBgkqhkiG9w0BAQEFAASCBKgwggSkAgEAAoIBAQC/rPdG0oY89GGU\ngHbV9iG3n3Y1mPBmQ+iVBvKYD3YpM7fG+KnVQTdJLrYoH5vP7lVYQj9H6pjxq0Bh\n53Mse2Fl9UE/Gew6IZiRd2OK9yM1xRKH7hjPB3tqFlA98mar+BYAGPhapmq+sSFz\n6TS2ssToUllG8QgJeMxh6+vSP/Ca9O+HiDB7TqECufVv6lrL7sfKqfyQ5YzITKm7\nIGDQfdCiorwndvd1i1NB+vviiYsk1fEW8gvRUu7wMRlzmPwxnUxdKmb/b7+O65md\n7+FlkqU6EzYMQ/224ZJonwJfzmNTO1AGt4aaJDNKn1i5wV22xqqQZvA6nrkBd+06\npUwVTen1AgMBAAECggEAL5DVVnp0/JhqxMbydptbd613UMqw0bgFdkIgnrKrkIL4\nlsRrpPPHq/4PDzr02C9dd4cNHCQwKzzjv8gHkWDW5U3tEKM2t6BRs7usdLZqwvOy\naxAfkPTa4BNEe3L1nrR0hTatHxXQRJ1BX3nebn5DliGlbRDwfSVAlwZMYcMjStiS\nZNyS71vrxRmYFyUNyjGDCZsBDRdSb41cQJ0GmwMd2B8AE5I0spMZm2Y5FM0ZcddX\nlDcELonz1LCTNZaXyhdDBCQ8ecWrSWJZ8REhTlK/wsTtPbLi1OxIAemcLxzTJQRC\n0tyWzA2zl90hmpJs3of7geGvDCDwRu/MgvuH31MFwQKBgQDxbHm/982/txuB440+\nMm+x/Ma5HzZg0l8sMdH0wQ5qJYd/lrgz2Ik79FqmFPh0l6LcekA0zGri+4PiRVRx\nAlY9pLFdegIY6jJpvJxJH+kQ00xEdeUSZ1O0aAn4dlsHaX3wg+SBJ0NiZxsOeQ9m\nrMDKYT7LE3F5indOimDCug2GoQKBgQDLP5FPvA3uWh5Lff14yhVb0T1oiyeiqe01\nylO7LkCI0s002/M7U0gWXd2XNqAr98KRFtVsbf9gZxsKXTvDI+Vsd11xGGfNZXmM\nwodSK9zIeL4Eve7mRtcB/ZDjtqOn0Um2YeVfXZrEacQoopYo7B4pwjpJmIq/40w3\nOlhXOXEm1QKBgQDPkd9/8LQCwJEy9Q1sS3sDQf0uDyr2xgkz+0W0NQSKuOeuCE0p\nrmQXmzkREHip7fIFtEpd2t+PdoZm1gsK+uJhL6ebYhpJh5p+lL6elIQThkhNmDuy\nvgoW01i3OjN7xPSWBSBC9xoVkeaOZAGc2q0Lk96kRXxL7oQzkAAvjD2y4QKBgHEe\neQaSmIJO/8tuXLNsbYTDqNTVlgKvZoloiT+FV3+PK4y+2dnr2RQxu9GcIns2EsDj\nn3cQpXCHEgKrr0ZFZTwAFy6JscQcNRFFd0Ehjmi44rEK8LqTNLkz4f8KuHz/O3JZ\ne+qe0zN71iPzkXVHLOZ65ivtzVNM8y9NtrsdCj/dAoGBAJNM0+Fbt3i1El+U/jOQ\nKwD8vBVwsJEZ0UspoxETTAnu0sgIUbRECVhn/BQ5ja3HusRaDRsKb7ROLyjnRuC7\nnR/wM//oENnRm50hEi4Ocfp0eAOx7XQOUuE08XhUMyXp00mOCo1NwOFtL0WdG6Bk\nSNV2aPx+2+DGSZEVbuLXviHs\n-----END PRIVATE KEY-----",

"host": "ip-10-81-125-132.us-west-2.compute.internal",

"port": "443",

"distinguishedName": "UID=r-0595a13c153d76ae5,CN=ManagementCA,OU=ami-02a4474c1f74940a8,O=ip-10-81-125-132.us-west-2.compute.internal",

"certificateProfile": "ENDUSER",

"endEntityProfile": "EMPTY"

}

}

}

監控外部 CA

監控憑證會在同一 頁面上完成。

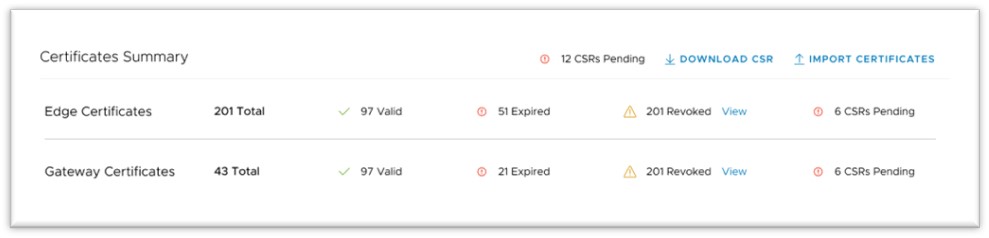

憑證摘要 (Certificates Summary) 頁面會為操作員提供一個視覺化狀態,指出其憑證生命週期關鍵指標的狀態。在此區段中,操作員還會匯入憑證及下載 CSR。

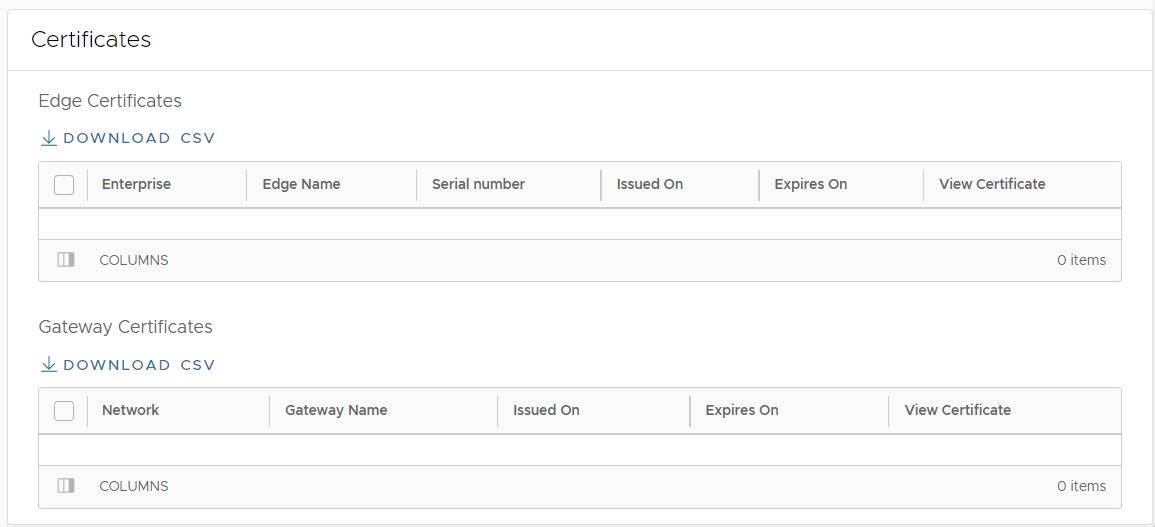

在憑證 (Certificates) 區段中,操作員可以採用 .csv 格式,來下載所有 Edge 或閘道憑證的完整清單。

操作員、合作夥伴或客戶管理員也可以導覽至,以檢查特定 Edge 的憑證。

限制

- 唯有在由單一客戶管理的內部部署 Orchestrator 上,才能啟用外部 CA。此功能在 VMware 主控的 Orchestrator 上無法使用。

- 在使用 3.4.0 版至 5.0.0 版的 Orchestrator 上,此功能只能使用 PrimeKey EJBCA PKI 作為外部 CA。