這個主題說明如何在 SASE Orchestrator 中設定透過 Edge 的 Microsoft Azure 虛擬中樞類型的非 SD-WAN 目的地。

若要在 SASE Orchestrator 中設定透過 Edge 的 Microsoft Azure 虛擬中樞類型的非 SD-WAN 目的地:

必要條件

- 確定您已設定雲端訂閱。如需相關步驟,請參閱設定 API 認證。

- 確定您已在 Azure 中建立虛擬 WAN 和中樞。如需相關步驟,請參閱設定 Azure 虛擬 WAN 以建立分支到 Azure VPN 的連線。

程序

- 在企業入口網站的 SD-WAN 服務中,移至設定 (Configure) > 網路服務 (Network Services),然後在非 SD-WAN 目的地 (Non SD-WAN Destinations) 下,展開透過 Edge 的非 SD-WAN 目的地 (Non SD-WAN Destinations via Edge)。

- 在透過 Edge 的非 SD-WAN 目的地 (Non SD-WAN Destinations via Edge) 區域中,按一下新增 (New) 按鈕。

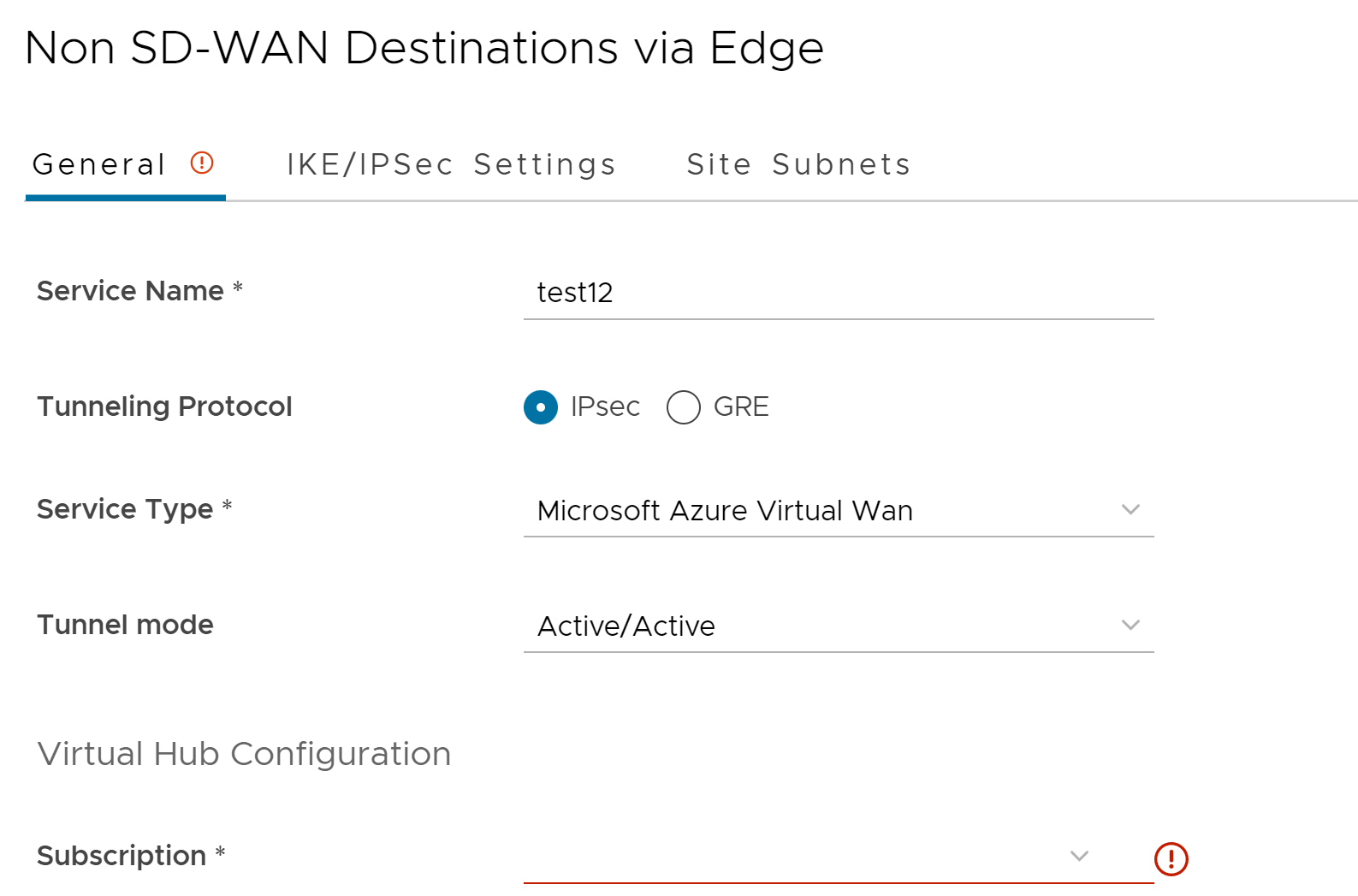

新增透過 Edge 的非 SD-WAN 目的地 (New Non SD-WAN Destinations via Edge) 對話方塊隨即出現。

- 輸入 非 SD-WAN 目的地 的服務名稱 (Service Name) 和服務類型 (Service Type)。在您輸入 Microsoft Azure 虛擬中樞 (Microsoft Azure Virtual Hub) 作為服務類型 (Service Type) 後,將顯示虛擬中樞組態 (Virtual Hub Configuration) 區段。

- 在訂閱 (Subscription) 下拉式功能表中,選取雲端訂閱。應用程式會從 Azure 動態擷取所有可用的虛擬 WAN。

- 在虛擬 WAN (Virtual WAN) 下拉式功能表中,選取虛擬 WAN。應用程式會自動填入與虛擬 WAN 相關聯的資源群組。

- 在虛擬中樞 (Virtual Hub) 下拉式功能表中,選取虛擬中樞。應用程式會自動填入與中樞對應的 Azure 區域

- 按一下 IKE/IPSec 設定 (IKE/IPSec Settings) 索引標籤,並設定以下參數:

選項 說明 IP 版本 (IP Version) 從下拉式功能表中選取目前非 SD-WAN 目的地的 IP 版本 (IPv4 或 IPv6)。 主要 VPN 閘道 (Primary VPN Gateway) 公用 IP (Public IP) 輸入有效的 IPv4 或 IPv6 位址。此為必填欄位。 檢視 IKE 建議的進階設定:展開此選項,可檢視以下欄位。 加密 (Encryption) 從下拉式清單中選取 AES 演算法金鑰大小,以加密資料。可用選項包括 AES 128、AES 256、AES 128 GCM、AES 256 GCM 和自動 (Auto)。預設值為 AES 128。 DH 群組 (DH Group) 從下拉式清單中選取 Diffie-Hellman (DH) 群組演算法。此演算法用來產生設定金鑰資料。DH 群組會設定演算法的強度 (以位元為單位)。支援的 DH 群組為 2、5、14、15、16、19、20 和 21。預設值為 14。 雜湊 (Hash) 從下拉式清單中,選取下列其中一個支援的安全雜湊演算法 (SHA) 功能: - SHA 1

- SHA 256

- SHA 384

備註: 此值不適用於 Microsoft Azure 虛擬 WAN (Microsoft Azure Virtual Wan) 服務類型。

- SHA 512

備註: 此值不適用於 Microsoft Azure 虛擬 WAN (Microsoft Azure Virtual Wan) 服務類型。

- 自動

預設值為 SHA 256。

IKE SA 存留時間 (分鐘) (IKE SA Lifetime(min)) 輸入針對 Edge 起始網際網路金鑰交換 (IKE) 重設金鑰時的時間。IKE 存留時間下限為 10 分鐘,上限為 1440 分鐘。預設值為 1440 分鐘。 備註: 必須在 75-80% 的存留時間到期之前起始重設金鑰。DPD 逾時 (秒) (DPD Timeout(sec)) 輸入 DPD 逾時值。DPD 逾時值會新增到內部 DPD 計時器中,如下所述。將對等視為無作用 (無作用對等偵測) 之前,請等待接收 DPD 訊息的回應。 在 5.1.0 版本之前,預設值為 20 秒。若為 5.1.0 及更新版本,請參閱下表以取得預設值。- 程式庫名稱:Quicksec

- 探查間隔:指數 (0.5 秒、1 秒、2 秒、4 秒、8 秒、16 秒)

- 預設最小 DPD 間隔:47.5 秒 (QuickSec 在上次重試後會等待 16 秒。因此,0.5+1+2+4+8+16+16 = 47.5)。

- 預設最小 DPD 間隔 + DPD 逾時 (秒):67.5 秒

備註: 若為 5.1.0 及更新版本,則無法藉由將 DPD 逾時計時器設定為 0 秒來停用 DPD。DPD 逾時值 (以秒為單位) 將新增至預設的最小值 47.5 秒。檢視 IPSec 建議的進階設定:展開此選項,可檢視以下欄位。 加密 (Encryption) 從下拉式清單中選取 AES 演算法金鑰大小,以加密資料。可用選項包括無 (None)、AES 128 和 AES 256。預設值為 AES 128。 PFS 選取完全正向加密 (PFS) 層級以取得額外的安全性。支援的 PFS 層級為 2、5、14、15、16、19、20 和 21。預設值為 14。 雜湊 (Hash) 從下拉式清單中,選取下列其中一個支援的安全雜湊演算法 (SHA) 功能: - SHA 1

- SHA 256

- SHA 384

備註: 此值不適用於 Microsoft Azure 虛擬 WAN (Microsoft Azure Virtual Wan) 服務類型。

- SHA 512

備註: 此值不適用於 Microsoft Azure 虛擬 WAN (Microsoft Azure Virtual Wan) 服務類型。

預設值為 SHA 256。

IPSec SA 存留時間 (分鐘) (IPSec SA Lifetime(min)) 輸入針對 Edge 起始網際網路安全性通訊協定 (IPSec) 重設金鑰時的時間。IPSec 存留時間下限為 3 分鐘,上限為 480 分鐘。預設值為 480 分鐘。 備註: 必須在 75-80% 的存留時間到期之前起始重設金鑰。次要 VPN 閘道 (Secondary VPN Gateway) 新增 (Add) - 按下此選項,可新增次要 VPN 閘道。將顯示以下欄位。 公用 IP (Public IP) 輸入有效的 IPv4 或 IPv6 位址。 移除 (Remove) 刪除次要 VPN 閘道。 使通道保持作用中狀態 選取此核取方塊,可保持此站台的次要 VPN 通道處於作用中狀態。 通道設定與主要 VPN 閘道相同 如果您要對主要和次要閘道套用相同的進階設定,請選取此核取方塊。您可以選擇手動輸入次要 VPN 閘道的設定。 備註:如果在 IPSec 通道設定期間以 SD-WAN Edge 作為啟動器,並以 Azure 作為回應程式,則 Microsoft Azure 虛擬 WAN 類型之透過 Edge 的 非 SD-WAN 目的地 的自動化僅支援具有 Azure 預設 IPSec 原則的 IKEv2 通訊協定 (GCM 模式除外)。

- 系統將立即為此站台建立次要 VPN 閘道,並將 VMware VPN 通道佈建至此閘道。

- 按一下站台子網路 (Site Subnets) 索引標籤,並設定以下選項:

選項 說明 新增 (Add) 按一下此選項,可為非 SD-WAN 目的地新增子網路和說明。 刪除 (Delete) 按下此選項,可刪除選取的子網路。 備註: 若要支援資料中心類型的 非 SD-WAN 目的地 (IPSec 連線除外),您必須在 VMware 系統中設定 非 SD-WAN 目的地本機子網路。 - 按一下儲存 (Save)。

Microsoft Azure 非 SD-WAN 目的地隨即建立,並顯示 非 SD-WAN 目的地的對話方塊。

下一步

- 為設定檔的雲端 VPN 進行設定

- 將 Microsoft Azure 非 SD-WAN 目的地與 Edge 建立關聯並設定通道,以建立分支與 Azure 虛擬中樞之間的通道。如需詳細資訊,請參閱將 Microsoft Azure 非 SD-WAN 目的地 與 SD-WAN Edge 建立關聯並新增通道。

如需 Azure 虛擬 WAN Edge 自動化的相關資訊,請參閱設定 SASE Orchestrator 以從 SD-WAN Edge 進行 Azure 虛擬 WAN IPSec 自動化。