對於 Android 憑證驗證,憑證 Proxy 服務會以獨立服務的形式在 Workspace ONE Access 節點上執行,以接收連接埠 5262 上的連線,並在連接埠 443 上設定 Workspace ONE Access 服務的 Proxy 連線以進行驗證。

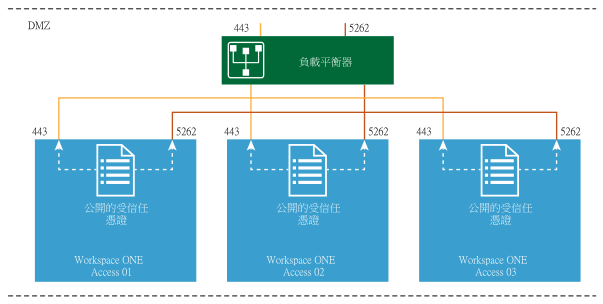

Workspace ONE Access 的 HTTPS 443 流量可以設定為在負載平衡器/反向 Proxy 上使用第 7 層 SSL 卸載,或允許 SSL 作為第 4 層 TCP 傳遞至後端伺服器。當使用 SSL 傳遞設定 443 流量時,Workspace ONE Access 服務 (連接埠 443) 和連接埠 5262 上的憑證 Proxy 服務會共用公開信任的憑證。無需額外組態。

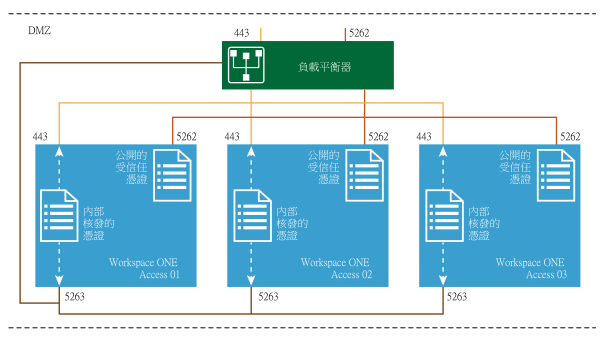

如果 HTTPS 流量在負載平衡器/反向 Proxy 上卸載 SSL,則 Workspace ONE Access 服務會使用自我簽署憑證來信任應用程式安裝程序期間所產生的憑證。由於 5262 必須設定為 SSL 第 4 層 TCP,且 SSL 傳遞需要公開信任的 SSL 憑證,這會導致主機上執行的兩個服務之間的憑證不相符。為了避免此問題,憑證 Proxy 服務需要在伺服器上設定次要連接埠 5263。連接埠 5263 與 Workspace ONE Access 服務上執行的連接埠會共用相同的自我簽署憑證。設定其他連接埠 5263 以確保 Android 版行動 SSO 程序的通訊安全和信任,同時允許在負載平衡器上進行 HTTPS 流量解密。

決定 SSL 重新加密與 SSL 卸載之間的 HTTP 443 流量

以下的決策矩陣可協助您使用 Workspace ONE Access 服務來設定憑證 Proxy 服務。

在此矩陣中,SAN 憑證會定義為包含 Workspace ONE Access VIP FQDN 和每個節點機器 FQDN 的憑證。FQDN 使用非路由式網域/子網域的格式。根據您的 VMware 設計使用此矩陣來判斷是否已設定連接埠 5263。

| 公用命名空間 | DMZ 命名空間 | 憑證類型 | 負載平衡器需求 | 需要憑證 Proxy 連接埠 5263 |

|---|---|---|---|---|

| 共用命名空間 (.com / .com) | ||||

| example.com | example.com | 萬用字元、SAN | 需要 SSL 重新加密 | 否 |

| example.com | example.com | 單一主機 CN | 需要 SSL 重新加密 | 是 |

| example.com | example.com | 萬用字元、SAN | 需要 SSL 傳遞 | 否 |

| 脫離的命名空間 (.com / .dmz) | ||||

| example.com | example.dmz | 萬用字元、單一主機 CN | 需要 SSL 重新加密 | 是 |

| example.com | example.dmz | SAN | 需要 SSL 重新加密 | 否 |

| example.com | example.dmz | SAN | 需要 SSL 傳遞 | 否 |