在

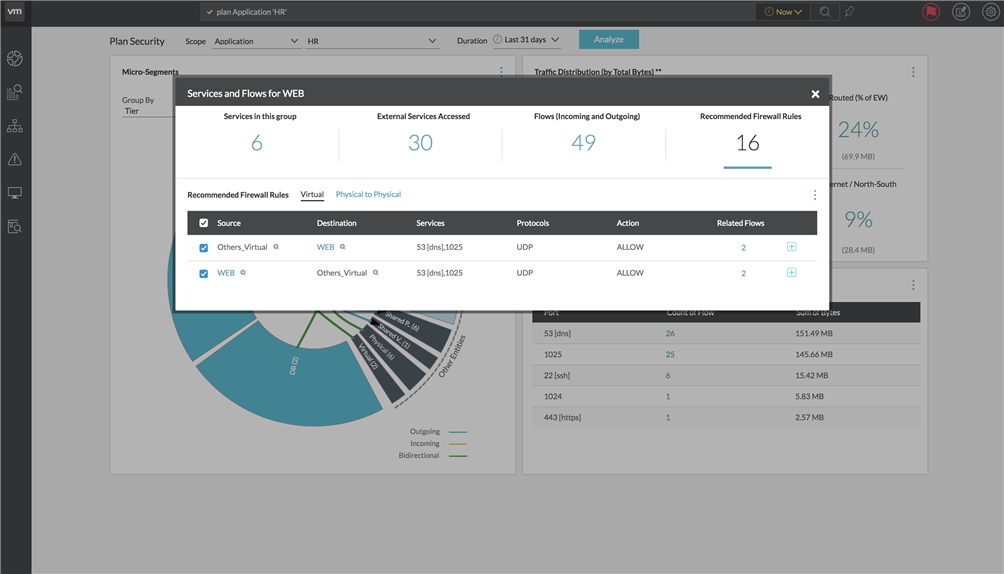

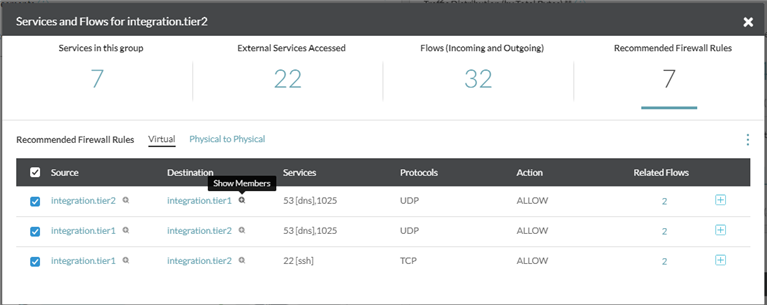

規劃安全性頁面上,按一下拓撲圖中的楔形或 Edge 時,您可以檢視該特定區段的服務和流程清單。按一下

建議的防火牆規則以檢視在其上定義的規則。來源或目的地的成員在下列規則類型列:

- 實體到實體:此索引標籤會列出與實體和網際網路 IP 相關聯的所有規則。這些規則可用於實體-實體、實體-網際網路、網際網路-實體或網際網路-網際網路實體。

- 虛擬:此索引標籤會列出至少一個端點為虛擬機器的所有規則。

對於每個防火牆規則,下列詳細資料可用:

- 顯示群組的成員,方法是按一下實體名稱旁邊的

+符號以查看群組成員。 備註:

備註:- 不會顯示屬於網際網路類別的群組的成員。

- 如果安全群組同時擁有虛擬和實體 IP,則在該特定群組的成員資格清單中不會顯示實體和網際網路 IP。

- 成員 Kubernetes 服務會顯示在 Kubernetes 服務索引標籤下。

- 如果虛擬機器、實體與網際網路 IP 或 Kubernetes 服務的成員計數或項目為零,則索引標籤不可見。

- 來源

- 目的地

- 服務

- 通訊協定

- 動作

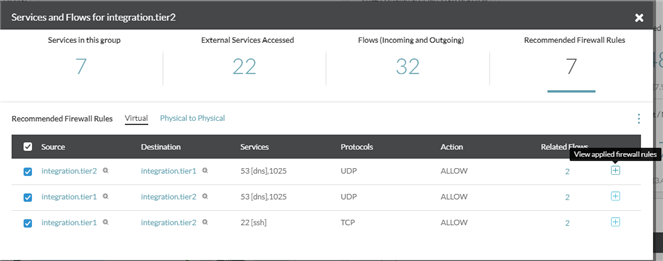

- 相關流程:按一下相關流程的數字來檢視具有對應流程資訊的流程的清單。

- 檢視套用的防火牆規則:按一下相關流程欄旁邊的

+符號可檢視與類似流程集相對應的已套用防火牆規則。

您可以根據您的需求將建議的規則匯出為 XML 或 CSV。

備註: 您也可以採用 YAML 格式匯出與 Kubernetes 物件相關的建議規則。

如需這些項目的詳細資訊,請參閱

匯出規則。

保護易受攻擊的作業系統的建議防火牆規則

使用下列程序來取得保護易受攻擊的作業系統的建議防火牆規則:

- 移至。

- 輸入應用程式和層/部署的名稱。

- 在成員下拉式功能表中,選取自訂虛擬機器搜尋,並在文字方塊中新增在辨識符號中添加相符準則:作業系統,例如「Microsoft Windows Server 2003」;或作業系統,例如「Microsoft Windows Server 2008」;或作業系統,例如「Red Hat Enterprise Linux 6」;或作業系統,例如「Red Hat Enterprise Linux 5」;或作業系統,例如「SUSE Linux Enterprise 10」 條件。

- 按一下儲存。

- 移至。

- 在範圍下拉式功能表中,選取應用程式以及您建立的應用程式的名稱。

- 在持續時間下拉式功能表中,選取過去 7 天。

- 若要取得建議的防火牆規則,請按一下分析