在此步骤中,您将下载并安装内部部署 Workspace ONE Access Connector。您将创建一个密码,该密码存储在随 Workspace ONE Access Connector 安装程序一起下载的配置文件中。

在此任务中安装的

Workspace ONE Access Connector 用于持续将企业 Active Directory 中的组和用户与 Workspace ONE Access 租户同步。

Workspace ONE Access 租户实例将作为自助服务联合工作流的一部分进行创建和配置。它充当身份提供程序的身份代理(服务提供程序),并且不参与实际的用户身份验证。

注: 默认情况下,

Workspace ONE Access Connector 每周同步一次企业 Active Directory 中新添加的组和用户。联合后,可以修改同步频率,也可以手动运行同步。

在此任务中,您将配置一个密码,用于加密随 Workspace ONE Access Connector 安装程序一起下载的配置文件的内容。运行安装程序时,系统将提示您输入下载的配置文件的位置和密码,以解密文件内容并获取 Workspace ONE Access 租户的连接详细信息。连接器将使用这些详细信息建立与 Workspace ONE Access 实例的安全通信。

要完成此步骤,您必须退出自助服务联合工作流,冉家完成在内部部署 Windows 计算机上安装并配置

Workspace ONE Access Connector。

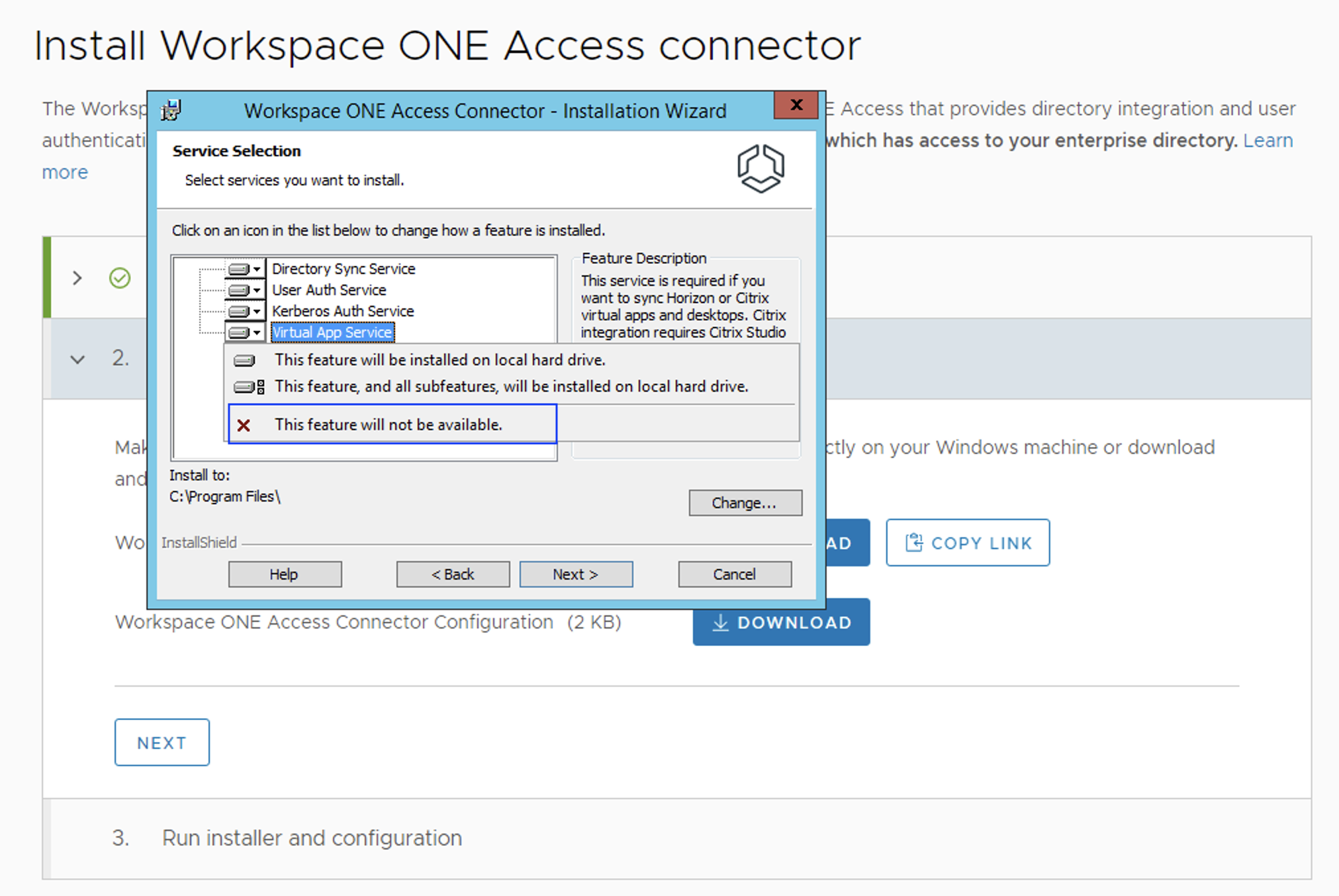

注: 如果您的企业使用第三方 IdP 进行用户身份验证,则联合设置要求您创建包含用户身份验证服务和目录同步服务的默认

Workspace ONE Access Connector 安装。对于此类型的设置,无需安装

Kerberos Auth Service。如果您的企业不使用基于 SAML 2.0 的 IdP 进行用户身份验证,您可以使用

Workspace ONE Access Connector 支持的身份验证方法。您可以安装

Kerberos Auth Service,并使用该服务进行云端用户身份验证。有关详细的安装信息,请参见

安装 VMware Workspace ONE Access Connector。

- 在内部,连接器会与企业 Active Directory 建立内部网连接。

注: 如果使用安全策略控制对托管企业 Active Directory 的计算机的访问,请确保在允许的 AD 主机列表中包括安装 Workspace ONE Access Connector 的计算机。

- 在外部,连接器建立到 VMware Workspace ONE Access 租户的托管实例(在自助服务联合过程中为企业创建)的安全出站连接。

- Workspace ONE Access 租户的托管实例充当第三方 SAML 2.0 IdP 的身份代理(服务提供程序)。它不参与实际的用户身份验证。

- 如果使用基于 Workspace ONE Access 的身份验证方法,则 Workspace ONE Access 租户将借助内部部署连接器直接通过企业 Active Directory 对用户进行身份验证。

重要说明:

Workspace ONE Access 租户或

Workspace ONE Access Connector 不会保留任何用户凭据。

前提条件

- 要继续执行此步骤,您必须已完成自助服务联合向导的步骤 1。

- 确认您能够访问安装了 MS Windows Server 2008 或更高版本的计算机。

- 验证您是否可以从 Windows 主机访问企业 Active Directory。

- 主机必须具有静态 IP 地址和 DNS 可解析的 FQDN。

- 连接器必须能够在端口 389/636 上通过网络访问 Active Directory。

- 确认将您的企业防火墙配置为建立从 Workspace ONE Access Connector 到端口 443 的出站连接,以与托管的 Workspace ONE Access 租户服务交互。

- 如果您已经具有 Workspace ONE Access Connector 安装文件,请确认版本为最新。

过程

结果

将显示自助服务联合工作流的主页。

下一步做什么

自助服务联合设置的下一步是在企业 Active Directory 与 Workspace ONE Access 租户之间同步组和用户。