| VMware SASE 5.4.0 | 16. November 2023

Prüfen Sie, ob Ergänzungen und Updates für diese Versionshinweise zur Verfügung stehen. |

Inhalt dieser Versionshinweise

Diese Versionshinweise decken die folgenden Themen ab:

- Empfohlene Verwendung

- Kompatibilität

- Upgrade-Pfade für Orchestrator, Gateway und Edge

- Neue SASE-Funktionen und -Erweiterungen

- Neue SD-WAN-Funktionen und ‑Verbesserungen

- Wichtige Hinweise

- Verfügbare Sprachen

- Änderungen an der Orchestrator-API

- Dokumentierter Revisionsverlauf

Empfohlene Verwendung

Diese Version wird für alle Kunden empfohlen, die die Funktionen benötigen, die erstmals in Version 5.4.0 zur Verfügung gestellt wurden.

Version 5.4.0 enthält alle Fixes für Edge und Gateway, die in den Versionshinweisen zu Version 5.2.0 bis Version 5.2.0.2 aufgeführt sind, sowie alle Fixes für Orchestrator, die in den Versionshinweisen zu Version 5.2.0 bis Version 5.2.0.3 und in den Versionshinweisen zu Version 5.3.0 bis Version 5.3.0.2 aufgeführt sind.

Kompatibilität

Version 5.4.0 für Orchestrator-Instanzen, Gateways und Hub-Edges unterstützt alle früheren Versionen von VMware SD-WAN Edge ab Version 4.2.0.

Die folgenden SD-WAN-Interoperabilitätskombinationen wurden explizit getestet:

| Orchestrator |

Gateway |

Edge |

|

| Hub |

Zweigstelle/Spoke |

||

| 5.4.0 |

4.2.2 |

4.2.2 |

4.2.2 |

| 5.4.0 |

5.4.0 |

4.2.2 |

4.2.2 |

| 5.4.0 |

5.4.0 |

5.4.0 |

4.2.2 |

| 5.4.0 |

5.4.0 |

4.2.2 |

5.4.0 |

| 5.4.0 |

4.3.2 |

4.3.2 |

4.3.2 |

| 5.4.0 |

5.4.0 |

4.3.2 |

4.3.2 |

| 5.4.0 |

5.4.0 |

5.4.0 |

4.3.2 |

| 5.4.0 |

5.4.0 |

4.3.2 |

5.4.0 |

| 5.4.0 |

4.5.2 |

4.5.2 |

4.5.2 |

| 5.4.0 |

5.4.0 |

4.5.2 |

4.5.2 |

| 5.4.0 |

5.4.0 |

5.4.0 |

4.5.2 |

| 5.4.0 |

5.4.0 |

4.5.2 |

5.4.0 |

| 5.4.0 |

5.0.1.3 |

5.0.1.3 |

5.0.1.3 |

| 5.4.0 |

5.4.0 |

5.0.1.3 |

5.0.1.3 |

| 5.4.0 |

5.4.0 |

5.4.0 |

5.0.1.3 |

| 5.4.0 |

5.4.0 |

5.0.1.3 |

5.4.0 |

| 5.4.0 |

5.1.0.3 |

5.1.0.2 |

5.1.0.2 |

| 5.4.0 |

5.4.0 |

5.1.0.2 |

5.1.0.2 |

| 5.4.0 |

5.4.0 |

5.4.0 |

5.1.0.2 |

| 5.4.0 |

5.4.0 |

5.1.0.2 |

5.4.0 |

| 5.4.0 |

5.2.0.1 |

5.2.0.1 |

5.2.0.1 |

| 5.4.0 |

5.4.0 |

5.2.0.1 |

5.2.0.1 |

| 5.4.0 |

5.4.0 |

5.4.0 |

5.2.0.1 |

| 5.4.0 |

5.4.0 |

5.2.0.1 |

5.4.0 |

| 5.4.0 |

5.4.0 |

5.4.0 |

5.4.0 |

Die obige Tabelle gilt nur für Kunden, die SD-WAN-Dienste nutzen. Kunden, die Zugriff auf VMware Cloud Web Security oder VMware Secure Access benötigen, müssen ihre Edges auf Release 4.5.0 oder höher aktualisieren.

VMware SD-WAN 4.0.x hat das Ende des Supports erreicht; Version 4.2.x und 4.3.x haben das Ende des Supports für Gateways und Orchestrator-Instanzen erreicht, und Version 4.5.x nähert sich dem Ende des Supports für Gateways und Orchestrator-Instanzen.

-

Version 4.0.x hat das Ende des allgemeinen Supports (End of General Support, EOGS) am 30. September 2022 und das Ende der technischen Anleitung (End of Technical Guidance, EOTG) am 31. Dezember 2022 erreicht.

-

Version 4.2.x für Orchestrator-Instanzen und Gateways hat das Ende des allgemeinen Supports (End of General Support, EOGS) am 30. Dezember 2022 und das Ende der technischen Anleitung (End of Technical Guidance, EOTG) am 30. März 2023 erreicht.

-

Version 4.2.x für Edges hat am 30. Juni 2023 das Ende des allgemeinen Supports (End of General Support, EOGS) erreicht und wird am 30. September 2025 das Ende der technischen Anleitung (End of Technical Guidance, EOTG) erreichen.

-

Version 4.3.x für Orchestrator-Instanzen und Gateways haben das Ende des allgemeinen Supports (End of General Support, EOGS) am 30. Juni 2023 und das Ende der technischen Anleitung (End of Technical Guidance, EOTG) am 30. September 2023 erreicht.

-

Version 4.3.x für Edges erreicht das Ende des allgemeinen Supports (End of General Support, EOGS) am 30. Juni 2023 und wird am 30. September 2025 das Ende der technischen Anleitung (End of Technical Guidance, EOTG) erreichen.

-

Version 4.5.x für Orchestrator-Instanzen und Gateways hat am 30. September 2023 das Ende des allgemeinen Supports (End of General Support, EOGS) erreicht und wird am 31. Dezember 2023 das Ende der technischen Anleitung (End of Technical Guidance, EOTG) erreichen.

-

Weitere Informationen finden Sie im Knowledgebase-Artikel: Ankündigung: Ende des Supports für VMware SD-WAN, Version 4.x (88319).

Upgrade-Pfade für Orchestrator, Gateway und Edge

Im Folgenden sind die Pfade für Kunden aufgeführt, die ein Upgrade ihres Orchestrators, Gateways oder Edge von einer älteren Version auf Version 5.4.0 durchführen möchten.

Orchestrator

Orchestrator-Instanzen mit Version 4.3.0 oder höher können auf Version 5.4.0 aktualisiert werden.

Gateway

Das Upgrade eines Gateways mit Version 4.3.0 oder höher auf Version 5.4.0 wird für alle Gateway-Typen vollständig unterstützt.

Wenn Sie ein neues Gateway mit Version 5.4.0 bereitstellen, muss die VMware ESXi-Instanz mindestens Version 6.7, Update 3 bis Version 7.0 sein. Die Verwendung einer früheren ESXi-Instanz führt dazu, dass der Datenebene-Dienst des Gateways beim Versuch, Version 5.4.0 oder höher auszuführen, fehlschlägt.

Vor dem Upgrade eines Gateways auf Version 5.4.0 muss ein Upgrade der ESXi-Instanz auf mindestens Version 6.7, Update 3 bis Version 7.0 durchgeführt werden. Die Verwendung einer früheren ESXi-Instanz führt dazu, dass der Datenebene-Dienst des Gateways beim Versuch, Version 5.4.0 oder höher auszuführen, fehlschlägt.

Edge

Für einen Edge kann ein direktes Upgrade auf Version 5.4.0 von einer beliebigen Version, 4.x oder höher, durchgeführt werden.

Neue SASE-Funktionen und -Erweiterungen

Bastion-Orchestrator, Phase 2

VMware SASE wurde erstmals in Version 4.3.0 eingeführt und bietet in Version 5.4.0 wichtige Verbesserungen für den Bastion-Orchestrator. Zu den Verbesserungen der Phase 2 gehören:

-

SD-WAN Edge Software-Update, wenn sich der Edge im aktivierten Zustand befindet.

-

Zurücksetzen auf die letzte bekannte gute Konfiguration im Falle eines Edge-Heraufstufungsfehlers.

-

Ereignisse von einem nicht heraufgestuften Edge werden an einen privaten VMware SASE Orchestrator gesendet.

-

Erstellung eines Diagnosepakets für einen nicht heraufgestuften Edge.

-

Enterprise Firmware-Updates auf dem Bastion VMware SASE Orchestrator.

In den VMware SASE Orchestrator integrierter SD-WAN Client

Der VMware SD-WAN Client kann jetzt über den VMware SASE Orchestrator verwaltet werden und bietet damit eine einheitliche Verwaltungskonsole für die Verwaltung von Netzwerk-, Sicherheits- und Remote Access-Lösungen.

Neue SD-WAN-Funktionen und ‑Verbesserungen

Edge-Firewall-Unterstützung für FTPv6

Version 5.4.0 enthält eine verbesserte Anwendungserkennung sowohl für den aktiven als auch den passiven FTPv4/FTPv6-Modus, wenn Sie VMware SD-WAN Deep Packet Inspection (DPI) verwenden. Diese verbesserte DPI ist besonders hilfreich für Kunden, die den passiven FTPv6-Modus verwenden, der zufällige Portnummern für die Datenübertragung zuweist und die Identifizierung des FTP-Datenverkehrs erschwert, da dieser nicht die Standardports 20 und 21 verwendet.

Verbesserter erweiterter Firewalldienst – Verbesserungen bei der Anzeige und Suche

Der Erweiterte Firewalldienst enthält jetzt eine Firewall-Tabellenansicht mit einem Kommentarfeld und einer neuen Suchfunktion für Firewallregeln und ‑objekte, um eine optimale Benutzerfreundlichkeit zu gewährleisten.

Erweiterter Firewalldienst – Signaturansicht (IDS/IPS)

Der erweiterte Firewalldienst enthält eine verbesserte Signaturansicht (IDS/IPS), die eine vereinfachte Ansicht mit Sichtbarkeit der auf einem VMware SD-WAN Edge installierten Signaturen von Eindringungserkennungssystemen (IDS) und Eindringungsverhinderungssystemen (IPS) sowie der installierten Version, Datum und Uhrzeit bietet.

Verbesserungen bei der Hochverfügbarkeit, Phase 2

Version 5.4.0 enthält zusätzliche Verbesserungen für eine Site, die unter Verwendung einer Hochverfügbarkeitstopologie mit einem Edge-Paar bereitgestellt wird. Dazu gehören:

-

Alarme: Der Liste auf der Seite Diensteinstellungen (Service Settings) > Alarme und Benachrichtigungen (Alerts & Notifications) wurde ein neuer Alarm hinzugefügt: Edge HA fehlgeschlagen (Edge HA Failed). Der Alarm Edge HA fehlgeschlagen (Edge HA Failed) wird ausgelöst, wenn der Standby-Edge kein Taktsignal an den aktiven Edge senden kann und vom aktiven Edge als inaktiv markiert wird. Dieser Alarm ist besonders nützlich bei erweiterten HA-Bereitstellungen, bei denen der Standby-Edge auch Kundendatenverkehr weiterleitet.

-

Kompatibilität zwischen WLAN- und nicht WLAN-fähigen Edges: Vor Edge-Version 5.4.0 konnten Edge-Modelle, die kein WLAN-Modul enthielten (510N, 610N, 620N, 640N und 680N), nicht mit einem WLAN-fähigen Gegenstück in einer HA-Bereitstellung eingesetzt werden. So wurden beispielsweise ein Edge 640 und ein Edge 640N nicht als Hochverfügbarkeitspaar unterstützt. Ab Version 5.4.0 wird diese Kombination nun unterstützt.

In einem Szenario mit nicht übereinstimmenden WLAN- und Nicht-WLAN-Edges erkennt der Orchestrator die Nichtübereinstimmung der Edges und deaktiviert automatisch die WLAN-Fähigkeit auf dem Edge, der WLAN-fähig ist. Das Protokoll der Nichtübereinstimmung wird in den Ereignissen des Kunden angezeigt:

-

Nicht übereinstimmende HA-WLAN-Funktionalität erkannt, WLAN wird deaktiviert (eine nicht übereinstimmende Edge-WLAN-Funktionalität wird erkannt und WLAN wird auf dem WLAN-fähigen Edge deaktiviert).

-

Nicht übereinstimmende WLAN-Funktionalität wird nicht mehr erkannt, WLAN wird wiederhergestellt(beide Edges werden als derselbe WLAN-Typ erkannt und die WLAN-Funktionalität wird auf einem WLAN-Edge wiederhergestellt, auf dem sie zuvor deaktiviert war).

Hub- oder Cluster-Interconnect ist allgemein verfügbar (GA)

Hub- oder Cluster-Interconnect wurde zuerst als Early-Access-Feature in SD-WAN-Version 5.1.0 eingeführt und ist nun in Version 5.4.0 vollständig allgemein verfügbar (GA). Mit dieser Lösung können Kunden eine hierarchische und skalierbare Architektur mit vollständiger SD-WAN-Overlay-Konnektivität über Cloud-, regionale und Datacenter-Hubs aufbauen und dabei vollen DMPO-Schutz (Dynamic Multipath Optimization), End-to-End-Transparenz und Zuverlässigkeit bieten.

Zusätzlich zur vollen Unterstützung dieser Funktion wird die bisherige Begrenzung der Anzahl der Hops von zwei auf eine qualifizierte Anzahl von vier Hops erhöht.

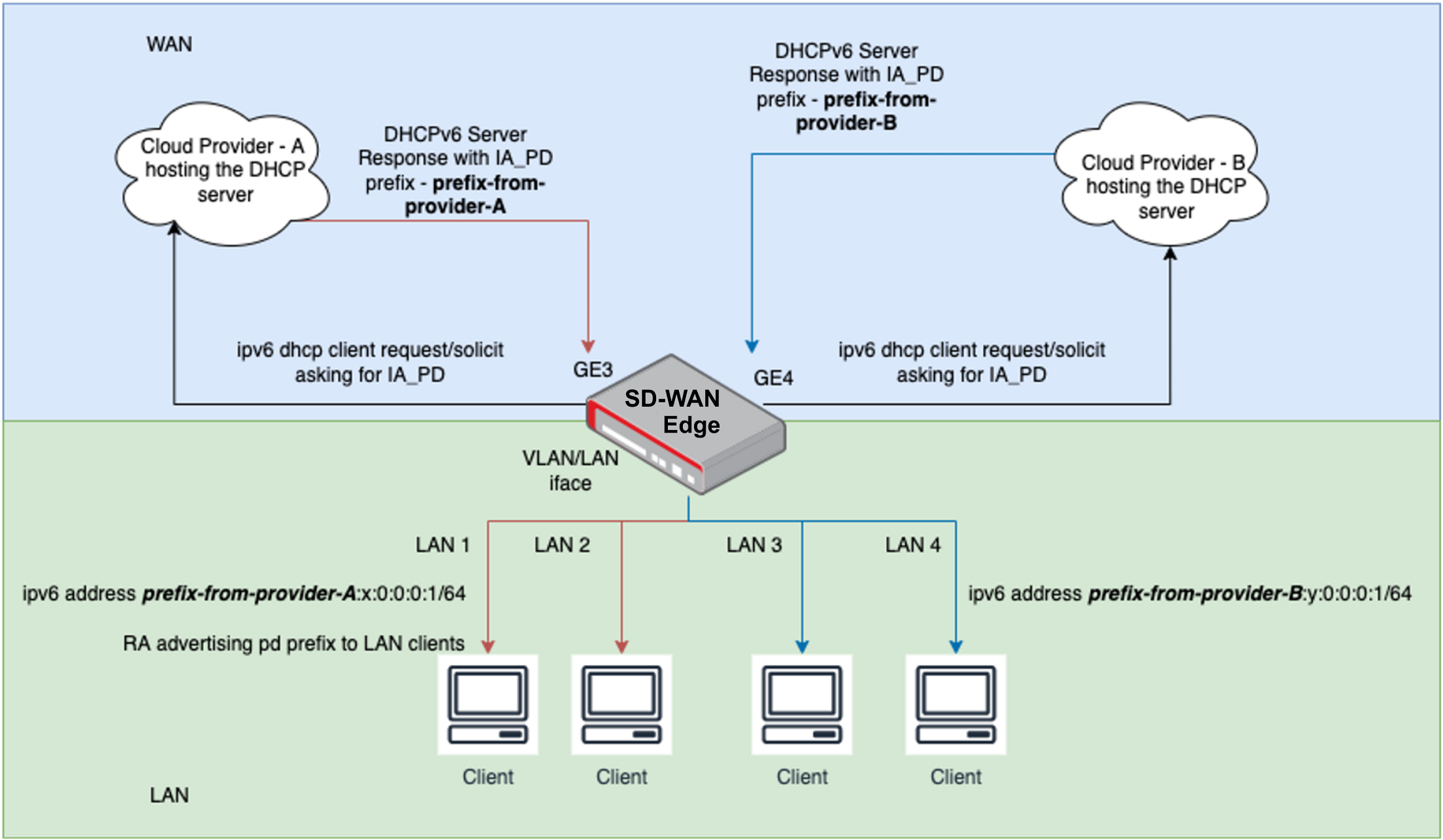

IPv6-DHCPv6-Präfixdelegierung

Version 5.4.0 fügt Unterstützung für DHCPv6-Präfixdelegierung für Kunden hinzu, deren delegierender Router entweder Teil des Cloud-Hostings oder an einem Remote-Standort ist, oder in Szenarien, in denen der ISP des Kunden IP-Adressen zuweist. Die DHCPv6-Präfixdelegierung umfasst neue Adresstypen für IPv6 und unterstützt zwei ISP-Präfixdelegierungsserver, um eine primäre und eine Backup-Topologie zu ermöglichen.

Um die Funktion „Präfixdelegierung“ nutzen zu können, müssen der Orchestrator, das Gateway und der Edge eine Softwareversion von 5.4.0 oder höher verwenden. Die Präfixdelegierung wird für die Verwendung auf einem Edge mit 5.2.0 oder früher nicht unterstützt. Wenn ein Edge mit Version 5.2.0 oder früher für die Präfixdelegierung konfiguriert ist, funktioniert die Funktion nicht wie erwartet.

Darüber hinaus kann ein Edge mit 5.2.0 oder früher, der mit Präfixdelegierung konfiguriert ist, nicht auf 5.4.0 aktualisiert werden. Wenn Sie also ein Upgrade von einem Edge der Version 5.2.0 oder früher auf 5.4.0 oder später durchführen, stellen Sie sicher, dass die Präfixdelegierung auf diesem Edge nicht verwendet wird.

Unterstützung von Mellanox-Bifurcated-Treibern für Microsoft Azure Virtual Edge

VMware SD-WAN bietet Unterstützung für Accelerated Networking (SR-IOV) für Microsoft Azure Virtual Edge und umfasst Unterstützung für Mellanox ConnectX-4- und ConnectX-5-Netzwerkkarten. Beim Aktivieren von SR-IOV auf einer Azure Virtual Edge-Schnittstelle wird die Erweiterung automatisch auf dem Edge aktiviert.

Accelerated Networking kann über das Azure-Portal, die Azure CLI oder die Azure PowerShell aktiviert oder deaktiviert werden.

Diese Erweiterung umfasst keine Unterstützung für Mellanox ConnectX-3-Netzwerkkarten.

Run-To-Completion FastPath auf dem Edge, Phase 3

Run-to-Completion ist eine Software-Optimierung, die die Leistung von Edges und Gateways steigert, was zu einer Verbesserung der Gesamteffizienz der SD-WAN-Lösung führt.

Wichtige Hinweise

Änderung des LAN-seitigen NAT-Verhaltens

Wenn ab Version 4.5 ein LAN-seitiges NAT für n:1-Übersetzungen mit Port Address Translation (PAT) konfiguriert ist, kann der aus der entgegengesetzten Richtung initiierte Datenverkehr einen unerwarteten Zugriff auf feste Adressen ermöglichen, die auf der Außenmaske und der ursprünglichen IP-Adresse basieren. Dieses neue Verhalten gilt für Ziel-NAT (DNAT), Quell-NAT (SNAT) und Quell- und Ziel-NAT (S+D-NAT).

Eine SNAT-Regel mit einem inneren Netzwerk von 192.168.1.0/24 und einer äußeren Adresse von 10.1.1.100/32 lässt zum Beispiel die Übersetzung von außen nach innen zu 192.168.1.100 zu.

Um diesem neuen Verhalten entgegenzuwirken, blockiert SD-WAN jetzt den Datenverkehr, wenn eine Verbindung in umgekehrter PAT-Richtung initiiert wird.

Um das ursprüngliche Verhalten wiederherzustellen, muss ein Benutzer zwei Regeln des gleichen Typs wie die ursprüngliche Regel (SNAT, DNAT, S+D NAT) in einer bestimmten Reihenfolge konfigurieren. Wenn ein Benutzer beispielsweise das frühere SNAT-Szenario verwendet, muss er Folgendes konfigurieren:

-

SNAT-Regel mit einem inneren Netzwerk von 192.168.1.100/32 und einer äußeren Adresse von 10.1.1.100/32

-

SNAT-Regel mit einem inneren Netzwerk von 192.168.1.0/24 und einer äußeren Adresse von 10.1.1.100/32

Wenn es sich bei der ursprünglichen Regel um eine DNAT- oder S+D-NAT handelt, benötigt der Benutzer zwei DNAT- oder S+D-NAT-Regeln mit derselben Struktur und Reihenfolge.

Ab Version 4.5.0 bis 5.2.0 kann ein Benutzer in den dispcnt-Protokollen eines Diagnosepakets nach dem Zähler lan_side_nat_reverse_pat_drop suchen, um festzustellen, ob Flows für diese Art von Datenverkehr verworfen werden.

Ab Version 5.4.0 kann ein Benutzer sechs separate Indikatoren in den Protokollen finden:

-

lan_side_nat_rev_pat_drop_snat1

-

lan_side_nat_rev_pat_drop_snat2

-

lan_side_nat_rev_pat_drop_dnat1

-

lan_side_nat_rev_pat_drop_dnat2

-

lan_side_nat_rev_pat_drop_sdnat1

-

lan_side_nat_rev_pat_drop_sdnat2

Einschränkung beim Deaktivieren der automatischen Aushandlung auf den VMware SD-WAN Edge-Modellen 520, 540, 620, 640, 680, 3400, 3800 und 3810

Dieses Problem betrifft die Ports GE1 bis GE4 auf einem VMware SD-WAN Edge-Modell 620, 640 oder 680, die Ports GE3 oder GE4 auf einem Edge-Modell 3400, 3800 oder 3810 sowie auf einem Edge-Modell 520/540 bei Verwendung eines SFP mit einer Kupferschnittstelle auf den Ports SFP1 oder SFP2. Wenn ein Benutzer die automatische Aushandlung deaktiviert, um eine bestimmte Geschwindigkeit und den Duplexmodus für die obigen drei betroffenen Modelle und Ports zu erzwingen, stellt der Benutzer fest, dass die Verbindung auch nach einem Neustart nicht hergestellt werden kann.

Dies liegt daran, dass alle aufgeführten Edge-Modelle den Intel Ethernet Controller i350 verwenden, der die Einschränkung hat, dass bei nicht erfolgter automatischer Aushandlung auf beiden Seiten der Verbindung die geeigneten Leitungen für die Übertragung und den Empfang nicht dynamisch erkannt werden können (Auto-MDIX). Wenn beide Seiten der Verbindung auf denselben Leitungen übertragen und empfangen, wird die Verbindung nicht erkannt. Wenn die Peer-Seite auch kein Auto-MDIX ohne automatische Aushandlung unterstützt und die Verbindung nicht mit einem geraden Kabel hergestellt werden kann, wird ein Crossover-Ethernet-Kabel benötigt, um die Verbindung herzustellen.

Weitere Informationen finden Sie im KB-Artikel Einschränkung beim Deaktivieren der automatischen Aushandlung auf den VMware SD-WAN Edge-Modellen 520, 540, 620, 640, 680, 3400, 3800 und 3810 (87208).

Verfügbare Sprachen

Der VMware SASE Orchestrator in der Version 5.4.0 ist in folgende Sprachen lokalisiert: Tschechisch, Englisch, europäisches Portugiesisch, Französisch, Deutsch, Griechisch, Italienisch, Spanisch, Japanisch, Koreanisch, vereinfachtes Chinesisch und traditionelles Chinesisch.

Änderungen an der Orchestrator-API

Änderungen an der Orchestrator-API ab Version 5.3.0

Änderungen an der VMware SASE Orchestrator-Portal-API („API v1“)

Die folgenden Probleme betreffen Benutzer von API v1:

| Ticket |

Symptom/Beschreibung |

|---|---|

| Bekanntes Problem 118684 |

APIv1 enthält keine inkrementellen IDs in der Nutzlast zur Benutzerreferenz. Im Rahmen der laufenden Migration auf ein neues Datenbankmanagementsystem hat VMware SD-WAN einige inkrementelle IDs, wie z. B. edgeId, durch logische IDs ersetzt. Diese Änderung ist notwendig, weil die meisten Schnittstellen jetzt logische IDs verwenden. Dies ist ein rein kosmetisches Problem, und Sie können die aufrufende edgeId sicher auf die zurückgegebene edgeLogicalId abbilden. |

| Bekanntes Problem 123867 |

Die Link-Metriken und Serien-APIs geben einen Fehler zurück, wenn sie ohne eine Liste von Metriken aufgerufen werden. Dieses Problem wird in einer zukünftigen Version behoben werden. Um dieses Problem zu umgehen, können Sie Ihre API-Anforderung mit einer Liste der Metrikfelder übermitteln, die Sie zurückgeben möchten. Damit stellen Sie sicher, dass Sie die benötigten Daten erhalten, auch wenn die API eine Fehlermeldung ausgibt. Dieses Problem hat keinen Einfluss auf die Funktionalität der APIs, Sie können sie also weiterhin zum Abrufen von Daten verwenden. |

| Bekanntes Problem #127994 |

Die Swagger-Spezifikation meldet einen Schemafehler aufgrund eines additionalProperty: title im Antwortschema. Dies ist ein rein kosmetisches Problem und hat keinen Einfluss auf die Funktionalität der API. Dieses Problem wird in einer zukünftigen Version behoben und die API kann weiterhin zum Abrufen von Daten verwendet werden, auch wenn der Orchestrator diesen Schemafehler erhält. |

| Behobenes Problem 127995 |

Die Swagger-Spezifikation meldet einen Schemafehler aufgrund eines falschen Typs im Elementfeld des Antwortschemas. Dabei handelt es sich um ein kosmetisches Problem, das die Fähigkeit der API, Daten abzurufen, nicht beeinträchtigt. Der Fehler kann daher ignoriert werden. Dieses Problem wurde in Version 5.4.0 behoben. |

Zu Referenzzwecken steht das vollständige API-Änderungsprotokoll unter developer.vmware.com zum Download zur Verfügung (siehe „VMware SD-WAN Orchestrator API v1“).

Änderungen an der VMware SASE Orchestrator-API v2

Seit der Version 5.3.0 gibt es keine neuen API v2-APIs.

Im Folgenden finden Sie die Änderungen in der API v2 von 5.3.0 bis 5.4.0.

| Ticket |

Symptom/Beschreibung |

|---|---|

| Behobenes Problem 116610 |

Benutzer können keine neue Loopback-Schnittstelle über APIv2 hinzufügen. Die Schemastruktur für die Loopback-Schnittstelle in APIv2 erlaubte keine Schnittstellen, die nach der Schnittstellen-ID benannt wurden. Daher schlägt die Aktualisierung der Loopback-Schnittstelle fehl. |

| Behobenes Problem 129679 |

Kunden können das Geräteeinstellungsmodul des Edge nicht mit APIv2 PATCH Edge-Geräteeinstellungen aktualisieren, wenn das Geräteeinstellungsmodul des Edge über konfigurierte Teilschnittstellen verfügt. Wenn im Geräteeinstellungsmodul des Edge Teilschnittstellen konfiguriert sind, führt ein API-Aufruf der v2 PATCH Edge-Geräteeinstellungen-API dazu, dass die Anfrage ewig im Status „Angenommen (Accepted)“ verharrt und schließlich eine Zeitüberschreitung eintritt. Infolgedessen werden Kunden keine Änderungen im Geräteeinstellungsmodul des Edge auf dem Orchestrator sehen. |

Entwicklerdokumentation

Die gesamte VMware SASE-/SD-WAN-API-Dokumentation befindet sich im Dokumentationsportal für Entwickler unter https://developer.vmware.com/apis.

Dokumentierter Revisionsverlauf

16. November 2023. Zweite Auflage.

-

Der neue Orchestrator-Rollup-Build R5401-20231115-GA wurde zum Abschnitt Behobene Probleme bei Orchestrator hinzugefügt. Dies ist der erste Orchestrator-Rollup-Build und der neue Standard-Orchestrator-GA-Build für Version 5.4.0.

-

Orchestrator-Build R5401-20231115-GA enthält Fixes für Probleme #117138, #123078, #123387, #125309, #125964, #126602, #127727, #127774, #127843, #127904, #128017, #128277, #128279, #128357, #128765, #129061#129494, #129584, #129756, #129765, #129894, #130153, #130877 und #131846, die jeweils in diesem Abschnitt dokumentiert sind.

-

Der aktualisierte Edge-Build R5400-20231108-GA-125647 wurde zum Abschnitt „Behobene Probleme bei Edge/Gateway“ hinzugefügt. Dies ist ein Update des ursprünglichen Edge GA-Builds R5400-20231009-GA und ist der neue Standard-Edge-/Gateway-GA-Build für Version 5.4.0.

Edge-Build R5400-20231108-GA-125647 enthält den Fix für Problem #125647, der in diesem Abschnitt dokumentiert ist.

Wichtig:-

Der Edge-Build der vorherigen Version 5.4.0 wird zugunsten von R5400-20231108-GA-125647 eingestellt.

-

Kunden, die ein Upgrade auf Version 5.4.0 durchführen, sollten nur ein Upgrade auf R5202-20231107-GA-125647 durchführen.

-

Kunden, die bereits erfolgreich den ursprünglichen 5.4.0 Edge-Build verwenden, müssen ihre Edges nicht auf R5400-20231108-GA-125647 aktualisieren.

-

19. Oktober 2023. Erste Auflage.

Behobene Probleme bei Edge und Gateway

- Behoben in Edge-Version R5400-20231108-GA-125647

- Behoben in der Edge- und Gateway-Version R5400-20231009-GA

Behoben in Edge-Version R5400-20231108-GA-125647

Edge-Build R5400-20231108-GA-125647 wurde am 14.11.2023 veröffentlicht und ist ein Update auf den Edge-GA-Build für Version 5.4.0.

Dieser aktualisierte Edge-Build behebt das folgende kritische Problem seit dem ursprünglichen GA-Build R5400-20231009-GA.

-

Alle früheren Edge-Builds der Version 5.2.0 sind zugunsten von R5202-20231107-GA-125647 veraltet.

-

Kunden, die ein Upgrade auf Version 5.2.0 durchführen, sollten nur ein Upgrade auf R5202-20231107-GA-125647 durchführen.

-

Kunden, die bereits erfolgreich einen 5.2.0.x-Edge-Build verwenden, müssen ihre Edges nicht auf R5202-20231107-GA-125647 aktualisieren.

-

Behobenes Problem 125647: Wenn bei einer Site, die mit einem Edge-Modell 520 oder 540 bereitgestellt wird, ein Edge auf eine 5.2.0-Version aktualisiert wird, kann bei Clientbenutzern, die über einen LAN-Port mit dem Edge verbunden sind, ein vollständiger Verlust der Konnektivität auftreten.

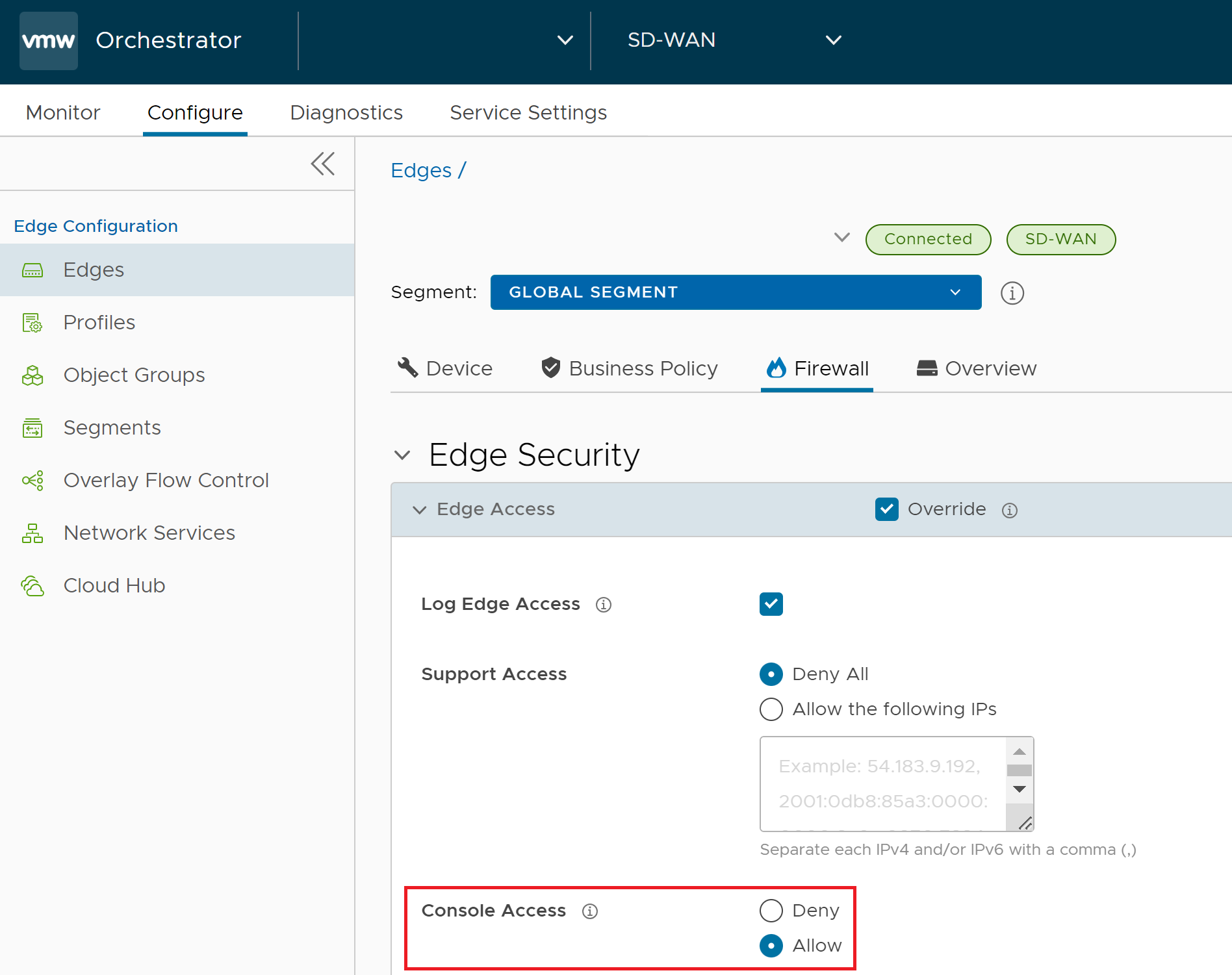

Durch einen Neustart des Edge 520/540 wird das Problem nicht behoben und es wird auch kein Downgrade des Edge auf eine ältere Softwareversion durchgeführt, nachdem er auf Version 5.2.0 aktualisiert wurde. Wenn die Konsole des Edge in den Einstellungen Edge-Sicherheit (Edge Security) > Konsolenzugriff (Console Access) auf der Konfigurationsseite Firewall des Orchestrators deaktiviert ist (dies ist die Standardkonfiguration für jeden Edge), wird der Treiber, der LAN1 bis LAN8-Ports des Edge 520 oder 540 verwaltet, nicht ordnungsgemäß konfiguriert. Dies führt dazu, dass diese Ports überhaupt nicht erstellt werden.

Auf einem Edge ohne Fix für dieses Problem können Sie das Auftreten dieses Problems verhindern und/oder die Konnektivität der LAN-Ports auf einem betroffenen Edge wiederherstellen, indem Sie wie folgt vorgehen: Navigieren Sie zu Konfigurieren (Configure) > Edge/Profil (Edge/Profil) > Firewall > Edge-Sicherheit (Edge Security) und klicken Sie unter Konsolenzugriff (Console Access) auf Aktivieren (Enable) und Änderungen speichern (Save Changes).

Hinweis:

Hinweis:Das Ändern dieser Konfiguration erfordert einen Edge-Neustart, der ca. 2–3 Minuten in Anspruch nimmt. Führen Sie diese Änderung nach Möglichkeit in einem Wartungsfenster durch.

Behoben in der Edge- und Gateway-Version R5400-20231009-GA

Edge- und Gateway-Build R5400-20231009-GA wurde am 23.10.2023 veröffentlicht und behebt die folgenden Probleme ab Edge- und Gateway-Build R5202-20230725-GA.

Version 5.4.0 enthält alle Edge- und Gateway-Fixes, die in den Versionshinweisen zu 5.2.0 bis Version 5.2.0.2 (R5202-20230725-GA) dokumentiert sind.

-

Behobenes Problem 69641: Für ein Kundenunternehmen, das eine oder mehrere Business Policies verwendet, die Ratengrenzwerte enthalten, kann der Kunde Paketverluste bei allen Flows beobachten, selbst bei solchen, die nicht mit den ratenbeschränkten Business Policy-Flows und auf anderen Segmenten und Peers zusammenhängen.

Das Festlegen einer ratenbeschränkten Business Policy und das Senden von Datenverkehr mit höherem Bedarf (über dem Grenzwert) mit einer hohen Anzahl von Flows führen dazu, dass Pakete aus anderen Flows verworfen werden (auch von anderen Segmenten und Peers), da der Net Scheduler-Puffergrenzwert erreicht wird.

In einem Unternehmen, dessen Edges keinen Fix für dieses Problem aufweisen, besteht die Problemumgehung darin, die Konfiguration des Ratengrenzwerts zu entfernen und stattdessen den der Regel entsprechenden Datenverkehr mit dem niedrigsten möglichen Wert (Niedrig (Low), Massen (Bulk)) neu zu klassifizieren.

-

Behobenes Problem 74422: Im Falle von Hochverfügbarkeit wird der Edge möglicherweise offline geschaltet, wenn nur der Standby-Edge über einen verfügbaren WAN-Link und eine gültige IP-Adresse verfügt.

Dieses Problem tritt auf, wenn DHCP für einen WAN-Link aktiviert ist, wobei nur für den Standby-Edge ein WAN-Link verfügbar ist. Wenn der Standby-WAN-Link eine IP-Adresse vom DHCP-Server empfängt, sendet er die Schnittstellendetails an den aktiven Edge. Der aktive Edge führt einen Aufruf durch, um die IP-Adresse als Route hinzuzufügen, jedoch fügt diese Funktion die Route nicht dem Linux-Kernel hinzu. Die Edge-Funktion fügt die Route nur der FIB (Forwarding Information Base) hinzu. Dies führt dazu, dass der Verwaltungsvorgang des Edge einen Fehler auslöst, da in der Routentabelle des Linux-Kernels keine Route vorhanden ist, damit das Paket beendet werden kann, und die Site ist effektiv offline.

-

Behobenes Problem 79598: Bei einem Kundenunternehmen, das Zscaler mit redundanten Tunneln verwendet, wechselt der Datenverkehr bei einem Failover vom primären zum sekundären Tunnel schneller als erwartet zurück zum primären Tunnel.

Das erwartete Verhalten besteht darin, dass der primäre Zscaler-Tunnel aktiviert wird und der Datenverkehr den sekundären Tunnel weitere 30 Minuten verwendet, bevor der Datenverkehr dann zurück zum primären Tunnel geleitet wird. Dadurch wird sichergestellt, dass der primäre Tunnel stabil ist und weniger wahrscheinlich ist, dass er wieder ausfällt und ein weiteres Datenverkehrs-Failover erzwungen wird. Bei diesem Problem wird der Datenverkehr in weniger als 30 Minuten zum primären Tunnel geleitet.

-

Behobenes Problem 91164: Ein Hub Edge-Hub mit konfigurierter Hochverfügbarkeit leitet nach einem HA-Failover möglicherweise keinen Internet-Backhaul-Datenverkehr weiter.

Der Standby-Edge legt die Zielroute für Internet-Backhaul-Flows nicht fest, wenn der Backhaul-Flow so konfiguriert ist, dass er über eine statische Route über eine geroutete Schnittstelle geleitet wird, bei der das WAN-Overlay deaktiviert ist.

-

Behobenes Problem 92421: Wenn ein öffentliches und privates Overlay auf derselben Edge-Schnittstelle mit unterschiedlichen benutzerdefinierten VLAN-Tags konfiguriert sind, besteht die Möglichkeit, dass der geroutete Underlay-Datenverkehr verworfen wird.

Wenn ein öffentliches und privates Overlay auf derselben Schnittstelle mit unterschiedlichen benutzerdefinierten VLAN-Tags konfiguriert sind, erlernt der Edge möglicherweise die ARP-Einträge mit den falschen VLAN-Tags, was dazu führt, dass der Datenverkehr verworfen wird.

-

Behobenes Problem 96334: Auf einem VMware SASE Orchestrator, bei dem sich die IP-Adresse häufig ändert, verlieren die VMware SD-WAN Edges möglicherweise den Kontakt mit dem Orchestrator und werden als offline gemeldet.

In diesem Szenario, in dem sich die Orchestrator-IP-Adresse häufig ändert, reagieren die Edges auf jede Änderung der Orchestrator-IP-Adresse, indem sie die Quelle des Verwaltungsdatenverkehrs von einer Loopback-Schnittstelle in die IP-Adresse des GE1-Ports ändern, selbst wenn der Orchestrator für die ausschließliche Verwendung der Loopback-Schnittstelle als Quelle konfiguriert ist. Dies führt dazu, dass die Edges den Kontakt mit dem Orchestrator verlieren, und obwohl sich dies nicht auf den Kundendatenverkehr auswirkt, verhindert dieses Problem, dass Konfigurationsaktualisierungen und Überwachung wie erwartet funktionieren.

-

Behobenes Problem 99162: Wenn ein VMware SD-WAN Edge häufige Tunnel-Flaps aufweist, kann dies zu einem Anstieg des Arbeitsspeicherverbrauchs führen und möglicherweise dazu führen, dass der Edge defensiv neu gestartet wird, um den Arbeitsspeicher wiederherzustellen.

Der betroffene Edge-Arbeitsspeicher ist das vc_edge_route-Objekt, das der Edge-Dienst nicht löscht, nachdem jede Instanz eines Tunnels abgebrochen und dann neu erstellt wird. Wie bei einem Arbeitsspeicherverlust löst der Edge einen Neustart des Diensts aus, um den Arbeitsspeicher zu leeren. Dies kann den Benutzerdatenverkehr für 10 bis 15 Sekunden unterbrechen.

-

Behobenes Problem 104776: Für einen Kunden, der eine VMware SD-WAN Edge-Schnittstelle für PPPoE konfiguriert, enthält der Edge die 802.1P-PRI-Bits für ausgehenden Datenverkehr, wenn die WAN-Overlay-Einstellungen für diese Schnittstelle die 802.1P-Einstellung enthalten.

Der Edge enthält nicht die konfigurierbare Option für netifd, um „EGRESS-Prioritätszuordnungen“ für PPPoE-Schnittstellen festzulegen. Dies führt dazu, dass der Edge diese Pakete nicht mit PRI markiert.

-

Behobenes Problem 104786: Für ein Kundenunternehmen, das mithilfe einer Hub- oder Cluster-Interconnect-Topologie bereitgestellt wird, funktioniert die automatische Neuverteilung von Tunneln zwischen zwei Verbindungsclustern nicht.

Die Neuverteilung von miteinander verbundenen Clustern erfolgt nicht bei einem steigenden Cluster Score oder einem BGP-Flap, was auftreten sollte und aufgrund des Ungleichgewichts bei der Tunnelnutzung zu Datenverkehrsproblemen führen kann.

-

Behobenes Problem 105034: Die SNMP-Abfrage nach der CPU und dem Arbeitsspeicher eines VMware SD-WAN Edge ergibt immer ein Null als Antwortwert.

Die SNMP-Abfrage nach CPU und Arbeitsspeicher im Rahmen der Edge-Integritätsstatistik ergibt immer einen Antwortwert von Null. Als Lösung wird CPU-Auslastung (CPU utilization) nun in Durchschnittliche CPU-Last (CPU load average) umbenannt und die Arbeitsspeicherauslastung wird ebenfalls als Antwort angezeigt.

-

Behobenes Problem 106160: Wenn ein als Edge konfigurierter DNS-Server und ein Gateway des nächsten Hops für eine Edge-Schnittstelle definiert sind, für die Clients den DNS-Server abfragen, gibt es keine Antwort.

Das DNS-Anforderungspaket wird vom Edge-DNS-Server erwartungsgemäß empfangen. Das Antwortpaket durchsucht jedoch eine Routentabelle basierend auf einer iptables-Verbindungsverfolgung, findet die Gateway-IP-Adresse des nächsten Hops und löst die MAC-Adresse auf. Das Ergebnis ist, dass das DNS-Antwortpaket die MAC-Adresse des Gateways und nicht den Absender verwendet.

-

Behobenes Problem 106992: Für ein Kundenunternehmen, das mithilfe einer Hub- oder Cluster-Interconnect-Topologie bereitgestellt wird, stellt der Kunde möglicherweise fest, dass die Hub-Cluster keine Overlays zwischen ihnen bilden können.

Hub-Cluster-Mitglieder mit aktivierter Interconnect-Verbindung können aufgrund veralteter Hub-Cluster-Zuordnung möglicherweise keine Overlays einrichten. Die einzige Möglichkeit, dieses Problem zu beheben, besteht darin, die Verbindung auf den Hub-Clustern zu deaktivieren und dann wieder zu aktivieren.

-

Behobenes Problem 107550: Bei Kundenunternehmen, in denen Nicht-SD-WAN-Ziele über Gateways bereitgestellt werden, beobachtet ein Benutzer möglicherweise, dass einige IPsec-verschlüsselte Pakete im Pfad verworfen werden.

Die aktuelle Implementierung verwendet einen TTL-Wert (Time-to-live) für den inneren IP-Header, der nicht mit der RFC-Anforderung übereinstimmt. Dies führt dazu, dass der TTL-Wert erstellt werden muss. Wenn der Absender des Pakets einen niedrigen TTL-Wert verwendet, besteht die Möglichkeit, dass dieses Paket sein Ziel nicht erreicht.

-

Behobenes Problem 108111: Wenn ein Operator- oder Partnerbenutzer versucht, ein VMware SD-WAN Gateway mit dem Befehl debug.py --bgp_agg_dump zu debuggen, verfügt der Befehl nicht über eine ordnungsgemäße Hilfezeichenfolge.

Die Hilfezeichenfolge erläutert, welche Argumente verwendet werden (Beispiel: [[v4 | v6 | all] ...]]), und bei diesem Problem fehlt diese Zeichenfolge für den Debug-Befehl.

-

Behobenes Problem 109830: Kombinationen aus bestimmten PPTP-VPN-Clients und ‑Servern (Punkt-zu-Punkt-Tunnelprotokoll) sind möglicherweise nicht in der Lage, eine Verbindung nach einer Unterbrechung sofort wiederherzustellen, wenn 1:1-NAT mit dem PPTP-Server hinter dem Edge verwendet wird und sich der Client im Internet befindet.

Es wurde bestätigt, dass dieses Problem bei Windows Server 2016 und Windows 10-Client auftritt, aber es kann auch bei anderen Versionen auftreten. Das Problem wird dadurch verursacht, dass der Server dieselbe PPTP-Call-ID für die neue Verbindung verwendet, während der Client eine neue Call-ID verwendet. Wenn die Server-Call-ID für die neue Verbindung wiederverwendet wird, wird sie von der Firewall nicht als solche erkannt.

Ohne einen Fix für dieses Problem kann ein Benutzer die veraltete PPTP-Verbindung aus der NAT-Tabelle leeren, um die Konnektivität wiederherzustellen.

-

Behobenes Problem 112115: Bei einem VMware SD-WAN Edge mit hoher CPU-Auslastung kann es zu einem Ausfall und Neustart des Datenebene-Diensts zu Wiederherstellungszwecken kommen.

Unter hohen CPU-Bedingungen können mehrere von einer Mutex-Überwachung ausgelöste Dienstausfälle auftreten, weil ein Thread mit niedrigerer Priorität die Debug-Ringsperre erhält. Die Lösung dieses Problems ist eine Verbesserung der Datenebene, durch die dieser Thread ohne Sperren und ohne Warten auskommt.

-

Behobenes Problem 112509: Bei einem VMware SD-WAN Edge, der für die Verwendung einer VNF konfiguriert ist, kann es zu einem Ausfall und Neustart des Datenebene-Diensts kommen.

Das Problem wird auf die SKB-Verarbeitung (Netzwerkpuffer) zurückgeführt. In einigen Fällen fehlt die SKB-Zuteilungsprüfung, und dies kann den Ausfall des Edge-Diensts auslösen.

-

Behobenes Problem 113877: Bei Kunden, die BGP-/GRE-LAN konfigurieren und TGW GRE verwenden, treten BGP-Flaps und eine Unterbrechung des Datenverkehrs auf dem sekundären TGW-Tunnel in allen Segmenten auf, wenn die BGP-Konfiguration für TGW GRE im globalen Segment geändert wird.

Wenn der Kunde eine BGP-Konfiguration von TGW GRE im globalen Segment ändert, verengt sich der sekundäre Tunnel im globalen und in anderen Segmenten, was zu einem Zurücksetzen der BGP-Verbindung und einer Neukonvertierung sowie einer Unterbrechung des Datenverkehrs führt. Die BGP-Verbindung wird erneut aufgebaut, und der Datenverkehr wird wiederhergestellt.

-

Behobenes Problem 114529: Wenn ein Benutzer bei LTE-Edge-Modellen (510-LTE, 610-LTE) die CELL-Konfigurationen im Orchestrator auch nach der Aktivierung von CELL1/CELL2 nicht festgelegt hat und weder ein Standardanbieter noch Standardkonfigurationen ausgewählt sind, löst der Edge einen Konfigurationsfehler aus.

Wenn ein Benutzer die CELL1/CELL2-Schnittstelle eines LTE-Edge über die Seite Konfigurieren (Configure) > Edge > Gerät (Device) > Schnittstelle (Interface) aktiviert und keinen Betreiber bzw. kein Netzwerk aus der Liste auswählt, wird dieses Feld leer an den Edge übertragen. Nach dem Lesen des Felds gibt der Edge einen Fehler mit dem Hinweis aus, dass ///es nicht zu einem der verfügbaren SPNs gehört. Dieser Fehler kann im Abschnitt Ereignisse (Events) des Orchestrators angezeigt werden.

-

Behobenes Problem 114659: Der Debugging-Befehl tcpdump.sh funktioniert nicht für ein VMware SD-WAN Gateway.

Der AppArmor-Sicherheitsprozess des Gateways blockiert den Zugriff auf /dev/pts/*-Terminals. Dies führt dazu, dass der Prozess vctcpdump beendet wird und tcpdump.sh keine Informationen zu stdout erfasst.

Auf einem Gateway ohne einen Fix für dieses Problem besteht die Problemumgehung darin, den Befehl tcpdump.sh-w auszuführen, um die Ausgabe in einer Datei zu speichern, da dieses Verfahren weiterhin funktioniert.

-

Behobenes Problem 114854: Bei der Fehlersuche an einem VMware SD-WAN-Edge-Modell 610 mit aktiviertem DPDK zeigt eine Packet Capture-Ausführung über den Orchestrator oder mit tcpdump.sh oder vctcpdump, dass das VLAN-Tag für den Rückdatenverkehr fehlt.

Das Fehlen von VLAN-Tags für Rückdatenverkehr wirkt sich auf die Fähigkeit eines Benutzers aus, ein Netzwerkproblem mit einer beliebigen Version eines Edge 610 erfolgreich zu beheben.

-

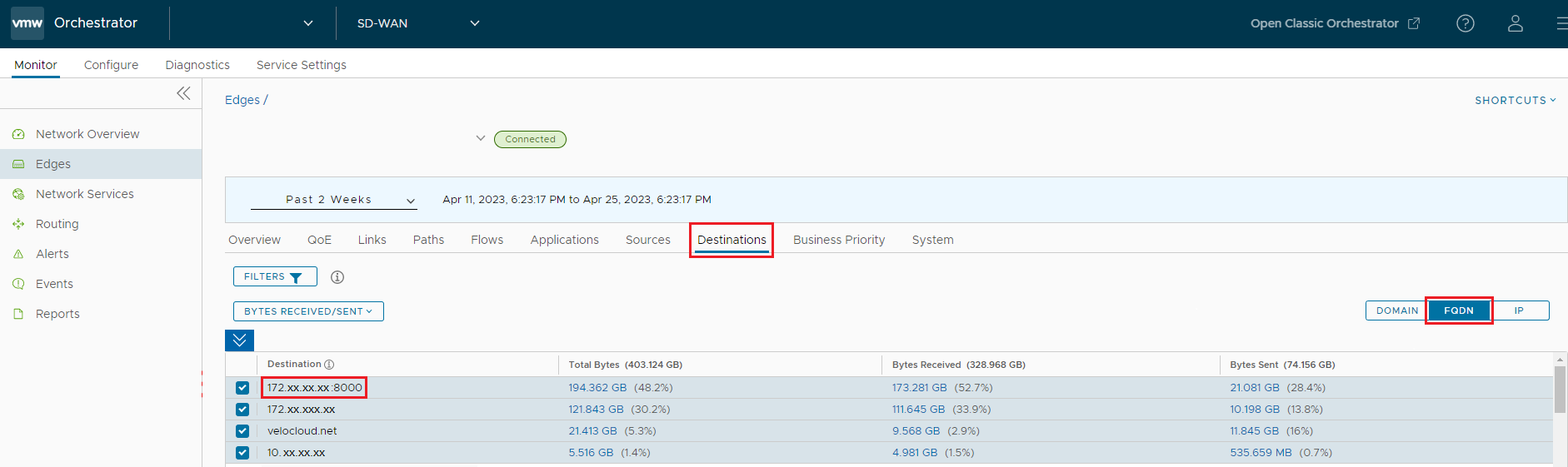

Behobenes Problem 114938: Bei der Betrachtung von „Überwachen (Monitor) > Edges > Ziele (Destinations)“ für ein Kundenunternehmen kann ein Benutzer einen falschen Domänennamen für eine Destination feststellen.

Diese ungültigen Hostnamen können den DNS-Cache des Edge vollständig füllen und zu Max DNS reached-Ereignissen führen, sodass die gültigen Hostnamen können danach nicht mehr hinzugefügt werden können. Das Problem wird dadurch verursacht, dass die Deep Packet Inspection (DPI)-Engine des Edge ungültige Hostnamen (z. B. IP-Adresse oder IP-Adresse:Port) in den DNS-Cache des Edge einfügt.

-

Behobenes Problem 114988: Die ICMPv6-Meldung „Paket zu groß (Packet Too Big)“ wird weder von einem noch über ein VMware SD-WAN Gateway empfangen.

Der Gateway-Datenpfad verbraucht alle ICMPv6-Meldungen vom Wert „Paket zu groß (Packet Too Big)“ lokal. Der Fix stellt sicher, dass das Gateway das entsprechende Ziel sendet.

-

Behobenes Problem 115148: Wenn ein Kunde einen Cloud-Security-Service mit redundanten Tunneln (d. h. aktiven und Standby-Tunneln) einsetzt und die L7-Integritätsprüfung aktiviert ist, kann es vorkommen, dass der Standby-CSS-Tunnel aktiv bleibt, wenn der primäre CSS-Tunnel ausfällt und dann wieder aktiviert wird.

Wenn der Standby-Tunnel aktiv ist, wenn die L7-Integritätsprüfung aktiviert ist, und diese Funktion dann deaktiviert wird, bevor der primäre CSS-Tunnel wieder aktiviert wird, kann der Standby-Tunnel auf unbestimmte Zeit inaktiv bleiben. Die Ursache des Problems liegt darin, dass das Gateway den Status von L7 für den primären Tunnel überprüft, obwohl die L7-Integritätsprüfung ausgeschaltet ist und der Status als „Inaktiv (down)“ angezeigt wird. Infolgedessen geht das Gateway davon aus, dass der primäre Tunnel deaktiviert ist und hält den Standby-Tunnel aktiv.

Auf einem Edge ohne Fix für dieses Problem kann ein Benutzer das Problem für diesen Standort beheben, indem er Remote-Aktionen (Remote Actions) > Edge-Dienst neu starten (Edge Service Restart) ausführt.

-

Behobenes Problem 115225: Wenn ein VMware SD-WAN Edge eine große Anzahl von Tunnel-Flaps aufweist, kann dies aufgrund eines Arbeitsspeicherverlusts zu einer erhöhten Arbeitsspeichernutzung führen.

Beim Durchsuchen der Protokolle beobachtet ein Benutzer einen Anstieg des vc_edge_route-Arbeitsspeicherobjekts, bei dem zahlreiche Tunnel-Flaps als Folge von arbeitsspeicherbedingten Arbeitsspeicherverlusten im Zusammenhang mit der Edge-Route auftreten.

-

Behobenes Problem 115262: Wenn ein Kundenunternehmen BGP für das Routing verwendet, wird eine BGP-Nachbarschaft mit einer sekundären IP-Adresse auf einem VMware SD-WAN Edge möglicherweise nicht angezeigt.

Wenn ein Benutzer zuerst den BGP-Nachbarn konfiguriert und dann die entsprechende sekundäre IP-Adresse auf einer VLAN-Schnittstelle konfiguriert, wird die BGP-Sitzung nicht gestartet, da die BGP-Schnittstelle nicht mit dem Entfernen/Hinzufügen der sekundären IP-Adresse auf einer VLAN-Schnittstelle aktualisiert wird.

-

Behobenes Problem 115604: Bei einem VMware SD-WAN Edge oder Gateway kann es zu einem Ausfall des Datenebene-Diensts kommen, wodurch ein Speicherauszug mit einem Assert in der Protokollierung erzeugt wird.

Wenn ein Edge oder Gateway ein beschädigtes Paket verarbeitet, kann die Software auf ein Problem stoßen, bei dem die tatsächliche Länge des Benutzerpakets größer ist als der interne Paketpuffer. Es wird erwartet, dass das Gateway diese Art von Paketen verwirft und verhindert, dass sie an den Edge gesendet werden, aber stattdessen werden sie verarbeitet, was zu einem Dienstfehler und Neustart führt.

-

Behobenes Problem 115869: Tunnel werden während des Upgrade-Vorgangs zu einem VMware SD-WAN Gateway neu hergestellt.

In einer skalierten Umgebung, in der 1000 Tunnel und Peers mit einem Gateway verbunden sind, wechselt der Datenverkehr beim Upgrade eines Gateways standardmäßig zum sekundären Gateway, um eine kurze Ausfallzeit zu gewährleisten und den Datenverkehrsfluss schnell wieder aufzunehmen. Wenn das Upgrade-Skript auf dem zu aktualisierenden Gateway (von 4.5.1 auf 5.2.0 oder von 5.0.1 auf 5.2.0 oder 5.1.0 auf 5.2.0) ausgeführt wird, werden die Tunnel auf dem zu aktualisierenden Gateway wieder aktiviert und der Datenverkehr wechselt erneut vom sekundären Gateway zum Gateway, das aktualisiert wird. Wenn das Skript dann beendet wird, muss das Gateway erneut einen Neustart durchführen und der Datenverkehr wird erneut auf ein sekundäres Gateway umgeschaltet. Dies kann zu erheblichen Unterbrechungen des Kundendatenverkehrs für Datenverkehr vom Typ MultiPath über das Gateway führen.

Auf einem Gateway ohne einen Fix für dieses Problem besteht die Problemumgehung darin, darin, den Neustart von vc_proc_mon restart aus dem Skript nach der Installation auf einen Zeitpunkt nach Abschluss des Upgrades zu verschieben.

-

Behobenes Problem 115904: Wenn ein Benutzer ein Diagnosepaket für einen VMware SD-WAN Edge mithilfe des VMware SASE Orchestrator auslöst, kann es auf dem Edge zu einem Ausfall des Datenebene-Diensts, dem Generieren eines Core-Fehlers und einem Neustart zur Wiederherstellung kommen.

Ein Benutzer kann ein Edge-Diagnosepaket auf der Seite SD-WAN > Diagnose (Diagnostics) > Diagnosepaket (Diagnostic Bundle) generieren. Wenn diese Aktion durchgeführt wird, kann eine Race-Bedingung zwischen dns_name_cache (Hinzufügen und/oder Löschen) und dem DNS-Namenscache auftreten, was dazu führt, dass der Edge-Dienst versucht, auf ein verwendetes oder gelöschtes Element zuzugreifen, was einen Dienstfehler mit einem SIGSEGV- oder SIGBUS-Grund auslöst.

-

Behobenes Problem 116049: Der VPN-Status eines als Sicherung konfigurierten WAN-Links kann in den Status AUSFALL (DEAD) anstatt in den erwarteten STANDBY-Status wechseln.

Die Auswirkungen auf den Kunden werden verringert, da die Funktion „Backup-WAN-Link“ (Link wird AKTIV, wenn andere Pfade ausfallen) davon unberührt bleibt. Der als AUSFALL (DEAD) angezeigte Benutzeroberfläche-Status des WAN-Links kann jedoch zur Verwirrung beim Kunden führen. Wenn der Backup-WAN-Link tatsächlich ausgefallen ist, kann der Kunde auf der Seite Edge > Überwachen (Monitor) nicht erkennen, wenn dieses Problem aufgetreten ist.

Dieses Problem kann auftreten, wenn das Unternehmen mit einem Partner-Gateway verbunden ist und die konfigurierte BGP-Übergabe-IP-Adresse keine IP-Adresse einer Edge-Schnittstelle in diesem Segment ist. In diesem Szenario können die Backup-Link-Prüfmeldungen des Edge verworfen werden. Dies führt dazu, dass die als Backups für Edges konfigurierten WAN-Links als AUSFALL (DEAD) anstatt als STANDBY markiert werden können, obwohl der Link aktiv ist.

-

Behobenes Problem 116059: Für eine Unternehmens-Site des Kunden, die mit einer Hochverfügbarkeitstopologie bereitgestellt wird, in der VNFs verwendet werden, schlägt die Konnektivität zu einer Standby-Edge-VNF über den im VNF-Verwaltungs-VLAN vorhandenen VNF-Manager fehl.

Wenn ein VNF-Manager im VNF-Verwaltungs-VLAN bereitgestellt wird, kann ein falscher MAC-Adresseintrag in der Weiterleitungsdatenbank (FDB) der Standby-VNF-Verwaltungs-Bridge erlernt werden. Dieser Eintrag bleibt auch dann bestehen, wenn die Standby-Bridge-Ports auf einen deaktivierten Zustand festgelegt wurden. Dies führt dazu, dass die Standby-Edge-VNF-Konnektivität vom VNF-Manager aus fehlschlägt.

-

Behobenes Problem 116199: Wenn in einem Kundenunternehmen, in dem Hub und Cluster Interconnect konfiguriert ist, der Tunnel zwischen einem Spoke-Edge und einem Hub oder Cluster ausfällt, können die Routen von den Remote-Spoke-Edges nicht widerrufen werden.

Dieses Problem kann sich auf den Kundendatenverkehr auswirken, der diese veralteten Routen verwendet, und kann nur vorübergehend durch erneutes Initiieren der Routen behoben werden.

-

Behobenes Problem 116257: Bei einem VMware SD-WAN Edge, der über ein Partner-Gateway verbunden ist, bei dem eine NAT-Übergabe für einen Remoteserver konfiguriert ist, kann der Datenverkehr von diesem Server an den Edge unterbrochen werden.

Wenn der Datenverkehr anfänglich nicht vom Edge zum Remoteserver verschlüsselt und dann mit einem verschlüsselten Flag aktualisiert wird, wird der umgekehrte Datenverkehr auf dem Edge aufgrund eines Fehlers bei der Routensuche verworfen, sobald die Route aktualisiert wurde.

Das Problem kann vorübergehend behoben werden, indem Flows auf dem betroffenen Edge geleert werden.

-

Behobenes Problem 116368: Die Routing-Protokolle auf einem VMware SD-WAN-Gateway erreichen möglicherweise die Kapazität und sammeln keine zusätzlichen Einträge an.

Dieses Problem wird dadurch verursacht, dass in der Routing-Software des Gateways die Konfiguration der Protokollrotation fehlt, deren Zweck darin besteht, die Routing-Protokolle zu rotieren, bevor die Kapazität erreicht wird, sodass neue Protokolleinträge hinzugefügt werden können. Ohne diese Konfiguration rotieren die Routing-Protokolle nicht und führen dazu, dass Operatoren und Partner potenziell kritische Protokolleinträge für ein Gateway fehlen.

-

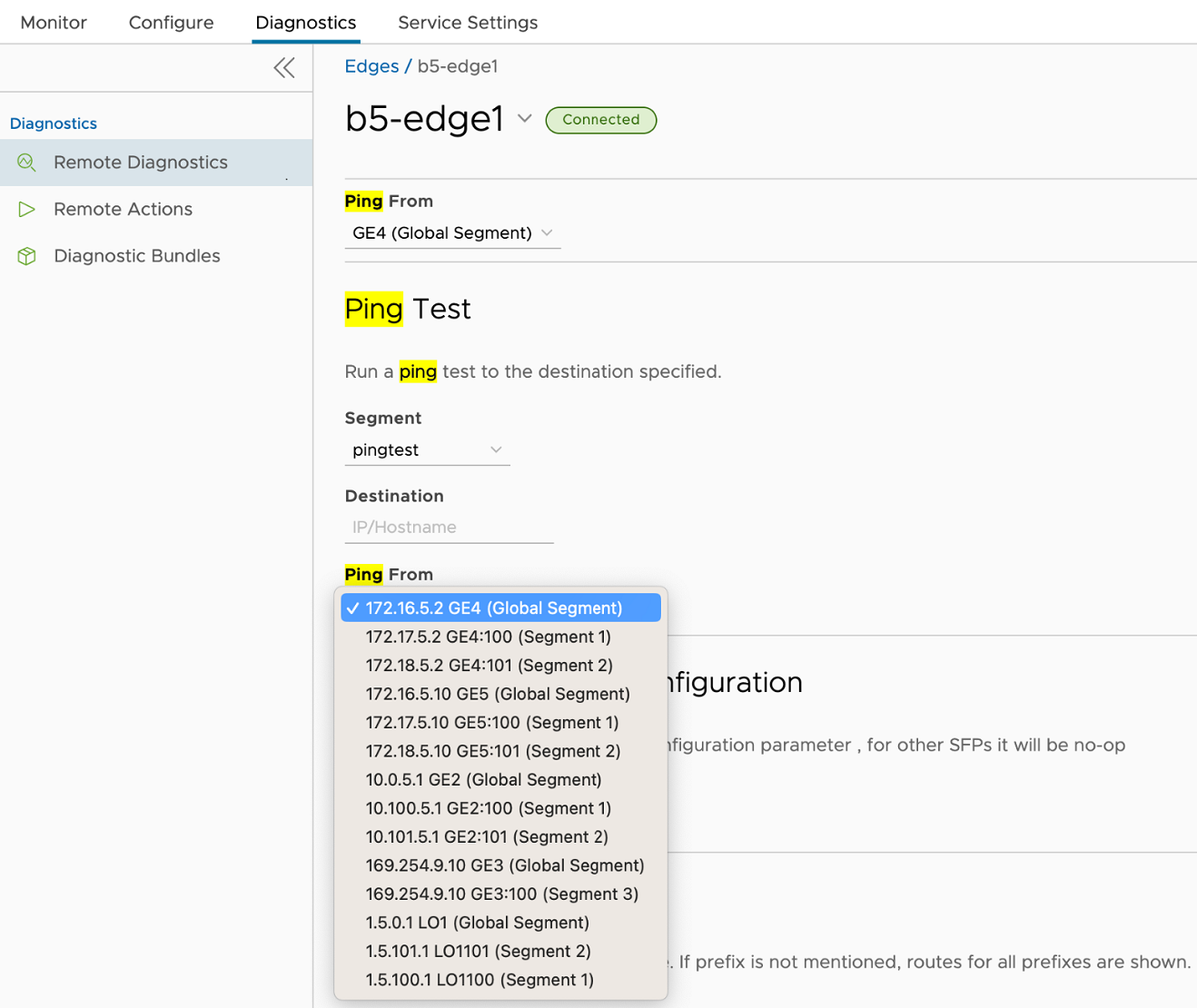

Behobenes Problem 116428: In einer Kundenbereitstellung, bei der mehrere Segmente konfiguriert sind und jedes nicht globale Segment einen benutzerdefinierten Namen hat, zeigt das Dropdown-Menü zur Auswahl einer Schnittstelle beim Ausführen von „Remote-Diagnose (Remote Diagnostics) > Ping-Test (Ping Test)“ nicht den benutzerdefinierten Namen für jedes Segment an.

Anstelle des benutzerdefinierten Namens für jedes nicht globale Segment sieht der Benutzer einen generischen Namen mit einer Zahl: Segment 1, Segment 2 usw. Dies ist das Ergebnis der Hartkodierung des Segmentnamens durch den Edge für jedes nicht globale Segment.

-

Behobenes Problem 116827: Bei einem VMware SD-WAN Edge kann es zu einem Ausfall des Datenebene-Diensts und einem Neustart zur Wiederherstellung kommen.

Beim Edge kann dieses Problem aufgrund einer Race-Bedingung während des Edge-Starts auftreten, die dazu führt, dass der Edge-Dienst aufgrund nicht initialisierter Daten fehlschlägt.

-

Behobenes Problem 116894: 1:1-NAT funktioniert nicht ordnungsgemäß, wenn sich die externe IP-Adresse und die Quell-IP-Adresse im selben Subnetz befinden.

Mit dieser 1:1-NAT-Konfiguration ändert der Edge den Quellport während der NAT-Übersetzung. Das Ergebnis ist ein Rückgang des Datenverkehrs, der mit dieser Regel für eingehenden Datenverkehr übereinstimmt.

-

Behobenes Problem 116916: Edge-Pfade zu Peer-Edges und -Gateways können nach dem Hinzufügen oder Löschen einer IPv6-Kernel-Standardroute zu bzw. aus einem beliebigen Ziel über eine Edge-Schnittstelle, die vom Edge-Verwaltungsprozess verwendet wird, ausfallen.

Die Edge-Pfade können beim Hinzufügen oder Löschen einer IPv6-Kernel-Standardroute ausfallen, die eine beliebige Schnittstelle umfasst, die vom Edge-Verwaltungsprozess verwendet wird, um Pfade mit anderen Knoten (also Edge oder Gateways) zu erstellen.

Wenn dieses Problem ohne Fix auftritt, muss ein Benutzer die IPv6-Route entfernen und den Dienst neu starten.

-

Behobenes Problem 116925: FTP-Datenverkehr kann von der DPI-Engine (Deep Packet Inspection) des VMware SD-WAN Edge fälschlicherweise als generisches TCP klassifiziert werden.

Dies hat erhebliche Auswirkungen auf einen Kunden, der eine Business Policy oder eine Firewallregel verwendet, die für FTP-Datenverkehr vorgesehen ist, da die Regel nicht funktioniert.

Der FTP-Datenverkehr wird als APP_TCP und nicht als APP_FTP_DATA klassifiziert. Dies liegt daran, dass die FTP-Steuerungs-Flows aus dem Kontext der DPI-Engine entfernt werden, sobald die Klassifizierung abgeschlossen ist. Damit der FTP-Datenverkehr jedoch ordnungsgemäß klassifiziert werden kann, sollte der Flow in der DPI-Engine beibehalten werden.

-

Behobenes Problem 117037: Bei Kunden, die eine Hub/Spoke-Topologie verwenden, bei der mehrere WAN-Links zum Senden und Empfangen von Datenverkehr vom Spoke Edge zum Hub Edge verwendet werden, kann die Leistung für Datenverkehr, der durch Business Policies gesteuert wird, geringer als erwartet ausfallen, da die WAN-Links die Bandbreite der WAN-Links nicht aggregieren.

SD-WAN verwendet einen Zähler für die Anzahl der Pakete, die in einer Warteschlange für die erneute Sequenzierung zwischengespeichert werden. Dieser Zähler wird pro Peer verwaltet und dient dazu, sicherzustellen, dass nur 4K-Pakete pro Peer gepuffert werden. Unter bestimmten Bedingungen kann dieser Indikator negativ werden. Vor Version 4.2.x wurde, wenn dieser Zähler negativ wurde, der entsprechende Zähler sofort wieder auf 0 zurückgesetzt, nachdem die Pakete in der Warteschlange für die erneute Sequenzierung geleert wurden. Ab Version 4.3.x wird dieser Zähler jedoch automatisch aktualisiert, um sicherzustellen, dass der Zähler innerhalb der erwarteten Grenzen bleibt.

Das Ergebnis dieser Verhaltensänderung kann dazu führen, dass die Zählerabrechnung nicht korrekt ist und die Warteschlange für die erneute Sequenzierung auf einer sehr hohen Zahl verbleibt, worauf SD-WAN mit dem Leeren jedes einzelnen Pakets reagiert. Diese Maßnahme verhindert nicht nur die Bandbreitenaggregation, sondern kann auch die Effektivität von Datenströmen verringern, die sonst über eine einzige Verbindung laufen würden.

Bei Edges ohne Fix für dieses Problem besteht die Abhilfe darin, Business Policies zu konfigurieren, die übereinstimmenden Datenverkehr auf einen einzigen obligatorischen Link lenken.

-

Behobenes Problem 117314: Wenn bereits ein ICMP-Flow zwischen einem Quell- und Ziel-IP-Adresspaar besteht, funktioniert eine Firewallregel, die eine Objektgruppe/Dienstgruppe (Typ und Code) zum Filtern von ICMP-Paketen verwendet, möglicherweise nicht.

Im Rahmen einer Revision der Firewallfunktion wurden die für die Zwischenspeicherung des ICMP-Typs und ‑Codes eingeführten Änderungen zurückgesetzt. Dies wirkte sich auf Firewallregeln aus, die eine Dienstgruppe mit einem ICMP-Typ und ‑Code verwendeten (z. B. ICMP-Umleitungstyp 5 und Code 0). Wenn bereits ein Flow zwischen einer Quell- und einer Ziel-IP-Adresse besteht, wird ICMP-Verkehr, der den Regeln für diesen Flow entsprechen sollte, nicht berücksichtigt, und nur die ersten Pakete einer Sitzung entsprechen den Firewallregeln. Das Problem wirkt sich entweder auf IPv4- oder IPv6-ICMP-Flows aus.

Das Leeren von Flows zur Erstellung neuer ICMP-Flows wird das Problem vorübergehend beheben.

-

Behobenes Problem 117320: Für einen Kunden mit aktivierter statusbehafteter Firewall und eingeschaltetem Syslog enthalten Syslog-Meldungen für Datenverkehr, der einer LAN-seitigen NAT-Regel entspricht, nicht die Quell-IP-Adresse.

Es wird erwartet, dass eine vollständige Syslog-Meldung für beliebigen Datenverkehr die Quell-IP-Adresse enthält, insbesondere für Datenverkehr, der NAT verwendet.

-

Behobenes Problem 117831: Die Standard-Firewallregeln des VMware SD-WAN Gateways verhindern, dass der Linux Azure-Agent nach dem Start des SD-WAN-Diensts mit der Azure-Fabric kommuniziert.

Dies hat zwar keine Auswirkungen auf die SD-WAN-Funktion, bestimmte Metriken können aber im Azure-Portal für die VM des Gateways fehlen.

Der Linux Azure-Agent benötigt ausgehende Kommunikation über die Ports 80/TCP und 32526/TCP mit WireServer (168.63.129.16). Nach dem Start des Gateway-Diensts wird Port 32526 blockiert.

-

Behobenes Problem 117838: Bei einem VMware SD-WAN Edge kann es zu einem Ausfall des Datenebene-Diensts kommen, wodurch ein Core-Fehler generiert und ein Neustart zur Wiederherstellung ausgelöst wird.

Dieses Problem kann auftreten, wenn der Edge ein ike-Paket mit einer im Vergleich zu ike_ds nicht übereinstimmenden Version empfängt. Das Problem wird verursacht, wenn der Edge-Dienst nicht übereinstimmende Versionspakete verarbeitet und eine Mutex-Sperre verwendet, um einen Cookiewert in ike_ds zu ändern. Tritt jedoch ein Versionskonflikt auf, löst der Edge eine SA-Löschung (Security Association, Sicherheitsverbindung) aus, die erneut versucht, Mutex auf demselben ike_ds zu verwenden. Dies führt zu einem Edge-Deadlock und einem Dienstausfall mit anschließendem Neustart.

-

Behobenes Problem 117943: Auf einem VMware SD-WAN Edge mit WLAN-Fähigkeit kann die automatische Kanalauswahl für einige Länder dazu führen, dass der Edge Kanäle auswählt, die entweder zu einer schlechten WLAN-Leistung oder sogar zu einem vollständigen Ausfall des WLANs führen.

In einigen Ländern, wie z. B. in Großbritannien, dauert es sehr lange, bis das WLAN hochgefahren wird, wenn es für das 5-GHz-Band konfiguriert ist (oder es kann sogar ganz ausfallen). Die automatische Kanalauswahl für das 5-GHz-Band kann in bestimmten Ländern dazu führen, dass ungeeignete Kanäle ausgewählt werden - entweder Kanäle mit sehr geringer Leistung oder Kanäle, die eine Radarerfassung erfordern (was den Start verzögern oder verhindern kann).

Wenn Sie auf einem Edge ohne Fix für dieses Problem das 5GHz-Band in einem europäischen Land auswählen, konfigurieren Sie den Funkkanal explizit auf 36, 40, 44 oder 48 (anstatt ihn auf „auto“ zu belassen).

-

Behobenes Problem 118097: Ein Operator- oder Partnerbenutzer stellt beim Debuggen eines VMware SD-WAN-Gateways möglicherweise fest, dass der Befehl debug.py --path kein Ergebnis zurückgibt.

Das Problem wird durch einen nicht verarbeiteten Schlüssel bei Vorhandensein eines vorübergehenden Tunnels verursacht, wodurch der Befehl debug.py --path während der Verarbeitung vorübergehender Pfade durch das Gateway unterbrochen wird.

-

Behobenes Problem 118348: Wenn ein Benutzer für ein Kundenunternehmen, das mit einer erweiterten Hochverfügbarkeitstopologie bereitgestellt wird, DHCP auf einer VMware SD-WAN Edge-Teilschnittstelle aktiviert, kommt es auf dem HA-Edge unter Umständen zu einem Ausfall des Datenebene-Diensts, wodurch ein Core-Fehler generiert und ein Neustart zur Wiederherstellung ausgelöst wird.

Tritt dieses Problem auf dem aktiven Edge auf, wird ein HA-Failover ausgelöst und der Standby-Edge wird heraufgestuft. Tritt dieses Problem auf einem Standby-Edge auf, erfolgt zwar kein Failover, aber der Datenverkehr, der die WAN-Links des Standby-Edge verwendet, wird kurzzeitig unterbrochen.

-

Behobenes Problem 118436: DNS-Datenverkehr kann unter Umständen nicht zu einem Underlay-DNS-Server weitergeleitet werden.

Dieses Problem kann auftreten, wenn die geroutete Schnittstelle eines VMware SD-WAN Edge ohne Gateway und DHCPv6 mit IPv6-Schnittstelle als IP-Adresse des DNS-Servers, aber ohne IPv6-Standardroute auf einem Partner-Gateway konfiguriert ist. In dieser Konfiguration wird die DNS-Antwort des Underlays vom Edge verworfen.

-

Behobenes Problem 118591: Für eine Unternehmens-Site des Kunden, die eine erweiterte Hochverfügbarkeitstopologie verwendet, kann es beim Standby-HA-Edge zu häufigen Schnittstellen-Flaps kommen.

Wenn bei erweiterter HA-Bereitstellung eine hohe Anzahl von Flows gesendet oder eine hohe Anzahl von Routen installiert wird, wird der Zustand der Standby-Edge-Schnittstelle von AKTIV (UP) auf INAKTIV (DOWN) und wieder auf AKTIV (UP) geändert.

-

Behobenes Problem 119010: Auf den VMware SD-WAN-Edge-Modellen 520 und 540 leitet der Edge möglicherweise keinen Datenverkehr von einem VLAN an den LAN-Ports 1 bis 4 an ein VLAN an den LAN-Ports 5 bis 8 weiter und umgekehrt.

Die Edge-Modelle 520 und 540 verfügen über zwei LAN-Netzwerkkarten mit jeweils vier Ports für insgesamt 8 LAN-Ports. Wenn ein LAN für einen LAN-Port auf der ersten Portbank von Ports und ein anderes VLAN konfiguriert ist, das für einen LAN-Port auf der zweiten Portbank konfiguriert ist, verarbeitet der Edge diesen Datenverkehr nicht ordnungsgemäß und er wird verworfen.

-

Behobenes Problem 119033: Während eines Startvorgangs kann es beim VMware SD-WAN-Gateway zu einem Ausfall des Datenebene-Diensts kommen, sodass ein Neustart zur Wiederherstellung erforderlich ist.

Details zu NAT-Portzuteilungen werden absichtlich in einem gemeinsam genutzten Arbeitsspeichersegment außerhalb des Gateway-Dienstprozesses (verwaltet durch den NAD-Prozess) gespeichert. Dies wird durchgeführt, um sicherzustellen, dass der Gateway-Dienst seine NAT-Tabelle schnell neu initialisieren kann, wenn der Prozess neu gestartet wird. Es ist jedoch möglich, dass dieser persistente Zustand beschädigt wird, was dazu führt, dass der Gateway-Dienst sofort nach dem Neustart fehlschlägt.

Auf einem Gateway ohne Fix für dieses Problem kann das Leeren der NAT-Tabelle oder ein Neustart des Betriebssystems verhindern, dass dieses Problem auftritt.

-

Behobenes Problem 119466: Für eine Unternehmens-Site eines Kunden, die mit einer Hochverfügbarkeitstopologie bereitgestellt wird, kann der Datenverkehr, der einer n:1-NAT-Regel entspricht, nach einem HA-Failover fehlschlagen.

Wenn dieses Problem auftritt, werden LAN-seitige NAT-Einträge nicht mit dem Standby-Edge synchronisiert. Da n:1-NAT auch PAT (Port Address Translation) umfasst, können LAN-seitige NAT-Einträge nicht basierend auf der Konfiguration erstellt werden und müssen synchronisiert werden, um eine Unterbrechung des Datenverkehrs bei einem HA-Failover zu verhindern.

-

Behobenes Problem 119544: Wenn die ICMP-Echo-Antwort auf der Loopback-Schnittstelle eines VMware SD-WAN Edge deaktiviert ist, schlägt die L7-Integritätsprüfung mit dem Ergebnis fehl, dass der Edge ein Teardown eines CSS-Tunnels auslöst, für den die L7-Integritätsprüfung konfiguriert ist.

Darüber hinaus wird die Kommunikation zwischen Edge und Orchestrator unterbrochen, wenn der Verwaltungsdatenverkehr direkt weitergeleitet wird.

Wenn der Edge versucht, eine L7-Integritätsprüfungsanforderung (HTTP-SYN-Paket) zu senden, erreicht er die Loopback-Schnittstelle. Da die ICMP-Echo-Antwort (ICMP Echo Response) aber deaktiviert ist, werden die HTTP-Pakete verworfen. Wenn die L7-Integritätsprüfung kein ACK-Paket für das gesendete SYN-Paket erhält, schlägt die L7-Integritätsprüfung fehl, was zum Teardown des CSS-Tunnels führt.

Wenn der Edge versucht, HTTPS-Pakete an den Orchestrator zu senden, erreicht er ebenfalls die Loopback-Schnittstelle. Da ICMP-Echo-Antwort (ICMP Echo Response) aber deaktiviert ist, werden die HTTPS-ACK-Pakete verworfen.

-

Behobenes Problem 119811: Ein Kunde stellt möglicherweise fest, dass in seiner Ereignisliste pro Tag mehrere Edge-Ereignisse vom Typ MGD_WEBSOCKET_INIT und MGD_WEBSOCKET_CLOSE vorhanden sind.

In der Ereignisliste des Orchestrators können mehrere Edge-Ereignisse vom Typ MGD_WEBSOCKET_INIT und MGD_WEBSOCKET_CLOSE ohne benutzerdefinierte Aktionen angezeigt werden.

Diese Ereignismeldungen sind falsch und können bedenkenlos ignoriert werden, da sie den Schweregrad „Info“ aufweisen.

-

Behobenes Problem 120940: Wenn mehrere Routen für dasselbe Präfix in BGP von unterschiedlichen Nachbarn in derselben internen VRF vorhanden sind (wie eine VRF, die für Nicht-SD-WAN-Ziele über Gateway-BGP-Sitzungen erstellt wurde), wird dieselbe Nachbar-IP für alle Routen aktualisiert.

Das Problem kann beim SD-WAN Gateway mithilfe der Befehle debug.py --routes und debug.py --bgp_view outputs beobachtete werden und wird dadurch verursacht, dass der Routing-Prozess eines Gateways die Nachbar-IP (Quelle) nicht ordnungsgemäß aktualisiert.

-

Behobenes Problem 121024: RAS-Datenverkehr (Remote Access Service) schlägt fehl, wenn eine mit dem Internetdatenverkehr übereinstimmende Business Policy auf einem VMware SD-WAN Edge konfiguriert ist.

Wenn eine mit dem Internetdatenverkehr übereinstimmende Business Policy auf einem Edge konfiguriert ist und die Aktion in der direkten Steuerung des Datenverkehrs besteht, dann stimmt der Rückverkehr für den gesamten RAS-Datenverkehr, der diesen Edge erreicht, mit dieser Business Policy überein und wird auf dem Edge verworfen.

Die einzige Problemumgehung besteht darin, eine spezifischere Business Policy zu konfigurieren, die auf RAS-Subnetze abgestimmt ist, und die Aktion so einzustellen, dass das Senden über mehrere Pfade (über das Gateway) erfolgt.

-

Behobenes Problem 121338: Für eine Site, auf der ein WAN-Link als Hot-Standby konfiguriert ist, berücksichtigt der VMware SD-WAN Edge diesen Link als Teil der verfügbaren Bandbreite.

Ein Hot-Standby-WAN-Link befindet sich entwurfsgemäß im Leerlauf und sollte nicht in der verfügbaren Bandbreite eines Edge enthalten sein. Da das Hot-Standby mit einbezogen wird, führt der Edge ungenaue Berechnungen für die insgesamt verfügbare Bandbreite durch, was zu Paketverlust führen kann.

-

Behobenes Problem 121513: Bei einem Kundenunternehmen, das ein Partner-Gateway mit der aktivierten Option „Sichere BGP-Routen (Secure BGP Routes)“ verwendet, können Clientbenutzer Probleme mit der Qualität des Datenverkehrs feststellen.

Datenverkehr kann für die Edges verworfen werden, wenn Datenverkehr mit einer BGP-Peer-IP-Adresse als Quelle hinter einem Partner-Gateway initiiert wird und die Option Sichere BGP-Routen (Secure BGP Routes) konfiguriert ist. Wenn Datenverkehr daher von einem BGP-Endpoint als Quelle initiiert wird, entsteht ein ungesicherter Flow im Gateway, da die Quellroute den Typ BGP-Peer aufweist, für den keine sichere Einstellungsverarbeitung durchgeführt wird. Wenn bei der Quellroutensuche auf den Edges jedoch eine sichere Route zurückgegeben wird, stimmt die sichere Einstellung des eingehenden Datenverkehrs und der Routensuche nicht überein. Dies führt zu einem Fehler bei der Quellroutensuche auf den Edges.

-

Behobenes Problem 121606: Mit einem Partner-Gateway verbundene Kunden stellen möglicherweise fest, dass IPsec-VPN-Tunnel auf dem Partner-Gateway inaktiv sind.

Der IPsec-Prozess des Gateways unterstützt maximal 64 IP-Adressen auf einer Schnittstelle. Bei diesem Problem auf einem Partner-Gateway werden die Übergabe-IP-Adressen bedingungslos zur IPsec-Prozessschnittstelle des Gateways hinzugefügt. Wenn die Anzahl der Übergabe-IP-Adressen den Grenzwert von 64 überschreitet, werden die älteren IP-Adressen im IPsec-Prozess überschrieben, was dazu führt, dass die Tunnel, die diese IPs verwenden, nicht mehr funktionieren.

Wenn dieses Problem auf einem Gateway ohne entsprechenden Fix auftritt, steht unter der Voraussetzung, dass alle Übergabe-IP-Adressen des Partner-Gateways wie erwartet konfiguriert wurden, keine Lösung für dieses Problem zur Verfügung. Ansonsten kann das Entfernen unnötiger PG-Übergabe-IPs hilfreich sein, wenn dadurch die IPs im IPSec-Prozess des Gateways auf unter 64 reduziert werden. Nach dieser Konfigurationsänderung ist ein Neustart des Gateway-Diensts erforderlich.

Darüber hinaus besteht eine Alternative darin, eine bestimmte Anzahl an IPsec-Tunneln auf ein zweites Partner-Gateway zu verschieben, die ausreicht, um die Gesamtzahl der Übergaben auf dem betroffenen PG auf unter 64 zu senken.

-

Behobenes Problem 121815: Wenn bei einem mit einer Hochverfügbarkeitstopologie bereitgestellten Kundenunternehmen, das VNFs verwendet, auf einem Standby-Edge eine aktive LAN-Schnittstelle und eine ausgefallene VNF vorhanden sind und der aktive Edge über eine inaktive LAN-Schnittstelle und ein aktives VNF verfügt, findet kein HA-Failover statt, selbst wenn der Standby-Edge einen aktiven LAN-Port aufweist.

Dieses Problem rührt daher, dass der Edge den VNF-Status als Teil der LAN-Anzahl in das HA-Taktsignal aufnimmt. Eine aktive VNF wird als zusätzliches LAN gezählt, was zu den aufgelisteten Symptomen führt.

Das Problem wird behoben, indem der VNF-Status von der LAN-Anzahl entkoppelt wird, sodass HA-Failover-Entscheidungen ordnungsgemäß getroffen werden können. Mit dieser Änderung räumt der Edge einer VNF eine höhere Priorität ein, wenn grundlegende WAN- und LAN-Konnektivität vorhanden ist. Anders ausgedrückt: Wenn der aktive Edge über eine inaktive VNF und der Standby-Edge über eine aktive VNF verfügt, wird der Standby-Edge zum aktiven Edge heraufgestuft, wenn er über mindestens 1 WAN und 1 LAN verfügt, und zwar unabhängig von der LAN-/WAN-Anzahl auf dem aktiven Edge.

-

Behobenes Problem 121998: Bei einem Kunden, der die statusbehaftete Firewall in einer Hub/Spoke-Topologie verwendet, kann Datenverkehr, der mit einer Firewallregel übereinstimmt, die für Spoke-zu-Hub-Datenverkehr konfiguriert ist, bei dem die Regel ein Quell-VLAN enthält, verworfen werden.

Wenn eine Anwendungsklassifizierungs-, Business Policy- oder Firewallrichtlinientabellenversion geändert wird, führt SD-WAN eine Firewall-Suche nach Flows für das nächste Paket durch. Aufgrund eines Zeitproblems könnte es sich bei diesem Paket um ein Paket aus dem Managementverkehr (VCMP) handeln. Infolgedessen vertauscht SD-WAN während der Erstellung eines Firewall-Richtlinien-Lookup-Schlüssels das Spoke-Edge-VLAN mit dem Hub-Edge-VLAN, was dazu führt, dass die Regel nicht erfüllt und der Datenverkehr verworfen wird.

Für einen Edge ohne einen Fix für dieses Problem kann ein Kunde die Quelle von einem Edge-VLAN in „Beliebig“ ändern.

-

Behobenes Problem 122029: Ein mit GRE-Automatisierung bereitgestellter Cloud-Security-Service (in der Regel Zscaler), in dem der VMware SD-WAN Edge eine 5.2.x-Version verwendet, funktioniert nicht.

Dieses Problem wird dadurch verursacht, dass sowohl die lokale IP-Adresse als auch die öffentlichen IP-Adressen nicht gesendet werden. Diese Informationen werden benötigt, damit der Orchestrator einen Konfigurationsstatus des Tunnels an den Edge senden kann. Der Tunnel muss sich im Status „Ausstehend“ befinden, damit der Orchestrator die automatisierte GRE-Konfiguration senden kann.

Dieses Problem ist auf 5.2.x-Edges beschränkt. Ein Benutzer kann dieses Problem nur umgehen, indem er den Edge auf 5.1.x oder eine frühere Version herabstuft, den Tunnel hochfährt und anschließend ein Upgrade auf Version 5.2+ durchführt.

-

Behobenes Problem 122528: Bei einem Kundenunternehmen, das statische WAN-Routen mit konfigurierten ICMP-Tests verwendet, kann es vorkommen, dass die ICMP-Tests an mehreren VMware SD-WAN Edges gleichzeitig nicht mehr funktionieren und der gesamte Datenverkehr über diese Routen unterbrochen wird.

Jeder Edge verfügt über einen ICMP-Testsequenzzähler mit maximal 65535 Iterationen. Wenn dieser Zähler nach 65535 Iterationen überläuft, schlagen die Tests fehl.

Auf einem Edge ohne eine Lösung für dieses Problem besteht die Abhilfe darin, den ICMP-Test zu entfernen, den Edge-Dienst neu zu starten und dann den Test wiederherzustellen.

-

Behobenes Problem 123144: Auf der Seite „Überwachen (Monitor) > Edge > Ziele (Destinations)“ der Orchestrator-Benutzeroberfläche werden ungültige Zieldomänennamen angezeigt.

Der Edge sendet ungültige Zielnamen wie IP:Port, die auf der Orchestrator-Benutzeroberfläche aufgrund eines Validierungsfehlers in den DNS-Hostnamen angezeigt werden.

-

Behobenes Problem 123237: Auf einem VMware SD-WAN Edge mit Version 5.2.x, auf dem die Schnittstellen ausschließlich mit IPv6 konfiguriert sind, wird die Seite „Diagnose (Diagnostics) > Remote-Diagnose (Remote Diagnostics)“ nicht geladen.

Wenn reine IPv6-Edge-Schnittstellen mit deaktivierten IPv4-Einstellungen konfiguriert sind, wird in einem Schlüsselskript eine Ausnahme ausgelöst und die Seite Diagnose (Diagnostics) > Remote-Diagnose (Remote Diagnostics) wird nicht geladen.

Die Problemumgehung besteht darin, IPv4-Einstellungen mit einer Dummy-Konfiguration zu aktivieren.

-

Behobenes Problem 123956: Ein Benutzer kann mit einer 5.2.x-Version nicht auf die lokale Benutzeroberfläche auf einem VMware SD-WAN Edge zugreifen.

Die Browserseite wird nicht mit einem 404-Fehler geladen. Das Problem ist auf Ausnahmen zurückzuführen, die sowohl in Skripts für die Remote-Diagnose als auch in Skripts der lokalen Benutzeroberfläche ausgelöst werden.

-

Behobenes Problem 124106: Wenn eine LAN-seitige NAT für n:1-Übersetzungen mithilfe von Port Address Translation (PAT) konfiguriert ist, erlaubt der aus der entgegengesetzten Richtung initiierte Datenverkehr unerwarteten Zugriff auf feste Adressen, die auf der Außenmaske und der ursprünglichen IP-Adresse basieren.

LAN-seitige NAT-Regeln erlauben Verbindungen in beide Richtungen für n:1-Regeln, ohne dass es eine klare Möglichkeit gibt, den Datenverkehr in der Richtung 1:n zu verhindern. 1:n-Übersetzungen werden jetzt blockiert und Benutzer müssen explizite 1:1-NAT-Regeln erstellen, um den Datenverkehr zu aktivieren.

Dieses Problem wird im Abschnitt Wichtige Hinweise ausführlich behandelt: Änderung des LAN-seitigen NAT-Verhaltens.

-

Behobenes Problem 124162: Wenn ein Benutzer ein Packet Capture auf einer VMware SD-WAN Edge-Schnittstelle durchführt, sieht er möglicherweise ein Paket, das beschädigt zu sein scheint.

Tatsächlich ist das Paket nicht beschädigt, es wird nur in der PCAP-Datei als beschädigt angezeigt. Dieses Problem ist auf einen Fehler in der Art und Weise zurückzuführen, wie der Edge Pakete in die Packet Capture-Schnittstelle schreibt. VLAN-getaggte Pakete können falsch geschrieben und in der PCAP-Datei als beschädigte Pakete (ungültiger Ethertyp (invalid ether-type)) angezeigt werden.

-

Behobenes Problem 124263: Ein Kunde beobachtet möglicherweise eine hohe CPU-Nutzung auf einem VMware SD-WAN Edge bei der Verarbeitung von IPv6 Neighbor Discovery- (ND) und L2-Kapselungspaketen.

Die Fehlerbehebung auf dem Edge deutet darauf hin, dass api - vc_ip6_host_addr_to_network_addr viel CPU verbraucht.

-

Behobenes Problem 124357: Bei einem VMware SD-WAN Edge kann es zu einem Ausfall des Datenebene-Diensts und infolgedessen zu einem Neustart kommen.

Wenn eine Business Policy mit Internet-Backhaul konfiguriert ist und LAN-seitig ein Paket mit einer Größe von 3000 Byte oder mehr gesendet wird, meldet der Edge-Prozess große Paketgrößen an, was einen Dienstausfall auslöst.

-

Behobenes Problem 125035: Wenn ein Kunde eine Fortinet 6.4.x-VNF bereitstellt, kann auf die Verwaltungs-IP-Adresse des Edge nicht zugegriffen werden.

In Fortinet 6.4.x wurden Änderungen vorgenommen, die dazu führen, dass FortiLink und der transparente Modus nicht zusammenarbeiten. SD-WAN verwendet FortiLink nicht. Daher besteht die Lösung für dieses Problem darin, FortiLink zu deaktivieren, bevor der transparente Modus bei der Bereitstellung der VNF festgelegt wird.

-

Behobenes Problem 125421: Ein Kunde stellt möglicherweise fest, dass die WAN-Links auf einem VMware SD-WAN Edge auf der Seite „Überwachung und Ereignisse (Monitoring and Events)“ der VMware SASE Orchestrator-Benutzeroberfläche zeitweise als inaktiv und aktiv angezeigt werden. Dies kann dazu führen, dass der Edge nicht mehr reagiert und den Datenverkehr erst nach einem manuellen Neustart weiterleitet oder dass der Datenebene-Dienst ausfällt und der Edge neu gestartet wird.

Hierbei handelt es sich um ein wegen Speicherverlust beim Edge verursachtes Problem, das auftritt, wenn der Edge-Datenebene-Dienst den gemeinsam genutzten Arbeitsspeicher nicht öffnen kann und es zu veralteten PIs kommt. Dies wiederum führt zu einer Überlastung der offenen Dateideskriptoren mit anfänglichen Auswirkungen auf die WAN-Links. Wenn dieses Problem jedoch weit genug fortgeschritten ist und zu einer Überlastung des Edge-Arbeitsspeichers führt, sind folgende Szenarien möglich:

-

Der Edge reagiert nicht mehr und ist nicht mehr über den Orchestrator erreichbar, sodass der Edge vor Ort neu gestartet und/oder ein- und ausgeschaltet werden muss.

-

Der Edge kann einen Ausfall des Edge-Diensts mit einer erzeugten Kerndatei auslösen, wobei der Edge zur Wiederherstellung neu gestartet wird.

-

-

Behobenes Problem 125487: Der Datenverkehrsfluss von Edge zu Edge kann durch ein Problem mit der ARP-Auflösung unterbrochen werden.

Wenn dieses Problem auftritt, leitet der Edge die ARP-Anforderung an die IP-Adresse des nächsten Hops weiter, indem er die IP-Adresse der primären Schnittstelle anstelle der IP-Adresse der Teilschnittstelle verwendet. Das Problem wird während der Flow-Erstellung ausgelöst, wenn eine nicht verbundene Route verwendet wird, um das Ziel zu erreichen. Wenn die Teilschnittstelle des Edge dann für diese Verbindung verwendet wird, füllt der Edge die Quell-IP-Adresse für die Teilschnittstelle nicht ordnungsgemäß aus.

-

Behobenes Problem 126304: 1:1-NAT-Regeln, deren Quellübersetzung sich mit n:1-NAT-Regeln oder anderen 1:1-NAT-Regeln überschneidet, können zu Portkollisionen oder fehlgeschlagenen Übersetzungen führen.

Zur Korrektur dieses Verhaltens wird im Fall einer Überschneidung der Quellübersetzung einer 1:1-NAT-Regel mit einer anderen Regel die Portadressübersetzung (Port Address Translation, PAT) auch für die 1:1-NAT-Regel aktiviert.

-

Behobenes Problem 126458: Bei einem mit einer Hochverfügbarkeitstopologie bereitgestellten Kundenstandort, an dem für die HA-Edges die Modelle 520/540 verwendet werden, kann der Kunde mehrere HA-Failover beobachten, die aus einem Aktiv/Aktiv-Zustand resultieren.

Die Bedingung wird auf mit HA konfigurierten 520/540-Edges ausgelöst, wenn die Anzahl der gleichzeitigen Flows 300.000 überschreitet.

Auf HA-Edges, die die Modelle 520/540 verwenden und für die es keinen Fix für dieses Problem gibt, besteht die Problemumgehung darin, die HA-Failover-Zeit auf der Seite Konfigurieren (Configure) > Edge > Gerät (Device) von 700 ms auf 7000 ms zu erhöhen, da dies die Wechsel des Aktiv/Aktiv-Zustands reduziert.

-

Behobenes Problem 127127: Ein VMware SD-WAN Edge erlernt keine Routen von Hub-Edges, wenn die VMware SD-WAN Gateways auf Version 5.1.x oder höher aktualisiert werden.

Wenn ein Edge mit Zweigstelle-zu-Zweigstelle über Hubs und lediglich demselben Edge in der Liste konfiguriert ist und auf dem Gateway Version 5.1.x und höher ausgeführt wird, werden dem Edge die Routen nicht vom Gateway annonciert.

Die einzige Problemumgehung besteht darin, den Edge aus der Konfiguration „Zweigstelle-zu-Zweigstelle über Hubs“ zu entfernen.

-

Behobenes Problem 127403: Wenn Sie auf der Seite „Testen und Fehlerbehebung (Test & Troubleshoot) > Remote-Diagnose (Remote Diagnostics)“ der Orchestrator-Benutzeroberfläche „Fehlerbehebung bei OSPF – Umverteilte OSPF-Routen auflisten (Troubleshoot OSPF - List OSPF Redistributed Routes)“ oder „Fehlerbehebung bei BGP – Umverteilte BGP-Routen auflisten (Troubleshoot BGP - List BGP Redistributed Routes)“ ausführen, gibt der Test einen Fehler ohne Daten zurück.

Nach der Ausführung einer der beiden Diagnosen bemerkt der Benutzer folgenden Fehler: „Fehler beim Lesen der Daten für den Test (Error reading data for test)“.

-

Behobenes Problem 128377: In einem Kundenunternehmen, in dem BGP zum Routen verwendet wird, kann der Kunde unter Umständen beobachten, dass der Benutzerdatenverkehr aufgrund eines BGP-Fehlers unterbrochen wird.

Der BGP-Prozess kann während der Bereinigung aufgrund eines ungültigen Arbeitsspeicherzugriffs von self_mac_hash abstürzen.

Im Rahmen der Bereinigung von bgp_master ist self_mac_hash bereits bereinigt. Während der Verarbeitung der Meldung nach der bereits stattgefundenen Bereinigung greift BGP jedoch auf den gelöschten Hash zu, was den Fehler verursacht.

-

Behobenes Problem 128741: Bei einem VMware SD-WAN Gateway kann es zu einem Ausfall des Datenebene-Diensts kommen, wodurch eine Speicherauszugsdatei generiert und ein Neustart zur Wiederherstellung ausgelöst wird.

Wenn ein gültiges Verwaltungspaket unerwartet bei einem IPSec-Tunnel des Nicht-SD-WAN-Ziels oder einer GENEVE-Schnittstelle eintrifft, kann auf dem Gateway bei der Verarbeitung dieses Pakets ein Fehler auftreten, der zum Fehlschlagen des Gateway-Dienstprozesses führt.

Behobene Probleme bei Orchestrator

Behoben in Orchestrator-Version R5401-20231115-GA

Orchestrator-Build R5401-20231115-GA wurde am 15.11.2023 veröffentlicht und ist der erste Orchestrator-Rollup für Version 5.4.0.

Dieser Rollup-Build für Orchestrator behebt die folgenden kritischen Probleme seit dem ursprünglichen GA-Build, R5400-20231020-GA.

-

Behobenes Problem 117138: Wenn Sie Zscaler-Automatisierung zum Erstellen eines Zscaler-Cloud-Security-Service (CSS) verwenden, werden Edge-zu-Zscaler-CSS-IPsec-Tunnel möglicherweise nicht erstellt.

Der Orchestrator stellt sicher, dass nur eine Aktion pro Edge in die Warteschlange gestellt wird. Wenn jedoch eine Aktion im Status „BENACHRICHTET (NOTIFIED)“ verbleibt, werden alle nachfolgenden Aktionen nicht ausgeführt und die IPsec-Tunnel werden nicht aufgebaut.

Bei einem Orchestrator ohne Fix für dieses Problem muss ein Operator-Benutzer die veraltete Edge-Aktion manuell aus der Orchestrator-Datenbank löschen.

-