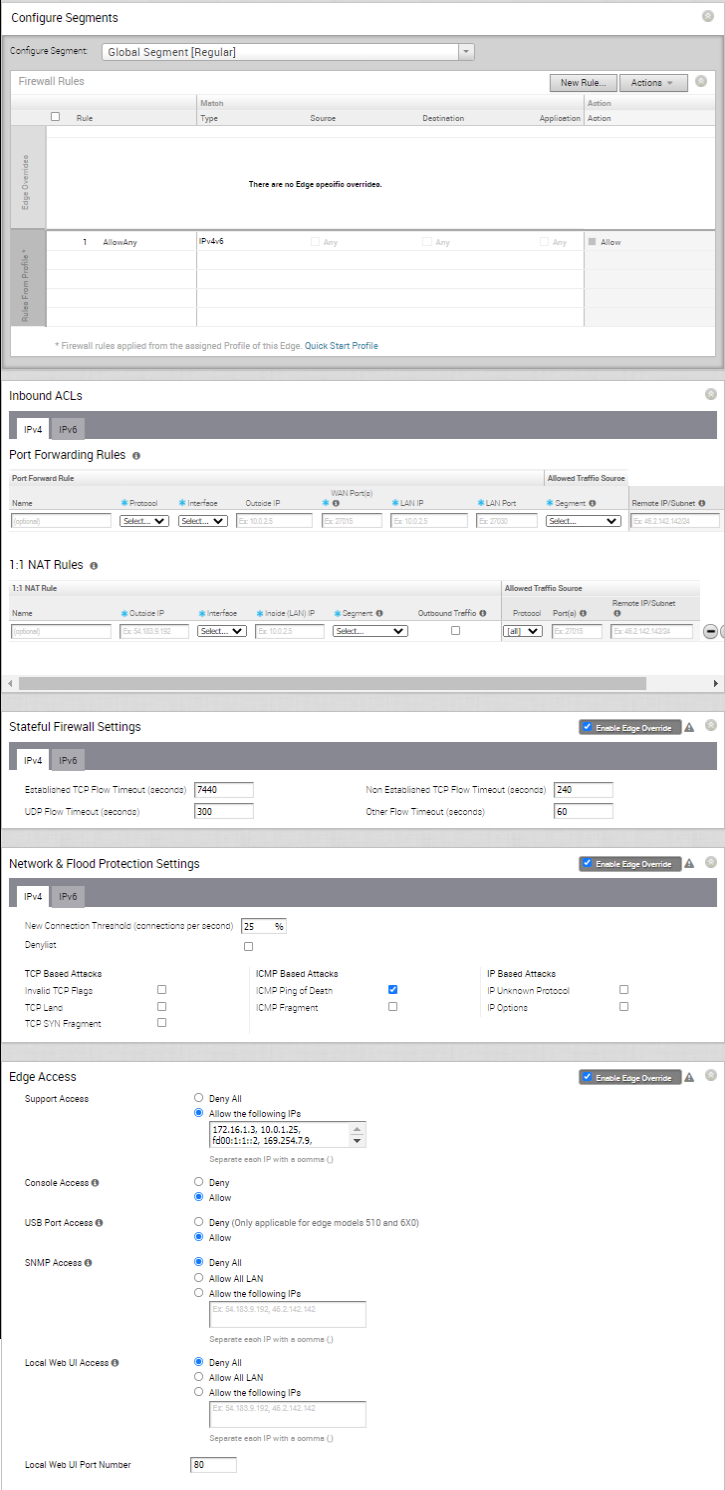

Todas las instancias de Edge heredan las reglas de firewall y las configuraciones de acceso de Edge del perfil asociado. En la pestaña Firewall del cuadro de diálogo Configuración de Edge (Edge Configuration), se pueden ver todas las reglas de firewall heredadas en el área Regla del perfil (Rule From Profile). De forma opcional, en el nivel de Edge, también es posible anular las reglas de firewall del perfil y la configuración de acceso de Edge.

Como administrador empresarial, puede seguir las instrucciones de esta página para configurar reglas de enrutamiento de puertos y reglas de firewall NAT 1:1 individualmente para cada instancia de Edge.

De forma predeterminada, se bloqueará todo el tráfico entrante a menos que se configuren las reglas de enrutamiento de puertos y de firewall NAT 1:1. La IP externa siempre corresponderá a la IP de WAN o la dirección IP de la subred IP de WAN.

Reglas de enrutamiento de puertos y firewall NAT 1:1

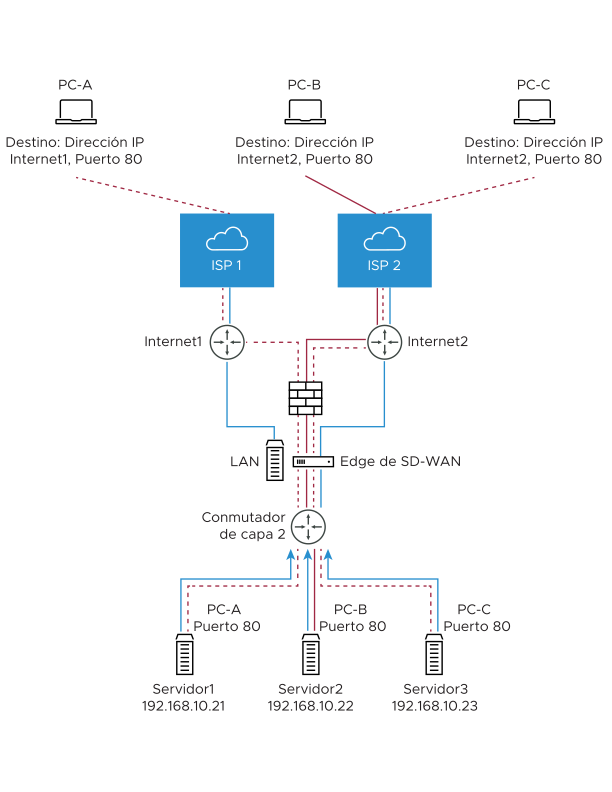

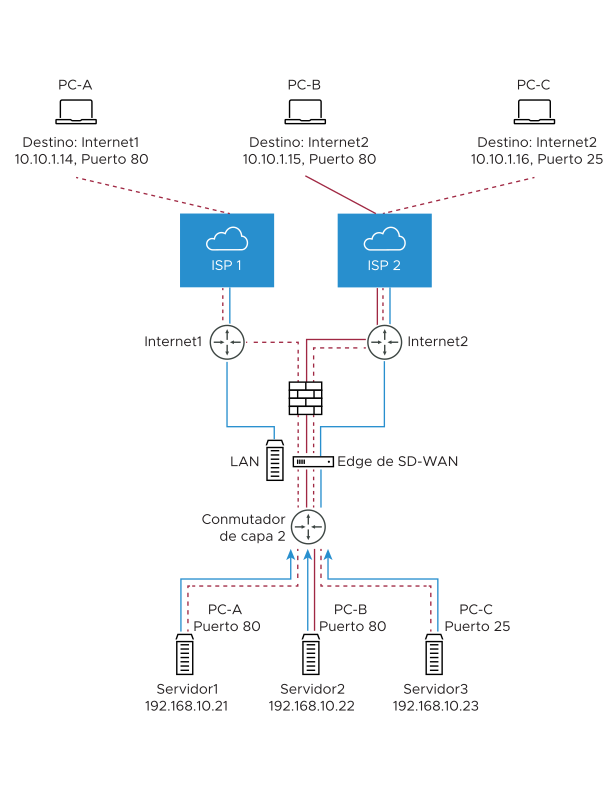

Mediante las reglas de enrutamiento de puertos y firewall NAT 1:1, los clientes de Internet obtienen acceso a los servidores conectados a una interfaz LAN de Edge. El acceso se puede poner a disposición a través de reglas de enrutamiento de puertos o reglas de traducción de direcciones de red (Network Address Translation, NAT) 1:1.

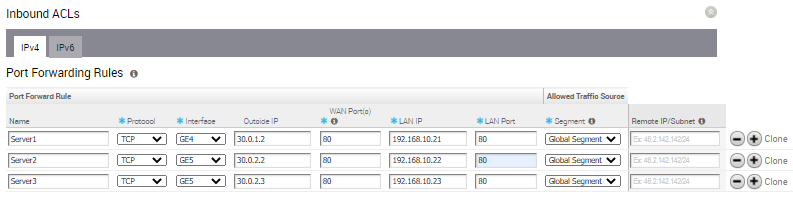

Reglas de enrutamiento de puertos

Las reglas de enrutamiento de puertos permiten configurar reglas para redirigir el tráfico de un puerto de WAN específico a un dispositivo (IP de LAN/puerto de LAN) dentro de la subred local. De forma opcional, también se puede restringir el tráfico entrante mediante una dirección IP o una subred. Las reglas de enrutamiento de puertos se pueden configurar con la dirección IP externa que se encuentra en la misma subred de la IP de WAN. También se pueden traducir direcciones IP externas en subredes diferentes a la dirección de la interfaz de WAN si ISP enruta el tráfico para la subred hacia SD-WAN Edge.

En la siguiente figura, se muestra la configuración de enrutamiento de puertos.

- En el cuadro de texto Nombre (Name), introduzca un nombre (opcional) para la regla.

- En el menú desplegable Protocolo (Protocol), seleccione TCP o UDP como el protocolo para el enrutamiento de puertos.

- En el menú desplegable Interfaz (Interface), seleccione la interfaz para el tráfico entrante.

- En el cuadro de texto IP externa (Outside IP), introduzca la dirección IPv4 o IPv6 a través de la cual se podrá acceder al host (la aplicación) desde la red externa.

- En el cuadro de texto Puertos de WAN (WAN Ports), introduzca un puerto de WAN o un rango de puertos separados por un guion (-), por ejemplo, 20-25.

- En los cuadros de texto IP de LAN (LAN IP) y Puerto de LAN (LAN Port), introduzca la dirección IPv4 o IPv6 y el número de puerto de la red LAN, donde se reenviará la solicitud.

- En el menú desplegable Segmento (Segment), seleccione el segmento al que pertenecerá la dirección IP de LAN.

- En el cuadro de texto Subred/IP remota (Remote IP/subnet), especifique la dirección IP de un tráfico entrante que desee reenviar a un servidor interno. Si no especifica ninguna dirección IP, se permitirá todo el tráfico.

Configuración de NAT 1:1

Estos ajustes se utilizan para asignar una dirección IP externa compatible con SD-WAN Edge a un servidor conectado a una interfaz LAN de Edge (por ejemplo, un servidor web o un servidor de correo). También se pueden traducir direcciones IP externas en subredes diferentes a la dirección de la interfaz de WAN si ISP enruta el tráfico para la subred hacia SD-WAN Edge. Se establece una asignación entre una dirección IP fuera del firewall para una interfaz de WAN específica y una dirección IP de LAN dentro del firewall. Dentro de cada asignación, es posible especificar los puertos que se reenviarán a la dirección IP interna. El icono + de la derecha se puede utilizar para agregar ajustes adicionales de NAT 1:1.

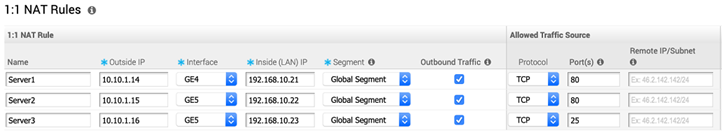

En la siguiente figura, se muestra la configuración de NAT 1:1.

- En el cuadro de texto Nombre (Name), introduzca un nombre para la regla.

- En el cuadro de texto IP externa (Outside IP), introduzca la dirección IPv4 o IPv6 a través de la cual se podrá acceder al host desde una red externa.

- En el menú desplegable Interfaz (Interface), seleccione la interfaz de WAN a la que se enlazará la dirección IP externa.

- En el cuadro de texto IP interna (LAN) (Inside (LAN) IP), introduzca la dirección IPv4 o IPv6 (LAN) real del host.

- En el menú desplegable Segmento (Segment), seleccione el segmento al que pertenecerá la dirección IP de LAN.

- Seleccione la casilla de verificación Tráfico saliente (Outbound Traffic) si desea permitir que el tráfico del cliente LAN a Internet se realice con NAT a través de la dirección IP externa.

- Introduzca los detalles de Origen de tráfico permitido (Allowed Traffic Source), como Protocolo (Protocol), Puertos (Ports) y Subred/IP remota (Remote IP/subnet), para la asignación en los campos correspondientes.

Configurar anulaciones de Edge

De forma opcional, es posible anular las reglas de firewall heredadas del perfil en el nivel de Edge. Para anular las reglas de firewall en el nivel de Edge, haga clic en Nueva regla (New Rule) en Reglas de firewall (Firewall Rules) y siga los pasos descritos en Configurar reglas de firewall. Las reglas de anulación aparecerán en el área Anulaciones de Edge (Edge Overrides). Las reglas de anulación de Edge tendrán prioridad sobre las reglas heredadas del perfil para la instancia de Edge. Si un valor de anulación de firewall coincide con una regla de firewall del perfil, ese valor reemplazará la regla del perfil.

Anular configuración de firewall con estado

De forma opcional, en el nivel de Edge, es posible anular la configuración de firewall con estado si se selecciona la casilla de verificación Habilitar anulación de Edge (Enable Edge Override) en el área Configuración de firewall con estado (Stateful Firewall Settings). Para obtener más información sobre la configuración del firewall con estado, consulte Configuración de ajustes del firewall con estado.

Anular la configuración de protección de red y contra inundaciones

De forma opcional, en el nivel de Edge, es posible anular la configuración de protección de red y contra inundaciones si se selecciona la casilla de verificación Habilitar anulación de Edge (Enable Edge Override) en el área Configuración de protección de red y contra inundaciones (Network and Flood Protection Settings). Para obtener más información sobre la configuración de protección de red y contra inundaciones, consulte Configuración de ajustes de protección de red y contra inundaciones.

Anular los ajustes de configuración de acceso de Edge

De forma opcional, en el nivel de Edge, también es posible anular la configuración de acceso de Edge si se selecciona la casilla de verificación Habilitar anulación de Edge (Enable Edge Override) en el área Acceso de Edge (Edge Access). Para obtener más información sobre la configuración de acceso de Edge, consulte Configurar el acceso de Edge.

Vínculos relacionados