Pour utiliser VMware Cloud Web Security, un utilisateur doit d'abord créer et configurer une stratégie de sécurité, puis appliquer la stratégie.

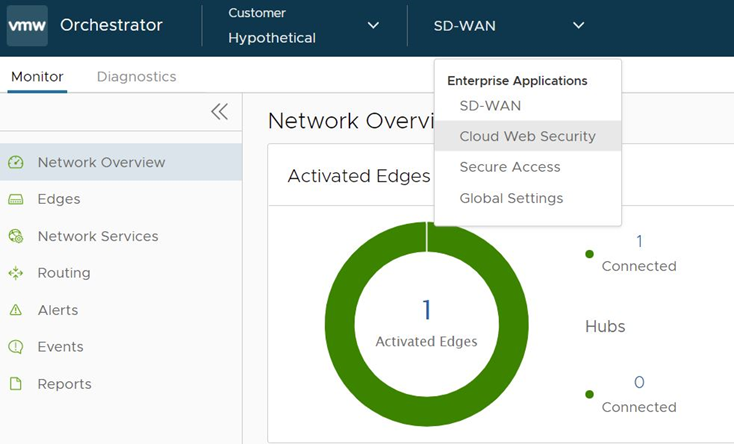

Des stratégies de sécurité sont créées et modifiées sur la nouvelle interface utilisateur de VMware SD-WAN Orchestrator.

Conditions préalables

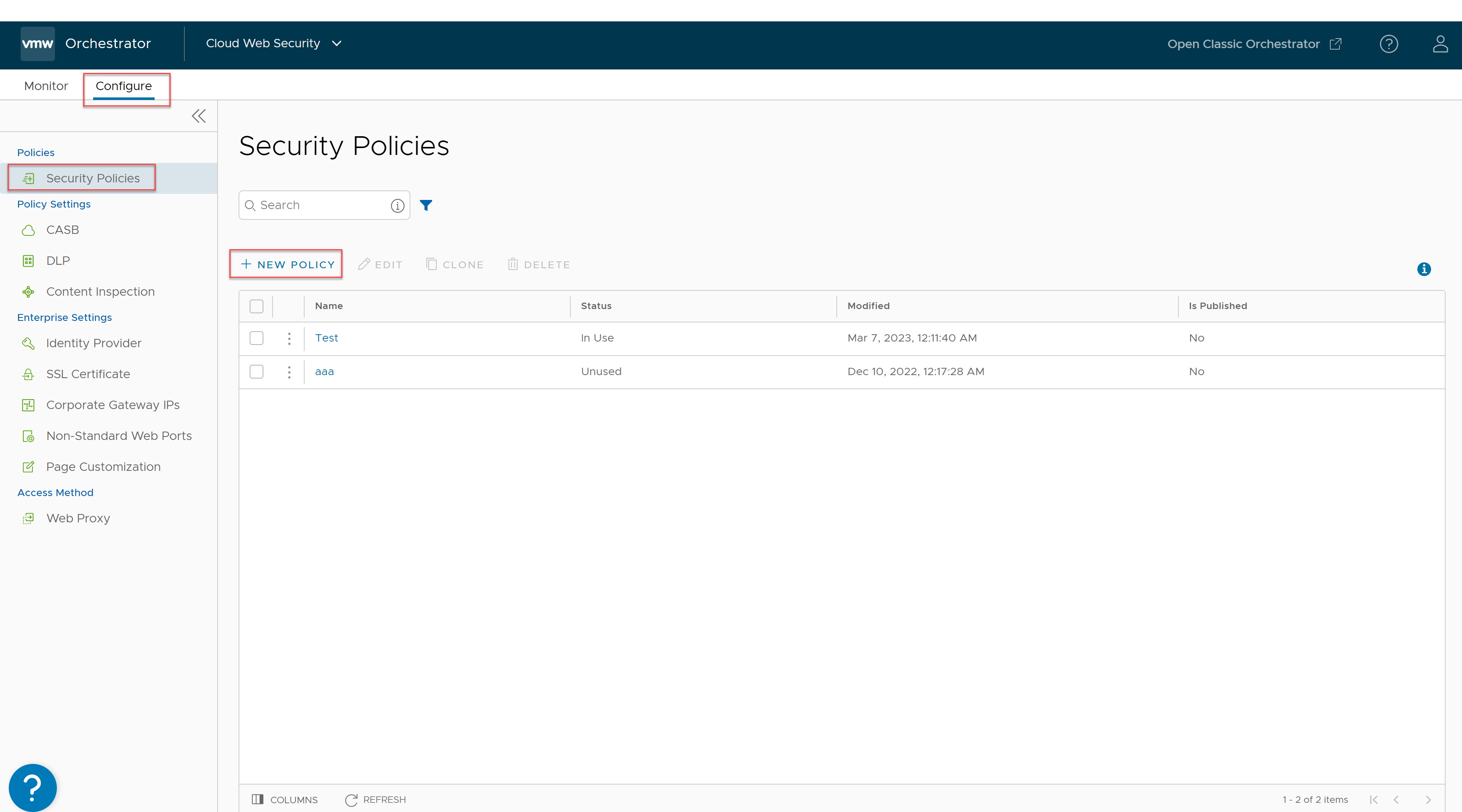

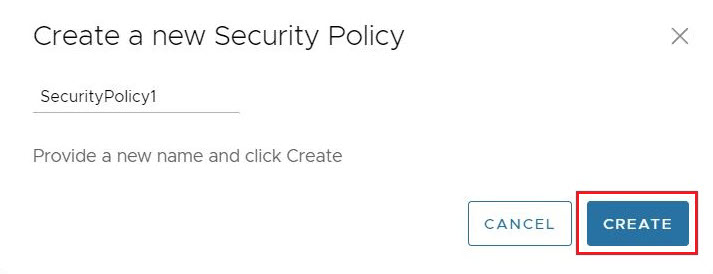

Pour créer une stratégie

Cloud Web Security (CWS), un utilisateur doit disposer de l'un des rôles suivants :

- Opérateur disposant d'un rôle de super utilisateur ou un rôle standard.

- Utilisateur partenaire disposant d'un rôle de super utilisateur ou un rôle standard.

- Utilisateur client disposant d'un rôle de super utilisateur, d'un rôle standard ou d'un rôle d'administrateur de sécurité.

Procédure

Résultats

Une stratégie de sécurité est créée et s'affiche sur la page Stratégies de sécurité (Security Policies).