VMware Cloud Web Security permet aux utilisateurs de configurer une règle de stratégie de sécurité CWS pour inspecter les applications Web basées sur un navigateur telles que Chrome, Edge, Firefox, Safari, etc. Toutefois, la règle ne s'applique pas aux applications Web sans navigateur, telles que Slack ou Dropbox. À partir de la version 1.10.0, les utilisateurs peuvent configurer des règles pour inspecter le trafic du navigateur sur des applications Web sans navigateur.

- Accédez à .

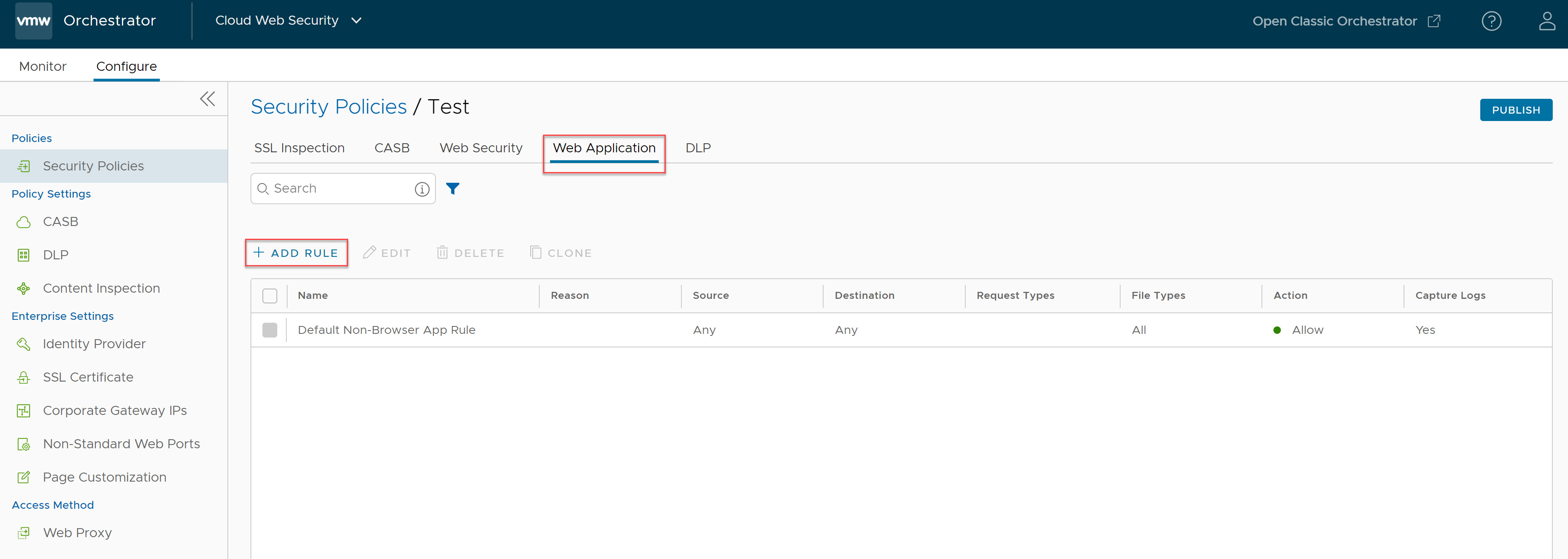

- Sélectionnez une stratégie de sécurité pour configurer une règle d'applications Web. Dans l'écran Stratégies de sécurité (Security Policies) sélectionné, cliquez sur l'onglet Application Web (Web Application).

- Cliquez sur + AJOUTER UNE RÈGLE (+ ADD RULE) et entrez tous les détails requis, tels que le type de source, le type de destination, les types de demandes et de fichiers, les détails de l'action et du journal pour créer une règle d'application Web sans navigateur.

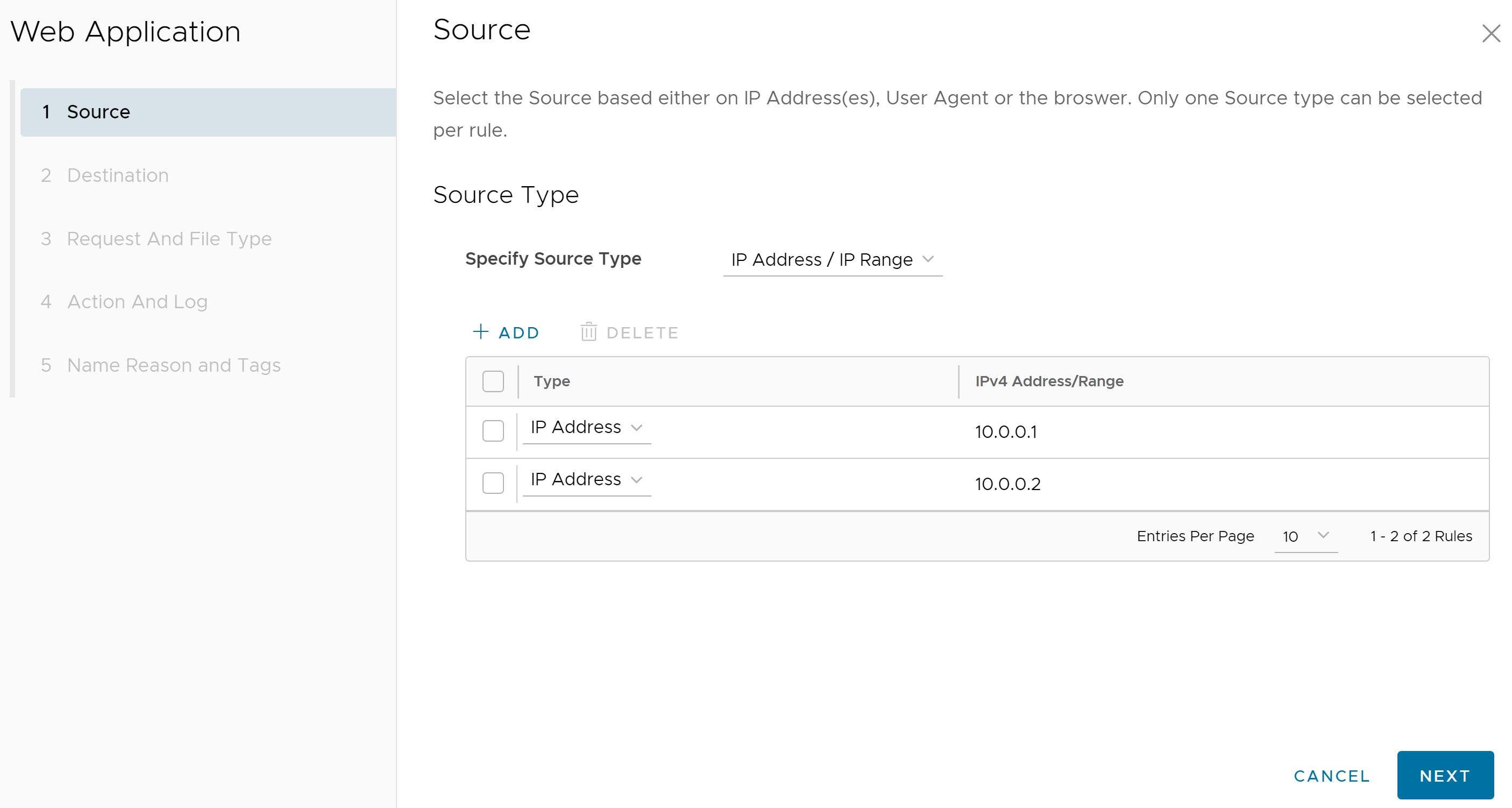

- Dans l'écran Source, sélectionnez la source pour laquelle l'inspection d'applications Web sans navigateur doit s'appliquer. Les utilisateurs peuvent sélectionner la source en fonction de l'adresse IP/la plage d'adresses IP, de l'agent utilisateur ou du navigateur, comme décrit dans le tableau suivant.

Champ Description Indifférent (Any) Le paramètre par défaut est « Indifférent (Any) » et la stratégie inspecte le trafic du navigateur sur les applications Web sans navigateur de tous les types de sources. Adresse IP/Plage d'adresses IP (IP Address/IP Range) Spécifiez une adresse IP (par exemple, 10.0.0.1) ou une plage d'adresses IP (par exemple, 10.01.1-10.0.2.225) pour appliquer la règle. Agent utilisateur (User Agent) Définissez les actions de stratégie en fonction des critères de correspondance (texte ou expression) spécifiés à l'aide des éléments suivants : - Est égal à

- Commence par

- Contient

- Se termine par

- Regex

Les utilisateurs peuvent éventuellement inclure une adresse IP ou une plage d'adresses IP source spécifiques, ou utiliser le paramètre par défaut « N'importe quelle adresse IP source (Any Source IP Address) ».

Navigateur (Browser) Spécifiez les navigateurs Web pour appliquer la règle. Les utilisateurs peuvent définir des actions de stratégie en fonction de l'un des navigateurs Web suivants : - Google Chrome

- Microsoft Internet Explorer

- Microsoft Edge

- Mozilla Firefox

- Apple Safari

- Samsung Internet

Les utilisateurs peuvent éventuellement inclure une adresse IP ou une plage d'adresses IP source spécifiques, ou utiliser le paramètre par défaut « N'importe quelle adresse IP source (Any Source IP Address) ».

Note : Vous ne pouvez sélectionner qu'un seul type de source par règle.Cliquez sur Suivant (Next). L'écran Destination s'affiche.

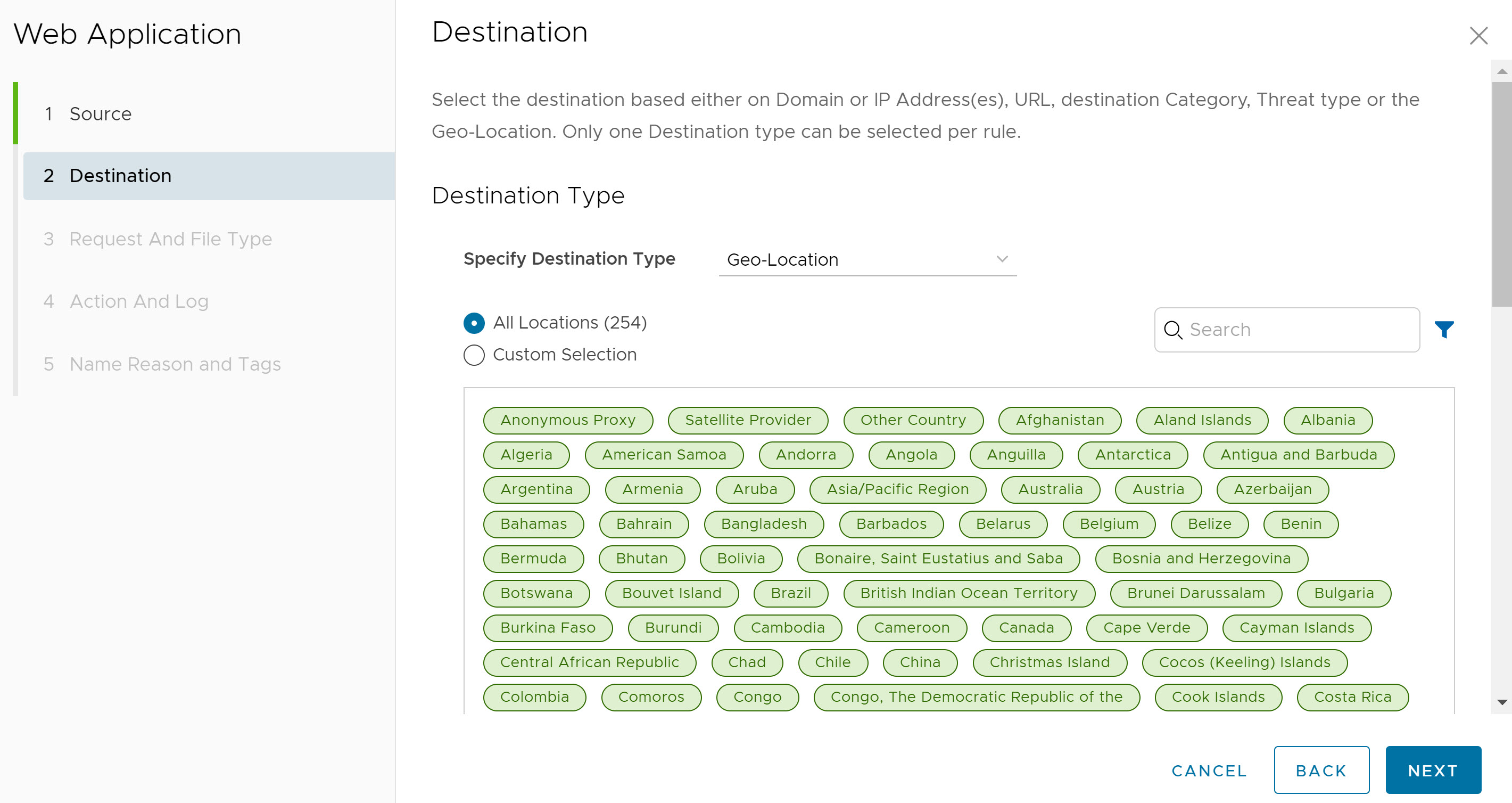

- Dans l'écran Destination, sélectionnez la destination à laquelle l'inspection d'applications Web sans navigateur doit s'appliquer. Les utilisateurs peuvent sélectionner la destination en fonction du domaine, de l'adresse IP/la plage d'adresses IP, de l'URL, de la catégorie, de la menace ou de la géolocalisation, comme décrit dans le tableau suivant.

Champ Description Indifférent (Any) Le paramètre par défaut est « Indifférent (Any) » et la stratégie inspecte le trafic du navigateur sur les applications Web sans navigateur de tous les types de destinations. Domaine (Domain)/Adresse IP (IP Address)/Plage d'adresses IP (IP Range) Spécifiez les noms de domaine complets (FQDN), l'adresse IP (par exemple, 10.0.0.1) ou la plage d'adresses IP (par exemple, 10.01.1-10.0.2.225) pour appliquer la règle. URL - Regex (URL - Regex) Définissez des actions de stratégie pour les URL en fonction des critères de correspondance (texte ou expression) spécifiés à l'aide des éléments suivants : - Est égal à

- Commence par

- Regex

Catégorie (Category) Sélectionnez Toutes les catégories (All Categories) ou Sélection personnalisée (Custom Selection). L'option Toutes les catégories (All catégories) met en surbrillance toutes les catégories disponibles et les applique à la règle. L'option Sélection personnalisée (Custom Selection) permet aux utilisateurs de spécifier les catégories à appliquer à la règle en cliquant sur chaque catégorie. Menace (Threat) Sélectionnez Toutes les menaces (All Threats) ou Sélection personnalisée (Custom Selection). L'option Toutes les menaces (All Threats) met en surbrillance toutes les menaces disponibles et les applique à la règle. L'option Sélection personnalisée (Custom Selection) permet aux utilisateurs de spécifier les menaces à appliquer à la règle en cliquant sur chaque menace. Géolocalisation (Geo-Location) Sélectionnez Tous les emplacements (All Locations) ou Sélection personnalisée (Custom Selection). L'option Tous les emplacements (All Locations) met en surbrillance tous les emplacements disponibles et les applique à la règle. L'option Sélection personnalisée (Custom Selection) permet aux utilisateurs de spécifier les emplacements à appliquer à la règle en cliquant sur chaque emplacement. Note : Vous ne pouvez sélectionner qu'un seul type de destination par règle.Cliquez sur Suivant (Next). L'écran Type de demande et de fichier (Request And File Type) s'affiche.

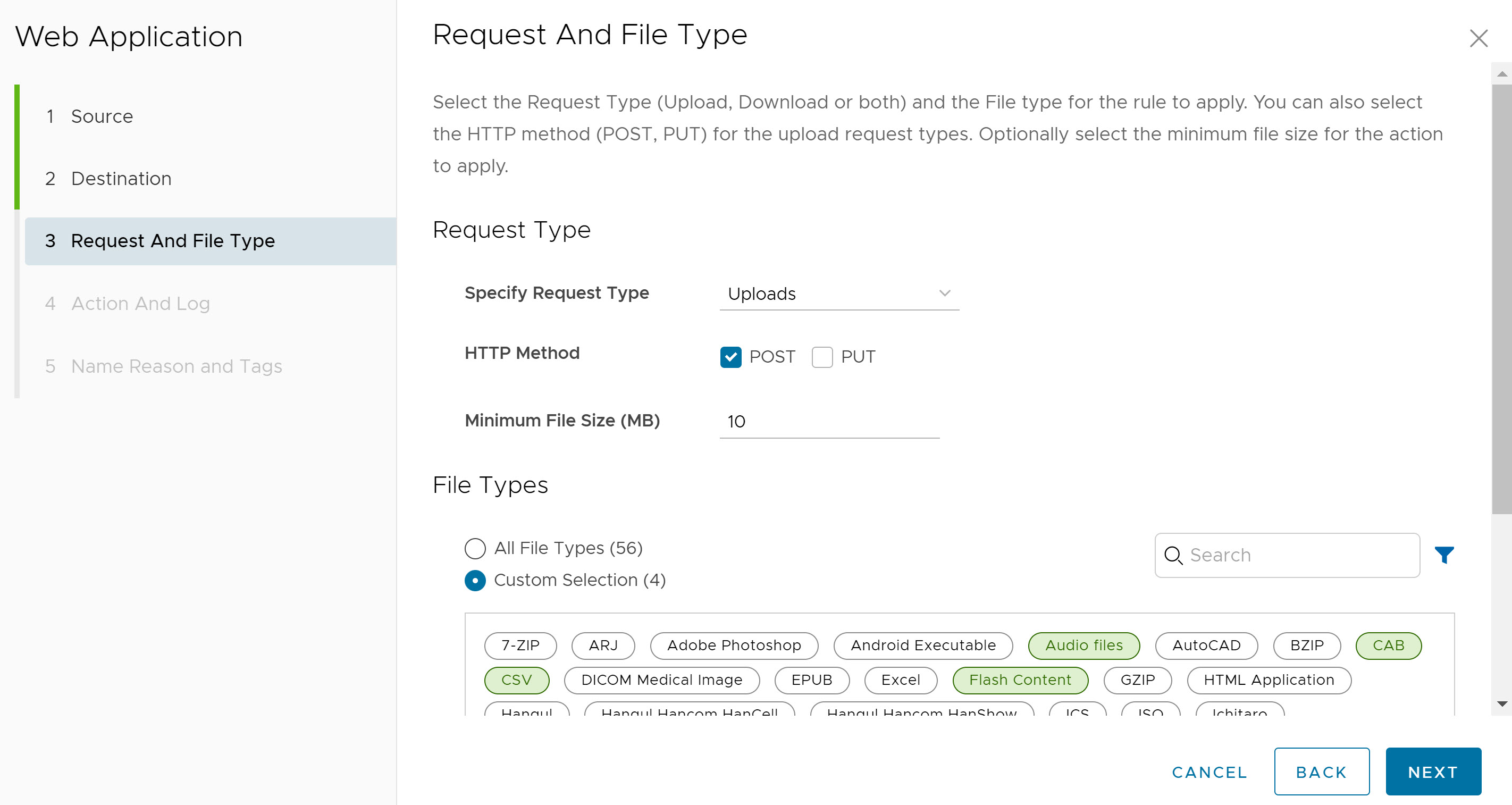

- Dans l'écran Type de demande et de fichier (Request And File Type), sélectionnez le type de demande (Chargements (Uploads), Téléchargements (Downloads) ou les deux) et le type de fichier que la règle doit appliquer. Les utilisateurs peuvent également sélectionner la méthode HTTP (POST, PUT) pour le type de demande de chargement. Les utilisateurs peuvent éventuellement entrer la taille minimale de fichier pour l'action à appliquer.

Cliquez sur Suivant (Next). L'écran Action et Journal (Action and Log) s'affiche.

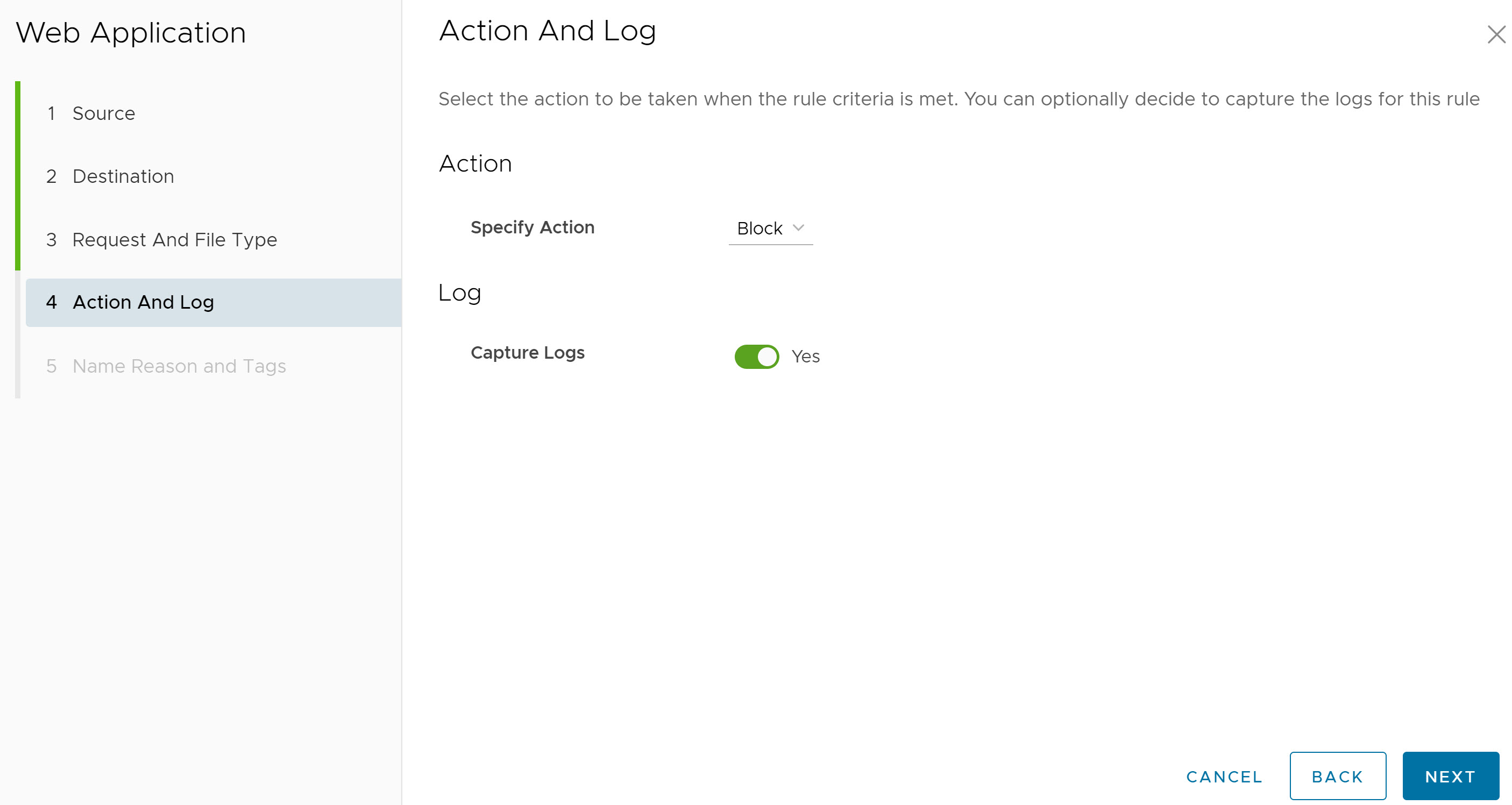

- Dans l'écran Action et Journal (Action and Log), sélectionnez l'action (Autoriser (Allow) ou Bloquer (Block)) à effectuer si les critères de la règle sont remplis. Les utilisateurs peuvent éventuellement collecter les journaux de cette règle en activant le bouton bascule Capturer des journaux (Capture Logs).

Cliquez sur Suivant (Next). L'écran Noms, motif et balises (Name, Reason, and Tags) s'affiche.

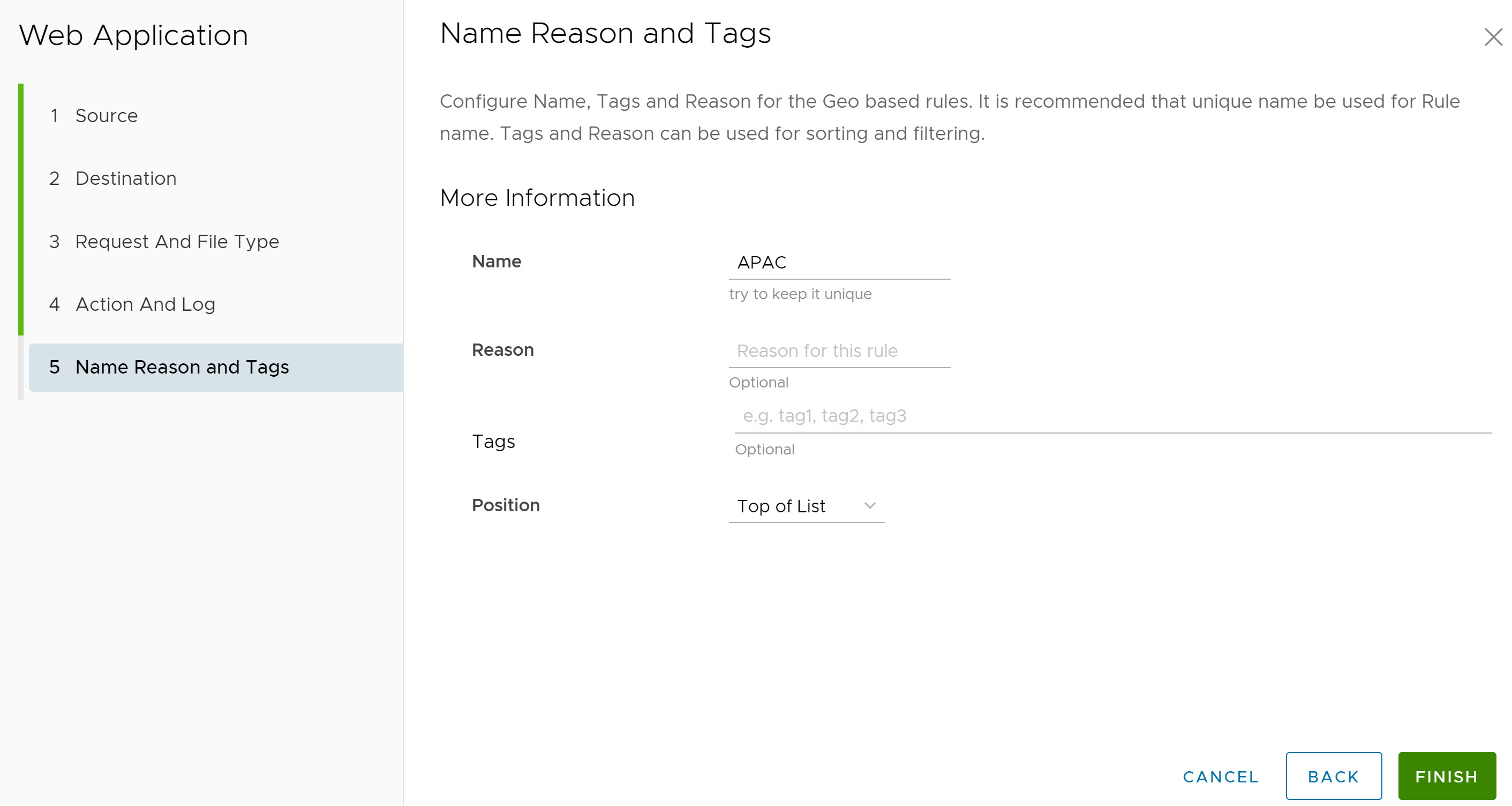

- Dans l'écran Nom, motif et balises (Name, Reason, and Tags), configurez un nom de règle unique (requis), des balises (le cas échéant), un motif (si nécessaire) et une position pour la règle dans la liste des règles d'application Web sans navigateur (les options sont « Haut de la liste » (Top of the List) ou « Bas de la liste » (Bottom of the List)).

Note : Le champ Position désigne la position de la règle sur la liste des règles d'applications Web.

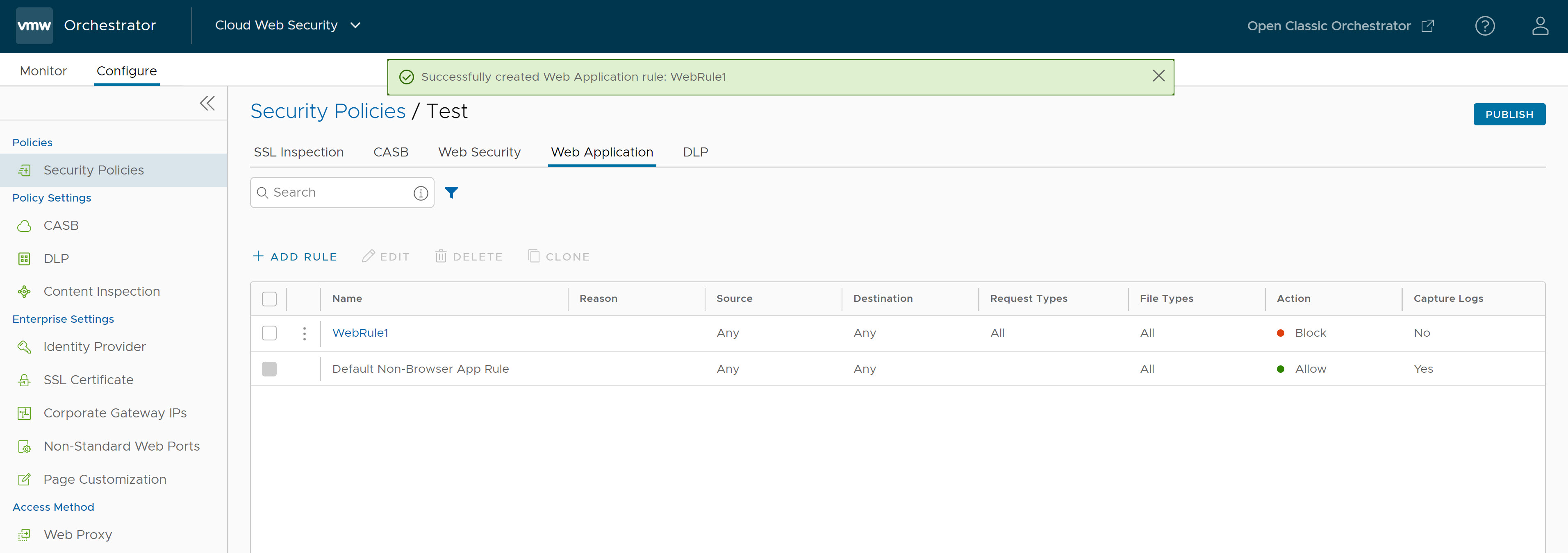

- Cliquez sur Terminer (Finish) et la règle d'application Web récemment créée s'affiche dans la liste Application Web (Web Application).

- Pour appliquer la nouvelle règle de stratégie de sécurité, sélectionnez la règle et cliquez sur le bouton Publier dans le coin supérieur droit de l'écran.

- Après la publication de la stratégie de sécurité, les utilisateurs peuvent Appliquer la stratégie de sécurité.

- Pour une stratégie de sécurité existante, les utilisateurs peuvent effectuer les actions suivantes en cochant la case de la stratégie :

- Modifier (Edit) : permet de modifier une règle de stratégie existante.

- Cloner (Clone) : permet de cloner une stratégie à partir d'une stratégie existante.

- Supprimer (Delete) : permet de supprimer une stratégie.