Avant de pouvoir détecter des menaces ou des données de trafic réseau suspect dans votre environnement NSX, vous devez activer manuellement les détecteurs de Trafic suspect NSX que NSX Intelligence doit utiliser. Seuls les détecteurs activés seront utilisés pour surveiller les événements de trafic réseau suspects.

Procédure

- Dans le navigateur, connectez-vous avec les privilèges requis à un dispositif NSX Manager sur https://<nsx-manager-ip-address>.

- Utilisez les étapes suivantes pour activer un détecteur de Trafic suspect NSX pris en charge afin d'effectuer une analyse du trafic réseau sur les données de trafic collectées.

Notez que les étapes suivantes s'appliquent à tous les détecteurs disponibles, à l'exception des détecteurs basés sur DNS, qui doivent être configurés manuellement avant de pouvoir être utilisés. Reportez-vous à l'étape suivante celle-ci pour plus d'informations sur la configuration des détecteurs basés sur DNS.

- Accédez à l'onglet .

- Localisez le détecteur à activer et cliquez sur Modifier (icône en forme de crayon).

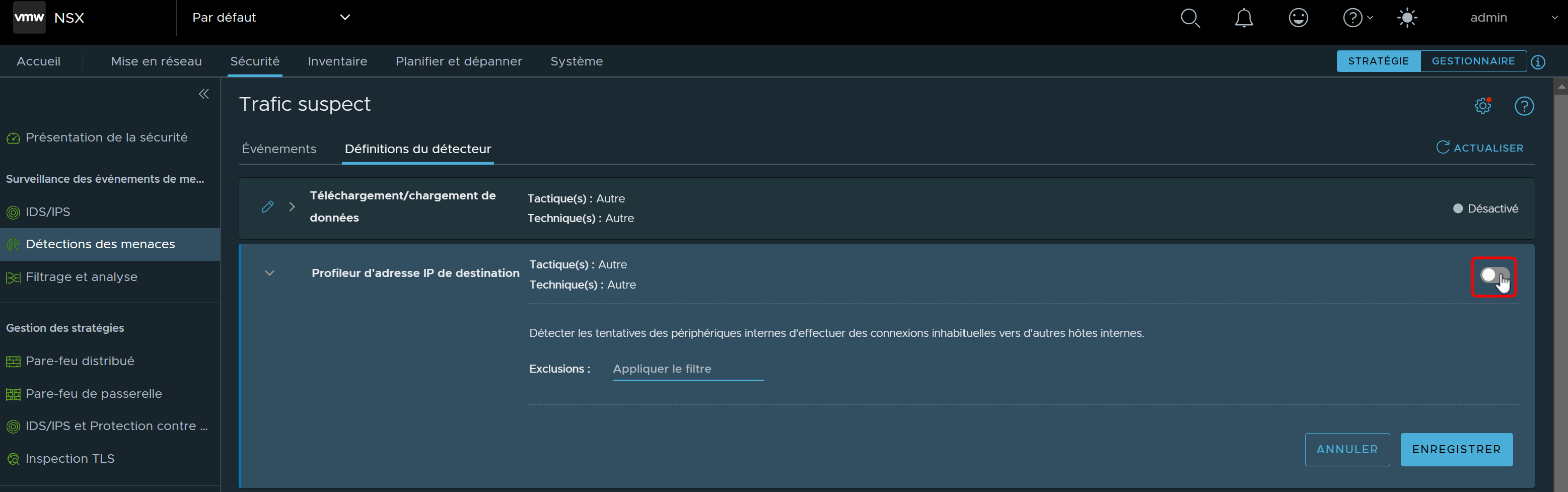

- Localisez le bouton bascule sur le côté droit de la ligne développée et cliquez sur le bouton bascule pour activer le détecteur, comme indiqué dans l'image suivante.

- Cliquez sur Enregistrer.

- Pour activer les détecteurs basés sur DNS, tels que l'algorithme de génération de domaine (DGA) et le tunneling DNS, effectuez les étapes suivantes une seule fois.

- Créez un profil de contexte DNS personnalisé ou utilisez un profil de contexte fourni par défaut par le système.

Consultez les détails sur l'ajout d'un profil de contexte dans le Guide d'administration de NSX fourni avec la documentation de VMware NSX définie pour NSX version 3.2 ou ultérieure.

- Créez une règle de pare-feu distribué, à l'aide de ANY dans les colonnes Sources et Destinations ; et à l'aide du profil de contexte DNS, si vous en avez créé un.

Consultez les détails sur l'ajout d'une règle de pare-feu distribué dans le Guide d'administration de NSX fourni avec l'ensemble de la documentation de VMware NSX pour NSX version 3.2 ou ultérieure.

- Accédez à l'onglet .

- Localisez le détecteur basé sur DNS que vous souhaitez activer et cliquez sur Modifier (icône en forme de crayon).

- Dans le côté droit de la ligne développée, localisez le bouton bascule pour ce détecteur basé sur DNS. Pour activer le détecteur, activez le bouton bascule.

- Cliquez sur Enregistrer.

Résultats

Les boutons bascule pour les détecteurs activés indiquent On dans l'onglet Définitions de détecteur.

Que faire ensuite

Gérer les événements de trafic suspect détectés. Reportez-vous à Analyse des événements de trafic suspect pour plus de détails.