Vous pouvez configurer le chaînage d'authentification dans les règles de stratégie d'accès pour exiger que les utilisateurs transmettent leurs informations d'identification via plusieurs méthodes d'authentification avant de pouvoir se connecter. Deux conditions d'authentification sont configurées dans une seule règle, et l'utilisateur doit répondre correctement aux deux requêtes d'authentification.

Lorsque vous configurez une règle de stratégie d'accès qui nécessite plusieurs méthodes d'authentification pour se connecter, vous pouvez configurer l'option permettant aux utilisateurs de sélectionner leur seconde méthode d'authentification. Cette flexibilité permet aux utilisateurs d'utiliser une autre méthode pour se connecter, lorsqu'ils ne peuvent pas accéder à l'une des méthodes d'authentification demandées pendant le processus.

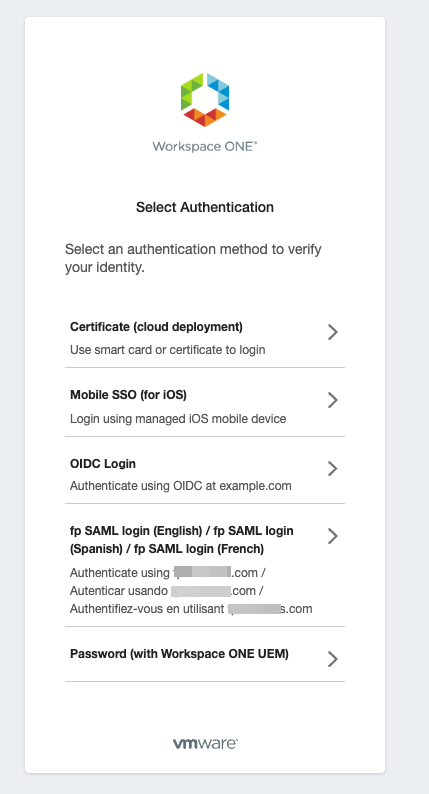

Lorsque vous sélectionnez une méthode d'authentification de fournisseur d'identité tiers comme option de connexion, le nom de la méthode d'authentification que vous avez configuré pour l'instance de fournisseur d'identité tiers dans la console Workspace ONE Access s'affiche sur la page de connexion Sélectionner une authentification de l'utilisateur. La description que vous avez rédigée pour la méthode d'authentification tierce s'affiche sous l'option Méthode d'authentification. Reportez-vous à la section Ajouter et configurer une instance de fournisseur d'identité tiers SAML dans Workspace ONE Access.

Une stratégie avec deux règles est un exemple de configuration d'une stratégie d'authentification pour permettre aux utilisateurs de choisir les méthodes d'authentification.

- La règle 1 est configurée pour que tout utilisateur provenant du RÉSEAU INTERNE s'authentifie avec Mot de passe ET Verify (Intelligent Hub) OU RADIUS OU RSA.

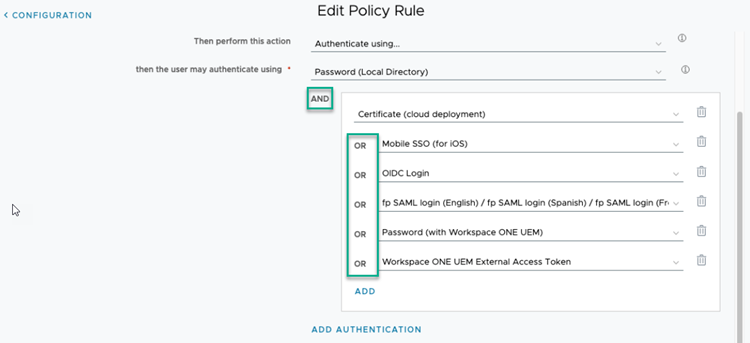

- La règle 2 est configurée pour que tout utilisateur provenant du RÉSEAU EXTERNE s'authentifie avec Mot de passe ET Certificat (déploiement de Cloud) OU Mobile SSO (pour iOS) OU Connexion OIDC OU Connexion FP SAML (anglais)/Connexion FP SAML (espagnol) /… OU Mot de passe (avec Workspace ONE UEM).

L'expérience de connexion des utilisateurs est la suivante.

- L'utilisateur entre correctement ses informations d'identification pour la première méthode d'authentification demandée et la page Sélectionner une authentification s'affiche pour sélectionner une seconde méthode d'authentification à utiliser.

- L'utilisateur sélectionne la méthode d'authentification disponible pour le terminal qu'il utilise.

- Après avoir sélectionné la méthode d'authentification, l'utilisateur entre ses informations d'identification ou, pour l'authentification par certificat, est immédiatement authentifié. Si un utilisateur choisit la méthode inappropriée, il peut cliquer sur Retour dans le navigateur pour revenir à la page Sélectionner une authentification. Cependant, pour l'authentification par certificat qui ne demande pas d'informations d'identification, les utilisateurs ne peuvent pas cliquer sur Retour pour revenir à la page Sélectionner une authentification.

Chaque fois que les utilisateurs se connectent à l'aide d'une stratégie d'accès qui propose plusieurs méthodes d'authentification, ils doivent choisir leur option d'authentification préférée. Leur option sélectionnée n'est pas enregistrée.

Conditions préalables

- Les méthodes d'authentification que votre organisation prend en charge sont configurées et activées dans Workspace ONE Access.

- Les plages réseau d'adresses IP définies créées et attribuées aux fournisseurs d'identité.