VMware Cloud Web Security consente a un utente di configurare una regola del criterio di protezione di CWS per ispezionare le applicazioni Web basate sul browser come Chrome, Edge, Firefox, Safari e così via, ma la regola non viene applicata alle applicazioni Web non browser come Slack o Dropbox. A partire dalla versione 1.10.0, l'utente può configurare regole per ispezionare il traffico del browser nelle applicazioni Web non browser.

- Passare a .

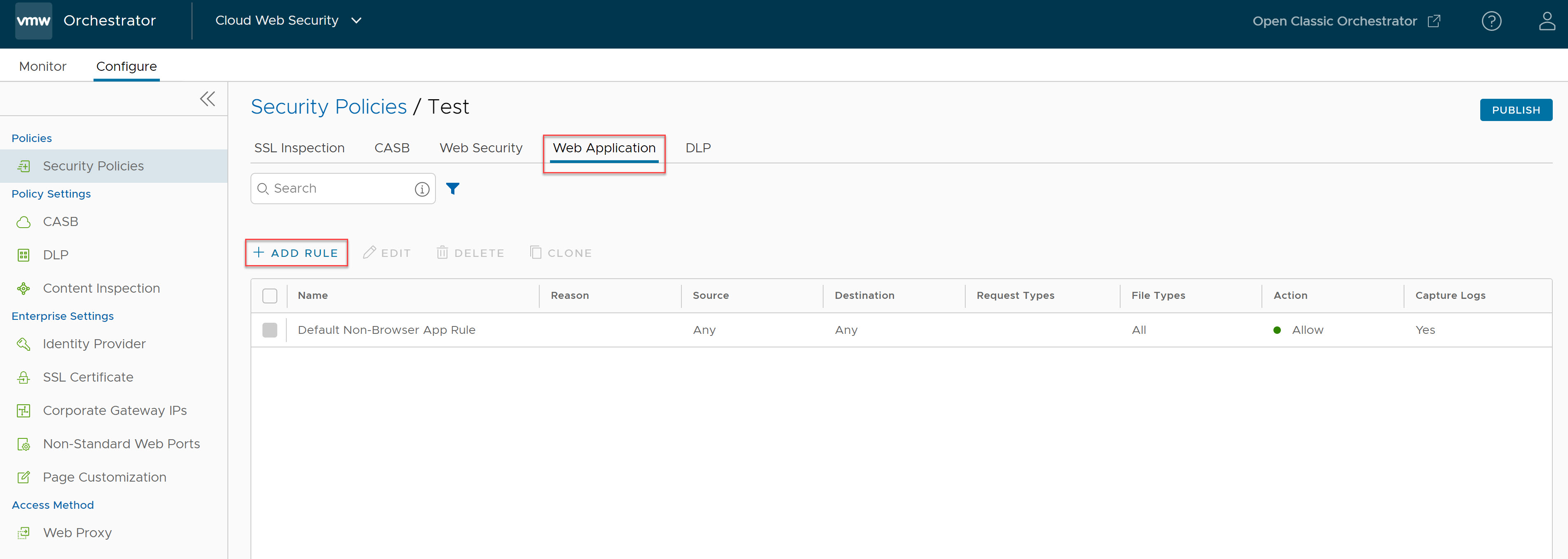

- Selezionare un criterio di protezione per configurare la regola Applicazioni Web (Web Applications). Nella schermata Criteri di protezione (Security Policies) selezionata e fare clic sulla scheda Applicazione Web (Web Application).

- Fare clic su + AGGIUNGI REGOLA (ADD RULE) e immettere tutti i dettagli necessari, come Tipo di origine (Source Type), Tipo di destinazione (Destination Type), Richiesta e tipo di file (Request And File Type), Azione e registro (Action And Log) per creare una nuova regola per l'applicazione Web non browser.

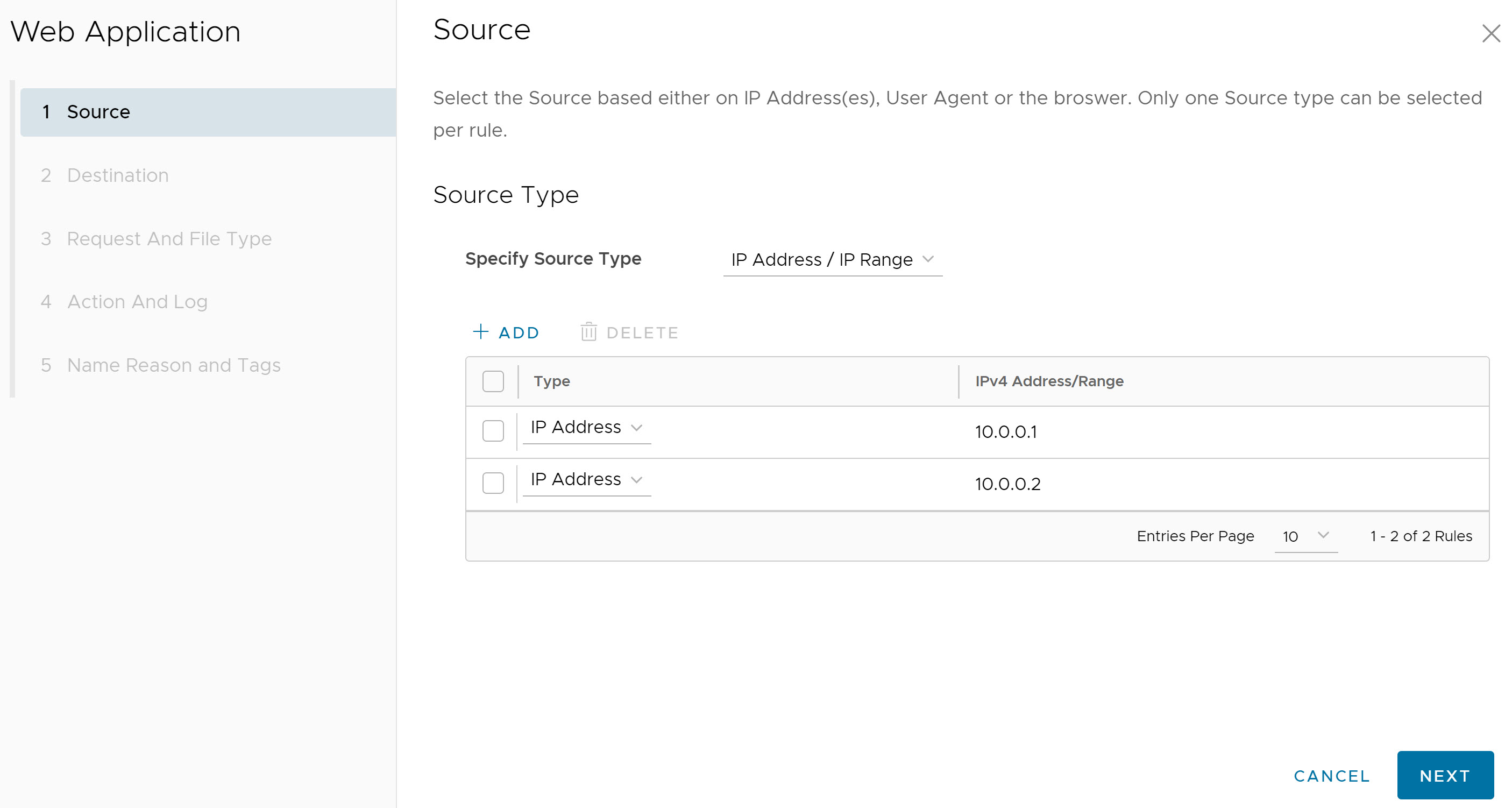

- Nella schermata Origine (Source) selezionare l'origine per cui deve essere applicata l'ispezione applicazione Web non-browser. Gli utenti possono selezionare l'origine in base all'indirizzo IP/intervallo IP, all'agente utente o al browser come descritto nella tabella seguente.

Campo Descrizione Qualsiasi (Any) L'impostazione predefinita è "Qualsiasi (Any)" e il criterio ispeziona il traffico del browser nelle applicazioni Web non browser di tutti i tipi di origine. Indirizzo IP/Intervallo IP (IP Address/IP Range) Specificare un indirizzo IP (ad esempio 10.0.0.1) o un intervallo di IP (ad esempio 10.01.1- 10.0.2.225) a cui applicare la regola. Agente utente (User Agent) Impostare le azioni dei criteri in base ai criteri di corrispondenza (testo o espressione) specificati utilizzando quanto segue: - Uguale a

- Inizia con

- Contiene

- Termina con

- RegEx

Facoltativamente, gli utenti possono anche includere un indirizzo IP di origine o un intervallo di IP di origine specifico oppure utilizzare l'impostazione predefinita di "Qualsiasi indirizzo IP di origine (Any Source IP Address)".

Browser Specificare i browser Web a cui applicare la regola. Gli utenti possono impostare le azioni del criterio in base ai seguenti browser Web: - Google Chrome

- Microsoft Internet Explorer

- Microsoft Edge

- Mozilla Firefox

- Apple Safari

- Samsung Internet

Facoltativamente, gli utenti possono anche includere un indirizzo IP di origine o un intervallo di IP di origine specifico oppure utilizzare l'impostazione predefinita di "Qualsiasi indirizzo IP di origine (Any Source IP Address)".

Nota: È possibile selezionare un solo tipo di origine per regola.Fare clic su Avanti (Next). Viene visualizzata la schermata Destinazione (Destination).

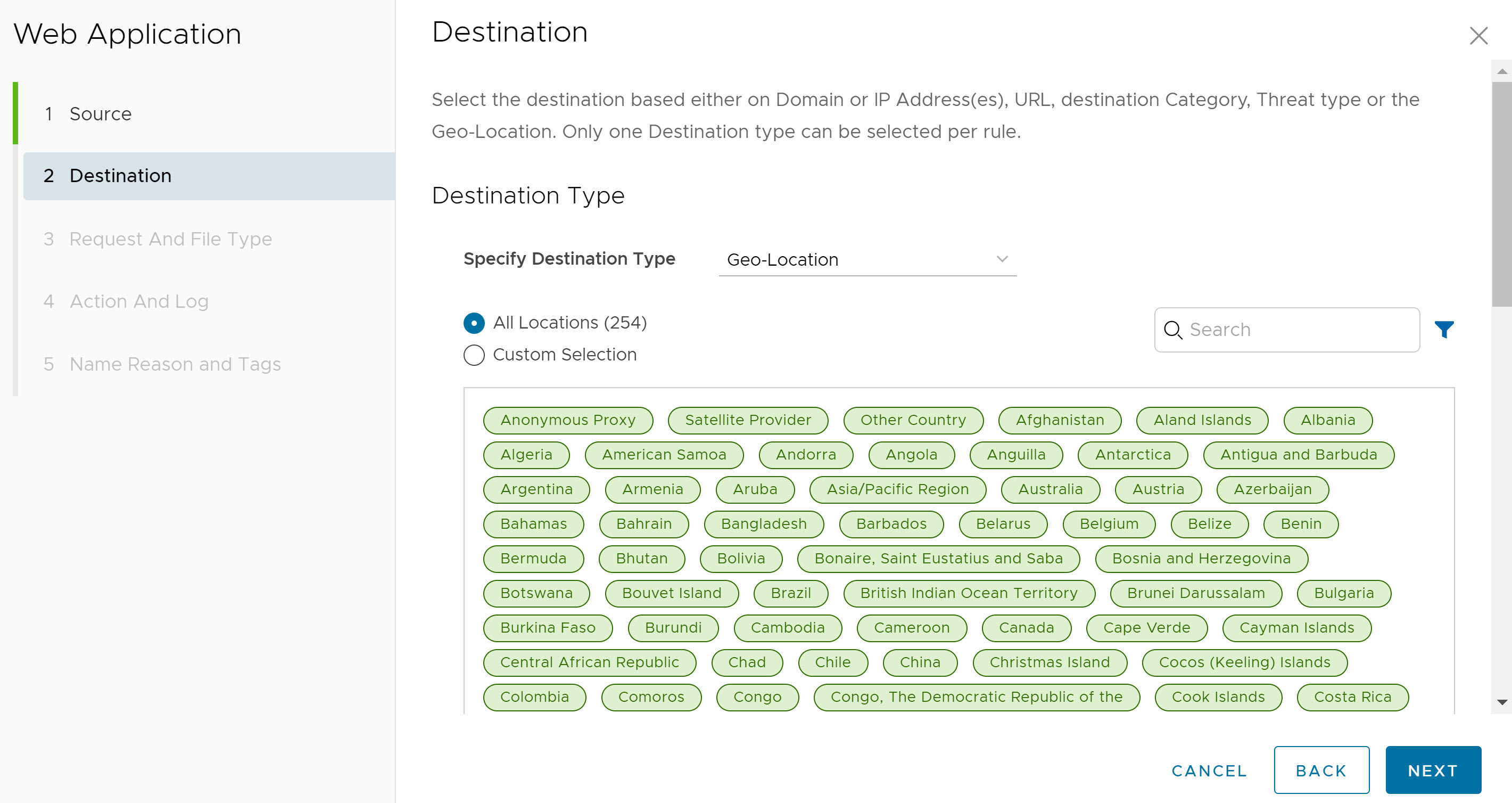

- Nella schermata Destinazione (Destination) selezionare la destinazione a cui deve essere applicata l'ispezione applicazione Web non browser. Gli utenti possono selezionare la destinazione in base al dominio all'indirizzo IP/intervallo IP, all'URL, alla categoria, alla minaccia o alla posizione geografica.

Campo Descrizione Qualsiasi (Any) L'impostazione predefinita è Qualsiasi (Any) e il criterio ispeziona il traffico del browser nelle applicazioni Web non browser da tutti i tipi di destinazione. Dominio/Indirizzo IP/Intervallo IP (Domain/IP Address/IP Range) Specificare i nomi di dominio completi (FQDN), l'indirizzo IP (ad esempio, 10.0.0.1) o l'intervallo di IP (ad esempio, 10.01.1- 10.0.2.225) per applicare la regola. URL - Regex Impostare le azioni dei criteri per gli URL in base ai criteri di corrispondenza (testo o espressione) specificati utilizzando quanto segue: - Uguale a

- Inizia con

- RegEx

Categoria (Category) Selezionare Tutte le categorie (All Categories) o Selezione personalizzata (Custom Selection). L'opzione Tutte le categorie (All Categories) evidenzia tutte le categorie disponibili e le applica alla regola. L'opzione Selezione personalizzata (Custom Selection) consente di specificare le categorie da applicare alla regola facendo clic su ogni categoria. Minaccia (Threat) Selezionare Tutte le minacce (All Threats) o Selezione personalizzata (Custom Selection). L'opzione Tutte le minacce (All Threats) evidenzia tutte le minacce disponibili e le applica alla regola. L'opzione Selezione personalizzata (Custom Selection) consente di specificare le minacce da applicare alla regola facendo clic su ogni minaccia. Posizione geografica (Geo-Location) Selezionare Tutte le posizioni (All Locations) o Selezione personalizzata (Custom Selection). L'opzione Tutte le posizioni (All Locations) evidenzia tutte le posizioni disponibili e le applica alla regola. L'opzione Selezione personalizzata (Custom Selection) consente di specificare le posizioni da applicare alla regola facendo clic su ogni posizione. Nota: È possibile selezionare un solo tipo di destinazione per regola.Fare clic su Avanti (Next). Viene visualizzata la schermata Richiesta e tipo di file (Request And File Type).

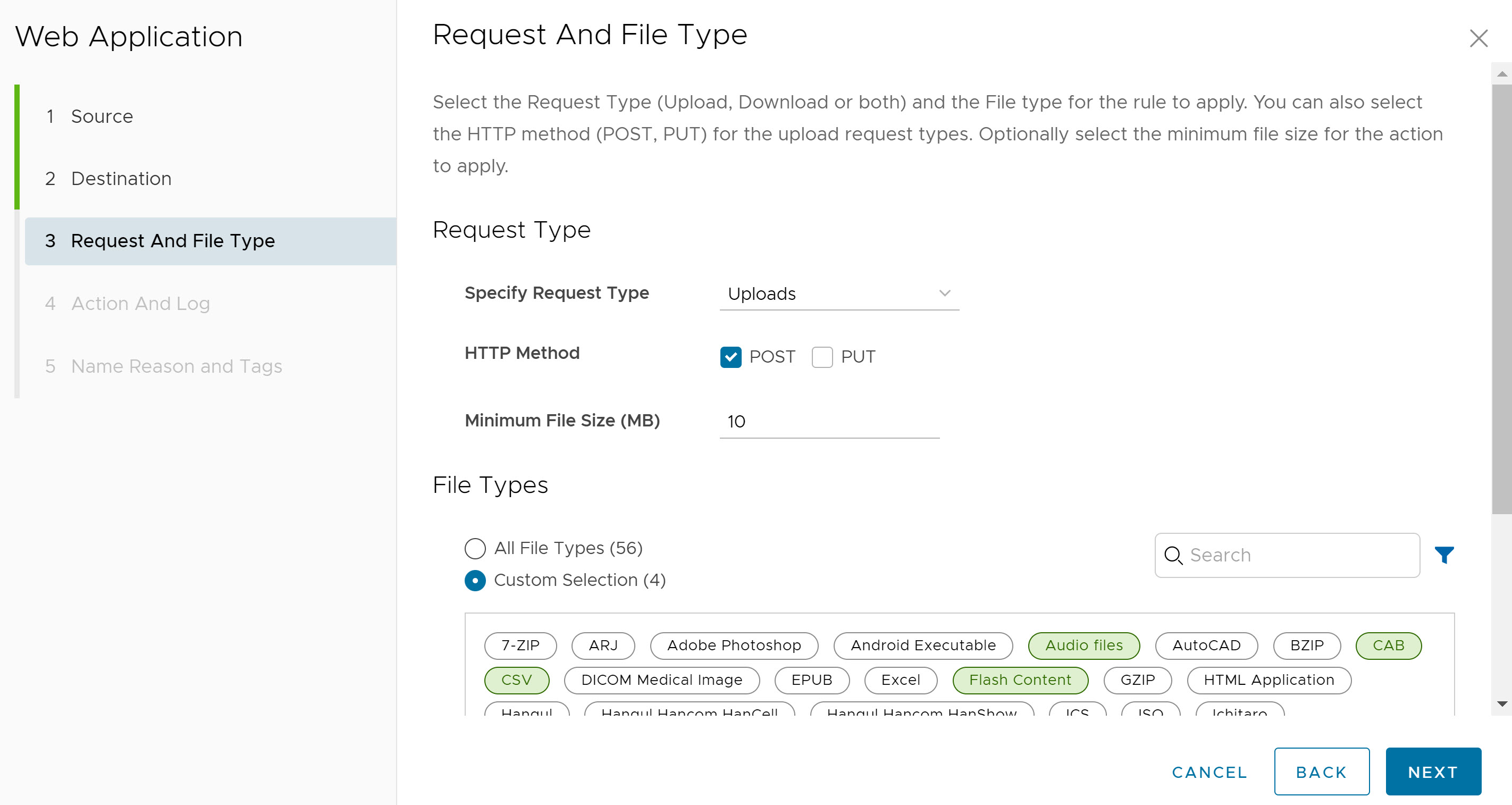

- Nella schermata Richiesta e tipo di file (Request And File Type) selezionare il Tipo di richiesta (Request Type) (Caricamenti (Uploads), Download (Downloads) o Entrambi (Both)) e il Tipo di file (File Type) per la regola da applicare. Per il tipo di richiesta Caricamenti (Uploads) è inoltre possibile selezionare il metodo HTTP (POST, PUT). Facoltativamente, è anche possibile immettere le dimensioni minime del file per l'azione da applicare.

Fare clic su Avanti (Next). Viene visualizzata la schermata Azione e registro (Action and Log).

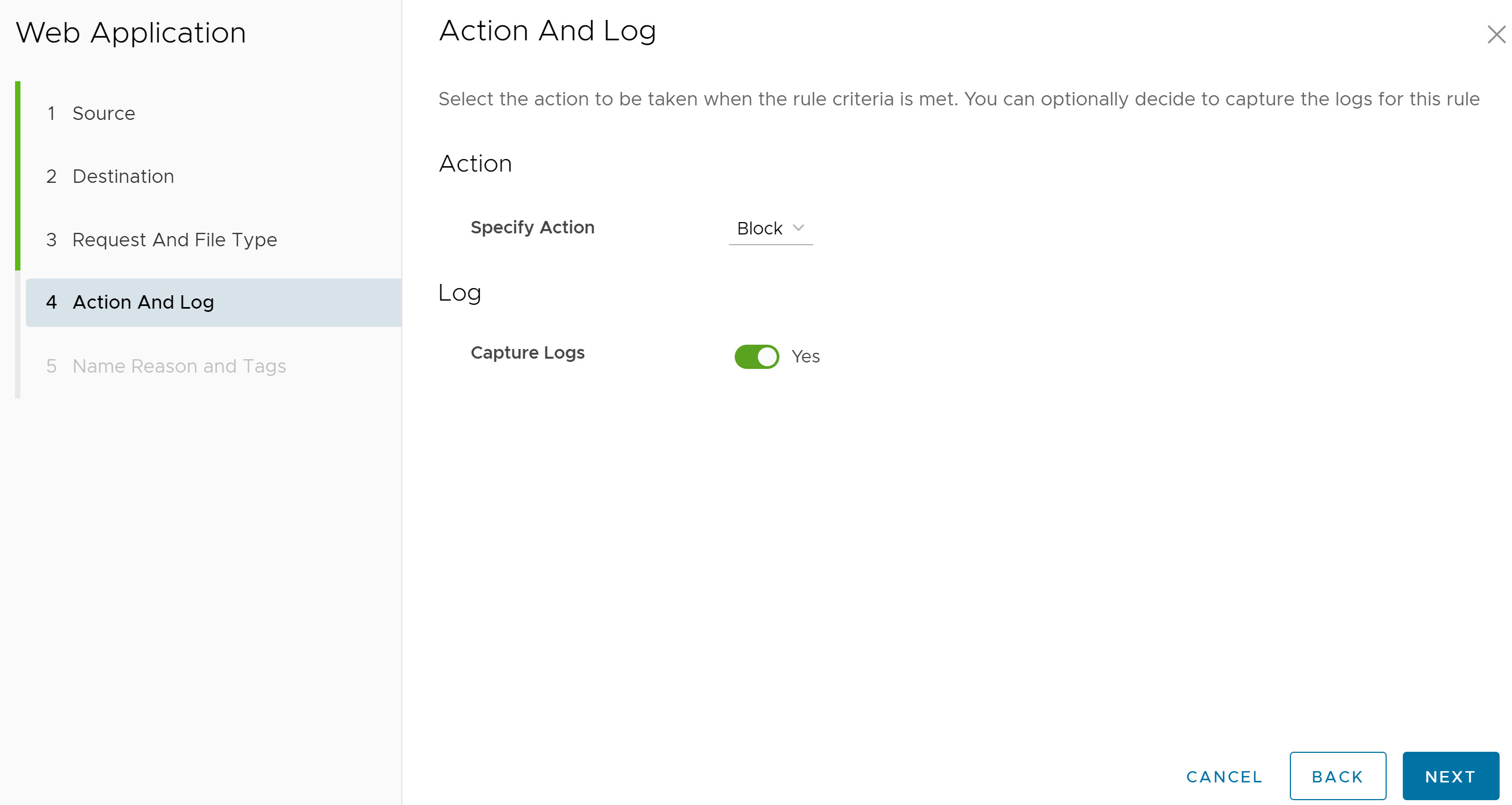

- Nella schermata Azione e registro (Action and Log) selezionare l'azione (Consenti (Allow) o Blocca (Block)) da eseguire se vengono soddisfatti i criteri della regola. Facoltativamente, è possibile raccogliere i registri per questa regola attivando l'interruttore Acquisisci registri (Capture Logs).

Fare clic su Avanti (Next). Viene visualizzata la schermata Nome, motivo e tag (Name, Reason and Tags).

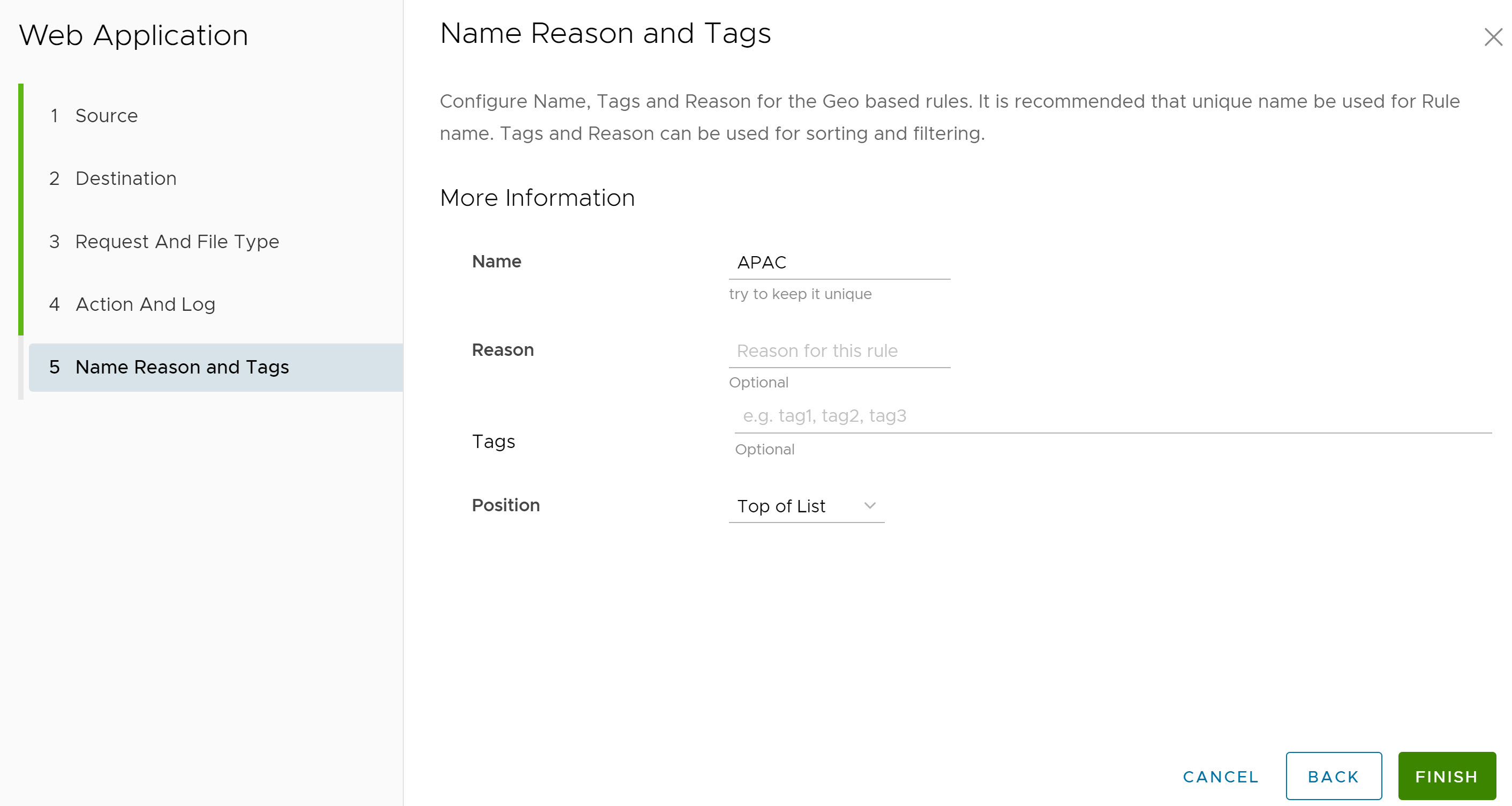

- Nella schermata Nome, motivo e tag (Name, Reason and Tags), configurare un Nome regola (Rule Name) univoco (obbligatorio), Tag (Tags) (se utilizzati), Motivo (Reason) (se necessario), e una posizione per la regola nell'elenco delle regole per le applicazioni Web non browser (le opzioni sono "Inizio elenco (Top of List)" o "In fondo all'elenco ("Bottom of List")).

Nota: Il campo Posizione (Position) indica la posizione della regola nell'elenco delle regole dell'applicazione Web.

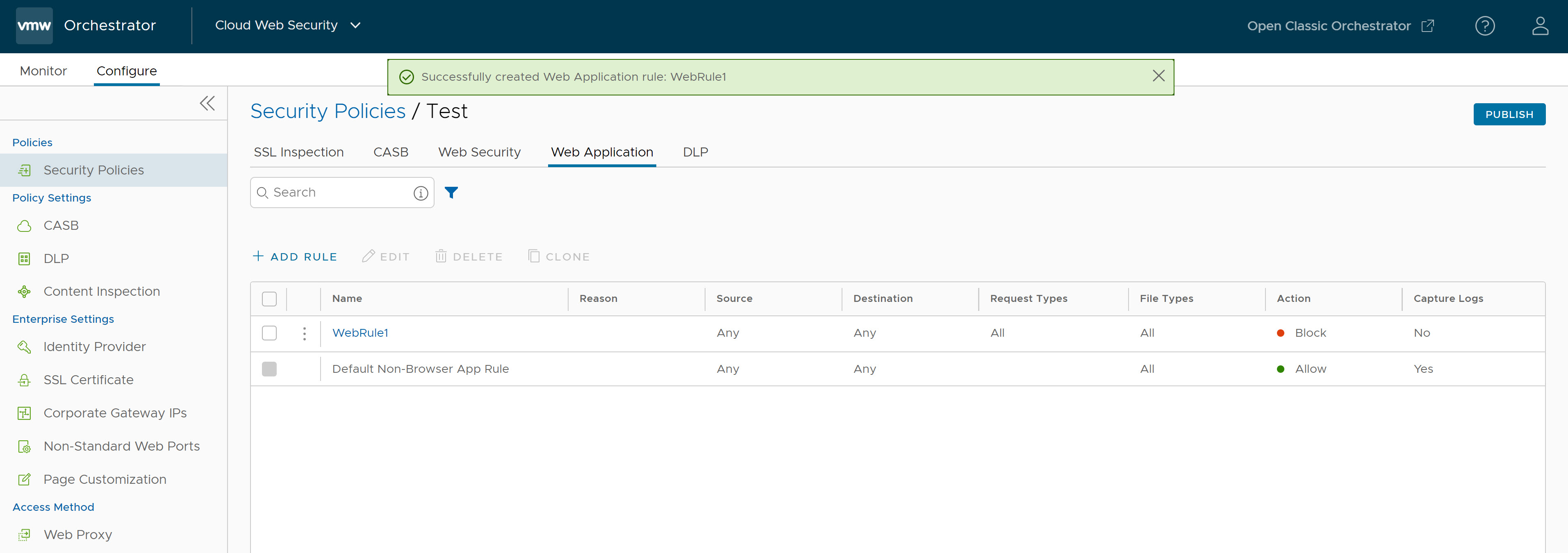

- Fare clic su Fine (Finish). La regola dell'applicazione Web appena creata viene visualizzata nell'elenco Applicazione Web.

- Per rendere effettiva la nuova regola del criterio di protezione, selezionare la regola e fare clic sul pulsante Pubblica (Publish) nell'angolo superiore destro della schermata.

- Dopo aver pubblicato il criterio di protezione, gli utenti possono Applicare il criterio di protezione.

- Per un criterio di protezione esistente, l'utente può eseguire le azioni seguenti selezionando la casella di controllo del criterio:

- Modifica (Edit): consente di modificare una regola del criterio esistente.

- Clona (Clone): consente di clonare un criterio da uno esistente.

- Elimina (Delete): consente di eliminare un criterio.