In questa sezione viene descritto come configurare un criterio di protezione per VMware Cloud Web Security.

Prima di iniziare:

Per configurare un criterio di protezione, è innanzitutto necessario aver creato un criterio di protezione. Per istruzioni specifiche su come creare un criterio di protezione, vedere Creazione di un criterio di protezione.

Informazioni su questa attività:

Questa sezione illustra come configurare il criterio di protezione creato nella sezione intitolata Creazione di un criterio di protezione. Quando si crea un criterio di protezione, le categorie di regole che gli utenti possono configurare le seguenti: Ispezione Secure sockets layer (SSL) (Secure sockets layer (SSL) Inspection), Cloud Access Security Broker (CASB), Prevenzione della perdita dati (DLP) (Data Loss Prevention (DLP)), Sicurezza Web (Web Security) e Applicazione Web (Web Application).

Quando si crea un regola del criterio di protezione Web, gli utenti possono configurare: Filtro URL (URL Filtering), Filtro in base alla posizione geografica (Geo-Based Filtering), Filtro contenuti (Content Filtering) e Ispezione contenuti (Content Inspection).

Google ha sviluppato il protocollo QUIC (Quick UDP Internet Connections, Connessioni Internet UDP rapide) per aumentare le prestazioni delle connessioni HTTPS e HTTP (TCP 443 e TCP 80). Dal 2014, i browser Chrome dispongono di un supporto sperimentale e il protocollo è utilizzato anche in Chromium (ad esempio, Microsoft Edge, Opera e Android).

Le connessioni QUIC non richiedono handshake TCP. Tuttavia, l'ispezione SSL richiede le informazioni della sessione TCP e Cloud Web Security esegue l'ispezione SSL per impostazione predefinita (a meno che non venga configurata esplicitamente una regola di bypass per impedirla); pertanto, Cloud Web Security non può esaminare le sessioni QUIC in cui viene eseguita l'ispezione SSL. Nei casi in cui QUIC è attivato e viene eseguita l'ispezione SSL, è possibile che durante una sessione utente non venga applicato un criterio.

Per assicurarsi che i criteri di Cloud Web Security vengano applicati in modo coerente, è consigliabile bloccare o disattivare nel browser il protocollo QUIC.

Per bloccare QUIC, configurare il browser o il firewall in modo che blocchi UDP 443 e UDP 80, le porte utilizzate dal protocollo QUIC. Quando viene bloccato, il protocollo QUIC dispone di un fallback di sicurezza a TCP. Ciò attiva l'ispezione SSL senza impatti negativi sull'esperienza utente.

Per disattivare QUIC in un browser Chromium, consultare la documentazione del browser corrispondente.

Per disattivare QUIC in un browser Chrome:

- Aprire Chrome

- Nella barra degli indirizzi, digitare: chrome://flags

- Nella barra di ricerca, digitare "quic".

- Fare clic sul menu a discesa e selezionare Disabilitato.

- Quando è selezionata l'opzione predefinita (Default), Chrome tenterà di utilizzare QUIC.

- Quando richiesto, fare clic su Riavvia ora (Relaunch Now) per riavviare Chrome e applicare le modifiche.

Procedura:

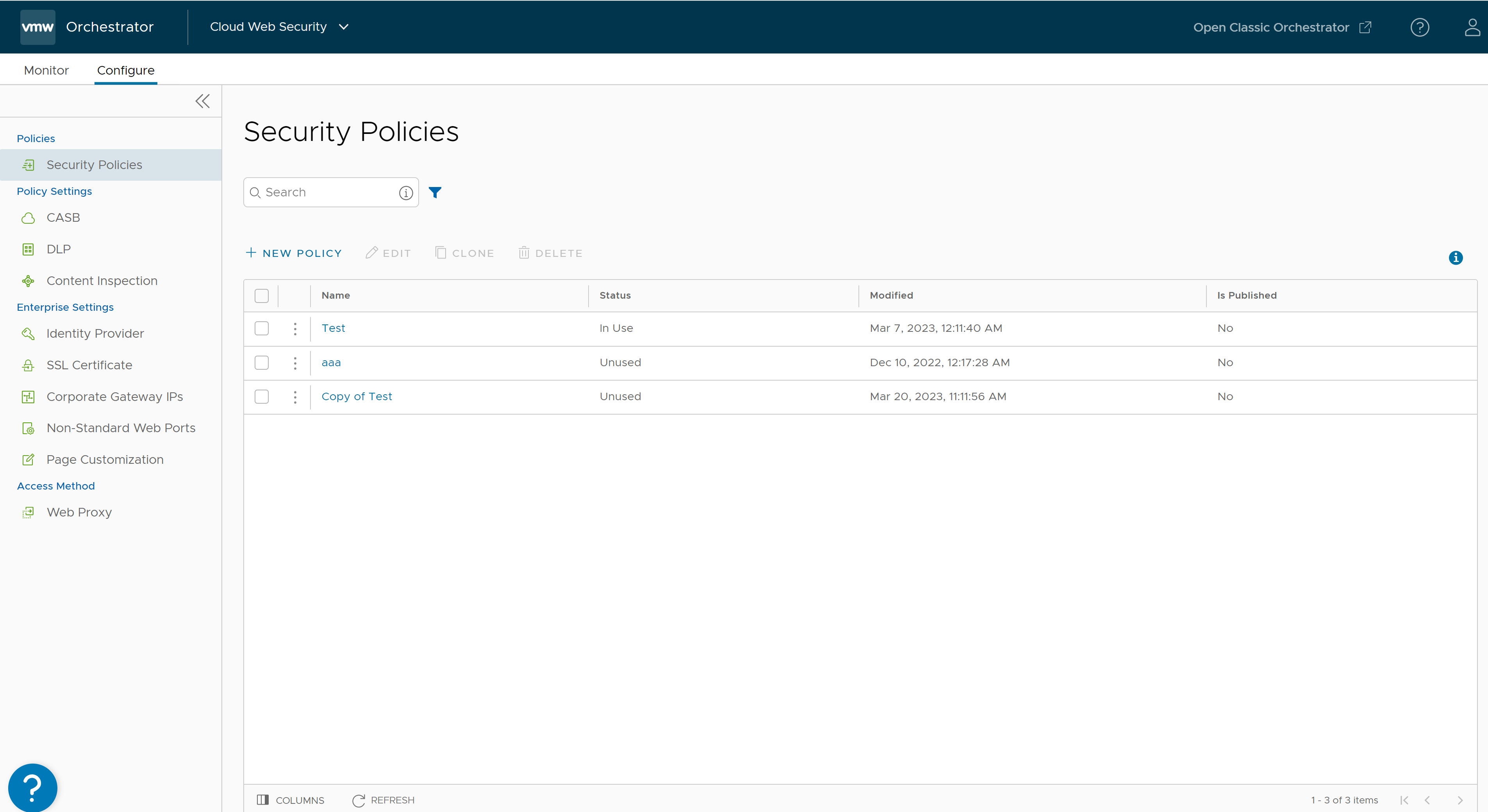

- Nella pagina Criteri di protezione (Security Policies) della nuova interfaccia utente di VMware SD-WAN Orchestrator, fare clic sul nome del criterio di protezione da configurare.

Viene visualizzata la schermata Criteri di protezione (Security Policies) per il criterio selezionato.

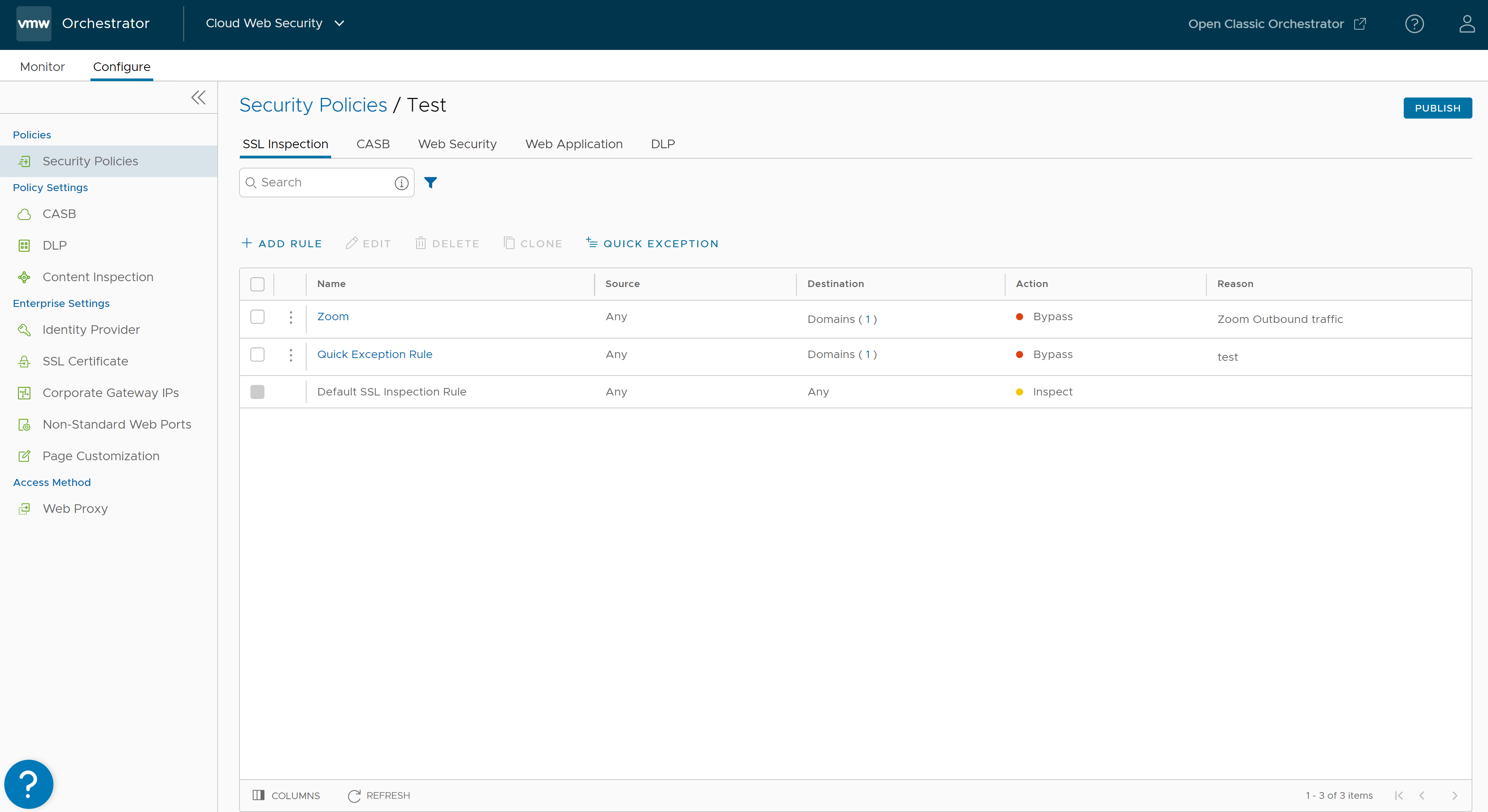

- Nella pagina del criterio di protezione selezionato, gli utenti possono configurare regole dalle seguenti categorie di regole: Ispezione SSL (SSL Inspection), Cloud Access Security Broker (CASB), Sicurezza Web (Web Security), Applicazione Web (Web Application) e Prevenzione della perdita dati (DLP) (Data Loss Prevention (DLP)).

Importante: Per impostazione predefinita, in un criterio di protezione sono definite le regole "consenti tutto" (allow all) e "decrittografa tutto" (decrypt all). Configurando una delle cinque categorie di regole elencate in precedenza, un utente sostituisce le regole predefinite e crea un criterio costituito dalle proprie regole.

Per una descrizione completa di come configurare le regole per ogni categoria, vedere:

- Dopo aver configurato il criterio di protezione, fare clic sul pulsante Pubblica (Publish) per pubblicare il criterio di protezione.

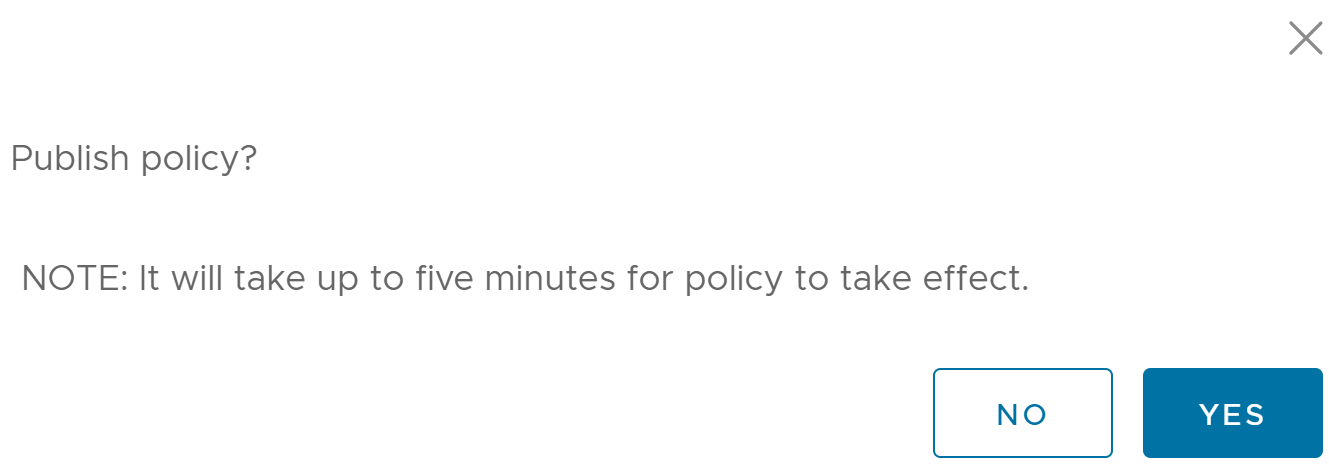

- Fare clic sul pulsante Sì (Yes) nella finestra di dialogo popup Pubblica criterio (Publish Policy) per pubblicare il criterio.

Nella parte superiore della schermata viene visualizzato un banner verde che indica che il criterio di protezione è in corso di pubblicazione.

Nota: Un criterio di protezione può essere pubblicato in qualsiasi momento del processo di configurazione e ripubblicato ogni volta che lo si riconfigura.