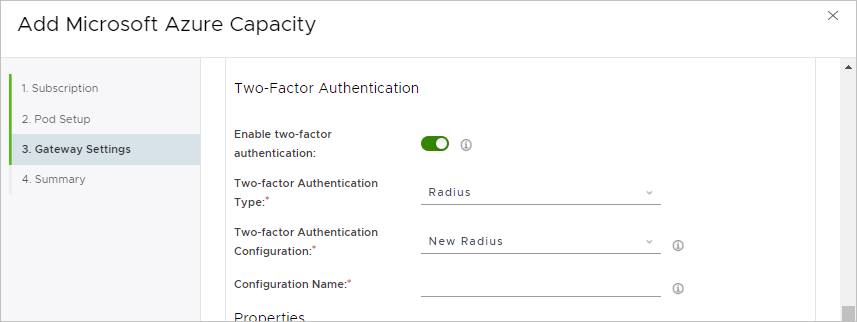

Unified Access Gateway 構成を指定するためのポッドのデプロイ ウィザードの手順で、エンド ユーザーがこれらのゲートウェイ構成を介してデスクトップおよびアプリケーションにアクセスする際の 2 要素認証の使用を指定することもできます。

ゲートウェイ構成のためにウィザードで 2 要素認証の詳細が指定されている場合、ポッドのデプロイ プロセス中にポッド デプロイヤが、指定した 2 要素認証の詳細を使用してゲートウェイ構成の対応するデプロイ済みの Unified Access Gateway アプライアンスを構成します。

Unified Access Gateway のドキュメントに記載されているように、2 要素認証のために Unified Access Gateway アプライアンスが構成されている場合、Unified Access Gateway アプライアンスは、指定した 2 要素認証ポリシーに従って受信ユーザー セッションを認証します。Unified Access Gateway が指定された認証ポリシーに従ってユーザー セッションを認証した後、Unified Access Gateway はデスクトップまたはアプリケーションの起動を求めるエンド ユーザーのクライアント要求をデプロイされたポッド マネージャに転送し、クライアントと使用可能なデスクトップまたはアプリケーション間の接続セッションを確立します。

前提条件

第 1 世代テナント - 第 1 世代のポッド デプロイ ウィザードを実行するための前提条件に記載されている前提条件を満たしていることを確認します。

2 要素認証の詳細を入力する外部または内部 Unified Access Gateway 構成で、第 1 世代テナント - Horizon Cloud ポッドのゲートウェイ構成の指定に記載されているとおりに、ウィザードにおける Unified Access Gateway 構成用のフィールドの指定が完了していることを確認します。オンプレミス認証サーバに対して 2 要素認証を構成するときに、Unified Access Gateway インスタンスがそのオンプレミス サーバにルーティングを解決できるようにするために次のフィールドにも情報を提供します。

| オプション | 説明 |

|---|---|

| [DNS アドレス] | オンプレミス認証サーバの名前を解決できる DNS サーバの 1 つ以上のアドレスを指定します。 |

| [ルート] | ポッドの Unified Access Gateway インスタンスがネットワークのルーティングをオンプレミス認証サーバに解決できるようにする、1 つ以上のカスタム ルートを指定します。 たとえば、オンプレミスの RADIUS サーバがその IP アドレスとして 10.10.60.20 を使用している場合、10.10.60.0/24 とデフォルト ルートのゲートウェイ アドレスをカスタム ルートとして使用することになります。この環境で使用している Express ルートまたは VPN 構成からデフォルト ルートのゲートウェイ アドレスを取得します。 形式 |

次の情報が、ポッド デプロイ ウィザードの適切なフィールドに指定できるように、認証サーバの構成で使用されていることを確認します。RADIUS 認証サーバを使用していて、プライマリおよびセカンダリ サーバの両方がある場合は、それぞれの情報を取得します。

- RADIUS

-

プライマリおよび補助 RADIUS サーバの両方の設定を構成している場合は、それぞれの情報を取得します。

- 認証サーバの IP アドレスまたは DNS 名

- 認証サーバのプロトコル メッセージで暗号化および復号化のために使用される共有シークレット

- 認証ポート番号。通常 RADIUS の場合は 1812/UDP。

- 認証プロトコルのタイプ。認証タイプには、PAP(パスワード認証プロトコル)、CHAP(チャレンジ ハンドシェイク認証プロトコル)、MSCHAP1 および MSCHAP2(Microsoft チャレンジ ハンドシェイク認証プロトコル、バージョン 1 および 2)があります。

注: RADIUS ベンダーの推奨する認証プロトコルについては、RADIUS ベンダーのドキュメントを確認し、指定したプロトコル タイプに従ってください。RADIUS の 2 要素認証をサポートするポッドの機能は、Unified Access Gateway インスタンスによって提供され、Unified Access Gateway が PAP、CHAP、MSCHAP1、MSCHAP2 をサポートします。PAP のセキュリティは、通常 MSCHAP2 のものよりも低くなっています。また PAP は MSCHAP2 よりシンプルなプロトコルです。結果として、RADIUS ベンダーのほとんどはよりシンプルな PAP プロトコルと互換性がありますが、一部の RADIUS ベンダーはよりセキュリティの高い MSCHAP2 との互換性を有していません。

- RSA SecurID

-

注: RSA SecurID タイプは、マニフェスト 3139.x 以降を実行している Horizon Cloud on Microsoft Azure デプロイでサポートされます。2022 年 3 月中旬以降の [ポッドの追加] ウィザードと [ポッドの編集] ウィザードでは RSA SecurID タイプを指定するユーザー インターフェイス オプションが表示され、選択できるようになります。

- RSA SecurID Authentication Manager サーバのアクセス キー。

- RSA SecurID 通信ポート番号。通常は 5555 で、RSA SecurID 認証 API に対する RSA Authentication Manager システム設定で設定されています。

- RSA SecurID Authentication Manager サーバのホスト名。

- RSA SecurID Authentication Manager サーバの IP アドレス。

- RSA SecurID Authentication Manager サーバまたはそのロード バランサ サーバに自己署名証明書がある場合は、[ポッドの追加] ウィザードで CA 証明書を指定する必要があります。証明書は PEM 形式である必要があります(ファイル タイプ

.cer、.cert、または.pem)。