Workspace ONE Cloud コンソールで VMware Identity Services ウィザードを完了したら、ID プロバイダから Workspace ONE にユーザーをプロビジョニングします。ベスト プラクティスとして、最初に少数のユーザーをプロビジョニングして統合をテストします。

ユーザーをプロビジョニングすると、最初に VMware Identity Services にプロビジョニングされ、次に VMware Identity Services から、選択した Workspace ONE サービス(Workspace ONE Access や Workspace ONE UEM など)に自動的にプロビジョニングされます。

手順

- (Microsoft Entra ID の統合)次の手順に従って、Microsoft Entra ID からユーザーとグループをプロビジョニングします。

- Microsoft Entra 管理センターで、[エンタープライズ アプリケーション] ページに移動し、作成したプロビジョニング アプリケーションを検索します。

- アプリケーションの [概要] ページで、[はじめに] の [ユーザーおよびグループの割り当て] リンクをクリックします。

- [+ ユーザー/グループの追加] をクリックします。

- [割り当てを追加] ページで、[ユーザーとグループ] の [選択されていません] リンクをクリックします。

- [ユーザーとグループ] ペインで、プロビジョニングするユーザーとグループを検索して選択し、[選択] をクリックします。

- [割り当てを追加] ページで、[割り当て] をクリックします。

- [管理] メニューから [プロビジョニング] を選択し、[プロビジョニングの開始] をクリックします。

選択したユーザーとグループは、

Microsoft Entra ID によって設定された固定のプロビジョニング間隔の後にプロビジョニングされます。詳細については、

Microsoft Entra ID のドキュメントを参照してください。

- テスト目的で少数のユーザーをすぐにプロビジョニングするには、[オンデマンドでプロビジョニングする] をクリックします。

- [ユーザーまたはグループの選択] テキスト ボックスで、すぐにプロビジョニングするユーザーを検索して選択し、[プロビジョニング] をクリックします。

- (Okta) 次の手順に従って、Okta からユーザーとグループをプロビジョニングします。

- Okta 管理コンソールで、作成したプロビジョニング アプリケーションに移動します。

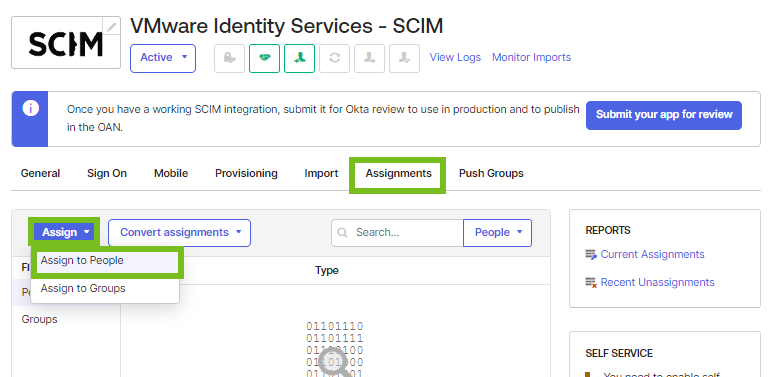

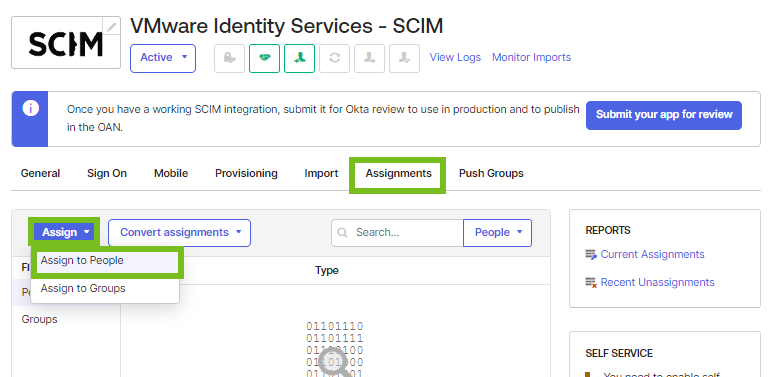

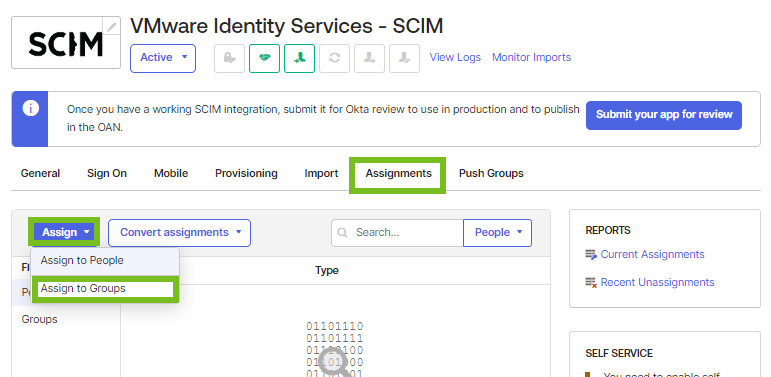

- [割り当て] タブを選択します。

- ユーザーを割り当てるには、次の手順を実行します。

- を選択します。

- ユーザーを選択し、[割り当て] をクリックします。

- ユーザーに必要な属性の値があることを確認し、[保存して戻る] をクリックします。

- アプリケーションを他のユーザーに割り当て、[完了] をクリックします。

割り当てられたユーザーは、VMware Identity Services にすぐに同期されます。

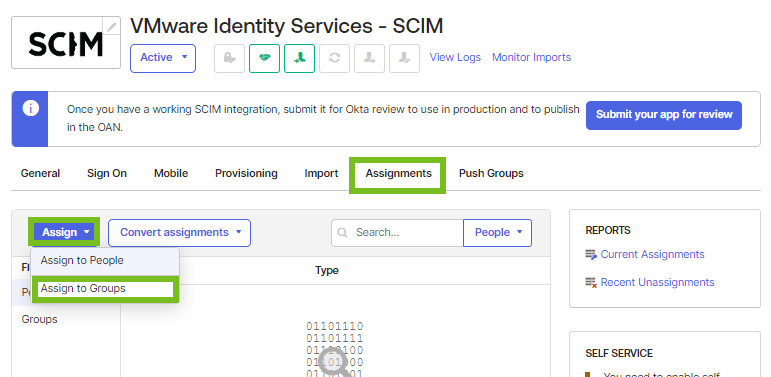

- グループを割り当てるには、次の手順を実行します。

- を選択します。

- グループ名の横にある [割り当て] をクリックし、[保存して戻る] をクリックします。

- アプリケーションを他のグループに割り当て、[完了] をクリックします。

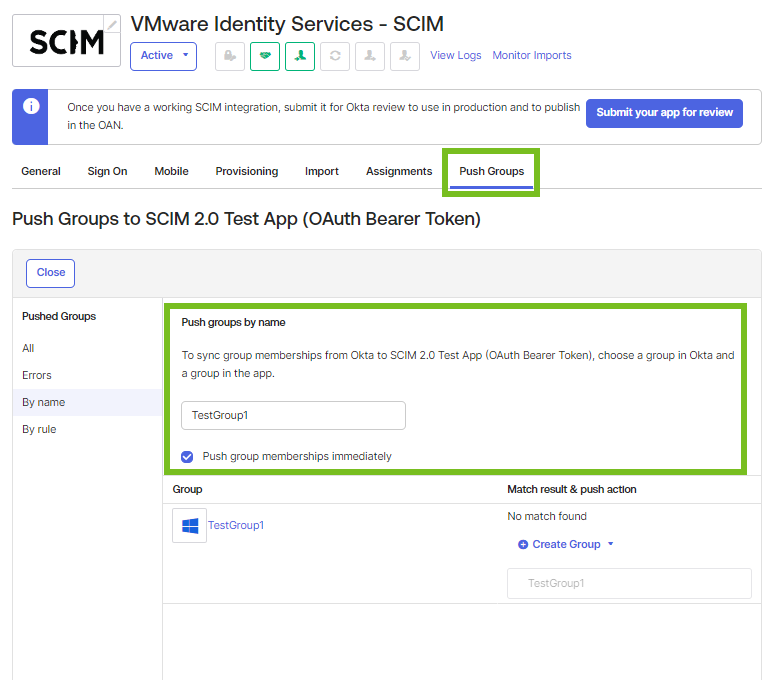

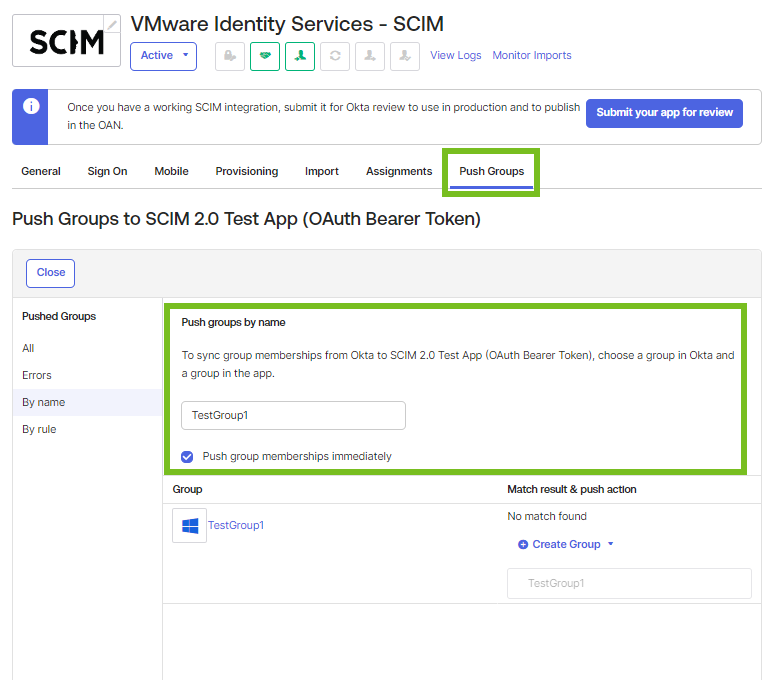

- [グループをプッシュ] タブを選択します。

- を選択します。

- 検索ボックスにグループの名前を入力して、結果からグループを選択します。

- [グループ メンバーシップをすぐにプッシュ] が選択されていることを確認して、[保存] をクリックします。

例:

- グループのステータスが [アクティブ] に変わったことを確認します。これは、グループがプッシュされたことを示します。

例:

![[プッシュ状態] 列に [アクティブ] と表示されます。](images/GUID-19D40EAD-3D02-42CC-BC6A-11D7E8414434-low.png)

- (SCIM 2.0 ID プロバイダの統合)ID プロバイダのドキュメントに従って、ユーザーとグループをプロビジョニングします。

次の点を考慮してください。

- 最初に少数のユーザーをプロビジョニングして統合をテストします。

- ID プロバイダのプロビジョニング間隔が長い場合は、次のプロビジョニング時間を待たずに統合をテストできるように、すぐにプロビジョニングするオプションを探します。

- ID プロバイダのドキュメントでユーザーとグループをプロビジョニングする方法を確認します。一部の ID プロバイダでは、グループをプロビジョニングしてもユーザーが自動的にプロビジョニングされないことがあります。

次のタスク

テスト ユーザーとグループが VMware Identity Services および Workspace ONE サービスに正常にプロビジョニングされていることを確認します。

![[プロビジョニングの詳細の表示] セクションに、プロビジョニング間隔(固定)が 40 分と表示されます。](images/GUID-327B5307-5CF1-4D09-8D62-F2DCD178C88B-low.png)

![[プッシュ状態] 列に [アクティブ] と表示されます。](images/GUID-19D40EAD-3D02-42CC-BC6A-11D7E8414434-low.png)