Чтобы устранить ошибки предоставления и проверки подлинности в каталоге, предоставленном из поставщика удостоверений в VMware Identity Services, просмотрите журналы и события аудита в поставщике удостоверений, VMware Identity Services и службах Workspace ONE, например, Workspace ONE Access и Workspace ONE UEM.

Ознакомление с журналами предоставления поставщика удостоверений

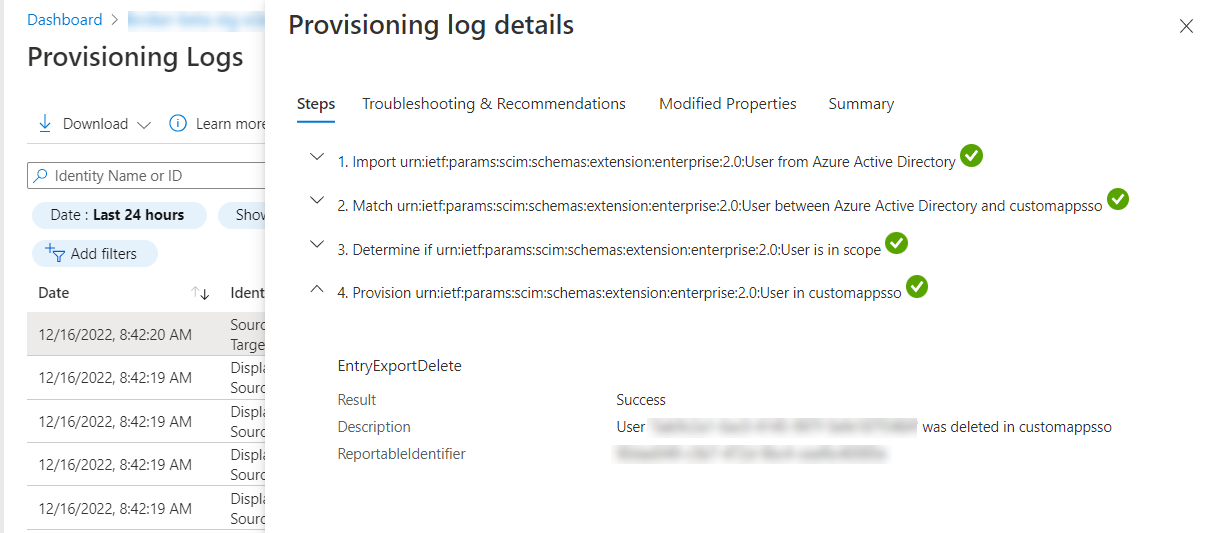

В случае с ошибками предоставления, сначала просмотрите журналы предоставлений поставщика удостоверений, чтобы проверить наличие ошибок при предоставлении пользователей или групп в VMware Identity Services, а затем устраните эти ошибки.

Например, в консоли администрирования Microsoft Entra, на странице приложения предоставления «Предоставления» можно найти журналы предоставлений.

Просмотр журналов предоставления VMware Identity Services

Ознакомьтесь с событиями аудита, зарегистрированными в VMware Identity Services, и убедитесь в наличии ошибок при предоставлении пользователей из VMware Identity Services в службы Workspace ONE, например Workspace ONE Access и Workspace ONE UEM.

Просмотр журналов Workspace ONE UEM

Для устранения неполадок Workspace ONE UEM используйте следующие ресурсы:

- Журналы предоставления и первоначальная конфигурация в папке:

C:\AirWatch\Logs\AW_Core_Api

- При ошибках конфигурации:

- Используйте следующий GET API для конфигурации:

Workspace_ONE_UEM_URL/api/system/provisioning/config/locationgroupuuid - Проверьте ошибки в журналах основного API-интерфейса.

- Используйте следующий GET API для конфигурации:

- В случае ошибок предоставления, проверьте журналы основного API-интерфейса и найдите ошибки или исключения из API-интерфейсов SCIM.

Просмотр событий аудита Workspace ONE Access

Просмотрите события аудита в Workspace ONE Access на наличие сбоев проверки подлинности.

- В консоли Workspace ONE Access выберите .

- Выберите События аудита в раскрывающемся меню.

- Укажите пользователя, выберите тип события, укажите интервал времени и нажмите Показать.

В случае ошибок проверки подлинности см. события LOGIN и LOGIN_ERROR.

Частые проблемы

- Пользователи не могут проверить подлинность, если Microsoft Entra ID настроен в качестве стороннего поставщика удостоверений с помощью OpenID Connect

Убедитесь, что значения правильно скопированы из приложения OpenID Connect в Microsoft Entra ID в шаге 5 Настройка OpenID Connect в мастере VMware Identity Services. В частности, проверьте значения Секретный ключ клиента и Идентификатор приложения (клиента). См. Шаг 5. Настройка проверки подлинности.

- Удаление пользователя в Microsoft Entra ID не затрагивает его в VMware Identity Services

Перед удалением пользователя в Microsoft Entra ID учетная запись приостанавливается на определенный период времени. Пользователь будет деактивирован через VMware Identity Services на указанный период времени. Имя удаленного пользователя также меняется в Microsoft Entra ID, а изменения отражаются в VMware Identity Services. Дополнительные сведения см. в разделе Удаление пользователей Microsoft Entra ID.

- Удаление значений атрибутов пользователей и групп в Microsoft Entra ID не приводит к удалению значений в VMware Identity Services

В Microsoft Entra ID при удалении значения атрибута пользователя или группы, которое уже синхронизировано с VMware Identity Services, это значение не удаляется из VMware Identity Services и служб Workspace ONE. Microsoft Entra ID не распространяет значения NULL.

Обходной путь: введите символ пробела вместо полного удаления значения.

- При интеграции VMware Identity Services с Okta невозможно указать сопоставления атрибутов групп для синхронизации с VMware Identity Services. Можно сопоставить только атрибуты пользователей.

- При интеграции стороннего поставщика удостоверений с VMware Identity Services с помощью протокола OpenID Connect функция login_hint не работает. Если проверяющая сторона отправляет login_hint, VMware Identity Services не передает его поставщику удостоверений.

- Если в VMware Identity Services вносятся какие-либо изменения в группы, предоставленные с помощью Microsoft Entra ID, например если вы удаляете пользователя или группу и хотите восстановить данные, возможно, потребуется перезапустить предоставление в центре администрирования Microsoft Entra. Дополнительные сведения см. в разделе Проблемы с предоставлением в Microsoft Entra ID документации Microsoft.

- Удаление сопоставления атрибутов в Microsoft Entra ID или Okta не приводит к удалению атрибута у пользователей в VMware Identity Services

При удалении сопоставления атрибутов из приложения предоставления в Microsoft Entra ID или Okta эти изменения не распространяются на VMware Identity Services. Атрибут не удаляется для пользователей в службах VMware Identity Services и Workspace ONE.

- Не приходят уведомления об истечении срока действия маркера

Когда срок действия маркера VMware Identity Services скоро истечет или истек, вы будете получать уведомления как в виде баннера в консоли Workspace ONE Cloud, так и по электронной почте. Если вы не получаете какие-либо уведомления, убедитесь, что VMware Identity Services интегрирован с Workspace ONE Intelligence.

- Войдите в консоль VMware Cloud Services как администратор и запустите службу Workspace ONE Cloud.

- Выберите .

- Найдите карточку Workspace ONE Access.

Примечание: Службы VMware Identity Services размещены совместно со службой Workspace ONE Access.

- Убедитесь, что на карточке Workspace ONE Access отображается состояние Авторизовано.

- Если на карточке Workspace ONE Access не отображается состояние Авторизовано, нажмите на ней кнопку Настроить.

- Нажмите кнопку Начать работу.

- Щелкните Подключить к Workspace ONE Access.

- Нажмите кнопку Готово.

Если вы видите уведомление в виде баннера, но не получаете уведомления по электронной почте, убедитесь, что вы согласились получать уведомления по электронной почте.

- Войдите в консоль VMware Cloud Services как администратор и запустите службу Workspace ONE Cloud.

- Щелкните значок звонка и нажмите на шестеренку, чтобы открыть страницу «Параметры уведомлений».

- В разделе Workspace ONE Access и Identity Services убедитесь, что для параметра Окончание срока действия секретных маркеров установлен флажок Электронная почта.

- После создания каталога необходимо изменить стороннего поставщика удостоверений

После включения VMware Identity Services, выбора стороннего поставщика удостоверений SCIM 2.0 и создания каталога выбранного поставщика удостоверений изменить невозможно. Чтобы изменить поставщика удостоверений, необходимо деактивировать VMware Identity Services, а затем снова включить его.

Чтобы деактивировать VMware Identity Services, следуйте инструкциям в разделе Деактивация служб VMware Identity Services.

- После включения служб VMware Identity Services их необходимо деактивировать

Возможно, VMware Identity Services потребуется деактивировать в следующих ситуациях:

- Вы включили VMware Identity Services, чтобы опробовать эти службы, а сейчас хотите их деактивировать.

- Службы VMware Identity Services не поддерживают ваши примеры использования.

- Вы хотите синхронизировать пользователей и группы непосредственно из службы Active Directory, которая поддерживается только при настройке каталога в Workspace ONE UEM или Workspace ONE Access вместо службы Workspace ONE Cloud.

Чтобы деактивировать VMware Identity Services, следуйте инструкциям в разделе Деактивация служб VMware Identity Services. После деактивации службы можно настроить службы каталогов и федерацию удостоверений в Workspace ONE UEM и Workspace ONE Access.

- При попытке включить VMware Identity Services после деактивации появляется сообщение об ошибке

Если вы удалили каталог и деактивировали службы VMware Identity Services, при попытке их повторного включения может появиться сообщение об ошибке.

Удаление каталога занимает некоторое время. Перед попыткой повторного включения VMware Identity Services перейдите в консоль Workspace ONE Access и убедитесь, что каталог удален.