本文簡要介紹 Universal Broker,它是 Horizon 控制平面服務之一。Universal Broker 是一種雲端式服務,能夠跨多個網繭部署來代理資源,而不考慮它們是在哪個基礎架構上執行。該服務還可根據使用者和網繭的地理站台,制定智慧代理決策。

Universal Broker概觀

Universal Broker 是 VMware 提供的最新雲端式代理技術,當租用戶具有下列一或多個項目時就可使用:

- Horizon 網繭 - 以 Horizon Connection Server 技術為基礎的網繭

- Horizon Cloud on Microsoft Azure 網繭,以及所有這些網繭都是執行網繭資訊清單 2298.0 或更新版本。

如需 Universal Broker 解決方案的系統元件如何搭配運作以管理使用者對指派的連線要求的詳細資訊,請參閱Universal Broker的系統架構和元件。

重要功能

Universal Broker提供下列主要功能:

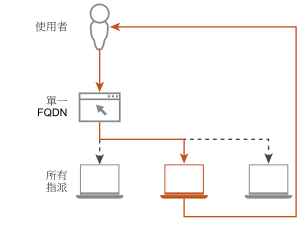

- 所有遠端資源均適用的單一連線 FQDN

使用者可連線至您在 Universal Broker組態設定中定義的完整網域名稱 (FQDN),以存取您環境中的多雲端指派。使用者可透過單一 Universal Broker FQDN,存取您環境中任何站台上任何參與網繭中的指派。您的網繭之間不需要內部網路功能。

- 可達到最佳效能的全域網繭連線與感知

Universal Broker與參與多雲端指派的每個網繭保持直接連線,並留意每個網繭的可用性狀態。因此,Universal Broker 可以管理使用者的連線要求,並直接從這些網繭將其路由至虛擬資源。不需要全域伺服器負載平衡 (GSLB),或任何可能會導致效能降低和延遲問題的網繭間網路通訊。

- 智慧型代理

Universal Broker 會根據地理站台和網繭拓撲的感知,以最短的網路路由,將來自指派的資源代理給使用者。

代理與使用者桌面集區和遠端應用程式

指派是 Horizon Universal Console 中的概念性實體。利用主控台,您可以透過指派來定義使用者虛擬桌面和遠端應用程式的集區,並將其授權給使用者。例如,在主控台中,您可以建立 VDI 桌面指派或 RDSH 資源指派,然後將這些指派授權給使用者。

Universal Broker 會管理用戶端使用者對授權指派的連線要求,並與可滿足該要求的適當資源交涉連線工作階段。Universal Broker 可查知地理位置和網繭拓撲。透過此資訊,Universal Broker 會根據網站組態和資源可用性,來搜尋可滿足使用者連線要求的最佳資源。

請參閱以下各節,取得可用的指派類型清單 (依網繭類型劃分)。

使用部署至 Microsoft Azure 的 Horizon Cloud Pod 中資源的使用者指派

為網繭機群中的 Universal Broker 網繭完成 Horizon Cloud 組態後,可以使用以下指派類型:

- 多雲端指派由來自一或多個 Horizon Cloud Pod 的 VDI 桌面所組成。如需詳細資訊,請參閱Microsoft Azure 中的 Horizon Cloud Pod - 在第一代環境中建立並檢視 VDI 多雲端指派。

- 工作階段桌面指派由單一 Horizon Cloud Pod 內 Microsoft 遠端桌面服務 (RDS) 主機上的工作階段型桌面所組成。如需詳細資訊,請參閱Horizon Cloud Pod - 藉由建立 RDS 型工作階段桌面指派,為您的使用者提供來自 RDS 主機的桌面工作階段。

- 遠端應用程式指派由 Horizon Cloud Pod 內 RDS 主機佈建的應用程式所組成。如需詳細資訊,請參閱遠端應用程式 - 為 Microsoft Azure 中 Horizon Cloud Pod 所佈建的遠端應用程式建立遠端應用程式指派。

- App Volumes 應用程式指派由 Horizon Cloud Pod 內 VDI 桌面上主控的 App Volumes 應用程式所組成。如需詳細資訊,請參閱Horizon Cloud - 建立 App Volumes 指派。

使用雲端連線的 Horizon 網繭中資源的使用者指派

為網繭機群中的 Universal Broker 網繭完成 Horizon 組態後,可以使用以下指派類型:

- 多雲端指派由來自一或多個 Horizon 網繭的 VDI 桌面所組成。如需關於根據您 Horizon Cloud 租用戶雲端連線 Horizon 網繭中的資源來設定多雲端指派的概觀資訊,請參閱第一代 Horizon Cloud Universal Broker 和多雲端指派。

- 工作階段桌面指派由單一 Horizon 網繭內 Microsoft 遠端桌面服務 (RDS) 主機上的工作階段型桌面所組成。如需詳細資訊,請參閱Horizon 網繭 - 為 Universal Broker 環境設定 RDSH 桌面和應用程式。

- 遠端應用程式指派由單一 Horizon 網繭內 RDS 主機佈建的應用程式所組成。如需詳細資訊,請參閱Horizon 網繭 - 為 Universal Broker 環境設定 RDSH 桌面和應用程式。

附註

與幾乎所有軟體一樣,目前版本具有一些功能考量事項和已知限制。如需詳細資訊,請參閱Universal Broker - 功能考量事項和已知限制。

Universal Broker的系統架構和元件

本文詳細說明在參與網繭以及 Horizon Cloud 管理平面內所執行 Universal Broker 的系統元件。Universal Broker 是 VMware 提供的最新雲端式代理技術,且是針對新部署中使用者指派的建議連線代理。

如需 Universal Broker 的主要功能概觀,請參閱VMware Horizon Service Universal Broker 簡介。

取決於代理的資源是位於 Horizon 網繭 (以 Horizon Connection Server 技術為基礎) 中,或是 Microsoft Azure 中的 Horizon Cloud 網繭,Universal Broker 解決方案的系統架構會略有不同。

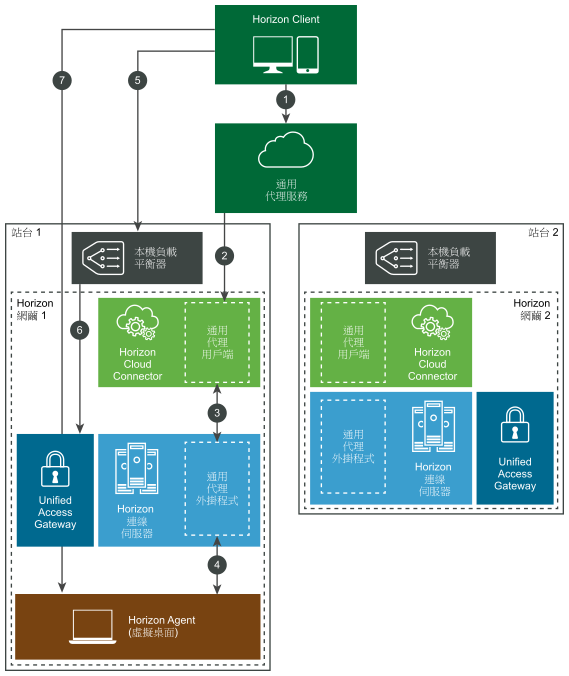

適用於 Horizon 網繭的Universal Broker系統架構

下列元件包含從 Horizon 網繭 (以 Horizon Connection Server 技術為基礎) 進行多雲端指派時雲端式代理適用的 Universal Broker 解決方案。

- Universal Broker服務是在 Universal Broker雲端中執行的多租用戶雲端服務,該服務已連線至 Horizon Cloud。每個客戶皆使用如進行 Universal Broker 的設定中所述而設定的唯一專用 FQDN 來連線至 Universal Broker服務。

- Universal Broker用戶端執行於您每個雲端連線 Horizon 網繭的 Horizon Cloud Connector 中。從該連接器 1.5 版開始,Universal Broker 用戶端是該連接器的一部分,且會在您將 Horizon Cloud Connector 與網繭配對時自動安裝。

- Universal Broker 外掛程式會在 Horizon Connection Server 中,針對每個參與多雲端指派的雲端連線網繭執行。在參與的網繭內,每個連線伺服器執行個體都必須下載並安裝外掛程式,如Horizon 網繭 - 在連線伺服器上安裝 Universal Broker 外掛程式中所述。

下圖說明 Universal Broker 如何與 Horizon 網繭環境中的元件搭配運作,以管理從外部使用者到指派中遠端資源的連線要求。

- 在 Horizon Client 中,使用者可透過代理 FQDN 連線至 Universal Broker服務以要求虛擬桌面。服務會使用 XML-API 通訊協定來驗證 Horizon Client 使用者,以及管理連線工作階段。

- 在確認站台 1 中的網繭 1 是桌面的最佳可用來源後,Universal Broker服務會將訊息傳送至在與網繭 1 配對之 Horizon Cloud Connector 上執行的 Universal Broker用戶端。

- Universal Broker 用戶端會將此訊息轉送至在網繭 1 內每一個連線伺服器執行個體上執行的 Universal Broker 外掛程式。

- 此 Universal Broker 外掛程式會識別可滿足使用者要求的最佳可用桌面。

- Universal Broker服務會將回應傳回至 Horizon Client,其中包含網繭 1 的唯一 FQDN (通常是網繭 1 負載平衡器的 FQDN)。Horizon Client 會建立對負載平衡器的連線,以要求桌面的通訊協定工作階段。

- 通過本機負載平衡器後,要求會前往網繭 1 的 Unified Access Gateway。Unified Access Gateway 會驗證要求是否受信任,並準備 Blast 安全閘道、PCoIP 安全閘道和通道伺服器。

- Horizon Client 使用者在收到指定的桌面後,可根據已設定的次要通訊協定 (Blast Extreme、PCoIP 或 RDP) 建立工作階段。

如需關於用於 Universal Broker通訊之連接埠的詳細資訊,請參閱Horizon 網繭 - Universal Broker 的 DNS、連接埠和通訊協定需求。

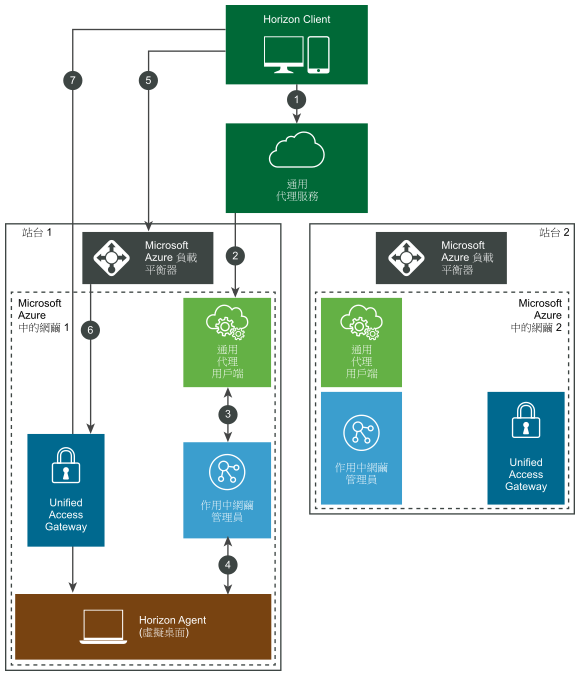

適用於 Microsoft Azure 中 Horizon Cloud 網繭的 Universal Broker 系統架構

下列元件包含從 Microsoft Azure 中 Horizon Cloud 網繭進行 VDI 和 RDSH 指派時雲端式代理適用的 Universal Broker 解決方案。

- Universal Broker服務是在 Universal Broker雲端中執行的多租用戶雲端服務,該服務已連線至 Horizon Cloud。每個客戶皆使用如進行 Universal Broker 的設定中所述而設定的唯一專用 FQDN 來連線至 Universal Broker服務。

- Universal Broker 用戶端會在 Microsoft Azure 中的每個參與 Horizon Cloud 網繭內執行。

- 在 Horizon Client 中,使用者可透過代理 FQDN 連線至Universal Broker服務以要求虛擬資源。服務會使用 XML-API 通訊協定來驗證 Horizon Client 使用者,以及管理連線工作階段。

- 在確認站台 1 中的網繭 1 具有最適合使用者要求的可用資源後,Universal Broker服務會將訊息傳送至執行於網繭 1 內的Universal Broker用戶端。

- Universal Broker用戶端會將訊息轉送至網繭 1 內的作用中網繭管理員。

- 作用中網繭管理員會識別可滿足使用者要求的最佳可用資源。

- Universal Broker服務會將回應傳回至 Horizon Client,其中包含網繭 1 的唯一 FQDN (通常是網繭 1 之 Microsoft Azure 負載平衡器的 FQDN)。Horizon Client 會建立對負載平衡器的連線,以要求資源的通訊協定工作階段。

- 通過 Microsoft Azure 負載平衡器後,要求會前往網繭 1 的 Unified Access Gateway。Unified Access Gateway 會驗證要求是否受信任,並準備 Blast 安全閘道、PCoIP 安全閘道和通道伺服器。

- Horizon Client 使用者在收到指定的資源後,可根據已設定的次要通訊協定 (Blast Extreme、PCoIP 或 RDP) 建立工作階段。

如需關於Universal Broker通訊所使用連接埠的詳細資訊,請參閱 Horizon Cloud Pod 的連接埠和通訊協定需求 (2019 年 9 月版本的資訊清單或更新版本) 中的〈Universal Broker 所需的連接埠和通訊協定〉一節。

Universal Broker - 功能考量事項和已知限制

本說明文件頁面提供一些與 Universal Broker 相關的功能考量事項,且會列出只是有限支援或不支援的 Horizon 功能。

功能考量事項

- 在同時包含 Horizon 網繭和 Horizon Cloud Pod 的網繭機群中,您建立的每一項使用者指派必須包含僅來自一種網繭類型的 VDI 桌面。例如,您可以建立由跨多個 Horizon 網繭之桌面組成的指派,或是由跨多個 Horizon Cloud Pod 之桌面組成的指派。不過,您所建立的指派中所包含的桌面不可同時跨 Horizon 網繭和 Horizon Cloud Pod。

- 如果您已將租用戶從單一網繭代理組態轉換為 Universal Broker,還需要考慮其他注意事項。請參閱您的租用戶環境在轉換為 Universal Broker 之後的新功能。

每個 VDI 多雲端指派具有的網繭數目上限

VDI 多雲端指派中支援的網繭數目上限為五 (5) 個。此限制適用於 Horizon Connection Server 類型的網繭和 Horizon Cloud on Microsoft Azure 類型的網繭。如果使用的網繭超過五個,則會增加 Universal Broker 上的並行負載。增加該並行負載可能會導致使用者在用戶端中按一下指派顯示的動態磚時遇到失敗,且服務會嘗試將使用者登入虛擬桌面。

虛擬資源

對於虛擬資源的代理,此版本的 Universal Broker 僅支援 Windows 作業系統。不支援 Linux 系統的桌面。

此版本不支援管理員建立的桌面和應用程式捷徑。

Chrome 版 Horizon HTML Access 和 Horizon Client

使用者可以透過在支援的網頁瀏覽器中執行 Horizon HTML Access 或執行 Chrome 版 Horizon Client 5.4 或更新版本,以對Universal Broker服務提出資源要求。如果 Universal Broker 服務將要求重新導向至使用自我簽署憑證的 Unified Access Gateway 執行個體,則用戶端應用程式會顯示錯誤訊息,指出憑證授權機構無效。

此行為會根據設計而有所不同。若要連線至要求的資源,使用者可以遵循憑證錯誤訊息中的提示來接受自我簽署的憑證。

驗證方法

此版本的 Universal Broker支援透過 Windows 使用者名稱和密碼 (UPN 和 NETBIOS 格式) 的用戶端使用者驗證。

此外,亦支持透過 RADIUS 或 RSA 進行雙因素驗證,具體取決於租用戶網繭機群的目前狀態,如以下清單中所示。

此外,另請檢閱以下章節,其中說明當使用者在其用戶端中使用 Universal Broker 並設定雙因素驗證時,所經歷的體驗。目前行為有別於直接使用網繭閘道 FQDN 時的行為。

- 僅具有 Horizon Pod

- 同時支援 RADIUS 和 RSA SecurID 驗證。

- 僅具有 Horizon Cloud on Microsoft Azure 部署

- 如果所有網繭的資訊清單版本均為 3139.x 或更新版本,且在網繭上執行 [編輯網繭] 精靈時,可看見 RSA SecurID 和 RADIUS 選項,且可供選取,則同時支援 RSA SecurID 和 RADIUS 驗證。否則,僅支援 RADIUS 類型。

- 同時具有 Horizon 網繭和 Horizon Cloud on Microsoft Azure 部署

-

在混合機群中,支援的驗證類型取決於您的

Horizon Cloud on Microsoft Azure 部署是否符合在其上設定 RSA SecurID 選項的條件:

- 如果 Horizon Cloud on Microsoft Azure 部署不符合這些條件,則僅支援 RADIUS 驗證。

- 如果 Horizon Cloud on Microsoft Azure 部署符合這些條件,則同時支援 RADIUS 和 RSA SecurID 驗證。

需符合的條件是,網繭執行的是資訊清單 3139.x 或更新版本,且當您在網繭上開啟 [編輯網繭] 精靈時,可看見 RSA SecurID 選項和 RADIUS 選項,且可供選取。

當設定雙因素驗證時

當涉及雙因素驗證時,使用者在使用 Universal Broker FQDN 時所經歷的驗證流程,將與在直接使用網繭閘道 FQDN 時的流程略有不同。

- 在 Universal Broker 驗證流程中,系統會提示使用者輸入兩次 Windows Active Directory (AD) 認證:一次是在第一次連線至 Universal Broker FQDN 時,另一次是在所設定的 RADIUS 或 RSA SecurID 系統中成功完成雙因素驗證後。

- 使用網繭的閘道驗證流程時,當使用者第一次連線至網繭的閘道 FQDN 時,系統會提示他們輸入一次 Windows Active Directory (AD) 認證。

目前不支援的使用者驗證和存取方法

不支援以下的使用者驗證和存取方法。

- 智慧卡

- 憑證

- SAML 驗證 (不包括與 VMware Workspace ONE 的整合)

- 以目前使用者的身分登入

- 匿名存取

當其中一個不支援的項目符合支援條件時,其對應項目將從前述的清單中移除,且會在標題為目前具有現有雲端連線網繭的客戶 - 關於 Horizon Cloud Service 版本的頁面中聲明支援公告。在該頁面中,此聲明會列在已新增支援之版本的對應章節中。

遠端桌面功能

此版本的 Universal Broker不支援下列功能:

- URL 內容重新導向

- 工作階段協作

其他功能

此版本的 Universal Broker也不支援下列功能:

- Kiosk 模式

- 逾時設定檔 (適用於疑難排解使用者工作階段)

- 以 OPSWAT 為基礎的端點符合性檢查