单击验证并继续后,系统会验证您指定的值。如果所有内容都得到了验证,向导将显示信息摘要供您查看。然后启动部署过程。

过程

结果

部署可能需要 30 到 45 分钟时间,具体取决于 Microsoft Azure 云和 Horizon Cloud 控制平面之间的网络流量。

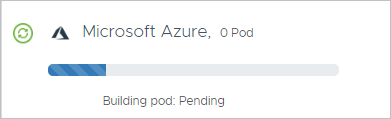

在容器成功部署之前,控制台的“入门”屏幕上将会显示一个进度图标。您可能需要在浏览器中刷新该屏幕才能查看进度。基于浏览器的用户界面可能会在大约 30 分钟后超时,并要求您重新登录。

如果 20 分钟后容器未从 Pending 状态变为 Downloading 状态,并且您未部署到 Microsoft Azure 中国云中,系统会自动将容器置于 Error 状态,同时显示一条消息,指示容器无法连接到云服务,并提示您检查 Microsoft Azure 环境中的网络连接。

如果显示容器处于 Error 状态,可能是因为环境的网络配置或防火墙不允许访问 DNS 要求页面中列出的一个或多个所需位置。例如,VNet 上配置的 DNS 可能无法解析内部或外部名称,或者所需的出站端口未打开或被防火墙阻止。有时,会暂时中断与 *.azure.com 主机名的连接。您可以运行一些测试来验证环境中的网络连接是否已按照容器要求进行了正确配置。请参阅在遇到容器部署问题或首次域绑定问题时进行故障排除主题下涵盖的页面中的内容。

在容器的整个部署过程中,“入门”页面的“容量”部分会指示该过程经历的各个阶段(挂起、正在下载、正在构建和正在连接等)。

下表为各个容器构建阶段提供了近似的示例持续时间。

| 阶段 | 示例持续时间 |

|---|---|

| 挂起 | 一分钟或两分钟 |

| 正在下载 | 一分钟或两分钟 |

| 正在构建 | 20 分钟 |

| 正在连接 | 10 分钟 |

在成功部署容器后:

- Horizon Cloud 向相应 Horizon Cloud 客户帐户记录中指定的帐户所有者发送通知电子邮件。该电子邮件指出容器载入已完成。

- “入门”屏幕中会显示一个绿色勾选标记。

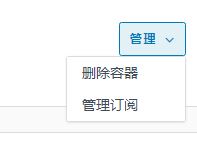

此时,由于尚未在该容器中注册 Active Directory 域,管理菜单中会提供一个删除容器选项。如果部署过程由于某些原因失败,或者如果您不喜欢所使用的值,希望在注册您的 Active Directory 域前重新进行设置,您可以单击以删除之前部署的项目。当屏幕指示容器已成功删除时,您可以再次单击以重新启动相应过程。以下屏幕截图说明了选项的位置。

- 从 Horizon Cloud 用户界面中注销。

- 登录到 Microsoft Azure 门户。

- 导航到您的 VNet。

- 如果让部署程序自动创建容器的子网,请确认不存在容器创建的子网,并且从 VNet 的地址空间中移除了为容器的子网指定的地址范围。

下一步做什么

展开“入门”屏幕的“常规设置”部分,然后完成注册 Active Directory 域所需的任务。注册 Active Directory 是下一个需要完成的步骤。在注册域并为域组设置超级管理员角色后,系统将允许您访问所有控制台。然后,您可以继续在控制台中管理此容器。请参阅《Horizon Cloud 管理指南》的“入门”一章。注册 Active Directory 域后,请根据“入门”向导说明,了解接下来要完成的任务。

您必须根据指定的网关类型在 DNS 服务器中设置相应的 CNAME 记录。请参阅如何获取要在 DNS 服务器中映射的 Horizon Cloud 容器网关负载均衡器信息中介绍的 CNAME 信息。

当外部和内部网关配置使用相同的 FQDN 时,在部署容器后,必须将入站最终用户客户端流量配置为路由到网关资源组中相应的负载均衡器资源。目标是设置路由,以便将来自 Internet 的客户端流量路由到外部网关的 Microsoft Azure 公共负载均衡器,将来自 Intranet 的客户端流量路由到内部网关的 Microsoft Azure 内部负载均衡器。当这两个网关具有相同的 FQDN 时,您可以配置拆分的 DNS(拆分的域名系统),以便将网关地址解析为外部网关或内部网关,具体取决于最终用户客户端的 DNS 查询的源网络。

- 如果容器的外部网关配置了双因素身份验证,并且无法在部署了网关 Unified Access Gateway 实例的同一 VNet 拓扑中访问双因素身份验证服务器,请将该双因素身份验证服务器配置为允许来自外部网关负载均衡器 IP 地址的通信。

如果无法在与网关部署相同的 VNet 拓扑中访问双因素身份验证服务器,那么 Unified Access Gateway 实例将尝试使用该负载均衡器地址与该服务器联系。要允许该通信流量,请确保该外部网关资源组中的负载均衡器资源 IP 地址在双因素身份验证服务器配置中指定为客户端或已注册的代理。有关如何允许该通信的具体信息,请参阅双因素身份验证服务器的文档。

- 如果可以在同一 VNet 拓扑中访问您的双因素身份验证服务器,请将双因素身份验证服务器配置为允许来自为 Microsoft Azure 中的部署 Unified Access Gateway 实例创建的相应网卡的通信。

您的网络管理员将确定双因素身份验证服务器的网络是否对用于部署的 Azure VNet 拓扑及其子网可见。双因素身份验证服务器必须允许来自 Unified Access Gateway 实例网卡 IP 地址的通信,这些网卡对应于您的网络管理员为双因素身份验证服务器提供网络可见性的子网。

Microsoft Azure 中的网关资源组具有四个与该子网相对应的网卡:两个活动网卡用于两个 Unified Access Gateway 实例,两个空闲网卡将在容器及其网关经过更新后变为活动网卡。

当执行日常容器操作时以及在每次容器更新后,要支持网关与双因素身份验证服务器之间的通信流量,请确保在该服务器的配置中将这四个网卡的 IP 地址指定为客户端或已注册的代理。有关如何允许该通信的具体信息,请参阅双因素身份验证服务器的文档。

有关如何获取这些 IP 地址的信息,请参阅使用所需的 Horizon Cloud 容器网关信息更新双因素身份验证系统主题。