Kontoverwaltung

Zu den Funktionen der Kontoverwaltung in VMware Workspace ONE Intelligence gehören die rollenbasierte Zugriffssteuerung (Role Based Access Control, RBAC) für Administratoren, Datenzugriffsrichtlinien, die Einrichtung von Microsoft Azure Active Directory und die Verwaltung der Systemgrenzwerte, die den Administratoren zugewiesen sind. Sie finden diese Funktionen in der Konsole im Bereich Konten.

Was ist RBAC?

RBAC (Roles Based Access Control) verfügt über vordefinierte Rollen, die Sie Administratoren zuweisen können, um ihnen den Zugriff auf die von ihnen verwendeten Ressourcen zuzuweisen. Weisen Sie eine einzelne Rolle zu oder kombinieren Sie Rollen für Administratoren, die Berechtigungen für Ihre gesamte Umgebung benötigen.

Standard- und Verzeichniskonten in Workspace ONE UEM

Eines der Systeme, aus denen Workspace ONE Intelligence Benutzerdaten empfangen kann, ist Workspace ONE UEM. RBAC unterstützt das Hinzufügen von Administratoren aus Workspace ONE UEM sowohl aus Standard- als auch aus verzeichnisbasierten Benutzern.

- Standardbenutzer sind einzelne Konten, die nicht über einen Identitätsdienst verwaltet werden. Sie benötigen keine Unternehmensinfrastruktur. Diese Anmeldedaten sind nur in Workspace ONE UEM vorhanden und weisen keine Verbundsicherheit auf.

- Verzeichnisbasierte Benutzer werden in einem Identitätsdienst verwaltet und werden in Workspace ONE UEM hineingezogen. Diese Benutzer greifen mit ihren Verzeichnisdaten auf Ressourcen zu, und alle Änderungen an deren Konten werden mit Workspace ONE UEM synchronisiert.

Azure Active Directory (AD) für die Verwendung von Administratorgruppen

Um Ihre Azure AD-Administratorgruppen mit RBAC zu verwenden, müssen Sie Workspace ONE Intelligence autorisieren, mithilfe von Microsoft Graph-APIs auf Ihre öffentliche Azure AD-Umgebung zuzugreifen.

Workspace ONE Intelligence speichert minimale Informationen aus Azure, etwa Vor- und Nachname des Benutzers, seine Kontakt-E-Mail-Adresse oder seine verbundenen Gruppen. Die Integration umfasst keinen regulären Synchronisierungszeitplan oder Abfragevorgang, sondern validiert Informationen, wenn der Benutzer auf Workspace ONE Intelligence zugreift.

Vorhandene Benutzer und RBAC-Superadministratoren

Allen aktuellen Benutzern von Workspace ONE Intelligence, die vor der Einführung von RBAC Zugriff hatten, werden Rollen zugewiesen. Ein Administrator, dem alle Rollen zugewiesen werden, wird als Super-Admin bezeichnet. RBAC umfasst keine separate Rolle für einen Super-Admin.

Einrichtungsprozess

Konfigurieren Sie zum Einrichten von RBAC mehrere Komponenten Konten > Administratoren.

- Autorisieren Sie Workspace ONE Intelligence, um mithilfe des Einrichtungsassistenten eine Verbindung zu Ihrem Azure AD-System herzustellen.

- Fügen Sie Administratoren hinzu und bearbeiten Sie sie.

Bearbeiten von RBAC-Berechtigungen

Wenn Sie RBAC-Berechtigungen in Workspace ONE Intelligence ändern, sendet das System eine E-Mail mit dem Inhalt Rolle für Konto festgelegt an den RBAC-Benutzer. Die Benachrichtigung informiert darüber, wer die Berechtigungen geändert hat und welche Berechtigungen geändert wurden.

Übertragen der Zuständigkeit für Dashboards und Berichte

Sie können Dashboards und Berichte für andere Workspace ONE Intelligence-Benutzer freigeben. Der Besitzer des Objekts (Dashboard oder Bericht) hat vollen Zugriff, während die Benutzer, mit denen er das Objekt gemeinsam nutzt, Lesezugriff oder Lese-/Schreibzugriff erhalten. Als Erweiterung der Funktion zur gemeinsamen Nutzung können Administratoren mit der Rolle Administrator auch die Zuständigkeit für Dashboards und Berichte übertragen. Diese Funktion ist hilfreich, wenn Administratoren Ihre Organisation verlassen, weil ihren Workspace ONE Intelligence-Objekten dann kein aktiver Administrator für die Verwaltung mehr zugewiesen ist. Um diese Objekte einem aktiven Administrator zuzuweisen, können Administratoren nach nicht zugewiesenen Objekten suchen und diese neu zuweisen.

- Weitere Informationen zur Übertragung der Zuständigkeit für Dashboards finden Sie unter Übertragen der Zuständigkeit für Dashboards.

- Weitere Informationen zur Übertragung der Zuständigkeit für Berichte finden Sie unter Übertragen der Zuständigkeit für Berichte.

Hinzufügen von Administratoren aus Workspace ONE UEM

Um Standard- und verzeichnisbasierte Administratoren hinzuzufügen, die in Workspace ONE UEM für die rollenbasierte Zugriffssteuerung (RBAC) in Workspace ONE Intelligence verwaltet werden, konfigurieren Sie die Einstellungen, damit Administratoren von Workspace ONE UEM aus auf Workspace ONE Intelligence zugreifen können.

Dieser Vorgang umfasst Konfigurationen in Workspace ONE UEM. Sie fügen Administratoren in Workspace ONE UEM hinzu oder bearbeiten sie und weisen ihnen eine Intelligence Admin-Rolle zu. Sie verwalten Administratorrollen und -berechtigungen in VMware Cloud-Diensten.

Neue RBAC-Administratoren müssen sich bei der Workspace ONE Intelligence-Konsole anmelden, um durch den Benachrichtigungsvorgang Zugriff anfordern Zugriff zu erhalten. Das System sendet Ihnen die entsprechende Anforderung per E-Mail. Mit der E-Mail können Sie Berechtigungen erteilen und RBAC-Konten in Workspace ONE Intelligence konfigurieren.

Hinweis: Sie bearbeiten Administratorrollen und -berechtigungen für Workspace ONE Intelligence über VMware Cloud-Dienste. Weitere Informationen finden Sie unter Identitäts- und Zugriffsverwaltung.

Verfahren

- Fügen Sie in der Workspace ONE UEM console eine Rolle für Administratoren hinzu, um auf Workspace ONE Intelligence zuzugreifen.

- Wählen Sie die Organisationsgruppe aus.

- Navigieren Sie zu Konten > Administratoren > Rollen > Rolle hinzufügen.

- Geben Sie einen Namen und eine Beschreibung ein, damit Sie die Rolle in der Listenansicht finden können.

Intelligence Admin - Grants basic admins access to the WS1 Intelligence console. - Geben Sie in das Textfeld Ressourcen durchsuchen „Intelligence“ ein, um die Rolle „Intelligence“ anzuzeigen. Diese Rolle befindet sich unter Kategorien > Monitor > Intelligence.

- Geben Sie Administratoren Lese- und Schreibberechtigungen. Die Rolle

Intelligence Administ jetzt verfügbar, um Administratoren in Workspace ONE UEM zuzuweisen.

- Fügen Sie in der Workspace ONE UEM console Administratoren hinzu und weisen Sie Ihnen die Rolle Intelligence zu.

- Navigieren Sie zu Konten > Administratoren > Listenansicht > Hinzufügen > Administrator hinzufügen.

- Wählen Sie auf der Registerkarte Standard für die Einstellung Benutzertyp entweder Standard oder Verzeichnis.

- Standard: Geben Sie auf der Registerkarte Standard die erforderlichen Einstellungen ein, einschließlich Benutzername, Kennwort, Vor- und Nachname. Sie können die 2-Faktor-Authentifizierung aktivieren, bei der Sie zwischen E-Mail und SMS als Übermittlungsmethode und die Ablaufzeit für Token in Minuten wählen. Sie können auch zwischen „Keine“, „E-Mail“ und „SMS“ als Option für die Benachrichtigung wählen. Administratoren erhalten eine automatisch generierte Antwort.

- Verzeichnis: Geben Sie den Domänen- und Benutzernamen für die Verzeichnisdaten des Administrators ein.

- Wählen Sie die Registerkarte Rollen und dann die Organisationsgruppe aus. Geben Sie die zuvor hinzugefügte Rolle

Intelligence Adminein.

- Administratoren können sich bei Workspace ONE Intelligence anmelden und den Vorgang Zugriff anfordern abschließen. Wenn Sie auf der Seite Beschränkter Zugriff die Schaltfläche Zugriff anfordern auswählen, sendet das System eine E-Mail-Benachrichtigung an zehn aktive Administratoren, die in der Konsole über die Rolle Administrator verfügen, um den Eintrag zu genehmigen. Wenn Benutzer bereits den Zugriff angefordert haben und Zugriff anfordern auswählen, werden sie von der Konsole zur Eingabe Ihrer vorherigen Anforderung aufgefordert, lässt sie aber auch eine andere Anforderung senden.

- Überprüfen Sie Ihre E-Mail auf Benachrichtigungen mit dem Inhalt Anforderung auf Administratorzugriff.

Hinzufügen von Administratoren und Administratorgruppen aus Azure AD

Um Administratoren und Admin-Gruppen aus Azure Active Directory (AD) für die rollenbasierte Zugriffssteuerung (RBAC) in Workspace ONE Intelligence hinzuzufügen, konfigurieren Sie die Einstellungen, damit Administratoren von Workspace ONE Intelligence aus auf Workspace ONE UEM zugreifen können.

Voraussetzungen

Sie müssen Workspace ONE Intelligence autorisieren, eine Verbindung mit Ihrer Azure AD-Umgebung herzustellen.

Verfahren

- Navigieren Sie in Workspace ONE Intelligence zu Konten > Administratoren. Der Menüeintrag Hinzufügen wird nur angezeigt, wenn Sie die Integration in Azure AD konfiguriert haben.

- Geben Sie auf der Seite Administrator hinzufügen den Namen des Administrators im Textfeld Benutzer ein und wählen Sie in der Liste den Namen aus. Wenn Sie Azure AD-Admin-Gruppen hinzufügen, navigiert das System zur Seite Administratorgruppe hinzufügen. Geben Sie den Namen der Admin-Gruppe in das Textfeld Gruppe ein.

- Wählen Sie die entsprechenden Berechtigungen aus und speichern Sie das Administratorkonto. Der hinzugefügte Administrator wird als Unbekannt (nicht angemeldet) angezeigt, da das System diese Daten nicht aus Azure abruft. Diese Anzeige wird behoben, wenn der Administrator sich bei Workspace ONE Intelligence anmeldet.

- Bewegen Sie Administratoren dazu, sich bei Workspace ONE Intelligence anzumelden. Mit diesem Anmeldevorgang wird der Benutzername des Administrators von Unbekannt (nicht angemeldet) in den konfigurierten Benutzernamen aufgelöst.

Beschreibung der RBAC-Rollen

Die rollenbasierte Zugriffssteuerung (RBAC) enthält die Administratortitel „Analytiker“, „Auditor“, „Administrator“ und „Automatisierer“. Jede Rolle verfügt über spezifische Berechtigungen, um mit dem entsprechenden Zugriff auf Workspace ONE Intelligence-Funktionen eine schnelle Zuweisung zu ermöglichen.

Um einen Super-Admin zu erstellen, weisen Sie dem Administratorkonto alle Rollen zu. Workspace ONE Intelligence beinhaltet keine separate Rolle für einen Super-Admin.

- Administrator: Der Administrator kann Identitäts- und Zugriffsverwaltung, Administratoren und Integrationen erstellen.

- Erkenntnis Berechtigung – Lesen

- Einstellungen Berechtigungen – Erstellen, aktualisieren und löschen

- Analytiker: Analytiker können eigene Objekte erstellen, bearbeiten und löschen und in Abhängigkeit von ihren Berechtigungen andere Objekte bearbeiten. Sie können jedoch keine Einstellungen oder Workflows bearbeiten.

- Erkenntnis Berechtigung – Lesen

- Dashboards Berechtigungen – Erstellen, aktualisieren und löschen

- Berichte Berechtigungen – Erstellen, aktualisieren und löschen

- Auditor: Auditoren können zu Prüfzwecken einsehen, welche Inhalte andere Administratoren erstellen. Sie haben Lesezugriff auf alle erstellten Inhalte. Wenn Sie über einen Auditor verfügen, der auch Objekte bearbeitet, fügen Sie dem Konto eine der anderen Rollen hinzu.

- Erkenntnis Berechtigung – Lesen

- Dashboards Berechtigung – Lesen

- Berichte Berechtigung – Lesen

- Workflows Berechtigung – Lesen

- Einstellungen Berechtigung – Lesen

- Automatisierer: Automatisierer können Automatisierungen erstellen, bearbeiten und löschen. Sie können auch Integrationen in den Einstellungen konfigurieren, die in Automatisierungen verwendet werden. Indem Sie andere Administratoren am Erstellen von Automatisierungen hindern, können Sie die starken Auswirkungen der Automatisierungen auf die Endpoints besser steuern. Dies hilft auch, die Erstellung von sich überschneidenden oder in Konflikt stehenden Automatisierungen zu verringern.

- Erkenntnis Berechtigung – Lesen

- Workflows Berechtigungen – Erstellen, aktualisieren und löschen

- Integrationen Berechtigungen – Erstellen, aktualisieren und löschen

Was sind Datenzugriffsrichtlinien?

Datenzugriffsrichtlinien in Workspace ONE Intelligence steuern, welche Daten Ihre Benutzer, insbesondere Analysten, in Dashboards und Berichten sehen. Zur Steuerung des Zugriffs verwendet Workspace ONE Intelligence Organisationsgruppen, die in VMware Workspace ONE UEM konfiguriert sind. Gibt es in einer Organisationsgruppe Daten, die Analysten nicht sehen sollen, verwenden Sie DAP, um sie von dieser Gruppe auszuschließen, indem Sie ihnen Zugriff auf eine Gruppe unterhalb der gewünschten Organisationsgruppe gewähren.

Wo finde ich Datenzugriffsrichtlinien?

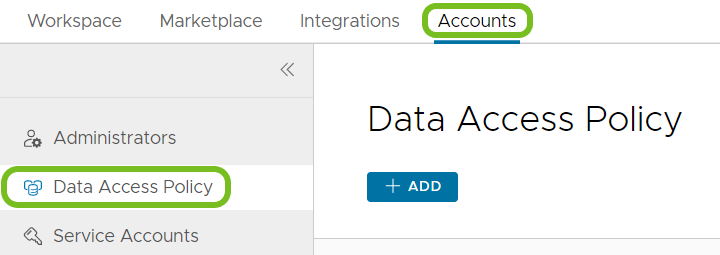

Datenzugriffsrichtlinien (Data Access Policies; DAP) finden Sie in der Konsole unter Konten > Datenzugriffsrichtlinie.

DAP und geplante Berichte

Wenn Ihre Intelligence-Umgebung DAP verwendet und Berichte nach Zeitplänen ausgeführt werden, fügt der Mechanismus zum Herunterladen von Berichten bestimmte Schritte hinzu, um DAP zu berücksichtigen. Berücksichtigen Sie dieses Verhalten für Berichte, die nach Zeitplänen ausgeführt werden, da der Benutzer diesen Bericht erst erhält, wenn er ihn manuell generiert.

Hinweis: Wenn Sie einen Bericht besitzen, müssen Sie keinen Bericht manuell generieren, um ihn in den Mandanten herunterzuladen, in dem eine DAP aktiviert ist. Darüber hinaus brauchen Benutzer, denen die gleiche DAP zugewiesen ist wie dem Berichtsbesitzer, den Bericht nicht zu generieren.

- Wenn ein Bericht nach einem Zeitplan ausgeführt wird und Sie in Intelligence DAP aktiviert haben, müssen alle Benutzer unabhängig von ihren RBAC-Berechtigungen geplante Berichte generieren, bevor sie sie herunterladen können. Sie können Berichte in der Konsole generieren.

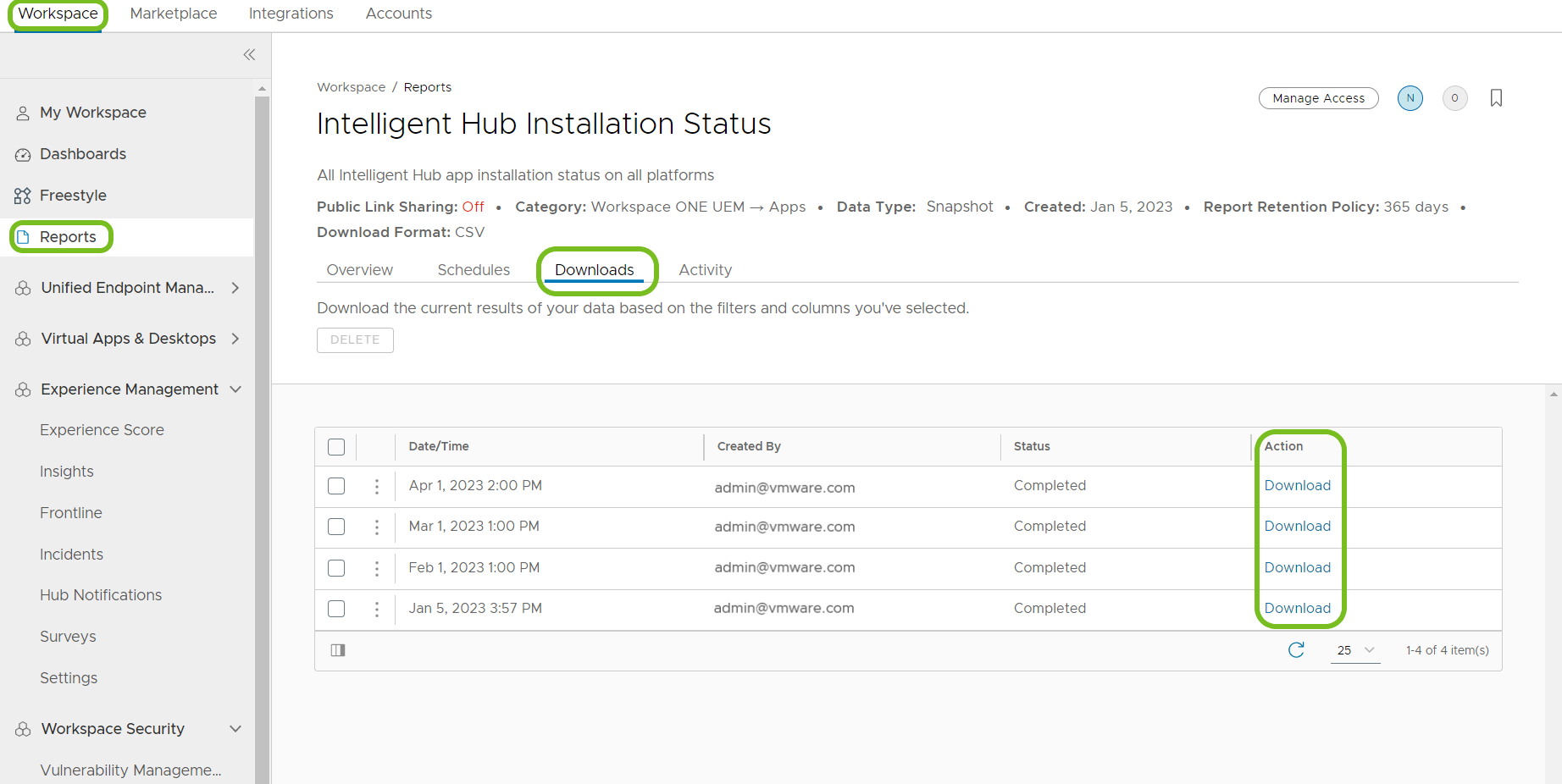

- Navigieren Sie in Workspace ONE Intelligence zu Workspace > Berichte.

- Wählen Sie den gewünschten Bericht aus und wählen Sie die Registerkarte Downloads.

- Suchen Sie das gewünschte Datum/die gewünschte Uhrzeit des Berichts und wählen Sie in der Spalte Aktion die Option Erzeugen aus. Beachten Sie, dass diese Datums-/Uhrzeitversion des Berichts in der Spalte Status Warten auf Abschluss stehen hat. Der Status ändert sich nach Abschluss der generierenden Aktion zu Abgeschlossen.

- Nachdem der Bericht generiert wurde, wählen Sie in der Spalte Aktion für die gewünschte Datums-/Uhrzeitversion des Berichts Herunterladen aus.

- Wenn Sie einen Bericht freigeben, der nach einem Zeitplan ausgeführt wird, und Sie in Intelligence DAP aktiviert haben, müssen diejenigen, für die Sie den Bericht freigegeben haben, den Bericht generieren, bevor sie ihn herunterladen können.

- Nachdem Sie die Freigabe konfiguriert haben, sendet das System eine E-Mail an diejenigen, für die Sie den Bericht freigegeben haben. Die E-Mail enthält einen Link zum Herunterladen des Berichts. Wenn DAP aktiviert ist, erhalten Benutzer jedoch zwei E-Mails.

- Die erste E-Mail fordert die Benutzer auf, den Bericht zu erzeugen. Benutzer müssen den Bericht in der -Konsole generieren, bevor sie ihn herunterladen können.

- Mit der zweiten E-Mail können Benutzer den Bericht herunterladen.

- Wenn Benutzer, für die Sie den Bericht freigeben, Analysten sind, müssen diese (wie andere Benutzer) den Bericht generieren, bevor sie ihn herunterladen können. Wenn sie den Bericht herunterladen, können sie nur die von den DAP-Einstellungen zulässigen Workspace-ONE-UEM-Daten anzeigen.

- Nachdem Sie die Freigabe konfiguriert haben, sendet das System eine E-Mail an diejenigen, für die Sie den Bericht freigegeben haben. Die E-Mail enthält einen Link zum Herunterladen des Berichts. Wenn DAP aktiviert ist, erhalten Benutzer jedoch zwei E-Mails.

DAP, geplante Berichte und das API Download Report

Intelligence-Umgebungen, die DAP verwenden und das API Download Report zum Abrufen geplanter Berichtsdownloads verwenden, müssen die aufgeführten Anforderungen erfüllen. Wenn die aufgeführten Anforderungen erfüllt sind, kann Ihr API-Aufruf Download Report erfolgreich ausgeführt werden Diese Anforderungen bestehen nicht für nicht nach Zeitplänen ausgeführte Berichte.

- Geben Sie den Bericht für das Dienstkonto weiter, das Sie zum Ausführen von API-Aufrufen verwenden. Die Schritte zum Konfigurieren von Dienstkonten finden Sie unter Nutzung von APIs für Intelligence-Berichte mit Dienstkonten.

- Wenn das Dienstkonto nur über die Berechtigung Analytiker verfügt, stellen Sie sicher, dass Sie dem Dienstkonto einen DAP zuweisen.

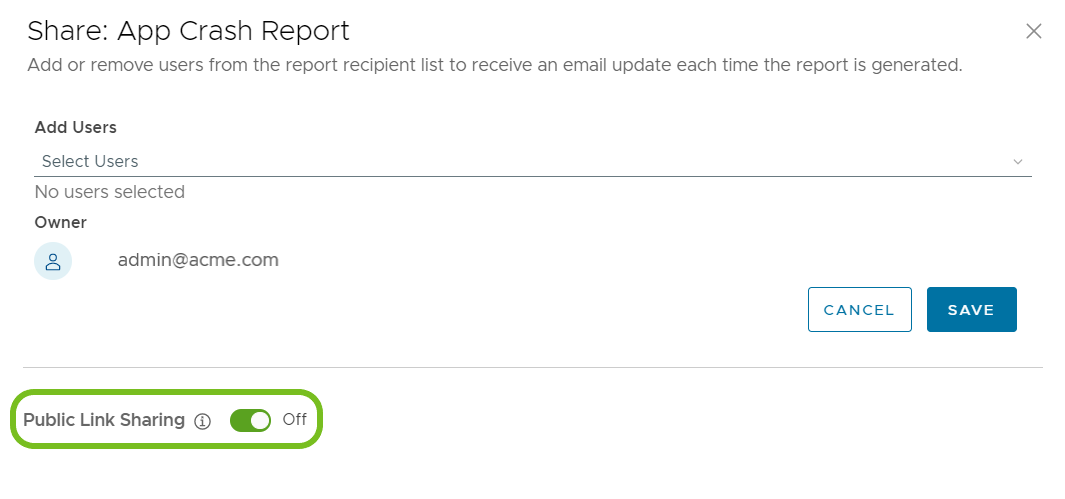

DAP und die Funktion „Öffentliche Linkfreigabe für Berichte"

Intelligence-Umgebungen, die DAP verwenden, erfordern, dass Sie den öffentlich freigegebenen Bericht in der Konsole generieren, bevor Benutzer ihn über den öffentlichen Link herunterladen können. Wenn Sie den Bericht nicht manuell generieren, wird der öffentliche Link als N/A und nicht als Herunterladen angezeigt.

- Navigieren Sie Workspace ONE Intelligence zu Arbeitsumgebung > Berichte und öffnen Sie den Bericht, für den Sie einen öffentlichen Link freigeben möchten.

- Wählen Sie auf der Registerkarte Ansicht die Option Freigabe aus.

- Aktivieren Sie das Menüelement Freigabe eines öffentlichen Links und speichern Sie die Einstellung.

- Wählen Sie im Bericht die Registerkarte Downloads aus.

- Suchen Sie das gewünschte Datum/die gewünschte Uhrzeit des Berichts und wählen Sie in der Spalte Aktion die Option Erzeugen aus.

Nach Abschluss der Erstellung wird der öffentliche Link als Herunterladen und nicht als N/A angezeigt.

Weitere Überlegungen zu DAP

- Nur für Analysten - Benutzer, denen Sie Datenzugriffsrichtlinien zuweisen möchten, benötigen die Berechtigung RBAC-Analyst und keine andere. Diese Benutzer dürfen nicht über andere RBAC-Berechtigungen verfügen.

- Aktivierung ist sofort wirksam - Nachdem Sie Sie Ihre erste Datenzugriffsrichtlinie aktiviert haben, können Benutzer, die nur Analyst-Berechtigungen und denen keine Datenzugriffsrichtlinie zugewiesen sind, Ihre Workspace-ONE-UEM-Data in Workspace ONE Intelligence nicht sehen. Um sicherzustellen, dass Ihre Analytiker weiterhin Daten abrufen können, weisen Sie sie einer Richtlinie zu.

- Steuern des Zugriffs nach Organisationsgruppe oder Erteilen aller Zugriffsrechte

- Sie können den Zugriff eines Analysten auf Workspace-ONE-UEM-Daten einschränken, indem Sie dem Benutzer eine entsprechende Datenzugriffsrichtlinie zuweisen. Workspace ONE Intelligence steuert Daten mithilfe von Organisationsgruppen für Workspace ONE UEM. Um die für einen Analysten sichtbaren Daten einzuschränken, weisen Sie diesen der in der entsprechenden Organisationsgruppe konfigurierten Datenzugriffsrichtlinie zu. Weitere Informationen zu Organisationsgruppen in Workspace ONE UEM finden Sie unter Organisationsgruppen.

- Möchten Sie den Zugriff eines Analysten auf Workspace-ONE-UEM-Data nicht einschränken, weisen Sie diesem Benutzer die für Vollzugriff konfigurierte Datenzugriffsrichtlinie zu.

- Einer einzelnen Richtlinie zuweisen – Um zu vermeiden, dass der Zugriff auf Daten versehentlich eingeschränkt oder zugelassen wird, weisen Sie einer einzelnen Richtlinie einen Analytiker-Benutzer zu. Weisen Sie einem Analyst-Benutzer nicht mehrere Datenzugriffsrichtlinien zu.

- Gemeinsame Nutzung von Objekten und Objektvorschauen – Datenzugriffsrichtlinien gelten für Abfragen in Objekten. Wenn Sie Objekte freigeben, geben Sie diese Abfragen frei.

- Berücksichtigen Sie dieses Verhalten, wenn Sie Objekte gemeinsam nutzen.

- Sie können ein Objekt mit einem Benutzer gemeinsam nutzen, der einer Datenzugriffsrichtlinie zugewiesen ist, die verhindert, dass alle Daten in einem Dashboard oder in einer Berichtsvorschau angezeigt werden.

- Dieses Verhalten tritt bei der Vorschau und nicht bei der tatsächlichen Generierung des Datenzugriffs für Benutzer auf.

- Datenzugriffsrichtlinien erfordern die Integration in Workspace ONE UEM – Verwenden Sie die Workspace-ONE-UEM-Organisationsgruppenhierarchie, um Datenzugriffsrichtlinien zu konfigurieren und den Datenzugriff zu steuern.

- Eingeschränkter UEM-Datensatz - Datenzugriffsrichtlinien gelten nur für einen eingeschränkten Satz Daten, nicht für alle Daten in Workspace ONE UEM.

- Dashboards und Berichte – Datenzugriffsrichtlinien steuern die in Dashboards und in Reports angezeigten Daten.

- RBAC-Administratoren erstellen und verwalten – Sie müssen über RBAC-Administrator-Berechtigungen verfügen, um Datenzugriffsrichtlinien erstellen und zuweisen zu können.

Wie erstelle ich meine erste Datenzugriffsrichtlinie?

Verwenden Sie den Bereich Konten, um mit Datenzugriffsrichtlinien zu beginnen.

- Navigieren Sie in Workspace ONE Intelligence zu Konten > Datenzugriffsrichtlinie > Hinzufügen. Sie müssen mindestens eine Richtlinie hinzufügen, um die Funktion verwenden zu können.

- Wählen Sie im Fenster Datenzugriffsrichtlinie hinzufügen eine Datenkategorie aus.

- Vollzugriff: Benutzern, denen diese Richtlinie zugewiesen ist, können alle Workspace ONE UEM-Daten abrufen.

- Organisationsgruppen für Workspace ONE UEM: Benutzer, denen diese Richtlinie zugewiesen ist, können Daten abrufen, die in Workspace ONE UEM auf der ausgewählten Organisationsgruppenebene verwaltet werden.

- Wählen Sie die Gruppe im Menüelement Organisationsgruppenhierarchie aus.

- Wählen Sie im Bereich Benutzer Benutzer aus. Diese Benutzer dürfen ausschließlich über die Rolle Analytiker verfügen, damit sie die entsprechenden Daten auf Dashboards und in Berichten abrufen können.

- Rufen Sie die Übersicht auf und speichern Sie Ihre Richtlinie. In Workspace ONE Intelligence ist die Richtlinie in der Listenansicht Datenzugriffsrichtlinie aufgeführt.

- Aktivieren Sie die Richtlinie, wenn Sie bereit sind, den Datenzugriff für zugewiesene Benutzer zu steuern.

Wie weise ich nicht zugewiesenen Analytikern Richtlinien zu?

Wenn Sie sicherstellen möchten, dass Ihre Administratoren weiterhin Zugriff auf Daten haben, können Sie Benutzer auf der Seite Administratoren nach Aktiven Benutzern filtern und alle Administratoren, die nur über Analytiker-Berechtigungen verfügen, einer Datenzugriffsrichtlinie zuweisen.

- Navigieren Sie in Workspace ONE Intelligence zu Konten > Administratoren.

- Wählen Sie den Filter Aktive Benutzer aus.

- Suchen Sie nach Administratoren, die ausschließlich über die Rolle Analytiker verfügen und für die in der Spalte Datenzugriffsrichtlinie keine Richtlinie aufgeführt ist.

- Wählen Sie den Benutzer aus und klicken Sie auf Bearbeiten.

- Wählen Sie Datenzugriffsrichtlinie zuweisen aus.

- Wählen Sie die Datenzugriffsrichtlinie aus, die Sie dem Analytiker zuweisen möchten, und klicken Sie auf Hinzufügen.

Microsoft Azure Active Directory – Einrichtung

Um Azure Active Directory(AD)-Gruppen in der Funktion „Rollenbasierte Zugriffssteuerung“ (RBAC) zu verwenden, autorisieren Sie Workspace ONE Intelligence, eine Verbindung mit Ihrer Azure AD-Umgebung herzustellen.

Workspace ONE Intelligence verwendet die Microsoft Graph-API, um mit Ihrer Azure-Umgebung zu kommunizieren.

Voraussetzungen

Sie müssen über die entsprechenden Berechtigungen verfügen, um ein öffentliches Azure AD-Konto zu konfigurieren. Verwenden Sie Ihre Azure AD-Administratoranmeldedaten für die Registrierung. Wenn Sie nicht über Administratorberechtigungen zum Einrichten von Azure AD verfügen, müssen Sie einen Azure AD-Admin bitten, Ihre Umgebung in Workspace ONE Intelligence zu registrieren.

Verfahren

- Navigieren Sie in Workspace ONE Intelligence zu Konten > Administratoren > Einrichten von Azure Active Directory > Erste Schritte.

- Wählen Sie Einrichten auf der Karte Microsoft Azure Active Directory aus.

Das System leitet Sie an den Microsoft-Bereich Ihrer Organisation weiter. Wenn Sie über Azure AD-Administratorberechtigungen verfügen, werden Sie vom System aufgefordert, Ihre Azure AD-Anmeldedaten einzugeben. - Klicken Sie im Microsoft-Fenster auf Akzeptieren, um Workspace ONE Intelligence Berechtigungen für den Zugriff auf Daten in Azure zu erteilen. Wenn das System die Berechtigungen akzeptiert, erscheint die Microsoft Azure Active Directory-Integration mit dem Status: Autorisiert.

- Erteilen Sie die Berechtigung zum Anmelden und Lesen von Benutzerprofilen in Azure.

- Erteilen Sie die Berechtigung zum Lesen aller Gruppen in Azure.

- Erteilen Sie die Berechtigung zum Lesen der vollständigen Profile aller Benutzer in Azure.

Ergebnisse

Wenn Sie einen Administrator oder eine Gruppe in Workspace ONE Intelligence hinzufügen, können Sie in Ihrer Azure Active Directory-Umgebung unter Benutzern und Gruppen auswählen.

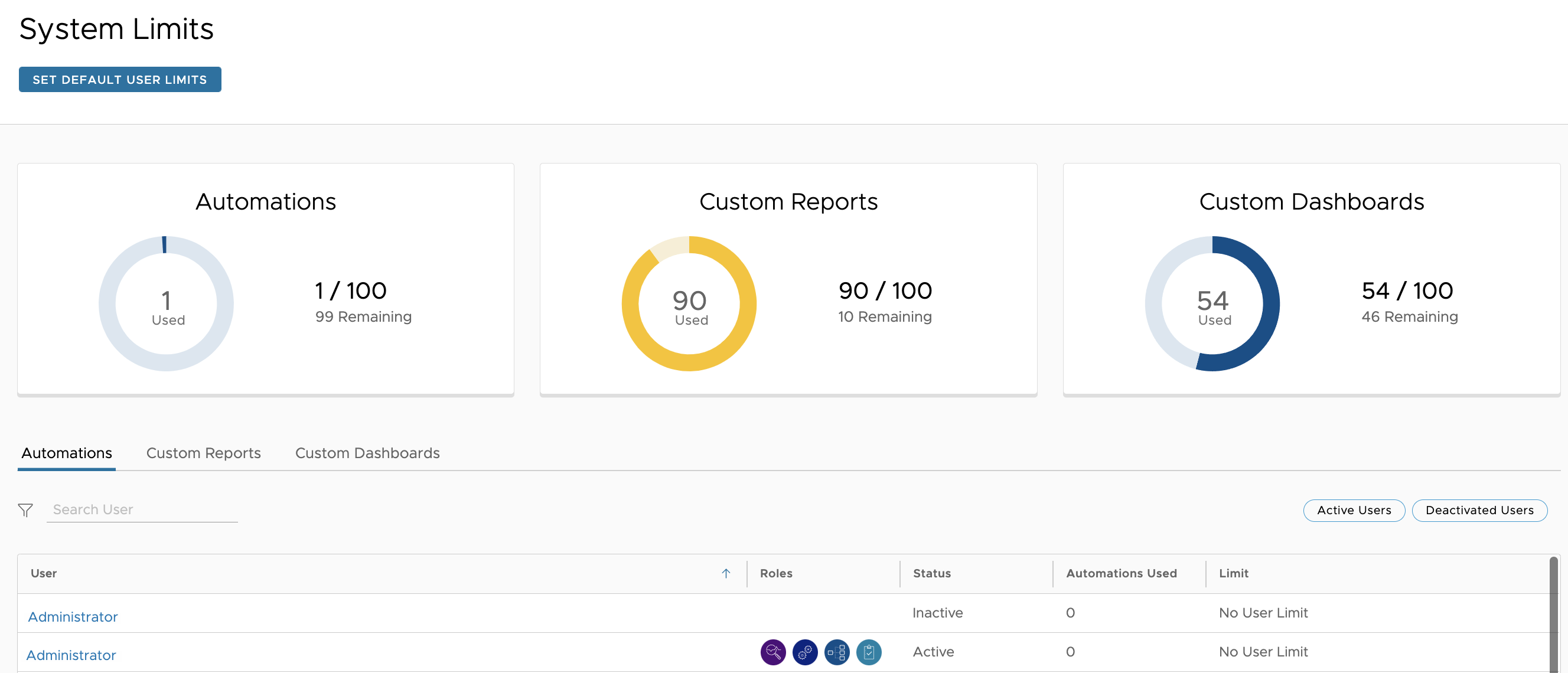

Systemgrenzwerte

Workspace ONE Intelligence begrenzt die Anzahl der Objekte, die Administratoren erstellen können. Um zu erfahren, ob Ihre Umgebung diese Grenzwerte bald erreicht, verwenden Sie die Seite Systemgrenzwerte. Diese Seite bietet Einblick in die Anzahl der Objekte, die Administratoren in Ihrer Umgebung erstellt haben. Hier können Sie die festgelegten Grenzwerte bei Bedarf auch ändern.

Navigation

Systemgrenzwerte finden Sie in der Konsole unter Konten > Systemgrenzwerte.

Was wird auf der Seite angezeigt?

Auf der Seite Systemgrenzwerte werden Metriken für die höchste Organisationsgruppe in Ihrer Umgebung, die Kundenmandantenebene sowie Metriken für einzelne Benutzer in allen anderen Mandantenebenen in Ihrer Bereitstellung angezeigt. Suchen Sie nach Metriken für erstellte Objekte, die die folgenden Elemente enthalten. Benutzerdefinierte Dashboards (Datenvisualisierungsobjekte) – Benutzerdefinierte Berichte (Berichtsobjekte) – Benutzerdefinierte Automatisierungen (aktionsorientierte Objekte)

Die Karten oben auf der Benutzeroberfläche zeigen die Gesamtwerte aus allen Ihren Organisationsgruppen (alle Mandantenebenen).

- Automatisierungen: Diese Karte zeigt nur Daten für aktive Automatisierungen an. Sie enthält keine Daten zu erstellten und nicht aktiven Automatisierungen.

- Benutzerdefinierte Berichte: Diese Karte zeigt die Anzahl aller erstellten und gespeicherten Berichte an.

- Benutzerdefinierte Dashboards: Diese Karte zeigt die Anzahl aller erstellten und gespeicherten Dashboards an.

War ein Objekt beliebt und für andere Administratoren freigegeben?

Die Registerkarten Automatisierungen, Benutzerdefinierte Berichte und Benutzerdefinierte Dashboards unterhalb der Karten der Kundenmandantenebene enthalten benutzerspezifische Daten. Auf diesen Registerkarten werden alle Administratoren und deren entsprechende Anzahl der erstellten Automatisierungen, benutzerdefinierten Berichte und benutzerdefinierten Dashboards aufgelistet. Verwenden Sie die Registerkarten, um zu sehen, ob ein Objekt freigegeben wurde und mit wem. Wenn ein Objekt freigegeben wurde, legt dies nahe, dass es beliebt war. Verwenden Sie diese Daten, um ein beliebtes Objekt beizubehalten oder ein unbeliebtes Objekt zu löschen und Platz für andere Objekte zu schaffen.

RBAC-Berechtigungen bestimmen die verfügbaren Aktionen

Super-Admins, Administratoren und Moderatoren können die Seite „Systemgrenzwerte“ sehen, aber nur Super-Admins können auf dieser Seite Maßnahmen ergreifen.

Super-Admins (Administratoren mit allen RBAC-Berechtigungen) können Grenzwerte auf Kundenmandantenebene anzeigen und festlegen. Sie verfügen über diese Sichtbarkeit, sodass sie den Datenzugriff überwachen, Anforderungen für Grenzwerterhöhungen bearbeiten und Grenzwerte ändern können. Auf der Seite Systemgrenzwerte können Super-Admins verschiedene Aktionen zum Verwalten der Bereitstellung ausführen. - Super-Admins können überwachen und steuern, welche Administratoren Objekte erstellen können. - Sie können die Funktion Standardbenutzergrenzwerte festlegen auf Mandantenebene für alle Administratoren verwenden.

Mit dieser Menüoption können Super-Admins jedem Administrator oder jeder Region von Administratoren bei Bedarf eine gerade Anzahl von Objekten zuweisen. - Sie können für jedes Objekt Anforderungen nach Erhöhungen der Grenzwerte verarbeiten. - Sie können einzelne Admin-Objekte anzeigen. - Sie können nach Benutzern suchen, die das Unternehmen verlassen haben, um zu sehen, wie viele erstellte Objekte sie hatten. - Sie können die Zuständigkeit für diese Objekte übertragen oder löschen, um die Zuteilung dieser nicht verwendeten Objekte an andere Administratoren zu ermöglichen. - Sie können mithilfe des Filters Deaktivierte Benutzer die gesamte Administratorliste filtern, um zu sehen, welche ausstehenden Objekte eine Zuständigkeitsübertragung benötigen.