Cuando crea una asignación de escritorios VDI o una granja RDSH en el pod de Horizon Cloud en Microsoft Azure, puede elegir si desea habilitar el cifrado de disco. Cuando habilita el cifrado de disco para una asignación de escritorios de VDI o una granja, se cifran todos los discos de todas las máquinas virtuales (VM) en la granja o en la asignación de escritorios de VDI. Se especifica el cifrado de disco al crear la granja o la asignación de escritorios de VDI, y no se puede cambiar el estado de cifrado una vez creada la asignación o la granja.

En los flujos de trabajo para crear una granja y una asignación de escritorios de VDI se incluye una opción para habilitar el cifrado de disco. Para obtener información detallada sobre los flujos de trabajo, consulte:

- Pods de Horizon Cloud first-gen: crear y administrar granjas

- Crear una asignación de escritorios VDI dedicados aprovisionada por un pod único de Microsoft Azure

- Crear una asignación de escritorios VDI flotantes aprovisionada por un pod único de Microsoft Azure

- Esta versión no admite el cifrado de disco para las asignaciones de VDI flotantes que usan máquinas virtuales de imagen con discos de datos conectados.

Impacto en el rendimiento del cifrado de disco

La capacidad de cifrado de disco de Asure (ADE, Azure Disk Encryption) de nube de Microsoft Azure brinda la función de cifrado de disco. ADE utiliza la función BitLocker de Microsoft Windows para proporcionar el cifrado de los discos del sistema operativo y los datos de las máquinas virtuales de Microsoft Azure. En general, BitLocker supone una sobrecarga de rendimiento de un dígito, de modo que las máquinas virtuales cifradas podrían tener un impacto considerable en su rendimiento. La desventaja del cifrado de máquinas virtuales es que podría aumentar el uso de datos, de red o de recursos informáticos, lo que puede provocar costos adicionales de licencia o de suscripción. En lugar de simplemente leer datos desde el disco y escribir datos en un disco sin cifrar, la máquina virtual debe descifrar los datos para poder leerlos y, a continuación, cifrar los datos para volver a escribirlos en el disco cifrado. En este proceso, se leen las claves desde el almacén de claves en Azure, lo cual aumenta el uso de la red, y se emplean ciclos de CPU para realizar el cifrado. Consulte Preguntas frecuentes sobre el cifrado de disco de Azure y Preguntas frecuentes sobre implementación y administración de BitLocker en la documentación de Microsoft.

El almacén de claves de cifrado

El almacén de claves que se utiliza para las asignaciones de granjas y escritorios VDI cifrados del pod se crea en el mismo grupo de recursos de Microsoft Azure que contiene la máquina virtual del administrador de pods. Se utiliza un almacén de claves único en todas las granjas y asignaciones de escritorio cifradas del pod. El sistema crea este almacén de claves de cifrado cuando se crea la primera máquina virtual cifrada como resultado de crear la granja asociada o la asignación de escritorios VDI. Hasta que cree la primera máquina virtual cifrada, no verá este almacén de claves en los grupos de recursos del pod.

El sistema genera el nombre del almacén de claves con el ID del pod, que es un identificador en formato UUID. Para cumplir con las reglas de nomenclatura de Microsoft Azure, el sistema establece el nombre del almacén de claves y para ello debe hacer lo siguiente:

- Adoptar el ID del pod.

- Anexar las letras

kval inicio. - Eliminar todos los caracteres que no sean alfanuméricos.

- Truncar los caracteres según sea necesario para mantener una longitud máxima de 24.

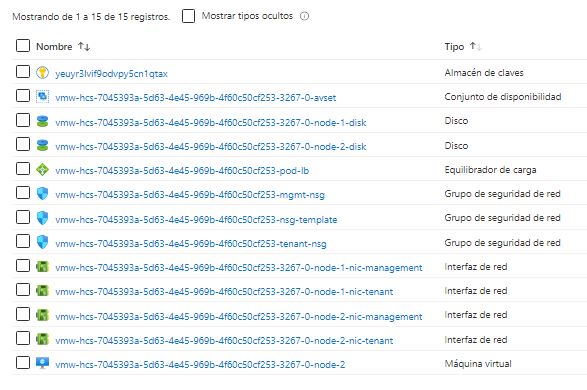

En la siguiente captura de pantalla se muestran los elementos del grupo de recursos de la máquina virtual del administrador de pods cuando el pod tiene una granja cifrada. La captura de pantalla muestra dos almacenes de claves: uno es el almacén de claves del propio pod, que se crea durante la implementación del pod; y el otro es el almacén de claves creado al crear la primera máquina virtual cifrada como resultado de la creación de una asignación de granja o escritorios VDI con cifrado de disco. En la captura de pantalla, se puede ver lo siguiente:

- El ID del pod es

e1c80e74-7f6f-434f-bd79-c1e3772f6c5a, en el nombre de la máquina virtual del administrador de pods. - El nombre del almacén de claves de cifrado es

kve1c80e747f6f434fbd79c1, que se determina al tomar el UUID, agregarkval inicio, quitar los guiones y truncar el nombre a 24 caracteres.

Crear y eliminar máquinas virtuales cifradas

Se utiliza un secreto de cifrado para cada máquina virtual cifrada. A medida que se crea una instancia de máquina virtual en una asignación de escritorios de VDI o una granja cifrada, se crea un secreto en el almacén de claves. Cuando se elimina una instancia de máquina virtual de una asignación de escritorios de VDI o granja cifrada, se elimina el secreto del almacén de claves.

Cuando se elimina una asignación de granja o escritorio VDI cifrados mediante la consola administrativa de Horizon Cloud, el sistema elimina los secretos asociados del almacén de claves. Cuando se elimina el pod mismo, también se elimina el almacén de claves de las máquinas virtuales cifradas.

Además, cuando una máquina virtual de imagen tiene un disco de datos, se necesita más tiempo para crear una máquina virtual cifrada de granja o una máquina virtual de escritorio basada en esa máquina virtual de imagen. En general, las máquinas virtuales con discos de datos que ejecutan sistemas operativos Windows Server ofrecen tiempos de cifrado de disco más cortos que las máquinas virtuales Windows 10 u 11 con discos de datos. Los tiempos más prolongados se presentan en los sistemas operativos Windows 10 u 11 con discos de datos de gran tamaño, del orden de terabytes.

Cuando se programa la gestión de energía de las asignaciones de granjas y escritorios VDI que tienen un gran número de máquinas virtuales cifradas

Las máquinas virtuales cifradas tardan más en encenderse y estar listas para aceptar conexiones de usuario final que las máquinas virtuales sin cifrar. Cuando la máquina virtual tiene pocos núcleos, como el tamaño A1, puede tardar 12 minutos aproximadamente. Con una mayor cantidad de núcleos, el tiempo es menor, unos 6 minutos.

- A las 8:12, hay 125 máquinas virtuales listas

- A las 8:24, hay 250 máquinas virtuales listas

- A las 8:36, hay 375 máquinas virtuales listas

Como resultado, si la asignación de escritorios VDI tiene 2000 máquinas virtuales cifradas de pequeño tamaño A1, el tiempo necesario para encender y tener listas para las conexiones de los usuarios finales el 100 % de las máquinas virtuales será de aproximadamente 3,5 horas. Si su objetivo es tener el 100 % de esos escritorios de tamaño A1 cifrados listos a las 8:00, configure la programación de gestión de energía para que comience a las 4:30.

Para máquinas virtuales de mayor tamaño, el tiempo para que estén listas se reduce a la mitad. Por lo tanto, en lugar de 3,5 horas, una asignación de escritorios VDI cifrados de 2000 máquinas virtuales cifradas de un tamaño mayor como A4 tardaría 75 minutos hasta que el 100 % de ellas estuviera lista para aceptar conexiones de usuario final.

De forma similar, una asignación de escritorios VDI cifrados con menos escritorios estará lista antes que el grupo cuyo tamaño es de 2000. Para un grupo de 500 escritorios cifrados de pequeño tamaño A1, el 100 % del grupo estará listo en unos 48 minutos. 500 máquinas virtuales divididas por 125 lotes da como resultado 4 lotes, que si se multiplican por 12 minutos por lote es igual a 48.