Lorsque vous créez une batterie de serveurs RDSH ou une attribution de poste de travail VDI dans votre espace Horizon Cloud dans Microsoft Azure, vous pouvez décider d'activer ou non le chiffrement de disque. Lorsque vous activez le chiffrement de disque pour une batterie de serveurs ou une attribution de poste de travail VDI, tous les disques de toutes les machines virtuelles (VM) de cette batterie de serveurs ou de cette attribution de poste de travail VDI sont chiffrés. Vous spécifiez le chiffrement de disque lorsque vous créez la batterie de serveurs ou l'attribution de poste de travail VDI, et que vous ne pouvez pas modifier l'état de chiffrement après la création de la batterie de serveurs ou de l'attribution.

Les workflows de création d'une batterie de serveurs et d'une attribution de poste de travail VDI incluent une option pour activer le chiffrement de disque. Pour plus d'informations sur ces workflows, reportez-vous à la section :

- Espaces Horizon Cloud de première génération : création et gestion de batteries de serveurs

- Créer une attribution de postes de travail VDI dédiés provisionnée par un seul espace dans Microsoft Azure

- Créer une attribution de postes de travail VDI flottants provisionnée par un seul espace dans Microsoft Azure

- Cette version ne prend pas en charge le chiffrement de disque pour les attributions de poste de travail VDI flottant qui utilisent des machines virtuelles d'image avec des disques de données attachés.

Impact sur les performances du chiffrement de disque

La fonctionnalité de chiffrement de disque est fournie par la capacité ADE (Azure Disk Encryption) du Cloud Microsoft Azure. ADE utilise la fonctionnalité BitLocker de Microsoft Windows pour fournir le chiffrement des disques de système d'exploitation et de données des VM dans Microsoft Azure. En général, BitLocker impose un plafond de performances exprimé en pourcentage à un chiffre, afin que les VM chiffrées puissent avoir un impact notable sur les performances. Les inconvénients du chiffrement des VM sont qu'il peut augmenter l'utilisation des ressources de données, de réseau ou de calcul. Cela peut entraîner des coûts supplémentaires de licence ou d'abonnement. Au lieu de lire simplement les données depuis le disque et de les écrire sur un disque non chiffré, la VM doit déchiffrer les données pour les lire, puis les chiffrer pour les réécrire sur le disque chiffré. Dans ce processus, les clés sont lues depuis le coffre de lés dans Azure. Cela surcharge le réseau, et les cycles de CPU servent à effectuer le chiffrement. Reportez-vous aux sections FAQ sur Azure Disk Encryption et FAQ sur le déploiement et l'administration de BitLocker dans la documentation de Microsoft.

Coffre de clés de chiffrement

Le coffre de clés utilisé pour les batteries de serveurs et attributions de poste de travail VDI chiffrées de l'espace est créé dans le même groupe de ressources Microsoft Azure qui contient la machine virtuelle du gestionnaire de l'espace. Un coffre à clé unique est utilisé pour toutes les batteries de serveurs et attributions de poste de travail chiffrées de l'espace. Le système crée ce coffre de clés de chiffrement lorsque la première machine virtuelle chiffrée est créée suite à la création de la batterie de serveurs ou de l'attribution de poste de travail VDI associée. Tant que cette première machine virtuelle chiffrée n'est pas créée, vous ne verrez pas le coffre de clés dans les groupes de ressources de votre espace.

Le système génère le nom du coffre de clés à l'aide de l'ID de l'espace, qui est un identifiant au format UUID. Pour respecter les règles d'affectation de noms de Microsoft Azure, le système définit le nom du coffre de clés grâce aux opérations suivantes :

- Récupération de l'ID de l'espace.

- Ajout des lettres

kvau début. - Suppression des caractères non alphanumériques.

- Troncation des caractères, au besoin, pour limiter la longueur maximale à 24.

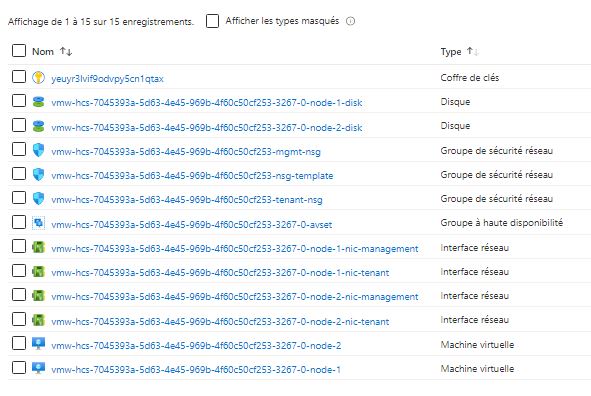

La capture d'écran suivante illustre les éléments dans le groupe de ressources de la VM du gestionnaire de l'espace lorsque celui-ci comprend une batterie de serveurs chiffrée. La capture d'écran montre deux coffres de clés : l'un est le coffre de clés pour l'espace lui-même, créé lors du déploiement de l'espace. L'autre est le coffre de clés créé lors de la création de la première machine virtuelle chiffrée suite à la création d'une batterie de serveurs ou d'une attribution de poste de travail VDI avec chiffrement de disque activé. Dans la capture d'écran, vous pouvez observer les points suivants :

- L'ID de l'espace est

e1c80e74-7f6f-434f-bd79-c1e3772f6c5a, dans le nom de la VM du gestionnaire de l'espace. - Le nom du coffre de clés de chiffrement est

kve1c80e747f6f434fbd79c1, déterminé en utilisant cet UUID, en ajoutantkvau début, en supprimant les traits d'union, et en tronquant le nom à 24 caractères.

Création et suppression de machines virtuelles chiffrées

Une clé secrète de chiffrement est utilisée pour chaque VM chiffrée. Lors de la création d'une instance de VM dans une batterie de serveurs ou une attribution de poste de travail VDI chiffrée, une clé secrète est créée dans le coffre de clés. Lorsqu'une instance de VM est supprimée d'une batterie de serveurs ou d'une attribution de poste de travail VDI chiffrée, la clé secrète est supprimée du coffre de clés.

Lorsque vous utilisez la console d'administration d'Horizon Cloud pour supprimer une batterie de serveurs ou une attribution de poste de travail VDI chiffrée, le système supprime les clés secrètes associées du coffre de clés. Lorsque vous supprimez l'espace lui-même, le coffre de clés des VM chiffrées est également supprimé.

De plus, lorsqu'une machine virtuelle d'image dispose d'un disque de données, un temps supplémentaire est nécessaire pour créer une machine virtuelle de batterie de serveurs ou une machine virtuelle de poste de travail chiffrée basée sur cette machine virtuelle d'image. De manière générale, les délais de chiffrement de disques des VM contenant des disques de données exécutant les systèmes d'exploitation Windows Server sont plus courts que pour les VM Windows 10 ou Windows 11 contenant des disques de données. Les délais les plus longs surviennent pour les systèmes d'exploitation Windows 10 ou 11 avec des disques de données plus volumineux dont la taille s'exprime en téraoctets.

À quel moment planifier la gestion de l'alimentation pour les batteries de serveurs et les attributions de poste de travail VDI qui disposent de nombreuses machines virtuelles chiffrées

Le délai de mise sous tension d'une machine virtuelle chiffrée et de configuration de la machine virtuelle pour qu'elle accepte une connexion de l'utilisateur final est plus long pour les machines virtuelles non chiffrées. Lorsque la machine virtuelle ne possède pas beaucoup de cœurs, la taille A1 par exemple, le délai peut être d'environ 12 minutes. Avec un nombre plus élevé de cœurs, le délai est plus court, environ 6 minutes.

- à 8 h 12, 125 machines virtuelles sont prêtes ;

- à 8 h 24, 250 machines virtuelles sont prêtes ;

- à 8 h 36, 375 machines virtuelles sont prêtes.

Par conséquent, si votre attribution de poste de travail VDI possède 2 000 machines virtuelles chiffrées de petite taille A1, le délai de mise sous tension et de disponibilité de 100 % d'entre elles pour les connexions des utilisateurs finaux sera d'environ 3,5 heures. Si votre objectif est que 100 % de ces postes de travail chiffré de taille A1 soient disponibles à 8 h, vous devez penser à régler la planification de la gestion de l'alimentation pour un démarrage à 4 h 30.

Pour des machines virtuelles de taille supérieure, le délai de disponibilité est environ deux fois moins long. Ainsi, au lieu de 3,5 heures, une attribution de poste de travail VDI chiffrée de 2 000 machines virtuelles chiffrées de taille supérieure, telle qu'A4, prendrait 75 minutes pour que 100 % d'entre elles acceptent les connexions des utilisateurs finaux.

De même, une attribution de poste de travail VDI chiffrée qui possède moins de postes de travail sera prête plus rapidement que la taille élevée de pool de 2 000. Pour un pool de 500 postes de travail chiffrés de petite taille A1, 100 % du pool seront prêts dans environ 48 minutes. Un nombre de 500 machines virtuelles divisé par 125 par lot donne 4 lots, puis multiplié par 12 minutes par lot donne 48.