Cette page s'applique aux déploiements d'Horizon Cloud Service de première génération. Cette page décrit le workflow en plusieurs étapes de configuration des informations de domaine Active Directory requises pour déverrouiller les fonctionnalités de gestion de la Horizon Universal Console de première génération.

L'achèvement de ce flux d'enregistrement permet de déverrouiller toutes les fonctionnalités de gestion de la console adaptées à l'environnement de votre locataire de première génération.

Objectif

Il est recommandé de terminer ce workflow immédiatement ou peu après l'ajout du premier espace à la flotte d'espaces de votre locataire, que cet espace soit un déploiement Horizon Cloud on Microsoft Azure ou un déploiement d'un espace Horizon avec Horizon Cloud Connector.

La raison pour laquelle l'achèvement est recommandé est que ce workflow déverrouillera les fonctionnalités de gestion de la console. Tant que le locataire ne dispose pas d'au moins un domaine Active Directory configuré, pratiquement toutes les fonctionnalités de gestion de la console sont grisées et verrouillées.

Présentation générale

Le workflow global d'enregistrement de domaine comporte cette séquence générale.

- Dans cloud.horizon.vmware.com, suivez les invites à l'écran pour vous connecter à la console. Ensuite, dans la console, démarrez le workflow de configuration Active Directory.

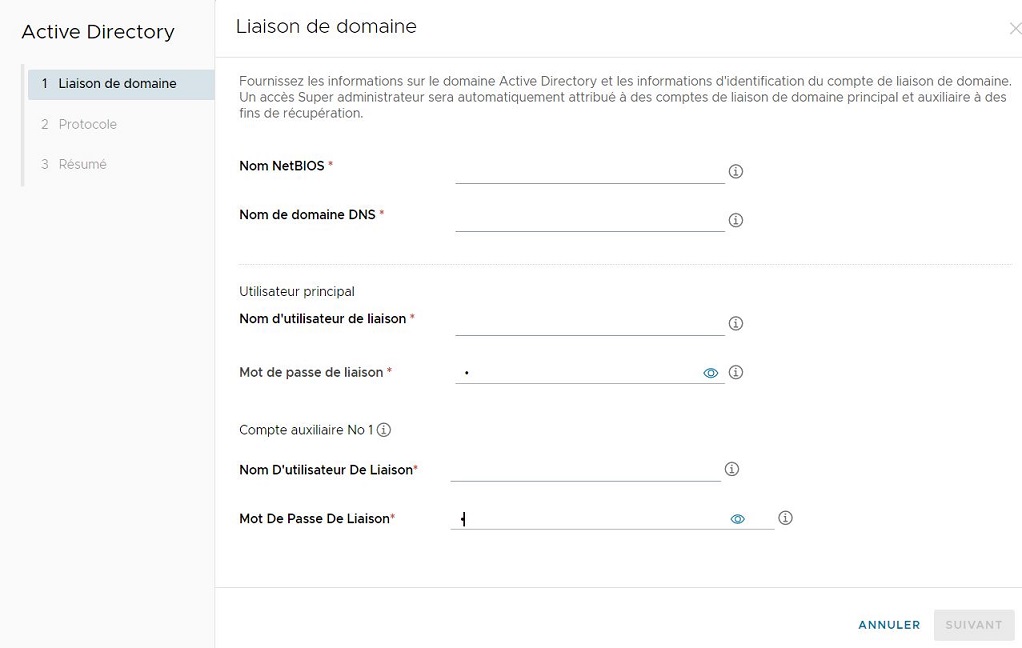

- Pour l'étape de liaison de domaine, spécifiez les informations liées au nom du domaine Active Directory, les informations liées au protocole et les informations d'identification d'un compte de service de liaison de domaine que votre locataire peut utiliser pour interroger ce domaine Active Directory. Un compte principal et un compte auxiliaire doivent être spécifiés. Pour plus d'informations sur quelle instance d'Horizon Cloud requiert ce compte de liaison de domaine, consultez la section Compte de liaison de domaine - Caractéristiques requises.

- Les informations de jonction de domaine sont requises pour un déploiement Horizon Cloud on Microsoft Azure. Dans cette étape, indiquez l'adresse IP du serveur DNS qui permettra au service de résoudre les noms de machines de votre locataire, l'unité d'organisation (UO) par défaut dans laquelle vous souhaitez créer les machines (VM) à sessions multiples et à session unique provisionnées par l'espace, ainsi que les informations d'identification d'un compte de service de jonction de domaine que le locataire peut utiliser pour joindre ces VM au domaine Active Directory. Ces VM incluent des VM importées, des instances RDSH de batterie de serveurs et des instances de poste de travail VDI, etc. Pour plus d'informations sur les exigences du locataire pour ce compte de jonction de domaine, consultez la section Compte de jonction de domaine - Caractéristiques requises.

Si le premier espace de votre locataire est un type d'espace Horizon Connection Server, vous pouvez choisir d'ignorer la saisie des informations de compte de jonction de domaine. Les services de plan de cloud pour ces espaces fonctionneront alors correctement. Toutefois, si vous choisissez d'effectuer cette opération, puis d'ajouter ultérieurement un déploiement de l'espace Horizon Cloud à ce même locataire et que cet espace provisionne des ressources pour les utilisateurs finaux dans le même domaine, vous devez penser à configurer les informations de jonction de domaine après le déploiement de cet espace. La console ne vous avertit pas automatiquement que les informations de jonction de domaine ne sont pas configurées après le déploiement d'un espace Horizon Cloud.

- Dans l'étape finale Ajouter un administrateur du workflow, attribuez le rôle Super administrateur Horizon Cloud à un groupe de domaines Active Directory.

- Une fois que vous avez enregistré les informations de l'administrateur, la console vous déconnecte automatiquement. Cette étape vérifie que seuls les administrateurs du groupe de domaines identifiés à l'étape précédente sont autorisés à accéder aux fonctionnalités de gestion de la console.

Ensuite, vous pouvez configurer ultérieurement des domaines Active Directory supplémentaires lorsque le workflow est terminé pour un domaine Active Directory, en fonction des besoins de votre organisation.

Éléments clés à prendre en compte

- Vous devez terminer l'intégralité de ce workflow pour au moins un domaine avant de pouvoir passer à d'autres pages de la console. Les services principaux sont verrouillés tant que vous n'avez pas terminé ces tâches.

- L'achèvement de l'étape de workflow d'attribution du rôle Super administrateur à un groupe de domaines Active Directory est une condition requise pour une utilisation prise en charge des fonctionnalités de la console. Si vous quittez l'assistant avant de terminer cette étape, rouvrez l'assistant Enregistrer Active Directory en cliquant sur le bouton Configurer sur la page Démarrage de la console et terminez cette attribution de rôle.

- À partir de la version de service v2202, l'utilisation de LDAPS est prise en charge pour les déploiements Horizon Cloud on Microsoft Azure. Pour cette utilisation, votre locataire doit être explicitement activé pour celui-ci, et le premier espace du locataire et les espaces suivants doivent exécuter le niveau de manifeste de version v2201. Pour plus d'informations, reportez-vous à la section Prise en charge d'Horizon Cloud on Microsoft Azure et de LDAPS.

- Les groupes de distribution ne sont pas pris en charge, même s'ils sont imbriqués sous un groupe de sécurité. Lors de la création de groupes Active Directory, sélectionnez toujours Sécurité pour Type de groupe.

- le rôle Super administrateur est toujours attribué aux comptes de liaison de domaine principal et auxiliaire, ce qui accorde toutes les autorisations pour effectuer des actions de gestion dans la console. Vous devez vous assurer que les comptes de liaison de domaine spécifiés ne sont pas accessibles aux utilisateurs qui ne doivent pas disposer des autorisations de super administrateur.

- Assurez-vous que la variation d'horloge du serveur Active Directory est inférieure à 4 minutes. À partir du manifeste 2474.x, le système vérifie si la variation d'horloge du serveur Active Directory enregistré est inférieure à 4 minutes. Si cette variation est supérieure à 4 minutes, la détection du serveur de domaine du système échoue avec l'exception « La variation d'horloge est trop grande ». Les demandes de connexion de poste de travail de l'utilisateur final peuvent être affectées si la détection du serveur de domaine du système échoue.

- À l'avenir, gardez à l'esprit que si vous prévoyez d'ajouter ultérieurement des déploiements d'espaces supplémentaires à la flotte d'espaces de ce locataire, ces espaces devront avoir une vue directe sur ce même domaine Active Directory au moment de la connexion ou du déploiement de ces espaces.

- De plus, en raison d'un problème connu, lors de la connexion des espaces Horizon à l'aide d'Horizon Cloud Connector, des résultats inattendus peuvent se produire si vous ne terminez pas ce processus d'enregistrement du domaine Active Directory pour le premier espace avant de tenter d'exécuter le workflow de couplage du cloud du connecteur pour les espaces suivants. Même si le workflow de couplage du cloud permet de l'exécuter pour plusieurs espaces avant de terminer l'enregistrement du premier domaine Active Directory avec Horizon Cloud, si vous n'avez pas encore terminé l'enregistrement du premier domaine avant d'exécuter ce processus de couplage de cloud dans le prochain espace, ce processus d'enregistrement de domaine peut échouer. Dans ce cas, vous devrez d'abord utiliser Débrancher dans le portail de configuration d'Horizon Cloud Connector pour supprimer la connexion entre chaque espace connecté au cloud jusqu'à ce que vous parveniez à un seul espace connecté au cloud. Ensuite, supprimez l'enregistrement de l'annuaire Active Directory en échec, terminez le processus d'enregistrement de domaine pour cet espace connecté au cloud unique et réexécutez le workflow Horizon Cloud Connector sur les espaces suivants.

Avant d'exécuter le workflow dans la console

- Vérifiez que votre premier espace est correctement déployé. L'assistant Démarrage de la console indique si le premier espace est déployé en affichant une icône de coche verte (

).

). - Obtenez le nom NetBIOS du domaine Active Directory et le nom de domaine DNS du domaine que vous enregistrez. Vous fournirez ces valeurs dans la fenêtre Enregistrer Active Directory de la console à la première étape de ce workflow. Pour obtenir un exemple de localisation de ces valeurs, reportez-vous à la section Obtenir les informations Nom NETBIOS et Nom de domaine DNS. Notez que vous saisirez le nom du compte dans les champs, tels que

ouraccountname, comme le nom d'ouverture de session de l'utilisateur sans le nom de domaine. - Obtenez des informations valides prêtes à être saisies dans les champs obligatoires de la console pour les comptes de liaison de domaine principal et auxiliaire requis et pour le compte de jonction de domaine. Assurez-vous qu'il existe ces comptes dans le domaine et remplissez les conditions requises décrites dans la section Comptes de service dont Horizon Cloud a besoin pour ses opérations. Dans le cadre du workflow de la console, le service valide les informations de compte que vous saisissez.

- Pour éviter l'échec de l'étape du compte de jonction de domaine, assurez-vous que l'infrastructure Active Directory est synchronisée avec une source de temps précise. Un tel échec peut vous obliger à contacter le support VMware pour obtenir de l'aide. Si l'étape de liaison de domaine réussit, mais que l'étape de jonction de domaine échoue, vous pouvez essayer de réinitialiser le domaine et de rechercher si vous devez ajouter la source de temps. Pour réinitialiser le domaine, reportez-vous aux étapes de la section Supprimer l'enregistrement du domaine Active Directory.

Se connecter et démarrer le workflow

- Connectez-vous à la console en accédant à l'URL du portail Horizon Universal Console à l'adresse https://cloud.horizon.vmware.com/.

Cette URL redirige vers l'écran de connexion VMware Cloud Services, comme illustré dans la capture d'écran suivante. Connectez-vous à l'aide des informations d'identification associées à votre locataire Horizon Cloud. Suivez le flux affiché à l'écran.

Si vous n'avez pas préalablement accepté les conditions d'utilisation à l'aide de ces informations d'identification, une zone de notification des conditions d'utilisation s'affiche une fois que vous cliquez sur le bouton Connexion. Accepter les conditions de service pour continuer.

Lorsque votre connexion est authentifiée, la console s'ouvre et affiche la page Démarrage.

- Sur la page Démarrage, développez la section Configuration générale si ce n'est pas déjà fait.

- Sous Active Directory, cliquez sur Configurer.

La console affiche une fenêtre qui est le début du workflow d'enregistrement Active Directory. L'apparence de cette fenêtre varie selon que votre locataire démarre avec un type d'espace Horizon Connection Server ou avec un déploiement Horizon Cloud on Microsoft Azure.

Liaison de domaine - Espace Horizon Connection Server

Fournissez les informations demandées dans la fenêtre de la console, puis cliquez sur Liaison de domaine pour les enregistrer. Lors de la saisie de chaque nom de compte de liaison, tapez le nom du compte sans le nom de domaine, comme le nom d'ouverture de session de l'utilisateur, tel que ouraccountname.

| Champ | Description |

|---|---|

| Nom NETBIOS | La console affiche un menu de sélection renseigné avec les noms de tous les domaines Active Directory que l'espace Horizon peut voir. Sélectionnez le domaine Active Directory que vous souhaitez enregistrer en premier. |

| Nom de domaine DNS | En lecture seule. La console affiche automatiquement le nom de domaine DNS complet du domaine Active Directory sélectionné pour Nom NETBIOS. |

| Protocole | Affiche automatiquement LDAP, le protocole pris en charge pour ce type d'espace. |

| Nom d'utilisateur de liaison et Mot de passe de liaison | Fournissez les informations d'identification du compte de service de liaison de domaine pour le service à utiliser avec le domaine sélectionné. |

| Compte auxiliaire n° 1 | Dans les champs Nom d'utilisateur de liaison et Mot de passe de liaison, saisissez un compte d'utilisateur dans le domaine à utiliser comme compte de liaison LDAP auxiliaire et le mot de passe associé. |

| Propriétés avancées | Sauf si vous modifiez les valeurs par défaut, le service les utilise telles qu'elles s'affichent dans la console.

|

Liaison de domaine - Déploiement Horizon Cloud on Microsoft Azure

Fournissez les informations demandées dans la fenêtre de la console, puis cliquez sur Liaison de domaine pour les enregistrer. Lors de la saisie de chaque nom de compte de liaison, tapez le nom du compte sans le nom de domaine, comme le nom d'ouverture de session de l'utilisateur, tel que ouraccountname.

| Champ | Description |

|---|---|

| Nom NETBIOS | Le système affiche une zone de texte. Tapez le nom NetBIOS du domaine AD sur lequel l'espace a une vue directe. En général, ce nom ne contient aucun point. Pour obtenir un exemple de localisation de la valeur à utiliser à partir de votre environnement de domaine Active Directory, reportez-vous à la section Obtenir les informations Nom NETBIOS et Nom de domaine DNS. |

| Nom de domaine DNS | Tapez le nom de domaine DNS complet du domaine AD que vous avez spécifié pour Nom NETBIOS. |

| Protocole | Affiche automatiquement LDAP, le protocole pris en charge pour ce type d'espace. |

| Nom d'utilisateur de liaison et Mot de passe de liaison | Fournissez les informations d'identification du compte de service de liaison de domaine pour le service à utiliser avec le domaine sélectionné. |

| Compte auxiliaire n° 1 | Dans les champs Nom d'utilisateur de liaison et Mot de passe de liaison, saisissez un compte d'utilisateur dans le domaine à utiliser comme compte de liaison LDAP auxiliaire et le mot de passe associé. |

| Propriétés avancées | Facultatif. Sauf si vous modifiez les valeurs par défaut, le service les utilise telles qu'elles s'affichent dans la console.

|

La première capture d'écran illustre la fenêtre Enregistrer Active Directory lorsque votre premier espace connecté au cloud se trouve dans Microsoft Azure. Les champs contiennent des valeurs pour un exemple de domaine Active Directory avec le nom NetBIOS ENAUTO et le nom de domaine DNS ENAUTO.com.

Jonction de domaine

Lorsque l'étape de liaison de domaine réussit, la console affiche automatiquement la boîte de dialogue Jonction de domaine. Pour les informations d'identification du compte, utilisez un compte Active Directory qui respecte les recommandations du compte de jonction de domaine décrites dans les conditions préalables.

Il est recommandé de renseigner les champs obligatoires dans cette étape de l'assistant. Même si, dans cette version, le compte de jonction de domaine est principalement utilisé pour les opérations système impliquant les VM situées dans les espaces de Microsoft Azure, l'achèvement de cette étape vérifie que la console vous invite à terminer l'étape suivante d'attribution du rôle Super administrateur.

- Dans la boîte de dialogue Jonction de domaine, fournissez les informations requises.

Option Description Adresse IP du serveur DNS principal L'adresse IP du serveur DNS principal qu'Horizon Cloud utilise selon votre souhait pour résoudre les noms de machines. Pour un espace dans Microsoft Azure, ce serveur DNS doit être en mesure de résoudre les noms de machines dans votre cloud Microsoft Azure et de résoudre les noms externes.

Adresse IP du serveur DNS secondaire (Facultatif) Adresse IP d'un serveur DNS secondaire Unité d'organisation par défaut Unité d'organisation (OU) Active Directory utilisée selon votre souhait par les machines virtuelles liées au poste de travail de l'espace, par exemple les VM importées, les VM RDSH de batterie de serveurs et les instances de poste de travail VDI. Une unité d'organisation Active Directory est au format OU=NestedOrgName, OU=RootOrgName,DC=DomainComponent. La valeur par défaut du système estCN=Computers. Vous pouvez modifier la valeur par défaut en fonction de vos besoins, telle queCN=myexample.Note : Pour obtenir une description des noms d'organisations imbriqués, reportez-vous à Considérations relatives à l’utilisation des unités d’organisation du domaine Active Directory imbriquées. Chaque unité d'organisation entrée individuelle doit contenir 64 caractères au maximum, sans compter la partie OU= de votre entrée. Microsoft limite une unité d’organisation individuelle à 64 caractères au maximum. Un chemin d’unité d’organisation qui contient plus de 64 caractères, mais sans unité d’organisation individuelle contenant plus de 64 caractères, est valide. Chaque unité d’organisation individuelle doit toutefois contenir 64 caractères au maximum.Nom d'utilisateur de jonction et Mot de passe de jonction Compte d'utilisateur dans le domaine Active Directory disposant d'autorisations pour joindre des ordinateurs à ce domaine Active Directory. Fournissez le nom d'utilisateur et son mot de passe associé. Note : Fournissez uniquement le nom d'utilisateur lui-même. N'incluez pas le nom de domaine ici.Nom d'utilisateur de jonction auxiliaire et Mot de passe de jonction auxiliaire Facultatif. Spécifiez un compte de jonction de domaine auxiliaire. Si le compte de jonction de domaine principal que vous avez spécifié n'est plus inaccessible, le système utilise le compte de jonction de domaine auxiliaire pour ces opérations dans des espaces de Microsoft Azure qui nécessitent la jonction du domaine, telles que l'importation de machines virtuelles d'image, la création d'instances RDSH de batterie de serveurs, la création d'instances de poste de travail VDI, etc.

Utilisez un compte Active Directory qui respecte les mêmes recommandations que celles du compte de jonction de domaine, décrites dans les conditions préalables. Assurez-vous que ce compte de jonction de domaine auxiliaire possède un délai d'expiration différent du compte de jonction de domaine principal, sauf si l'option N'expire jamais est définie sur les deux comptes. Si les comptes de jonction de domaine principal et auxiliaire expirent simultanément, les opérations du système pour la fermeture des images et le provisionnement des machines virtuelles RDSH de batterie de serveurs et de poste de travail VDI échoueront.

Si vous n'ajoutez pas de compte de jonction de domaine auxiliaire à ce stade, vous pourrez le faire ultérieurement. Si vous en ajoutez un maintenant, vous pourrez le mettre à jour ou le supprimer ultérieurement. Vous ne pouvez ajouter qu'un seul compte de jonction de domaine auxiliaire.

- Cliquez sur Enregistrer.

Lorsque l'étape de jonction de domaine réussit, la boîte de dialogue Ajouter un administrateur s'affiche et vous devez poursuivre l'étape pour ajouter le rôle Super administrateur à votre groupe d'administrateurs dans le domaine AD.

Important : Si l'étape de jonction de domaine échoue, le processus d'enregistrement n'est pas entièrement terminé. Si ce cas se produit, suivez les étapes de la section Supprimer l'enregistrement du domaine Active Directory, puis recommencez à l'étape 4.

Ajouter un rôle Super administrateur à un groupe AD

- Dans la boîte de dialogue Ajouter un administrateur, utilisez la fonction de recherche d'Active Directory pour sélectionner le groupe d'administrateurs Active Directory devant réaliser des actions de gestion sur votre environnement à l'aide de cette console. Cette attribution vérifie qu'au minimum l'un de vos comptes d'utilisateurs du domaine Active Directory se voit accorder les autorisations de connexion à cette console, à présent que le domaine Active Directory est configuré pour ce compte client.

- Cliquez sur Enregistrer.

Lorsque vous cliquez sur Enregistrer, le système vous déconnecte automatiquement. À présent que vous avez enregistré l'espace dans votre domaine Active Directory, le système vous demande de vous reconnecter afin d'appliquer l'utilisation d'un compte Active Directory ainsi que vos informations d'identification de VMware. Par exemple, vous vous connectez désormais avec vos informations d'identification de compte VMware, puis avec les informations d'identification du compte Active Directory d'un utilisateur qui se trouve dans le groupe Active Directory auquel vous venez d'attribuer le rôle Super administrateur.

Résultats de l'achèvement du processus

Lorsque toutes les étapes de l'assistant sont terminées, les éléments suivants sont désormais en place :

- Le domaine Active Directory est configuré dans le plan de cloud comme premier domaine Active Directory configuré du cloud associé à ce compte client Horizon Cloud.

- Horizon Cloud dispose du compte de jonction de domaine requis pour ces opérations système impliquant la jonction de machines virtuelles à ce domaine, pour les espaces Horizon Cloud.

- Des activités de gestion dans la console sont à présent accessibles.

- Le flux de connexion à la console est modifié, à présent que le locataire Horizon Cloud a enregistré son premier domaine Active Directory. Pour obtenir une présentation du flux de connexion, reportez-vous à la section À propos de l'authentification dans un environnement de locataire Horizon Cloud.

- Les utilisateurs du groupe auquel vous avez accordé le rôle Super administrateur peuvent accéder à la console et effectuer des activités de gestion lorsqu'ils utilisent les informations d'identification de compte VMware associées. Pour permettre à ces administrateurs d'utiliser leurs propres informations d'identification du compte VMware pour s'authentifier auprès d'Horizon Cloud, effectuez les étapes décrites dans la section Attribuez des rôles administratifs aux utilisateurs de votre organisation pour qu'ils se connectent et effectuent des actions dans votre environnement de locataire Horizon Cloud à l'aide de la Horizon Universal Console.

- Vous pouvez sélectionner les comptes d'utilisateurs du domaine Active Directory enregistré pour les attributions impliquant des ressources provenant d'espaces dans Microsoft Azure.

- Vous pouvez utiliser les fonctionnalités du support technique de la console avec les comptes d'utilisateurs de ce domaine Active Directory enregistré.

Étape suivante

À partir de là, vous effectuez généralement les tâches suivantes :

- Ajoutez des comptes de liaison auxiliaires supplémentaires à cette configuration de domaine Active Directory. Si le premier compte de liaison principal que vous avez spécifié devient inaccessible, le système utilise le compte de liaison auxiliaire suivant pour se connecter au domaine Active Directory. Disposer de comptes de liaison auxiliaires évite de bloquer l'accès de vos administrateurs à la console lorsque le compte de liaison principal n'est pas accessible dans le domaine Active Directory. Reportez-vous à la section Ajouter des comptes de liaison auxiliaires supplémentaires pour un domaine Active Directory configuré par le cloud dans Horizon Cloud.

- Autorisez des utilisateurs supplémentaires à gérer votre environnement. Commencez par ajouter leurs comptes VMware avec les rôles d'Horizon Cloud associés, puis attribuez le rôle d'Horizon Cloud approprié à leurs comptes Active Directory. Reportez-vous aux sections Attribuez des rôles administratifs aux utilisateurs de votre organisation pour qu'ils se connectent et effectuent des actions dans votre environnement de locataire Horizon Cloud à l'aide de la Horizon Universal Console et Attribuez des rôles à des groupes Active Directory qui contrôlent les zones d'Horizon Universal Console qui sont activées pour les individus de ces groupes après s'être authentifiées dans votre environnement de locataire Horizon Cloud.

- Continuez les étapes de l'assistant Démarrage. Reportez-vous à la section Assistant Démarrage d'Horizon Cloud- Présentation.

- Accédez au tableau de bord et à d'autres zones de la console pour explorer ou pour effectuer d'autres tâches de gestion. Reportez-vous à la section Locataires de première génération - Visite de la Horizon Universal Console de première génération.

- Si vous disposez de domaines Active Directory supplémentaires avec des utilisateurs auxquels vous voulez accorder un accès de gestion à la console ou des utilisateurs finaux auxquels vous voulez accorder des attributions, vous pouvez également enregistrer ces domaines Active Directory. Reportez-vous à la section Enregistrer des domaines Active Directory supplémentaires comme domaines Active Directory configurés par le cloud avec votre environnement de locataire Horizon Cloud.

- Attribuez le rôle administrateur de démo aux utilisateurs de ce domaine auxquels vous voulez accorder un accès en lecture seule à la console. Reportez-vous aux sections Meilleures pratiques concernant les deux types de rôles que vous attribuez pour l'utilisation de la console dans votre environnement Horizon Cloud et Attribuer des rôles à des groupes Active Directory qui contrôlent les zones de la console qui sont activées pour les utilisateurs de ces groupes après leur authentification dans votre environnement de locataire Horizon Cloud.