脆弱性を評価することで環境におけるリスクを削減できます。資産に存在する個々の脆弱性、環境への影響 (リスク スコアの詳細など) の完全なコンテキストを表示し、修正を実行します。

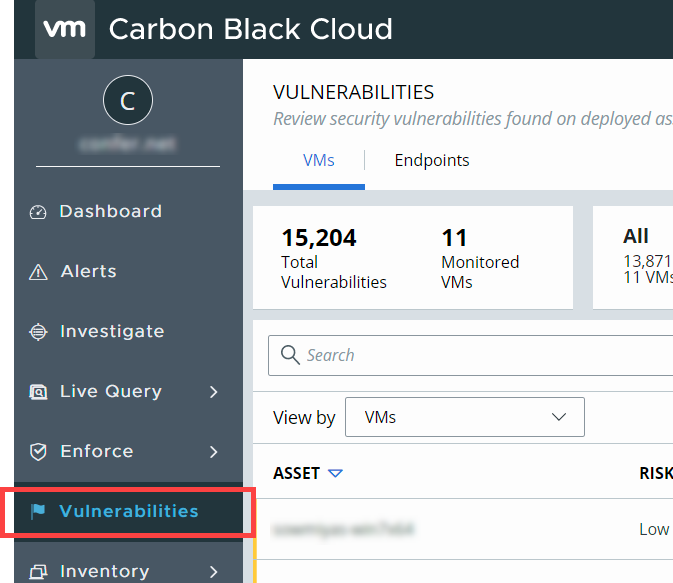

- Container Security 機能が有効になっていない場合は、左側のナビゲーション ペインで[Vulnerabilities (脆弱性)] をクリックします。

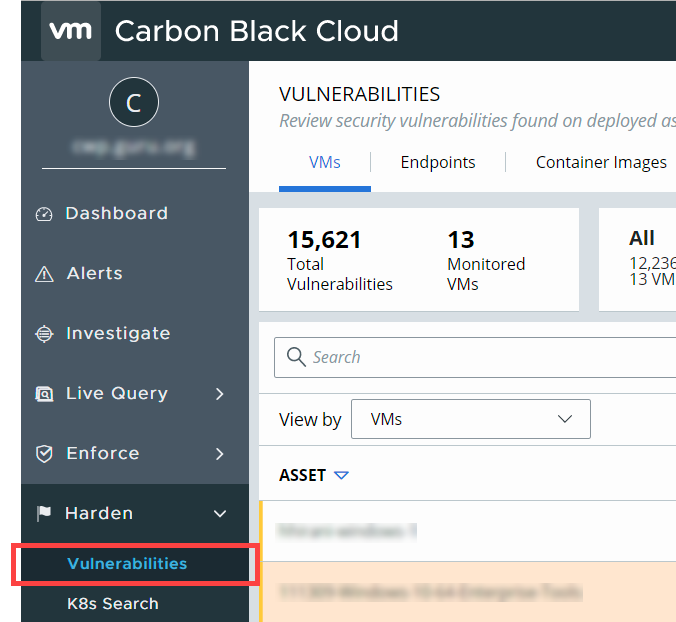

- Container Security 機能が有効になっている場合は、左側のナビゲーション ペインで の順に移動します。

|

|

インベントリに新たに追加された仮想マシン (VM)、エンドポイント、および EC2 インスタンスの脆弱性データは、通常、数分以内に収集されますが、特定の状況では、最大 24 時間かかる場合があります。非永続的または一時的仮想デスクトップ インフラストラクチャ (VDI) クローンとして識別される仮想マシンの脆弱性データは収集されません。これらのクローンは 24 時間以内しか存在しないため、クローンをスピン ダウンする前にパッチを適用することは困難です。脆弱性管理 ソリューションは、クローンの展開元となるゴールド イメージと、24 時間以上存在する永続的クローンを評価します。新しいクローンがクリーンで最新のゴールド イメージから展開されると、既知の脆弱性に対処する最新のパッチが含まれます。

仮想マシンワークロード、エンドポイント、または EC2 インスタンスのすべての脆弱性を表示するには、Carbon Black Cloud コンソールの左側のナビゲーション ペインから[Vulnerabilities (脆弱性)]をクリックし、関連付けられたタブを選択します。

仮想マシンのワークロード、エンドポイントと EC2 インスタンスには、それぞれ異なるリスク スコアを持つ複数の脆弱性が存在する可能性があります。このスコアに基づいて、脆弱性は重要度のレベル(クリティカル、重要、中、低)でフィルタリングされます。リスク スコアが高いほど、重要度が高くなります。

[Vulnerabilities (脆弱性)] ページには、すべてのアセット(オペレーティング システム (OS)、アプリ、バージョン)にわたるすべての脆弱性の数が表示されます。