宛先 NAT は、パケットの IP アドレス ヘッダー内の宛先アドレスを変更します。また、TCP/UDP ヘッダー内の宛先ポートを変更することもできます。一般的な使用目的は、受信パケットの宛先のパブリック アドレス/ポートを、ネットワーク内のプライベート IP アドレス/ポートにリダイレクトすることです。

宛先 NAT の有効/無効を切り替えるルールを作成できます。

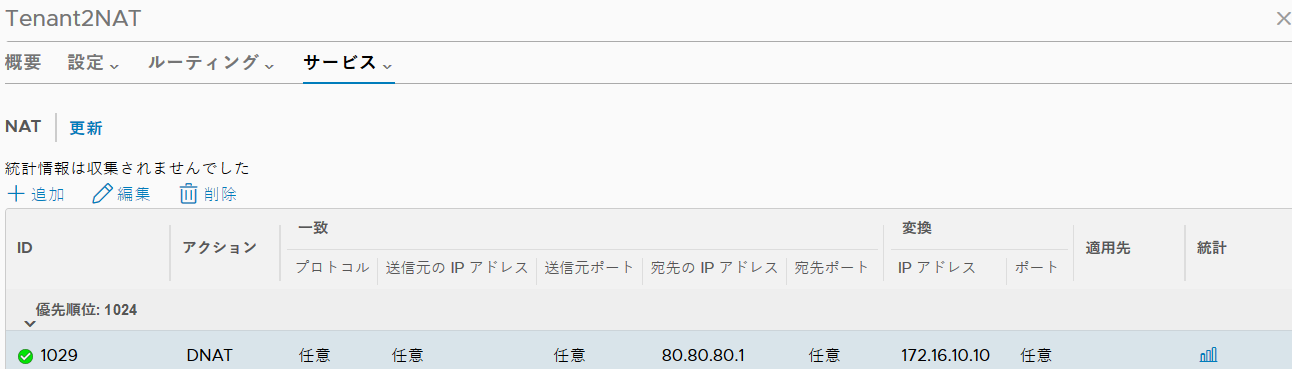

この例ではアプリケーション仮想マシンからパケットを受信すると、Tenant2NAT Tier-1 ルーターは、パケットの宛先 IP アドレスを 172.16.10.10 から 80.80.80.1 に変更します。宛先のパブリック IP アドレスを使用することで、プライベート ネットワーク内の宛先にプライベート ネットワーク外からアクセスできます。

前提条件

- Tier-0 ルーターには、VLAN ベースの論理スイッチに接続されているアップリンクが必要です。マネージャ モードでの NSX Edge アップリンク用の VLAN 論理スイッチへの Tier-0 論理ルーターの接続を参照してください。

- Tier-0 ルーターの場合は、物理アーキテクチャへのアップリンク上で、ルーティング(スタティックまたは BGP)とルート再配分が構成されている必要があります。マネージャ モードでのスタティック ルートの構成、マネージャ モードでの Tier-0 論理ルーター上の BGP の構成 およびマネージャ モードでの Tier-0 論理ルーターのルート再配分の有効化を参照してください。

- Tier-1 ルーターそれぞれに、Tier-0 ルーターへのアップリンクが構成されている必要があります。Tenant2NAT は、NSX Edge クラスタでバッキングされる必要があります。マネージャ モードでの Tier-0 ルーターへの Tier-1 ルーターの接続を参照してください。

- Tier-1 ルーターには、ダウンリンク ポートとルート アドバタイズが構成されている必要があります。マネージャ モードでの Tier-1 論理ルーターへのダウンリンク ポートの追加およびマネージャ モードでの Tier-1 論理ルーター上のルート アドバタイズの構成を参照してください。

- 仮想マシンが正しい論理スイッチに接続されている必要があります。

-

NSX Manager ユーザー インターフェイスで [マネージャ] モードが選択されていることを確認します。NSX Manager を参照してください。[ポリシー] モード ボタンと [マネージャ] モード ボタンが表示されない場合は、ユーザー インターフェイスの構成を参照してください。

手順

結果

新しいルールが NAT の下に表示されます。次はその例です。

次のタスク

NAT ルートをアドバタイズするように Tier-1 ルーターを構成します。

Tier-0 ルーターから物理アーキテクチャへの NAT ルート アップストリームをアドバタイズするには、Tier-1 NAT ルートをアドバタイズするように Tier-0 ルーターを構成します。