Depois que a frota de pods do tenant do Horizon Cloud de primeira geração tiver pelo menos um pod e as etapas de registro de domínio do Active Directory forem concluídas, a página Capacidade estará disponível com opções de menu para adicionar pods à sua frota de pods. Este fluxo de trabalho específico se aplica a pods do Horizon Cloud. Esses pods são baseados na tecnologia de gerenciador de pods do Horizon Cloud, que é executada exclusivamente em uma assinatura do Microsoft Azure e não exige um VMware SDDC.

Observação: Conforme indicado em

KB-92424, a ação

Novo estará disponível somente quando você tiver uma exceção aprovada do fim da disponibilidade (EOA) da camada de controle de primeira geração.

Para obter uma visão geral sobre como adicionar pods à sua frota de vários tipos de pods, consulte Tenants de primeira geração: sobre a página de capacidade do Horizon Universal Console de primeira geração e como adicionar pods a sua frota de pods do Horizon Cloud.

Importante: O fluxo de trabalho aqui não é aplicável a um pod do

Horizon na Solução da VMware do Azure (AVS). Este fluxo de trabalho específico se aplica a pods do

Horizon Cloud. Os pods do

Horizon Cloud são baseados na tecnologia de gerenciador de pods do

Horizon Cloud, enquanto um pod do

Horizon é baseado na tecnologia do

Servidor de Conexão.

Cuidado: Os endereços IP mencionados nessas etapas são exemplos. Você deve utilizar os intervalos de endereços que atendam às necessidades de sua organização. Para cada etapa que menciona um intervalo de endereço IP, substitua os que são aplicáveis para a sua organização.

O assistente possui várias etapas. Depois de especificar as informações em uma etapa, clique em Avançar para ir para a próxima etapa.

Pré-requisitos

Antes de executar o assistente de implantação de pod, certifique-se de que o seu ambiente atenda a esses pré-requisitos. Os itens que você precisa fornecer no assistente variam de acordo com as opções de configuração de pod desejadas. Veja a lista em Tenants de primeira geração: pré-requisitos para executar o assistente de implantação de pod de primeira geração.

Além dos itens necessários para a configuração desejada para um pod adicional, o primeiro pod conectado à nuvem deve ser completamente implantado, e as etapas de ingresso em domínio e BIND de domínio do Active Directory devem ser concluídas para que você possa implantar pods adicionais. Todos os pods conectados à nuvem do registro da sua conta de cliente compartilham as mesmas informações do Active Directory, e cada pod conectado à nuvem deve ter a linha de visão de todos os domínios do Active Directory configurados na nuvem. Para obter mais informações, consulte Tenants de primeira geração - Realizar o primeiro registro de domínio obrigatório do Active Directory para seu tenant da camada de controle do Horizon Cloud.

Se o seu tenant estiver configurado com o Universal Broker e as configurações do agente tiverem a autenticação de dois fatores habilitada, você deverá ter um Unified Access Gateway externo com configurações de autenticação de dois fatores e usando o mesmo tipo de autenticação de dois fatores.

Procedimento

- No console, inicie o assistente de implantação de pod navegando para , clicando em .

O assistente é aberto na primeira etapa.

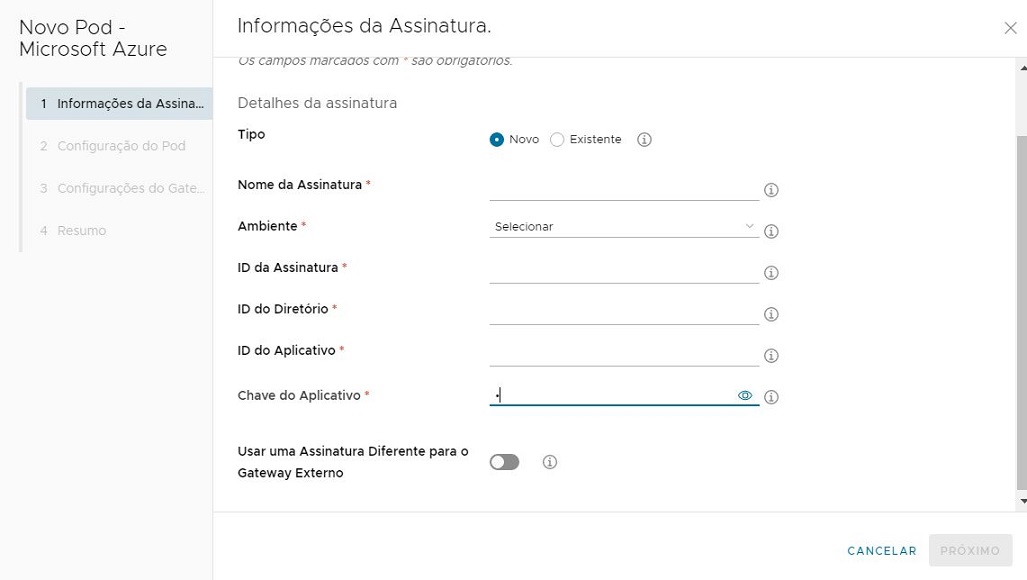

- Na primeira etapa do assistente, especifique a assinatura a ser usada para este pod selecionando o nome de uma assinatura inserida anteriormente ou insira novas informações de assinatura.

Se você selecionar uma assinatura existente, a etapa será preenchida com informações da assinatura que foi inserida anteriormente no sistema.

Importante: Se você estiver inserindo novas informações, deverá garantir que as informações de assinatura inseridas atendam aos requisitos de assinatura descritos nos

pré-requisitos, especialmente se a entidade de serviço tiver as permissões de função necessárias.

| Opção |

Descrição |

| Aplicar assinatura |

Selecione o nome de uma assinatura inserida anteriormente ou selecione Adicionar nova para inserir as informações de uma nova assinatura. |

| Nome da assinatura |

Ao fornecer informações de uma nova assinatura, digite um nome conhecido para que você possa identificar esta assinatura de outras assinaturas inseridas anteriormente. O nome deve começar com uma letra e conter apenas letras, traços e números. |

| Ambiente |

Selecione o ambiente de nuvem associado à sua assinatura, por exemplo:

- Azure: comercial, para as regiões de nuvem padrão global do Microsoft Azure

- Azure - China, para o Microsoft Azure na nuvem da China

- Azure - Governo dos EUA, para a nuvem do Governo dos EUA do Microsoft Azure

|

| ID da assinatura |

Insira sua ID da assinatura da capacidade de nuvem (no formato UUID). Esta ID da assinatura deve ser válida para o ambiente selecionado. Para o Microsoft Azure, você pode obter este UUID na área de Assinaturas do portal do Microsoft Azure. |

| ID do diretório |

Digite sua ID do diretório do AD do Microsoft Azure (no formato UUID). Para o Microsoft Azure, é possível obter este UUID nas propriedades do Active Directory do Microsoft Azure no portal do Microsoft Azure. |

| ID de aplicativo |

Digite a ID do aplicativo (na forma de UUID) associada à entidade de serviço que você criou no portal Microsoft Azure. Criar um registro de aplicativo e sua entidade de serviço associada em seu Active Directory do Microsoft Active Directory é um pré-requisito. |

| Chave do aplicativo |

Digite o valor da chave para a chave de autenticação da entidade de serviço que você criou no Portal do Microsoft Azure. Criar esta chave é um pré-requisito. |

| Use uma assinatura diferente para o gateway externo |

Ative essa alternância quando você quiser implantar uma configuração externa do Unified Access Gateway na própria assinatura, separada da assinatura do pod. O uso de assinaturas separadas para o gateway externo dá à sua organização a flexibilidade de atribuir a equipes separadas controle sobre essas assinaturas, dependendo da área de experiência delas. Isso permite um controle de acesso mais detalhado para o qual as pessoas da organização podem acessar os ativos do pod nos grupos de recursos de sua assinatura e para o qual as pessoas podem acessar os ativos do gateway. Quando essa alternância está ativada, os campos para inserir as informações de assinatura do gateway são exibidos. Especifique as informações nesses campos como fez para a assinatura do pod. |

- Vá para a próxima etapa clicando em Avançar.

Quando você clica em

Avançar, no caso de ter adicionado uma nova assinatura, o sistema verifica a validade de todos os valores especificados e se eles estão adequadamente relacionados entre si, como:

Se você ver uma mensagem de erro sobre a verificação de valores, pelo menos um dos valores será inválido por não existir em sua assinatura ou não ter um relacionamento confiável válido com outro valor. Por exemplo, se você tiver especificado um ID do Diretório que esteja em sua assinatura, mas tiver especificado um valor de ID do Aplicativo que esteja em um diretório diferente, a mensagem de erro será exibida.

Mais de um valor pode ser inválido quando essa mensagem de erro é exibida. Se você ver essa mensagem de erro, verifique as informações relacionadas à assinatura obtidas e a configuração da entidade de serviço.

- Nesta etapa do assistente, especifique os detalhes, como o nome do pod, bem como informações de rede.

| Opção |

Descrição |

| Site |

O assistente exibe Site quando o ambiente de tenant está configurado para usar o Universal Broker para os pods no Microsoft Azure, e você está implantando pods adicionais. Associe o pod a um site. Você pode selecionar um site existente ou o Site Padrão, bem como especificar o nome de um novo. A guia Sites da página Capacidade lista os sites já configurados no ambiente. |

| Nome do Pod |

Insira um nome conhecido para esse pod. Este nome é utilizado no console administrativo para identificar este pod entre seus outros pods.

Observação: Esse nome deve ser exclusivo entre os pods existentes em sua conta do cliente do

Horizon Cloud. O nome não pode corresponder ao nome de um dos pods listados na página Capacidade.

|

| Localização |

Selecione um nome de cidade existente ou clique em Adicionar para especificar uma nova cidade. O sistema agrupa seus pods de acordo com o nome da cidade e os exibe no mapa Área de Cobertura Global do Horizon da página Painel do console. Quando você clicar em Adicionar, comece digitando o nome de uma cidade. O sistema exibe automaticamente nomes de cidades do mundo em sua tabela de pesquisa de geografia de back-end que corresponde aos caracteres inseridos, e você pode escolher uma cidade nessa lista.

Observação: Você deve selecionar uma cidade na lista de preenchimento automático do sistema. Atualmente, devido a um problema conhecido, os nomes dos locais não estão traduzidos.

|

| Região do Microsoft Azure |

Selecione a região geográfica física do Microsoft Azure na qual você deseja que o pod seja implantado. As regiões disponíveis são determinadas pelo ambiente do Microsoft Azure selecionado anteriormente. Considere escolher a região com base na proximidade aos usuários finais que você pretende atender com esse pod. Uma maior proximidade forneceria a menor latência.

Importante: Nem todas as regiões do Microsoft Azure oferecem suporte a máquinas virtuais ativadas para GPU. Se você quiser usar o pod para áreas de trabalho compatíveis com GPU ou aplicativos remotos, verifique se a região do Microsoft Azure selecionada para o pod fornece os tipos de VM das séries NV, NVv4 e NCv2 que você deseja usar e que têm suporte nesta versão do

Horizon Cloud. Consulte a documentação da Microsoft em

https://azure.microsoft.com/pt-br/regions/services/ para obter detalhes.

|

| Descrição |

Opcional: insira uma descrição para esse pod. |

| Tags de Recursos do Azure |

Opcional: Crie etiquetas personalizadas a serem aplicadas aos grupos de recursos do Azure. As etiquetas de recursos do Azure só são aplicadas aos grupos de recursos e não são herdadas pelos recursos nos grupos. Para criar a primeira etiqueta, insira as informações nos campos Nome e Valor. Para criar uma etiqueta adicional, clique em + e digite as informações nos campos Nome e Valor que aparecem abaixo dos existentes.

|

| Rede virtual |

Selecione uma rede virtual na lista. Apenas as redes virtuais (VNets) que existem na região selecionada no campo Região do Microsoft Azure são mostradas aqui. Você já deve ter criado a VNet que deseja usar nessa região na sua assinatura do Microsoft Azure. |

| Usar Sub-rede Existente |

Ative essa alternância se você tiver criado sub-redes com antecedência para atender aos requisitos de sub-redes do pod. Quando essa opção está definida como Sim, os campos do assistente para especificar sub-redes se transformam em menus de seleção suspensos.

Importante: O assistente não oferece suporte ao uso de uma sub-rede existente para uma das sub-redes necessárias e à especificação de endereços CIDR para as outras sub-redes necessárias. Quando essa alternância está definida como

Sim, você deve selecionar entre as sub-redes existentes para todas as sub-redes necessárias do pod.

|

| Sub-rede de Gerenciamento Sub-rede de gerenciamento (CIDR) |

Quando a opção Usar Sub-Rede Existente está ativada, esse menu lista as sub-redes disponíveis na VNet selecionada para a Rede Virtual. Selecione a sub-rede existente que você deseja usar para a sub-rede de gerenciamento do pod.

Quando a opção Usar a Sub-Rede Existente estiver desativada, digite um intervalo de endereços de sub-rede (na notação CIDR) para o implantador criar uma sub-rede à qual as instâncias do pod e do Unified Access Gateway serão conectadas, como 192.168.8.0/27. Para a sub-rede de gerenciamento, é necessário um CIDR de pelo menos /27.

Cuidado: Quando você não selecionar a opção do assistente para usar sub-redes existentes, a sub-rede ainda não deve existir no seu ambiente do Microsoft Azure. Se ela já existir, você receberá um erro ao tentar prosseguir para a próxima etapa do assistente.

|

| Sub-Rede da VM: principal Sub-Rede da VM (CIDR): principal |

Esse campo se refere à sub-rede usada para essas VMs que o pod provisiona para fornecer as áreas de trabalho e os aplicativos de usuário final. Essas VMs incluem as VMs da golden image, as VMs compatíveis com RDSH dos farms e as VMs de área de trabalho VDI. Quando a opção Usar Sub-Rede Existente está ativada, esse menu lista as sub-redes disponíveis na VNet selecionada para a Rede Virtual. Selecione a sub-rede existente que você deseja usar para essas VMs.

Importante: Selecione uma sub-rede vazia que não tenha outros recursos anexados a ela. Se a sub-rede não estiver vazia, poderão ocorrer resultados inesperados durante o processo de implantação ou as operações do pod.

Quando a opção Usar a Sub-Rede Existente estiver desativada, digite um intervalo de endereços de sub-rede (na notação CIDR) para o implantador criar essa sub-rede à medida que o pod for implantado, como 192.168.12.0/22. Para a sub-rede de área de trabalho, um CIDR de pelo menos /27 é necessário, e um CIDR de /22 é recomendado.

Importante: Certifique-se de que o intervalo inserido seja grande o suficiente para permitir a acomodação do número de VMs que você espera que o pod provisione para fornecer as VMs compatíveis com RDSH dos farms e as VMs de área de trabalho VDI aos usuários finais. Essa sub-rede de área de trabalho não poderá ser estendida depois que o pod for implantado.

Cuidado: Quando você não selecionar a opção do assistente para usar sub-redes existentes, a sub-rede ainda não deve existir no seu ambiente do Microsoft Azure. Se ela já existir, você receberá um erro ao tentar prosseguir para a próxima etapa do assistente.

|

| Servidores NTP |

Insira a lista de servidores NTP que você deseja usar para a sincronização de horário, separada por vírgula. Um servidor NTP inserido aqui pode ser um servidor NTP público ou seu próprio servidor NTP que você configurou para fornecer a sincronização de horário. Os servidores NTP especificados aqui devem ser acessíveis pela rede virtual que você selecionou no campo Rede Virtual para o pod a ser usado. Nesse campo, você pode especificar cada servidor NTP por meio de seu endereço IP numérico ou seu nome de domínio. Quando você fornece um nome de domínio nesse campo em vez de um endereço IP numérico, deve garantir que o DNS configurado para sua rede virtual possa resolver o nome especificado. Exemplos de nomes de domínio do servidor NTP públicos incluem time.windows.com, us.pool.ntp.org, time.google.com. |

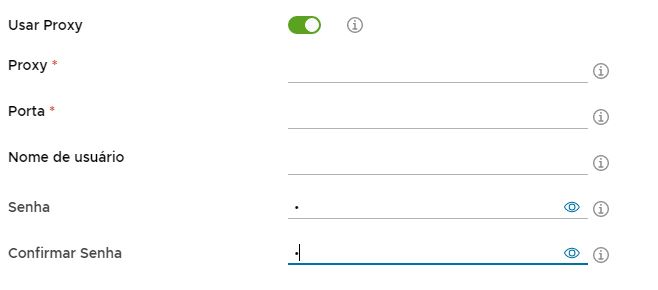

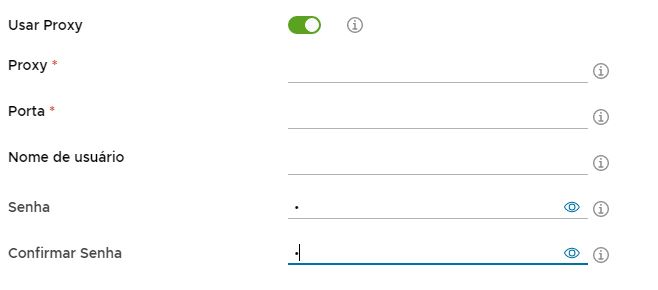

| Usar Proxy |

Se você precisar de um proxy para conectividade de saída à Internet, ative essa alternância e preencha os campos exibidos associados. O implantador de pod exige acesso de saída à Internet para baixar o software para o ambiente de nuvem do Microsoft Azure e conectar-se novamente à camada de controle de nuvem do Horizon Cloud de forma segura. Para ativar o pod a ser usado na sua configuração de proxy, você deve fornecer as seguintes informações depois de ativar a alternância.

- Proxy (obrigatório): digite o nome do host ou endereço IP para o servidor proxy.

- Porta (obrigatória): digite o número da porta especificado na configuração do servidor proxy.

Se sua configuração do servidor proxy exigir um nome de usuário e senha para autenticação, também forneça essas credenciais.  |

- Vá para a próxima etapa clicando em Avançar.

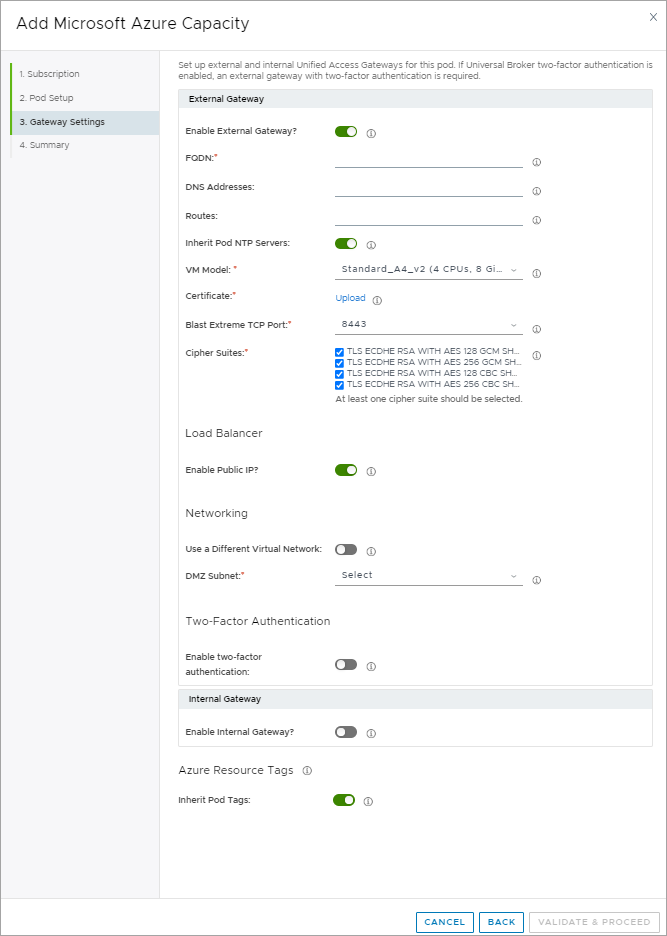

A seguinte captura de tela é um exemplo da próxima etapa quando é exibida inicialmente. Alguns controles são exibidos somente quando você seleciona na primeira etapa do assistente o uso de uma assinatura diferente para a configuração externa de gateway do Unified Access Gateway.

- Especifique as informações para a configuração de gateway desejada e, opcionalmente, uma configuração de autenticação de dois fatores nesse gateway. Se o seu tenant estiver configurado com o Universal Broker que já tenha a autenticação de dois fatores definida nas configurações do Universal Broker, você deverá selecionar um Unified Access Gateway externo e especificar o mesmo tipo de autenticação de dois fatores no gateway.

Conclua as etapas nos seguintes tópicos:

Observação: Nesta etapa, você pode escolher se deseja que os grupos de recursos do gateway herdem as mesmas tags personalizadas que especificou para o pod ou especificar diferentes. Ambos os tipos de gateway usarão o mesmo conjunto de tags especificadas.

- Clique em Validar e Avançar.

Quando você clica em

Validar e Avançar, o sistema verifica a validade e a adequação dos valores especificados, como:

- As sub-redes são válidas e não se sobrepõe a outras redes na região selecionada da sua assinatura.

- Há máquina virtual (VM) e núcleos suficientes na quota da sua assinatura para compilar o pod.

- O certificado está no formato PEM correto.

Se você vir uma mensagem de erro sobre redes sobrepostas, verifique se há sub-redes existentes que usam os mesmos valores que já estão em sua assinatura.

Se todos os itens estiverem OK, a página de resumo será exibida.

- Leia as informações resumidas e clique em Enviar

O sistema começa a implementação do pod em seu ambiente do Microsoft Azure.

Resultados

A implantação do pod pode levar até uma hora. Até que o pod tenha sido implantado com êxito, um ícone de andamento será exibido para esse pod. Pode ser necessário atualizar a tela em seu navegador para ver o progresso da atualização.

Importante: Ao implantar pods adicionais na nuvem do Microsoft Azure na China, o processo pode levar mais de uma hora para ser concluído. O processo está sujeito a problemas de rede geográfica que podem fazer com que a velocidade de download fique lenta à medida que os binários são baixados da camada de controle da nuvem.

O que Fazer Depois

Se você tiver especificado a autenticação de dois fatores para as configurações de gateway do pod, deverá concluir as seguintes tarefas.

- Se o gateway externo do pod tiver a autenticação de dois fatores configurada e o servidor de autenticação de dois fatores não estiver acessível na mesma topologia VNet na qual as instâncias do Unified Access Gateway do gateway estão implantadas, configure esse servidor de autenticação de dois fatores para permitir a comunicação do endereço IP do balanceador de carga do gateway externo.

Nesse cenário em que o servidor de autenticação de dois fatores não é acessível na mesma topologia de VNet que a implantação do gateway, as instâncias do Unified Access Gateway tentam entrar em contato com esse servidor usando esse endereço do balanceador de carga. Para permitir esse tráfego de comunicação, certifique-se de que o endereço IP do recurso do balanceador de carga que está no grupo de recursos desse gateway externo seja especificado como um cliente ou um agente registrado na configuração do servidor de autenticação de dois fatores. Consulte a documentação do seu servidor de autenticação de dois fatores para obter as especificações sobre como permitir essa comunicação.

- Se o servidor de autenticação de dois fatores estiver acessível na mesma topologia de VNet, configure o servidor de autenticação de dois fatores para permitir a comunicação dos NICs apropriados que foram criados para as instâncias do Unified Access Gateway de implantação no Microsoft Azure.

Seu administrador de rede determina a visibilidade da rede do servidor de autenticação de dois fatores para a topologia de VNet do Azure e suas sub-redes usadas para a implantação. O servidor de autenticação de dois fatores deve permitir a comunicação dos endereços IP das NICs das instâncias do Unified Access Gateway que correspondem à sub-rede para a qual seu administrador de rede deu visibilidade de rede ao servidor de autenticação de dois fatores.

O grupo de recursos do gateway no Microsoft Azure tem quatro NICs que correspondem a essa sub-rede, duas que estão ativas atualmente para as duas instâncias do Unified Access Gateway e duas que estão ociosas e se tornarão as ativas após o pod e seus gateways passarem por uma atualização.

Para oferecer suporte ao tráfego de comunicação entre o gateway e o servidor de autenticação de dois fatores para operações de pod em andamento e após cada atualização de pod, certifique-se de que os endereços IP desses quatro NICs sejam especificados como clientes ou como agentes registrados na configuração desse servidor. Consulte a documentação do seu servidor de autenticação de dois fatores para obter as especificações sobre como permitir essa comunicação.

Se você tiver especificado uma configuração do

Unified Access Gateway, certifique-se de que configurar os registros CNAME apropriados no seu servidor DNS, de acordo com o tipo de configuração especificado.

- Para uma configuração externa do Unified Access Gateway, mapeie o FQDN inserido no assistente de implantação para o FQDN gerado automaticamente do balanceador de carga público do Microsoft Azure do pod.

- Para uma configuração interna do Unified Access Gateway, mapeie o FQDN inserido no assistente de implantação para o endereço IP privado do balanceador de carga interno do Microsoft Azure do pod.

Consulte Como obter as informações do balanceador de carga do gateway do pod do Horizon Cloud para mapear no seu servidor DNS para ver as etapas para localizar as informações do balanceador de carga na página de detalhes do pod.