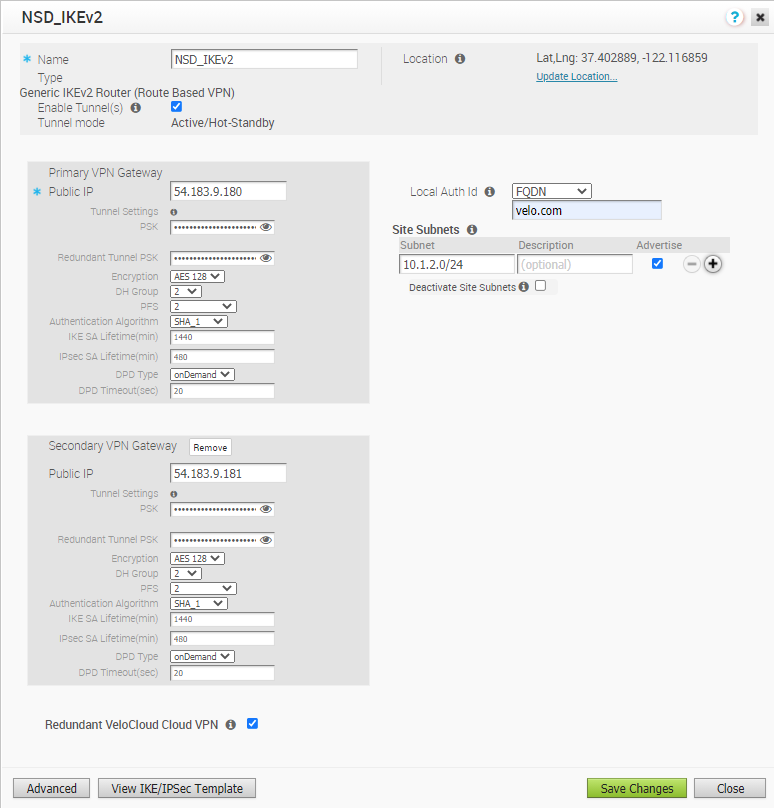

In diesem Abschnitt wird beschrieben, wie eine Nicht-SD-WAN-Ziel vom Typ Generischer IKEv2-Router (Routenbasiertes VPN) (Generic IKEv2 Router (Route Based VPN)) in SD-WAN Orchestrator konfiguriert wird.

Hinweis: Informationen zum Konfigurieren eines

Generischer IKEv2-Router (Routenbasiertes VPN) (Generic IKEv2 Router (Route Based VPN)) über Edge finden Sie unter

Konfigurieren einer Nicht-VMware SD-WAN-Site vom Typ generischer IKEv2-Router über Edge.

Prozedur

- Navigieren Sie im Navigationsfenster in SD-WAN Orchestrator zu Konfigurieren (Configure) > Netzwerkdienste (Network Services).

Der Bildschirm Dienste (Services) wird angezeigt.

- Klicken Sie im Bereich Nicht-SD-WAN-Ziele über Gateway (Non SD-WAN Destinations via Gateway) auf die Schaltfläche Neu (New).

Das Dialogfeld Neue Nicht-SD-WAN-Ziele über Gateway (New Non SD-WAN Destinations via Gateway) wird angezeigt.

- Geben Sie im Textfeld Name den Namen für die Nicht-SD-WAN-Ziel ein.

- Wählen Sie im Dropdown-Menü Typ (Type) den Eintrag Generischer IKEv2-Router (Routenbasiertes VPN) (Generic IKEv2 Router (Route Based VPN)) aus.

- Geben Sie die IP-Adresse für das primäre VPN-Gateway (und bei Bedarf für das sekundäre VPN-Gateway) an und klicken Sie auf Weiter (Next).

Eine routenbasierte Nicht-SD-WAN-Ziel vom Typ IKEv2 wird erstellt und ein Dialogfeld für Ihre Nicht-SD-WAN-Ziel wird angezeigt.

- Um die Tunneleinstellungen für das primäre VPN-Gateway der Nicht-SD-WAN-Ziel zu konfigurieren, klicken Sie auf die Schaltfläche Erweitert (Advanced).

- Im Bereich Primäres VPN-Gateway (Primary VPN Gateway) können Sie die folgenden Tunneleinstellungen konfigurieren:

Feld Beschreibung Tunnelmodus (Tunnel Mode) Aktiv/Hot-Standby (Active/Hot-Standby) wird auf dem SD-WAN Gateway unterstützt. Aktiv/Hot-Standby wird automatisch angezeigt und gibt an, dass der Standby-Tunnel (Hot-Standby) übernimmt und zum aktiven Tunnel wird, wenn der aktive Tunnel ausfällt. PSK Der vorinstallierte Schlüssel (Pre-Shared Key, PSK), der der Sicherheitsschlüssel für die Authentifizierung über den Tunnel ist. Der Orchestrator generiert standardmäßig einen PSK. Wenn Sie einen eigenen PSK oder ein eigenes Kennwort verwenden möchten, können Sie dies in das Textfeld eingeben. Verschlüsselung (Encryption) Wählen Sie entweder AES 128 oder AES 256 als Schlüsselgröße für die AES-Algorithmen zum Verschlüsseln von Daten aus. Der Standardwert ist AES 128. DH-Gruppe (DH Group) Wählen Sie den Diffie-Hellman (DH)-Gruppen-Algorithmus aus, der beim Austausch eines vorinstallierten Schlüssels verwendet werden soll. Über die DH-Gruppe wird die Stärke des Algorithmus in Bit festgelegt. Die unterstützten DH-Gruppen sind 2, 5 und 14. Es wird empfohlen, DH-Gruppe 14 zu verwenden. PFS Wählen Sie die PFS-Ebene (Perfect Forward Secrecy) für zusätzliche Sicherheit aus. Die unterstützten PFS-Ebenen sind 2 und 5. Der Standardwert ist 2. Authentifizierungsalgorithmus (Authentication Algorithm) Der Authentifizierungsalgorithmus für die VPN-Kopfzeile. Wählen Sie eine der folgenden unterstützten Secure Hasch Algorithm (SHA)-Funktionen aus der Liste aus: - SHA 1

- SHA 256

- SHA 384

- SHA 512

Der Standardwert ist SHA 1.

IKE-SA-Lebensdauer(min) (IKE SA Lifetime(min)) Der Zeitpunkt, zu dem die Neuverschlüsselung von Internet Key Exchange (IKE) für Edges eingeleitet wird. Die minimale Lebensdauer von IKE beträgt 10 Minuten und die maximale Lebensdauer beträgt 1440 Minuten. Der Standardwert ist 1440 Sekunden. IPsec-SA-Lebensdauer(min) (IPsec SA Lifetime(min)) Der Zeitpunkt, zu dem die Neuverschlüsselung des Internet Security Protocol (IPsec) für Edges eingeleitet wird. Die minimale Lebensdauer von IPsec beträgt 3 Minuten und die maximale Lebensdauer beträgt 480 Minuten. Der Standardwert ist 480 Sekunden. DPD-Typ (DPD Type) Mit der „Dead Peer Detection (DPD)“-Methode wird festgestellt, ob der Peer des Internet Key Exchange (IKE) aktiv oder inaktiv ist. Wenn der Peer als inaktiv erkannt wird, löscht das Gerät die IPsec- und IKE-Sicherheitsverbindung. Wählen Sie entweder Regelmäßig (Periodic) oder Bei Bedarf (On Demand) aus der Liste aus. Der Standardwert ist „Bei Bedarf“ (On Demand). DPD-Zeitüberschreitung (Sek.) (DPD Timeout(sec)) Die maximale Zeit, die das Gerät auf eine Antwort auf die DPD-Nachricht warten muss, bevor der Peer als inaktiv betrachtet wird. Der Standardwert beträgt 20 Sekunden. Sie können DPD deaktivieren, indem Sie den Timer für die DPD-Zeitüberschreitung auf 0 Sekunden konfigurieren. Hinweis: Wenn AWS den Neuverschlüsselungstunnel mit einem VMware SD-WAN Gateway (in Nicht-SD-WAN-Zielen) initiiert, kann ein Fehler auftreten und ein Tunnel wird nicht eingerichtet. Dies kann zu Unterbrechungen beim Datenverkehr führen. Beachten Sie Folgendes:- IPsec-SA-Lebensdauer (Min.)-Timerkonfigurationen für das SD-WAN Gateway müssen weniger als 60 Minuten (50 Minuten empfohlen) betragen, damit sie mit der Standardkonfiguration für IPsec in AWS übereinstimmen.

- DH- und PFS-DH-Gruppen müssen übereinstimmen.

- Wenn Sie ein sekundäres VPN-Gateway für diese Site erstellen möchten, klicken Sie auf die Schaltfläche Hinzufügen (Add) neben Sekundäres VPN-Gateway (Secondary VPN Gateway). Geben Sie im Popup-Fenster die IP-Adresse des sekundären VPN-Gateways ein und klicken Sie auf Änderungen speichern (Save Changes).

Das sekundäre VPN-Gateway wird sofort für diese Site erstellt und stellt einen VMware-VPN-Tunnel für dieses Gateway bereit.

- Aktivieren Sie das Kontrollkästchen Redundantes VeloCloud-Cloud-VPN (Redundant VeloCloud Cloud VPN), um redundante Tunnel für jedes VPN-Gateway hinzuzufügen.

Alle Änderungen, die an „Verschlüsselung (Encryption)“, „DH-Gruppe (DH Group)“ oder „PFS von Primäres VPN-Gateway (PFS of Primary VPN Gateway)“ vorgenommen wurden, werden, falls konfiguriert, auch auf die redundanten VPN-Tunnel angewendet. Nachdem Sie die Tunneleinstellungen des primären VPN-Gateways geändert haben, speichern Sie die Änderungen und klicken dann auf IKE/IPSec-Vorlage anzeigen (View IKE/IPSec Template), um die aktualisierte Tunnelkonfiguration anzuzeigen.

- Klicken Sie auf den Link Standort aktualisieren (Update location), um den Standort für die konfigurierte Nicht-SD-WAN-Ziel anzuzeigen. Die Angaben zum Längen- und Breitengrad werden verwendet, um den besten Edge oder das beste Gateway zu bestimmen, mit dem eine Verbindung im Netzwerk hergestellt werden kann.

- Mit der lokalen Authentifizierungs-ID werden das Format und die Identifizierung des lokalen Gateways festgelegt. Wählen Sie im Dropdown-MenüLokale Authentifizierungs-ID (Local Auth Id) unter den folgenden Typen und geben Sie einen ermittelten Wert ein:

- FQDN: Der vollqualifizierte Domänenname oder der Hostname. Beispiel: google.com.

- Benutzer-FQDN (User FQDN): Der vollqualifizierte Domänenname in Form einer E-Mail-Adresse. Beispiel: [email protected].

- IPv4: Die zur Kommunikation mit dem lokalen Gateway verwendete IP-Adresse.

Hinweis:Wenn der Benutzer bei Auswahl von generischem routenbasierten VPN keinen Wert angibt, wird Standard (Default) als lokale Authentifizierungs-ID verwendet. Als Standardwert der lokalen Authentifizierungs-ID wird die öffentliche IP der SD-WAN Gateway-Schnittstelle verwendet.

- Unter Site-Subnetze (Site Subnets) können Sie Subnetze für die Nicht-SD-WAN-Ziel hinzufügen, indem Sie auf die Schaltfläche mit dem Pluszeichen (+) klicken. Wenn Sie keine Subnetze für die Site benötigen, aktivieren Sie das Kontrollkästchen Site-Subnetze deaktivieren (Deactivate Site Subnets).

- Aktivieren Sie das Kontrollkästchen Tunnel aktivieren (Enable Tunnel(s)), sobald Sie bereit sind, den Tunnel vom SD-WAN Gateway zu den Gateways des generischen IKEv2-VPN zu initiieren.

- Klicken Sie auf Änderungen speichern (Save Changes).

- Weisen Sie den neu erstellten Netzwerkdienst der Nicht-SD-WAN-Site einem Profil zu, indem Sie im SD-WAN Orchestrator zu Konfigurieren (Configure) > Profile (Profiles) navigieren. Weitere Informationen finden Sie unter Konfigurieren eines Tunnels zwischen einer Zweigstelle und einem Nicht-SD-WAN-Ziel über Gateway.

- Kehren Sie zum Bereich Nicht-SD-WAN-Ziele über Gateway (Non SD-WAN Destinations via Gateway) im SD-WAN Orchestrator zurück, indem Sie zu Konfigurieren (Configure) > Netzwerkdienste (Network Services) navigieren.

- Scrollen Sie im Bereich Nicht-SD-WAN-Ziele über Gateway (Non SD-WAN Destinations via Gateway) zum Namen Ihrer Nicht-SD-WAN-Site und klicken Sie dann auf den Link Bearbeiten (Edit) in der Spalte BGP.

- Konfigurieren Sie die BGP-Werte für die folgenden obligatorischen Felder: Lokale ASN (Local ASN), Tunneltyp (Tunnel Type), Nachbar-IP (Neighbor IP) und Lokale IP (Local IP) (aus dem Abschnitt Erweiterte Optionen (Advanced Options)). Weitere Informationen finden Sie unter Konfigurieren von BGP über IPSec von Gateways.

Hinweis: Die vom SD-WAN Orchestrator zugewiesene VTI-IP (private IP) kann für das Peer-Ship in Single-Hop-BGP verwendet werden.

- Klicken Sie auf OK, um die Änderungen zu speichern.

- Klicken Sie im Bereich Nicht-SD-WAN-Ziele über Gateway (Non SD-WAN Destinations via Gateway) auf den Link Bearbeiten (Edit) in der Spalte BFD für ein Nicht-SD-WAN-Ziel, um die BFD-Einstellungen zu konfigurieren. Weitere Informationen finden Sie unter Konfigurieren von BFD für Gateways.