Las directivas de protección de endpoints se aplican en un orden específico. Al diseñar las directivas, tenga en cuenta el número de secuencia asociado a las reglas y los dominios que alojan a las reglas.

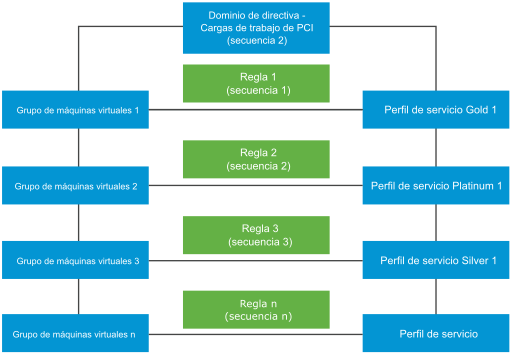

Escenario: De las muchas cargas de trabajo que se ejecutan en la organización, para fines ilustrativos tomaremos en cuenta las cargas de trabajo de máquinas virtuales que ejecutan la infraestructura de escritorio virtual (Virtual Desktop Infrastructure, VDI) y las cargas de trabajo de máquinas virtuales que ejecutan estándares de seguridad de datos para la industria de tarjetas de pago (Payments Cards Industry Data Security Standards, PCI-DSS). Parte de los empleados de la organización requiere acceso al escritorio remoto, el cual conforma la carga de trabajo de la infraestructura de escritorio virtual (Virtual Desktop Infrastructure, VDI). Estas cargas de trabajo de la VDI pueden requerir una directiva de protección de nivel Gold en función de las reglas de cumplimiento configuradas por la organización. Por su parte, una carga de trabajo de PCI-DSS necesita el nivel más alto de protección, el nivel Platinum.

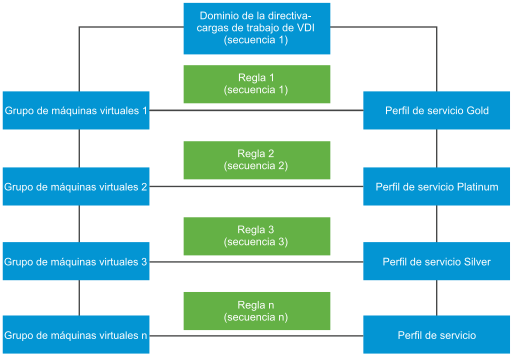

Como hay dos tipos de cargas de trabajo, debe crear dos directivas: una de cada uno para las cargas de trabajo de VDI y para las cargas de trabajo del servidor. Dentro de cada directiva o sección, defina un dominio para que refleje el tipo de carga de trabajo; a su vez, dentro de esa sección, defina las reglas para esa carga de trabajo. Publique las reglas para iniciar los servicios de Guest Introspection en máquinas virtuales invitadas. Guest Introspection utiliza internamente los dos números de secuencia: el número de secuencia de la directiva y el número de secuencia de la regla para determinar la secuencia completa de reglas que se ejecutarán. Cada regla tiene dos propósitos: determina qué máquinas virtuales se van a proteger y qué directiva de protección debe aplicarse para proteger las máquinas virtuales.

Para cambiar el orden de la secuencia, arrastre una regla en la interfaz de usuario del administrador de directivas de NSX-T Data Center. Si lo prefiere, puede asignar explícitamente el número de secuencia para las reglas mediante la API.

Otra opción es hacer una llamada API a NSX-T Data Center para definir una regla manualmente mediante la asociación de un perfil de servicio con un grupo de máquinas virtuales y declarar el número de secuencia de las reglas. Los detalles de la API y de los parámetros se detallan en la guía de API de NSX-T Data Center. Realice llamadas API de configuración de servicios para aplicar perfiles a entidades, como grupos de máquinas virtuales, etc.

| API | Detalles |

|---|---|

| Obtenga todos los detalles de configuración de servicio. |

La API de configuración de servicio devuelve los detalles del perfil de servicio que se aplican a un grupo de máquinas virtuales, el grupo de máquinas virtuales protegidas y el número de secuencia o precedencia que decide la prioridad de la regla. |

| Cree una configuración de servicio. |

La API de configuración de servicio toma parámetros de entrada de un perfil de servicio, el grupo de máquinas virtuales que deben protegerse y el número de secuencia o precedencia que debe aplicarse a la regla. |

| Elimine una configuración de servicio. |

La API de configuración de servicio elimina la configuración aplicada en el grupo de máquinas virtuales. |

| Obtenga los detalles de una configuración específica. |

Obtenga los detalles de una configuración específica. |

| Actualice una configuración de servicio. |

Actualice una configuración de servicio. |

| Obtenga perfiles efectivos. |

La API de configuración de servicio devuelve únicamente ese perfil que se aplica en un determinado grupo de máquinas virtuales. |

Administre las reglas de forma eficaz siguiendo estas recomendaciones:

- Establezca un número de secuencia superior en una directiva para las reglas que se deben ejecutar primero. Desde la interfaz de usuario, puede arrastrar las directivas para cambiar su prioridad.

-

De forma similar, establezca un número de secuencia superior para las reglas dentro de cada directiva.

- Según cuántas reglas necesite, puede colocar las reglas separadas en múltiplos de 2, 3, 4 o incluso 10. Por lo tanto, dos reglas consecutivas que están separadas en 10 posiciones proporcionan más flexibilidad para volver a establecer la secuencia de las reglas sin tener que cambiar el orden de la secuencia de todas las reglas. Por ejemplo, si no desea definir una gran cantidad de reglas, puede establecer 10 posiciones de separación entre cada regla. Por lo tanto, la regla 1 obtiene un número de secuencia 1, la regla 2 obtiene un número de secuencia 10, la regla 3 obtiene un número de secuencia 20 y así sucesivamente. Esta recomendación proporciona flexibilidad para administrar las reglas de forma eficaz de modo que no sea necesario volver a ordenar todas las reglas.

Internamente, la introspección de invitado establece la secuencia de estas reglas de directiva de la siguiente manera.

Policy 1 ↔ Sequence Number 1 (1000) - Rule 1 : Group 1↔ Service Profile ↔ Sequence Number 1 (1001) - Rule 2 : Group 1↔ Service Profile ↔ Sequence Number 10 (1010) - Rule 3 : Group 1↔ Service Profile ↔ Sequence Number 20 (1020) - Rule 4 : Group 1↔ Service Profile ↔ Sequence Number 30 (1030) Policy 2 ↔ Sequence Number 2 (2000) - Rule 1 : Group 1↔ Service Profile ↔ Sequence Number 1 (2001) - Rule 2 : Group 1↔ Service Profile ↔ Sequence Number 10 (2010) - Rule 3 : Group 1↔ Service Profile ↔ Sequence Number 20 (2020) - Rule 4 : Group 1↔ Service Profile ↔ Sequence Number 30 (2030)

En función de los números de secuencia anteriores, Guest Introspection ejecuta las reglas de la directiva 1 antes de ejecutar las reglas de la directiva 2.

No obstante, hay situaciones donde no se aplican las reglas deseadas a un grupo de máquinas virtuales o a una máquina virtual. Estos conflictos deben solucionarse para aplicar los niveles de protección de directiva que desee.