Dieser Artikel enthält detaillierte, schrittweise Anweisungen zum Konfigurieren der Universal Broker-Einstellungen, einschließlich Verbindungs-FQDN oder Verbindungs-URL, Zwei-Faktor-Authentifizierung, Sitzungszeitüberschreitungen und Horizon-Funktionsrichtlinien.

Bevor Sie Universal Broker für das Brokering von Ressourcen aus Endbenutzerzuweisungen verwenden können, müssen Sie zunächst bestimmte Einstellungen konfigurieren.

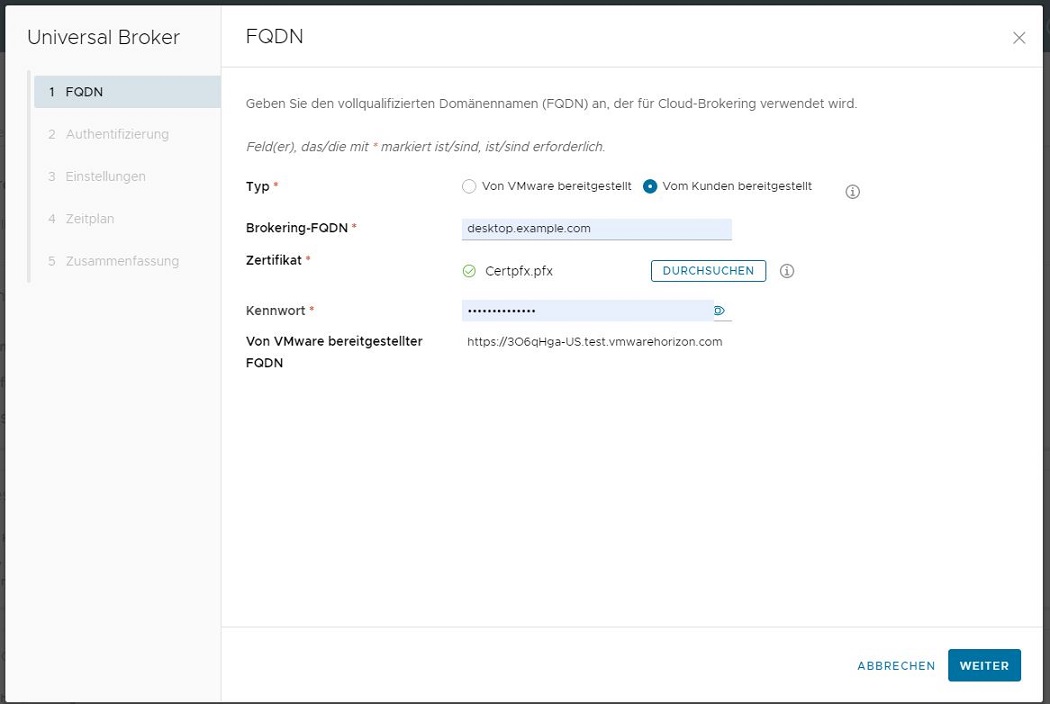

Bei der erstmaligen Einrichtung von Universal Broker wird der Konfigurationsassistent automatisch geöffnet, wie unter Starten der Universal Broker-Einrichtung beschrieben.

Wenn Sie dann feststellen, dass Sie die Einstellungen während der laufenden Nutzung des Diensts ändern müssen, können Sie den Konfigurationsassistenten auf der Seite „Broker“ der Konsole oder auf der Seite „Erste Schritte“ erneut öffnen.

- Einige wichtige Punkte zu den Einstellungen für die Zwei-Faktor-Authentifizierung in diesem Konfigurationsassistenten

-

- Wenn Universal Broker mit Einstellungen für die Zwei-Faktor-Authentifizierung konfiguriert ist, bildet er standardmäßig die Authentifizierungsanforderung und leitet sie an eine externe Unified Access Gateway-Instanz weiter, die dann mit dem tatsächlichen Authentifizierungsserver kommuniziert, der in den Einstellungen dieser Instanz konfiguriert ist. Das Unified Access Gateway gibt dann die Antwort des Authentifizierungsdiensts an den Universal Broker weiter.

- Standardmäßig werden dieselben Universal Broker-Einstellungen für die Zwei-Faktor-Authentifizierung mandantenweit angewendet und für jeden Pod in der Pod-Flotte des Mandanten verwendet. Um die Zwei-Faktor-Authentifizierung für Universal Broker zu verwenden, müssen Sie zuerst den entsprechenden Authentifizierungsdienst in den einzelnen externen Unified Access Gateway-Instanzen für jeden teilnehmenden Pod in Ihrer Pod-Flotte konfigurieren. Die Konfigurationen der externen Unified Access Gateway-Instanzen müssen innerhalb der und über die teilnehmenden Pods hinweg identisch sein.

- Wenn Sie beispielsweise über eine gemischte Pod-Flotte verfügen, die sowohl aus Horizon-Pods als auch aus Horizon Cloud-Pods besteht, und Sie die RADIUS-Authentifizierung verwenden möchten, müssen Sie den RADIUS-Dienst auf jeder externen Unified Access Gateway-Instanz für alle diese Horizon-Pods und Horizon Cloud-Pods konfigurieren.

Voraussetzungen

Bereiten Sie die erforderlichen Systemkomponenten entsprechend Ihrem Pod-Typ vor. Das Überprüfen dieser Voraussetzungen ist besonders wichtig, wenn Sie den Assistenten für die erstmalige Einrichtung von Universal Broker für einen Mandanten abschließen.

- Für Horizon-Pods (basierend auf Horizon Connection Server-Technologie):

-

- Konfigurieren Sie die erforderlichen Pods wie unter Horizon-Pods – DNS-, Port- und Protokollanforderungen für Universal Broker beschrieben.

- Horizon Pods – Installieren des Universal Broker-Plug-Ins auf dem Verbindungsserver.

- Horizon-Pods – Konfigurieren von Unified Access Gateway für die Verwendung mit Universal Broker. Wenn Universal Broker die Zwei-Faktor-Authentifizierung für Ihre Horizon-Pods verwenden soll, konfigurieren Sie den entsprechenden Zwei-Faktor-Authentifizierungsdienst für jede Unified Access Gateway-Instanz in allen teilnehmenden Pods. Weitere Informationen finden Sie unter Best Practices bei der Implementierung der Zwei-Faktor-Authentifizierung in einer Universal Broker-Umgebung.

- Informationen dazu, wie Sie die Zwei-Faktor-Authentifizierung nur für Ihre externen Benutzer aktivieren und für Ihre interne Benutzer umgehen können, finden Sie unter Definieren interner Netzwerkbereiche für Universal Broker.

- Wählen Sie Universal Broker als mandantenweiten Verbindungs-Broker für Horizon-Pods aus, wie unter Starten der Universal Broker-Einrichtung beschrieben.

- Für Horizon Cloud Pods (basierend auf der Horizon Cloud Pod-Manager-Technologie):

-

- Stellen Sie sicher, dass die erforderlichen DNS-Namen für ihre regionale Universal Broker-Instanz auflösbar und erreichbar sind. Weitere Informationen finden Sie in der Tabelle „Anforderungen an Pod-Bereitstellung und -Betrieb“ unter Anforderungen an DNS für einen Horizon Cloud-Pod in Microsoft Azure.

- Konfigurieren Sie die erforderlichen Ports und Protokolle, wie im Abschnitt „Für Universal Broker erforderliche Ports und Protokolle“ unter Horizon Cloud Pods – Anforderungen an Ports und Protokolle beschrieben.

- Wenn Universal Broker die Zwei-Faktor-Authentifizierung für Ihre Horizon Cloud-Pods verwenden soll, konfigurieren Sie denselben Typ von Authentifizierungsdienst für jede externe Unified Access Gateway-Instanz in allen teilnehmenden Pods. Siehe Aktivieren der 2-Faktor-Authentifizierung auf den Gateways eines Horizon Cloud-Pods und Best Practices bei der Implementierung der Zwei-Faktor-Authentifizierung in einer Universal Broker-Umgebung.

- Informationen dazu, wie Sie die Zwei-Faktor-Authentifizierung nur für Ihre externen Benutzer aktivieren und für Ihre interne Benutzer umgehen können, finden Sie unter Definieren interner Netzwerkbereiche für Universal Broker.

- Wählen Sie Universal Broker als mandantenweiten Verbindungs-Broker für Horizon Cloud-Pods aus, wie in Starten der Aktivierung von Universal Broker über die Horizon Universal Console beschrieben.

Wichtig: Bevor Sie den letzten Schritt des Assistenten ausführen, müssen alle Ihre Horizon Cloud-Pods online sein und sich in einem ordnungsgemäßen, betriebsbereiten Zustand befinden. Während der Übernahme der Einstellungen muss der Universal Broker-Dienst mit den Pods kommunizieren und einige Konfigurationsschritte auf den Pods durchführen, um den Einrichtungsprozess abzuschließen. Wenn einer der Pods offline oder nicht verfügbar ist, schlägt die Universal Broker-Einrichtung fehl.

Prozedur

Nächste Maßnahme

- Wenn Sie Universal Broker für Horizon-Pods konfiguriert haben, versetzen Sie die Pods nun in den verwalteten Zustand. Siehe Verwenden der Horizon Universal Console zum Ändern eines cloudverbundenen Horizon-Pods in den verwalteten Status.

- Wenn Sie Universal Broker für in Microsoft Azure bereitgestellte Horizon Cloud-Pods konfiguriert haben, sind keine weiteren Konfigurationsschritte erforderlich. Sie können nun die Konsole verwenden, um Multi-Pod-Bilder zu erstellen und anschließend auf der Grundlage dieser Images Endbenutzer-Zuweisungen anzulegen.